Spring Cloud 爆高危漏洞!

Spring Cloud 突發漏洞

Log4j2 的核彈級漏洞剛告一段落,Spring Cloud Gateway 又突發高危漏洞,又得折騰了。。。

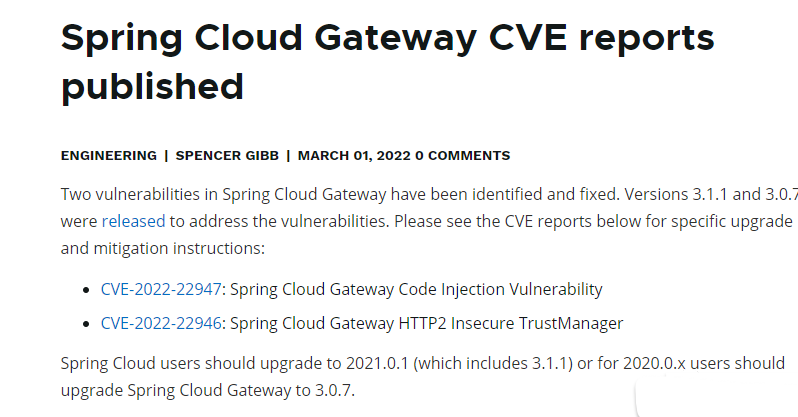

2022年3月1日,Spring官方發布了關于Spring Cloud Gateway的兩個CVE漏洞,分別為CVE-2022-22946與CVE-2022-22947:

版本/分支/tag:3.4.X

問題描述

Spring Cloud Gateway 是 Spring Cloud 下的一個項目,該項目是基于 Spring 5.0、Spring Boot 2.0 和 Project Reactor 等技術開發的網關,它旨在為微服務架構提供一種簡單有效、統一的 API 路由管理方式。

漏洞1:Spring Cloud Gateway 遠程代碼執行漏洞(CVE-2022-22947)

3 月 1 日,VMware 官方發布安全公告,聲明對 Spring Cloud Gateway 中的一處命令注入漏洞進行了修復,漏洞編號為 CVE-2022-22947:

https://tanzu.vmware.com/security/cve-2022-22947

漏洞描述

使用 Spring Cloud Gateway 的應用如果對外暴露了 Gateway Actuator 端點時,則可能存在被 CVE-2022-22947 漏洞利用的風險。攻擊者可通過利用此漏洞執行 SpEL 表達式,允許在遠程主機上進行任意遠程執行。,獲取系統權限。

影響范圍

漏洞利用的前置條件:

- 除了 Spring Cloud Gateway 外,程序還用到了 Spring Boot Actuator 組件(它用于對外提供 /actuator/ 接口);

- Spring 配置對外暴露 gateway 接口,如 application.properties 配置為:

# 默認為truemanagement.endpoint.gateway.enabled=true # 以逗號分隔的一系列值,默認為 health# 若包含 gateway 即表示對外提供 Spring Cloud Gateway 接口management.endpoints.web.exposure.include=gateway

漏洞影響的 Spring Cloud Gateway 版本范圍:

- Spring Cloud Gateway 3.1.x < 3.1.1

- Spring Cloud Gateway 3.0.x < 3.0.7

- 其他舊的、不受支持的 Spring Cloud Gateway 版本

解決方案

更新升級 Spring Cloud Gateway 到以下安全版本:

- Spring Cloud Gateway 3.1.1

- Spring Cloud Gateway 3.0.7

或者在不考慮影響業務的情況下禁用 Gateway actuator 接口:

在application.properties 中設置 :

management.endpoint.gateway.enabled 為 false。

漏洞2:CVE-2022-22946:Spring Cloud Gateway HTTP2 不安全的 TrustManager

漏洞描述

使用配置為啟用 HTTP2 且未設置密鑰存儲或受信任證書的 Spring Cloud Gateway 的應用程序將被配置為使用不安全的 TrustManager。這使得網關能夠使用無效或自定義證書連接到遠程服務。

影響范圍

Spring Cloud Gateway = 3.1.0

解決方案

官方已經發布安全版本,請升級到3.1.1+

參考資料

官方已經發布安全版本,請升級到3.1.1+

- https://tanzu.vmware.com/security/cve-2022-22946

- https://tanzu.vmware.com/security/cve-2022-22947