美國漏洞披露政策推動漏洞提交增長十倍

Bugcrowd 2021年“Priority One”報告

2020年9月,美國各政府機構收到指令制定漏洞披露政策。此后,漏洞報告激增:2021年前三季度,聯邦部門有效漏洞提交數量增加1000%。

過去兩年來,安全研究人員花費更多時間遠程工作,分配給研究活動的時間也隨之增加。在2022年1月下旬發布的年度“Priority One”報告中,Bugcrowd報告稱,美國政府部門已得益于這一趨勢,加之美國國土安全部(DHS)第20-01號約束性操作指令(Binding Operational Directive 20-01)的授權,2021年研究人員提交的漏洞報告明顯多于上一年。

Bugcrowd創始人兼首席技術官Casey Ellis表示,指令的反響起初很小,但在2021年猛然加速,暴露出政府機構的巨大攻擊面,以及其基礎設施中仍舊沒怎么經受測試的地方。

“我不認為政府在漏洞管理方面存在什么特殊的困難。那些歷經有機增長和無機增長的老牌公司,他們首先發現的就是自己不知道自家東西都在哪里,而政府也不例外。所有這些因素疊加就促成了這高達10倍的漏洞報告數量增長——我們現在研究的就是如此巨大的攻擊面。”

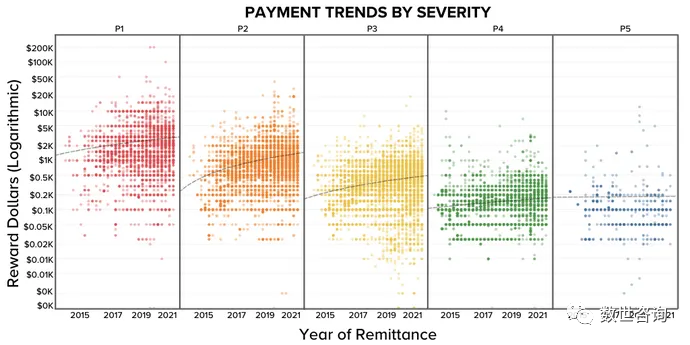

面對這一問題的不單單只有政府部門一家。Bugcrowd的報告顯示,金融行業漏洞報告數量幾乎翻番,2021年前三季度的有效漏洞報告增長了82%。總體上看,Bugcrowd和其他漏洞賞金計劃,以及獨立的企業漏洞賞金,都見證了賞金隨時間推移而增加,并且研究人員的關注重點也逐漸轉向了最關鍵的漏洞。

Bugcrowd還看出了漏洞研究中的從眾心理。在公開漏洞披露之后,黑客往往扎堆攻克同一類安全問題。例如,Log4j漏洞披露就引發了針對類似問題的平臺測試井噴,由此帶來超過1200份報告,其中至少500份是報給該公司客戶的有效漏洞提交。轉而聚焦這一最新重大漏洞為某位研究人員贏得了9萬美元的獎勵。

Ellis稱:“這種關注重點轉移就好像所有人都在后院聚會上等人加入一樣。我們看到太多視線聚焦到關鍵的遠程訪問問題上了。”

優先級為1級和2級的問題,也就是Bugcrowd漏洞分類中列為關鍵和高嚴重性的那些漏洞,占了所有報告漏洞的24%。跨站腳本和訪問控制失效仍舊是研究人員發現的主要漏洞類型,但敏感數據暴露在最常見漏洞排行榜上從2020年的第九位上升到了第三位。

所有行業的漏洞賞金支出都在增長。金融服務行業向發現漏洞的研究人員支付的獎金增長了一倍多(106%),而軟件公司2021年付出的漏洞賞金比上一年多出了73%。

能夠掙來賞金的漏洞未必是新漏洞:各家公司都在尋找任何未修復的漏洞,即使這些漏洞并不算新。Bugcrowd在報告中稱,從很多方面看,所謂的“N日”漏洞已經變得比零日漏洞更為重要。

比如,Log4j漏洞就也算是長尾安全漏洞,攻擊者未來也將繼續利用這個漏洞。Ellis表示,Log4j安全咨詢觸發了大量白帽子和黑帽子黑客活動。

他聲稱:“在眾人的認知中,高端攻擊者向來與域外隱秘漏洞利用掛鉤,但我認為,情況明顯不再總是這樣了。作為攻擊者,無論你是否官方,你都得證明自己付出的代價是值得的。在免費下載同樣有用的情況下,為什么要燒幾百萬美元去搞個零日漏洞呢?”

新研究對黑客興趣點的影響,以及其在研究社區引發的勢頭,都值得分析,這樣我們才能找出未來最有可能被發現和利用的漏洞類型。

“研究人員和黑客社區確實有群體思維——他們互相借鑒,只要嗅到哪里散發著成功的氣息,就鉚足了勁涌入這個領域展開新的研究。這不過是理性的經濟學。他們的目標是發現獨特的漏洞,然后以之賺錢。”

Bugcrowd 2021年“Priority One”報告:

https://www.bugcrowd.com/press-release/bugcrowd-reports-185-increase-in-high-risk-vulnerabilities-within-financial-sector/