容器逃逸方法檢測指北

0x00 前言

最近發現有關容器逃逸的文章大多覆蓋的方法不全,而且有些缺少相應的檢測方法,導致 RT 在拿到一個容器權限時,比較難以判斷這個容器存在哪些逃逸方法。

本文盡可能覆蓋全容器逃逸檢測的方法,并盡可能的給出在容器內部就能檢測的方法,這樣 RT 在容器內運行一下命令,根據返回的結果就能判斷有沒有這個漏洞了。

針對這些檢測方法,我這邊也寫了相應的腳本,方便在容器內部一鍵檢測,腳本放到文章底部了。

對于一些無法直接在容器內部檢測到的逃逸方法,這里是不列舉的,如果讀者知道其他逃逸漏洞的檢測方法,歡迎留言或者給腳本提 PR。

判斷是否為容器環境

首先對于 RT 而言,需要先判斷當前環境是不是容器環境,可以直接使用下面的命令去判斷。

cat /proc/1/cgroup | grep -qi docker && echo "Is Docker" || echo "Not Docker"

如果返回 Is Docker,說明當前是 Docker 容器環境,反之亦然。

容器逃逸介紹

在開始之前對于容器逃逸主要有以下三種方法:

- 不安全的配置

- 相關程序漏洞

- 內核漏洞

這里分別列舉一下每種逃逸的檢測方法,這樣在拿到一個容器權限的時候,本文可以起到一個手冊的作用。

RT 可以通過本文中所提到的檢測方法,判斷出當前容器可能存在哪種逃逸漏洞,從而采取對應的逃逸方法。

注意:

以下檢測方法大多是基于筆者自己的經驗,可能會存在誤檢或者漏檢的情況,如果讀者發現,歡迎留言或者給腳本提 Issue

由于「相關程序漏洞」這種逃逸方法需要根據目標 Docker 的版本去判斷,這里暫時沒想到從容器內部獲取 Docker 版本的方法,因此腳本暫時還不支持這塊的檢測。

0x01 不安全的配置

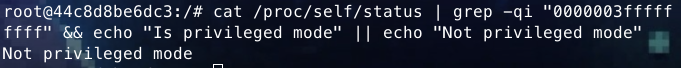

1、特權模式

執行以下命令,如果返回 Is privileged mode 則說明當前是特權模式。

cat /proc/self/status | grep -qi "0000003fffffffff" && echo "Is privileged mode" || echo "Not privileged mode"

如果返回 Not privileged mode 則說明當前不是特權模式。

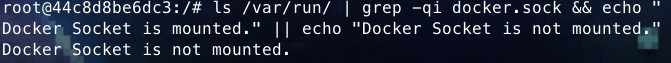

2、掛載 Docker Socket

執行以下命令,如果返回 Docker Socket is mounted. 說明當前掛載了 Docker Socket。

ls /var/run/ | grep -qi docker.sock && echo "Docker Socket is mounted." || echo "Docker Socket is not mounted."

如果返回 Docker Socket is not mounted. 則說明沒有掛載。

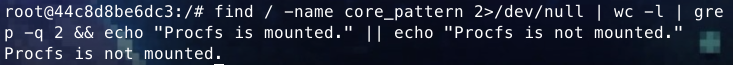

3、掛載 procfs

執行以下命令,如果返回 Procfs is mounted. 說明當前掛載了 procfs。

find / -name core_pattern 2>/dev/null | wc -l | grep -q 2 && echo "Procfs is mounted." || echo "Procfs is not mounted."

如果返回 Procfs is not mounted. 則說明沒有掛載。

4、掛載宿主機根目錄

執行以下命令,如果返回 Root directory is mounted. 則說明宿主機目錄被掛載。

find / -name passwd 2>/dev/null | grep /etc/passwd | wc -l | grep -q 7 && echo "Root directory is mounted." || echo "Root directory is not mounted."

如果返回 Root directory is not mounted. 則說明沒有掛載。

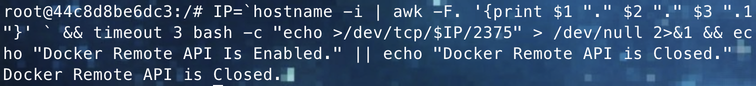

5、Docker remote api 未授權訪問

執行以下命令,如果返回 Docker Remote API Is Enabled. 說明目標存在 Docker remote api 未授權訪問。

IP=`hostname -i | awk -F. '{print $1 "." $2 "." $3 ".1"}' ` && timeout 3 bash -c "echo >/dev/tcp/$IP/2375" > /dev/null 2>&1 && echo "Docker Remote API Is Enabled." || echo "Docker Remote API is Closed."

如果返回 Docker Remote API is Closed. 則表示目標不存在 Docker remote api 未授權訪問。

0x02 內核漏洞

1、CVE-2016-5195 DirtyCow 逃逸

執行 uname -r 命令,如果在 2.6.22 <= 版本 <= 4.8.3 之間說明可能存在 CVE-2016-5195 DirtyCow 漏洞。

2、CVE-2020-14386

執行 uname -r 命令,如果在 4.6 <= 版本 < 5.9 之間說明可能存在 CVE-2020-14386 漏洞。

3、CVE-2022-0847 DirtyPipe 逃逸

執行 uname -r 命令,如果在 5.8 <= 版本 < 5.10.102 < 版本 < 5.15.25 < 版本 < 5.16.11 之間說明可能存在 CVE-2022-0847 DirtyPipe 漏洞。

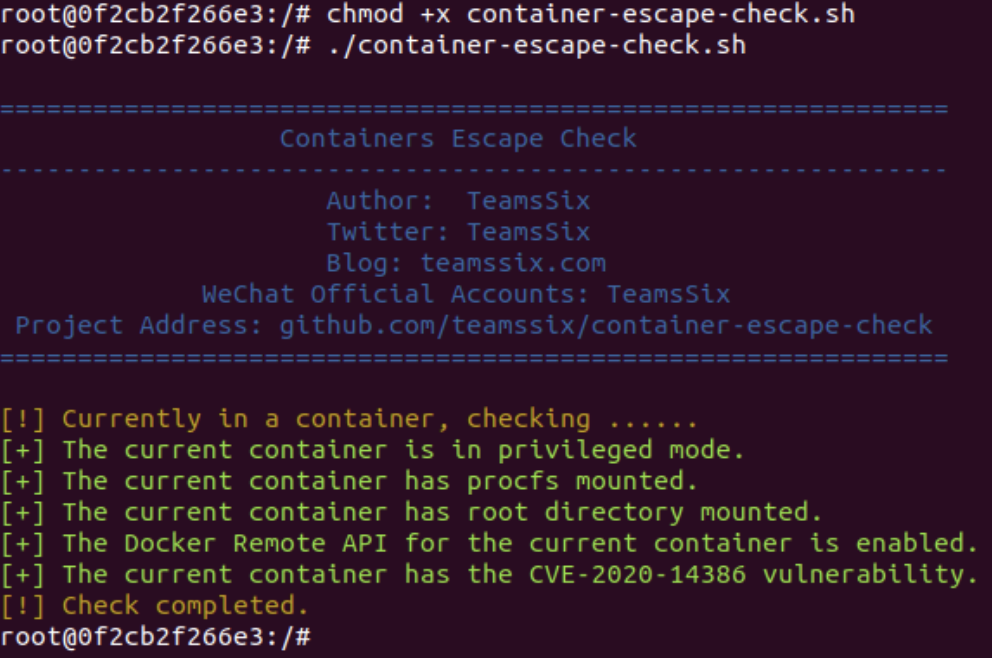

0x03 容器逃逸檢測腳本

項目地址:

https://github.com/teamssix/container-escape-check

直接在容器中執行以下命令即可

wget https://raw.githubusercontent.com/teamssix/container-escape-check/main/container-escape-check.sh -O - | bash

不過大多容器可能沒有 wget 命令,因此可以將腳本先克隆到本地,然后上傳到容器再執行。

git clone https://github.com/teamssix/container-escape-check.gitcd container-escape-checkchmod +x container-escape-check.sh./container-escape-check.sh

參考資料:

《云原生安全-攻防實踐與體系構建》

https://github.com/brant-ruan/awesome-container-escape