記一次相當曲折的滲透

一.前言

這是一次非常曲折的滲透測試,也讓我學到了很多。

二.邏輯漏洞

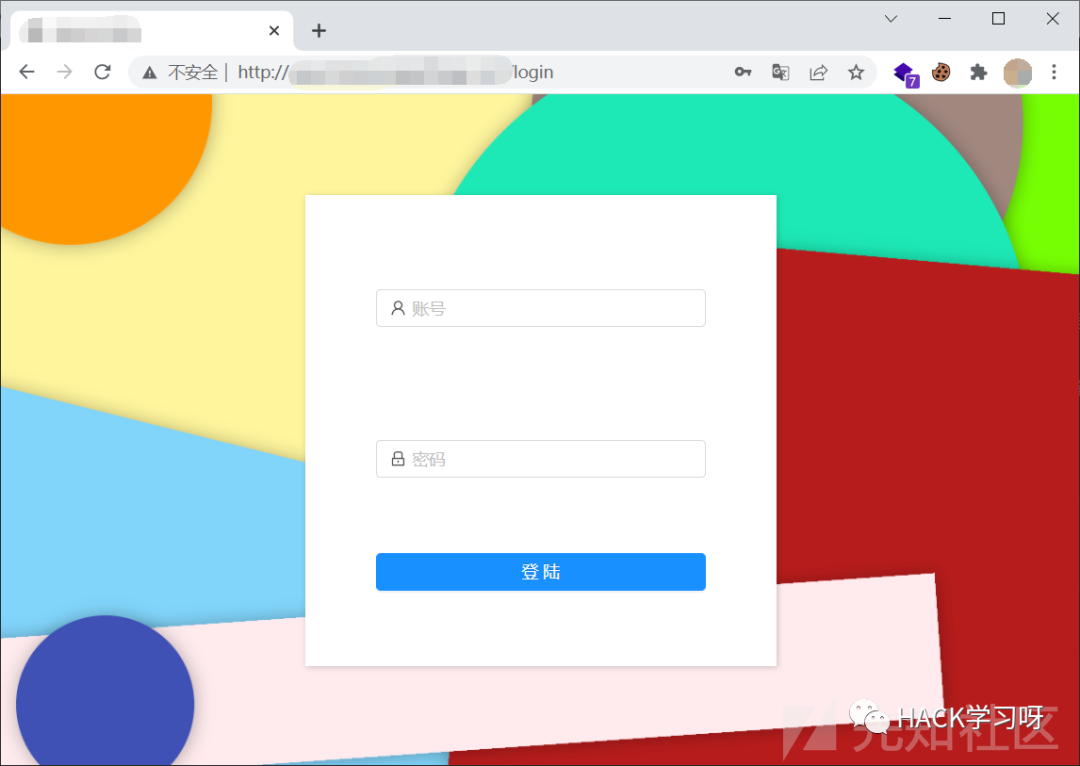

收集子域名,看到一個項目管理的網站

先隨機測試了幾個弱口令,沒有驗證碼,也沒有失敗次數限制,上burp爆破,無果后,嘗試看有沒有邏輯缺陷可以繞過

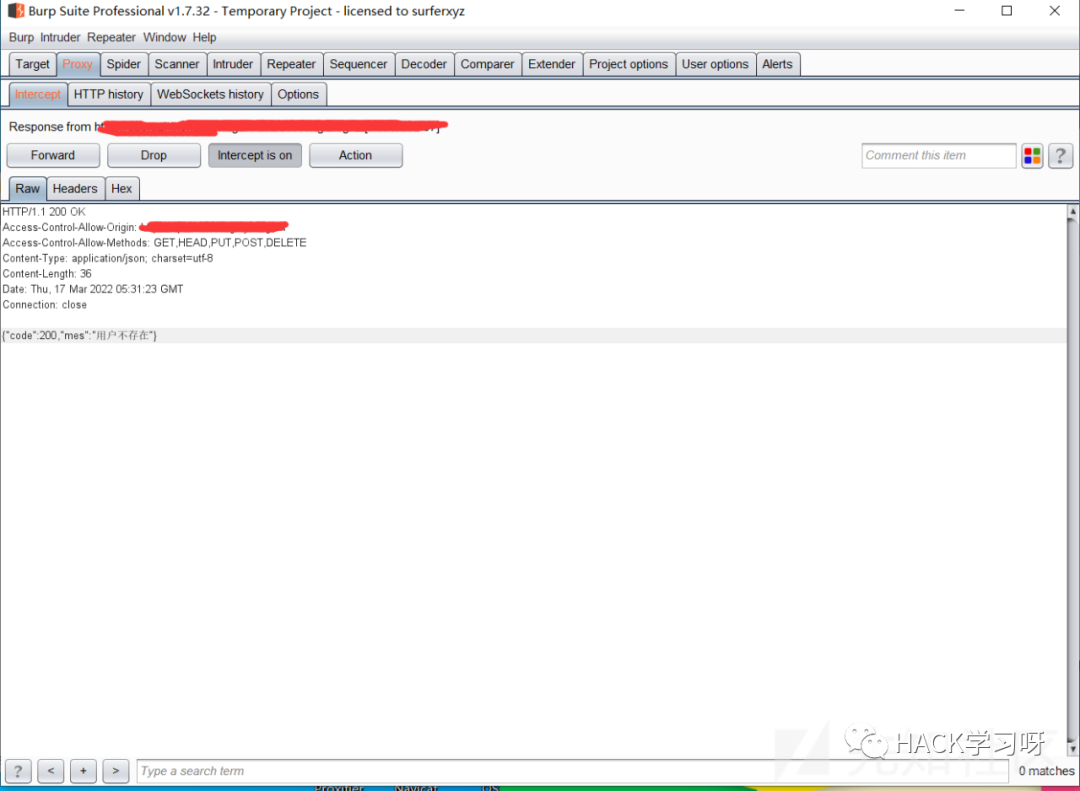

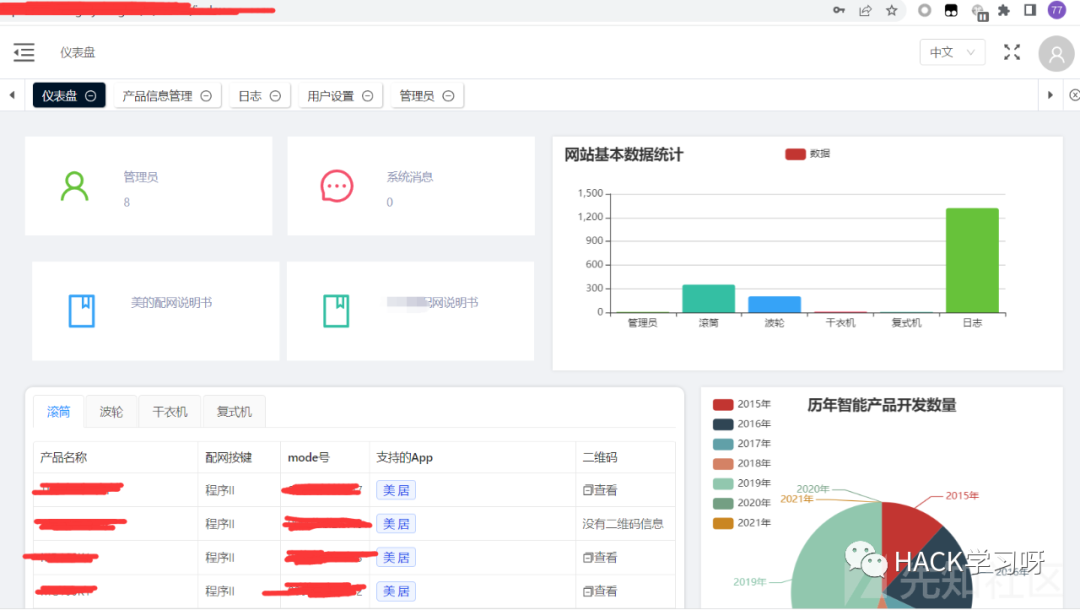

抓包抓到404,改成200然后放行

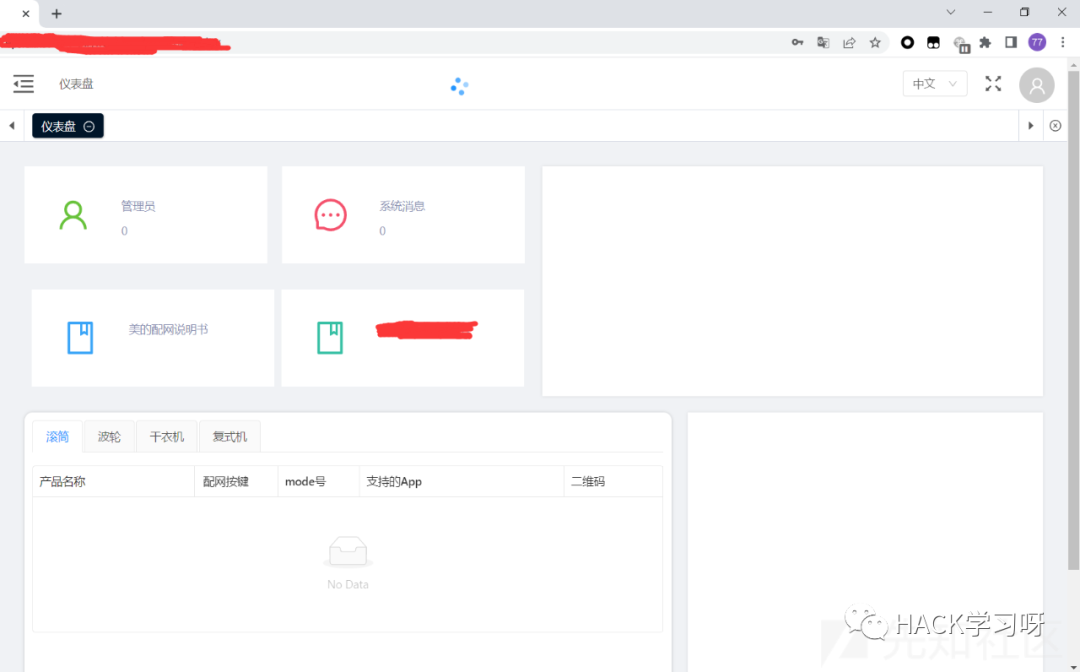

瀏覽器出現了后臺界面,而且沒有被重定向到登陸界面

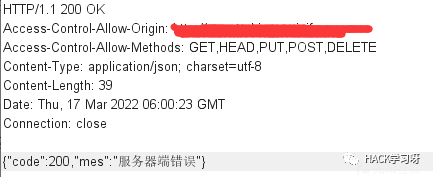

正當我喜出望外的時候,卻發現很多功能點的API都返回報錯,無法正常使用,猜測是后端對登錄用戶的token進行了驗證。

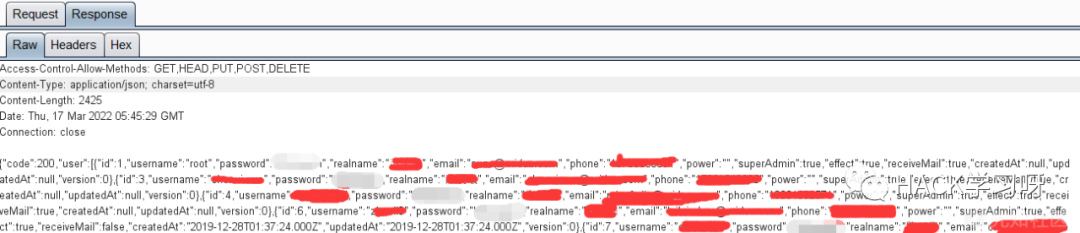

還好用戶管理處的API正常返回了數據,F12修改一下text,輕輕松松拿到管理員密碼

隨即退出,用剛 才獲取到的密碼重新登錄,現實卻狠狠給了我當頭一棒,密碼錯誤,百思不解,難道系統API返回的數據還可能有錯嗎?

結果,真的可能。

重新抓包改包登入系統,在burp里仔細看了下用戶管理api返回的json

發現所有用戶的密碼都是統一的,都是該公司旗下某產品的英文名。猜測可能是為了防止密碼被泄露,后端對返回的密碼進行了過濾了,統一修改了。

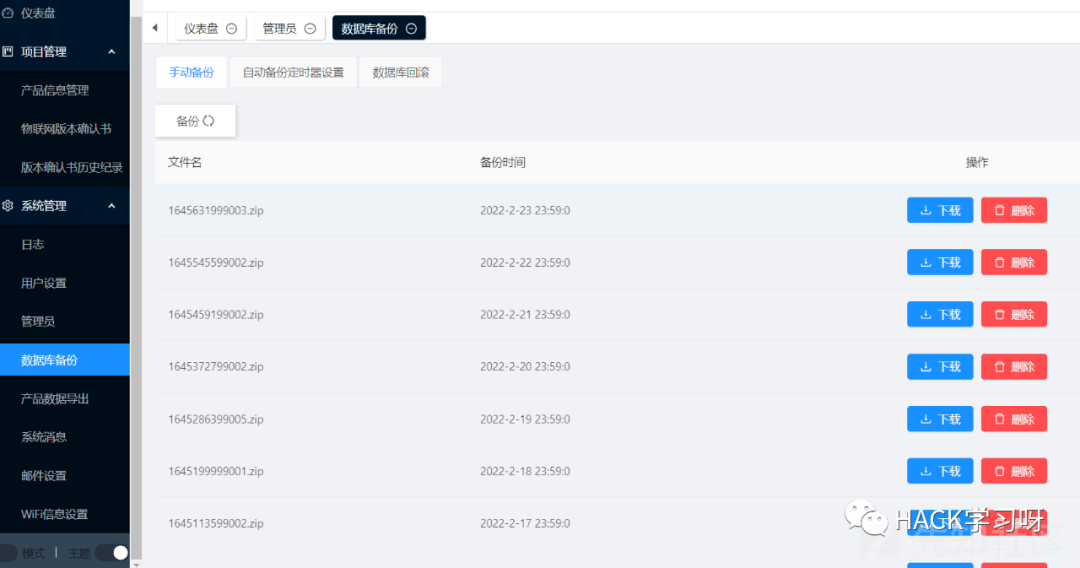

無奈,只能繼續找找還能正常使用的功能點,發現一個數據庫備份下載,想著可以從數據庫備份中翻到管理員密碼

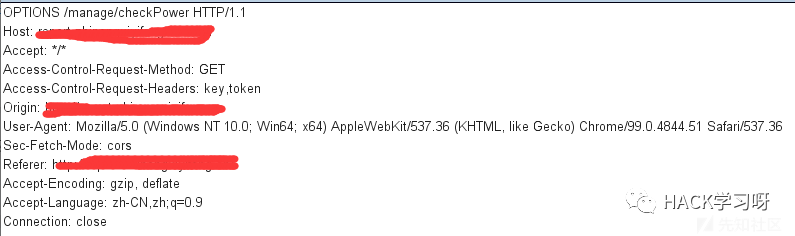

點擊下載之后卻沒有任何反應,看了下burp,點擊下載后發送了一個checkPower的包,返回false,猜測是用來驗證有沒有下載權限的

還是抓包修改成200

然后成功下載到文件,打開搜索user字樣,密碼沒有加密,這下是終于成功拿到管理員密碼了,登錄上去。

三.敏感信息搜集

然而找了半天也沒發現其他可以利用的點了,沒有文件上傳的點,試了幾個接口也沒發現可以注入的。將注意力放到郵箱配置的地方,發現郵件設置里面有他們公司的郵件系統以及賬號密碼,于是登錄到了root用戶的郵箱

四.Getshell

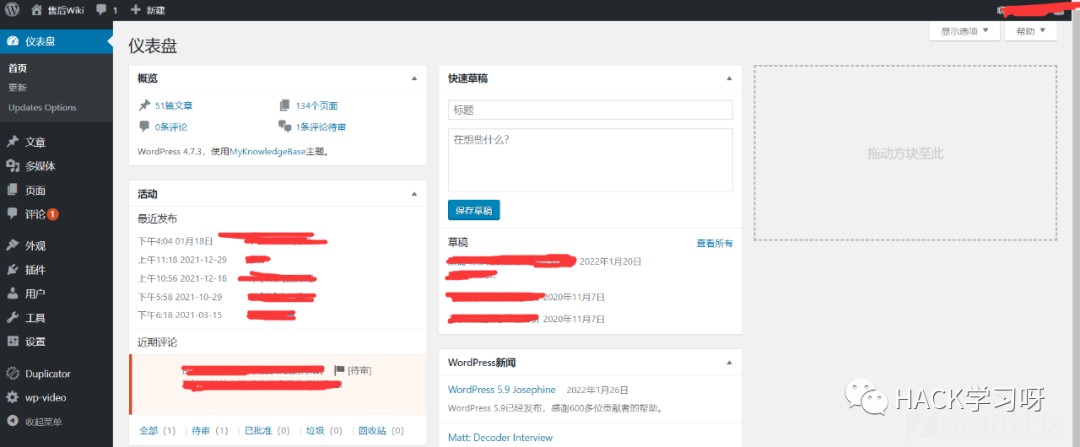

通過該公司的售后網站可以發現,這是一個wordpress框架

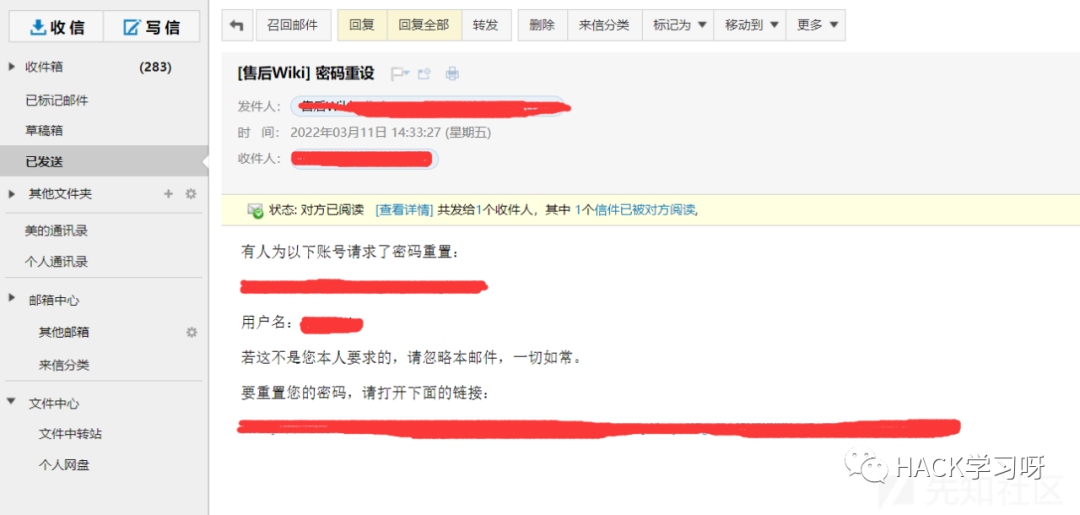

登陸時選擇忘記密碼就會通過上面那個郵箱發送一個隨機密碼給用戶

我們通過該方法得到了一個隨機密碼,登陸成功

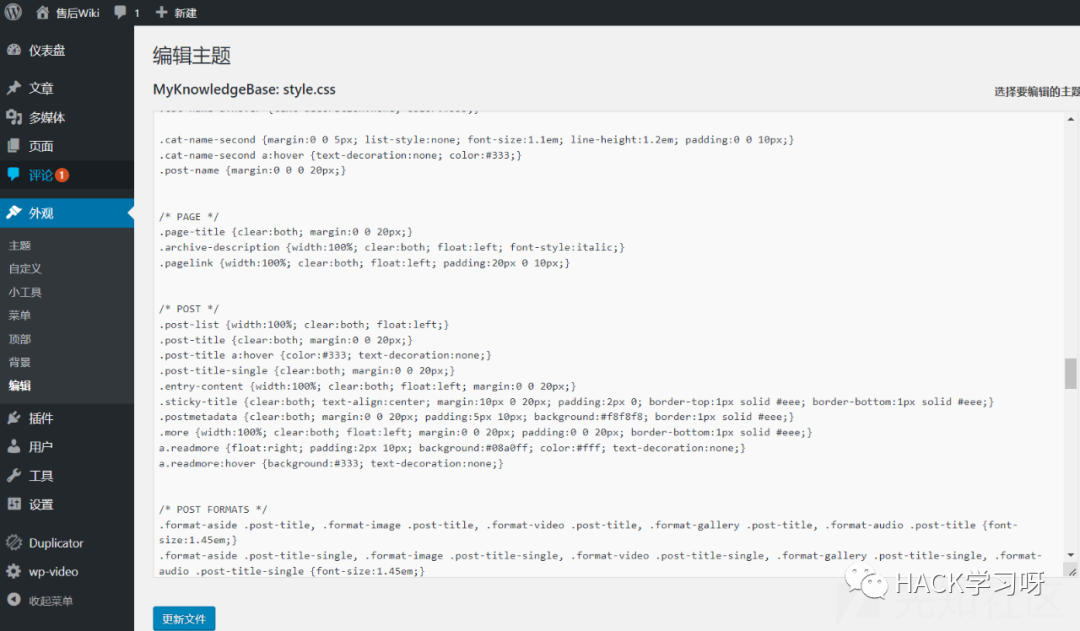

然后就是簡單的在主題里編輯一下,寫一個一句話木馬,連工具,成功getshell

五.后記

雀兒八十讓我學到了很多,再不學習我都要忘了一句話木馬怎么寫的了,這一次的精彩部分就是拿到郵箱那里的登陸權限,郵箱里有特別特別多的敏感信息,通過那里的敏感信息可以發現,所有用戶改密碼都是這個郵箱隨機生成一個密碼然后發送給用戶的,精彩精彩。