一眼辨別這 11 種常見服務

服務指紋識別在滲透過程能讓我們快速發現可利用的點,針對一個端口,其部署了什么服務,這個工作,nmap 可以很好的判斷出結果,那么在不使用工具,僅僅通過 nc 或者 telnet 連接端口,有哪些服務可以一眼看出呢?

今天就來給大家梳理一下,哪些服務可以一眼分辨,順序按照默認端口號從小到大排列

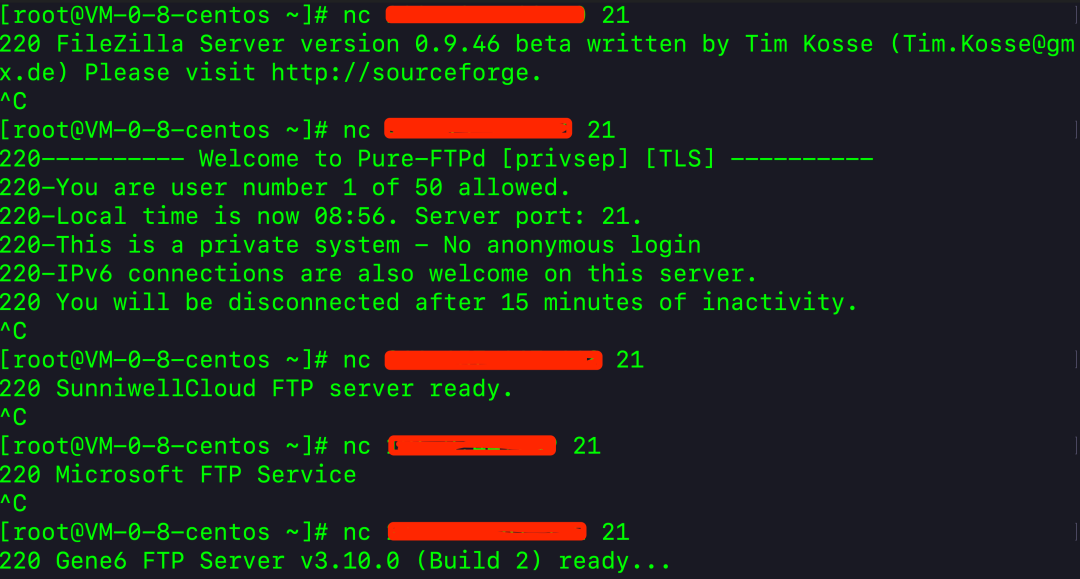

0x01 FTP(默認端口號 21)

FTP 是一種文件傳輸協議,通常用來做文件共享,針對 FTP 的攻擊方式,除了有個別服務器存在 nday 的情況,通用的攻擊方式主要是弱口令或者匿名訪問的配置,導致服務器上的敏感文件泄露。

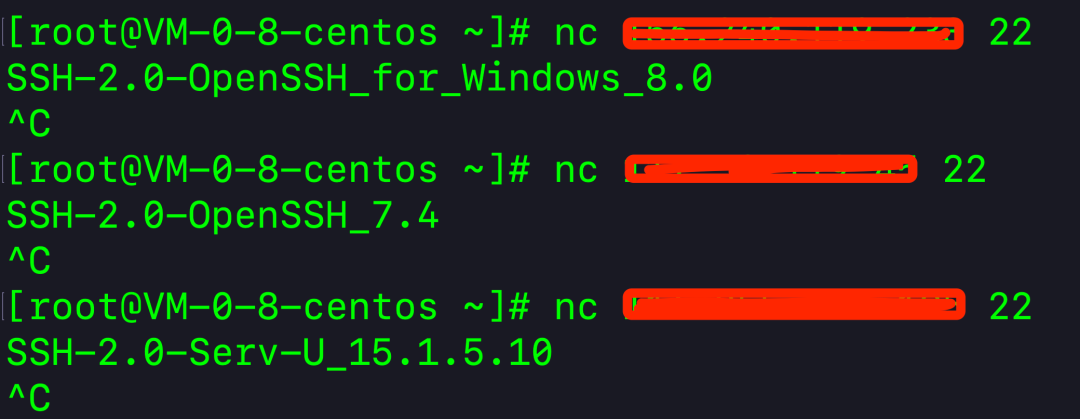

0x02 SSH(默認端口號 22)

SSH 通常作為 unix 系統的管理協議,對于 SSH 協議的攻擊方式主要是暴力破解用戶口令,而默認管理用戶為 root,默認端口是 22,也有些運維人員會將默認端口改掉。

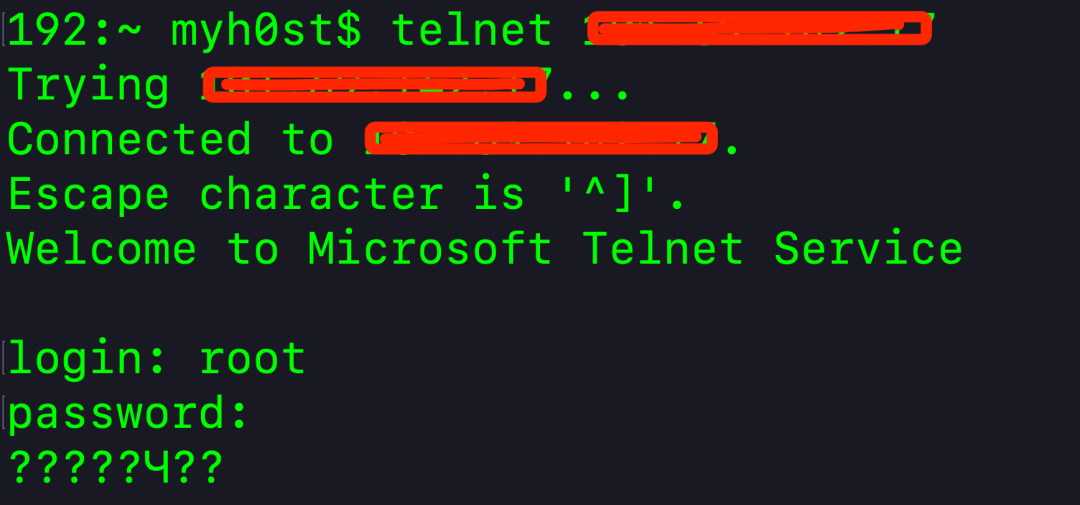

0x03 Telnet(默認端口 23)

Telnet 協議是 TCP/IP 協議族中的一員,是I nternet 遠程登錄服務的標準協議和主要方式,針對 telnet 的攻擊,由于其協議未加密,可以通過嗅探欺騙的方式,從數據包中提取用戶通過 telnet 登錄的賬號密碼,除此之外也可以進行暴力破解,賬號密碼與系統的賬號密碼一致。

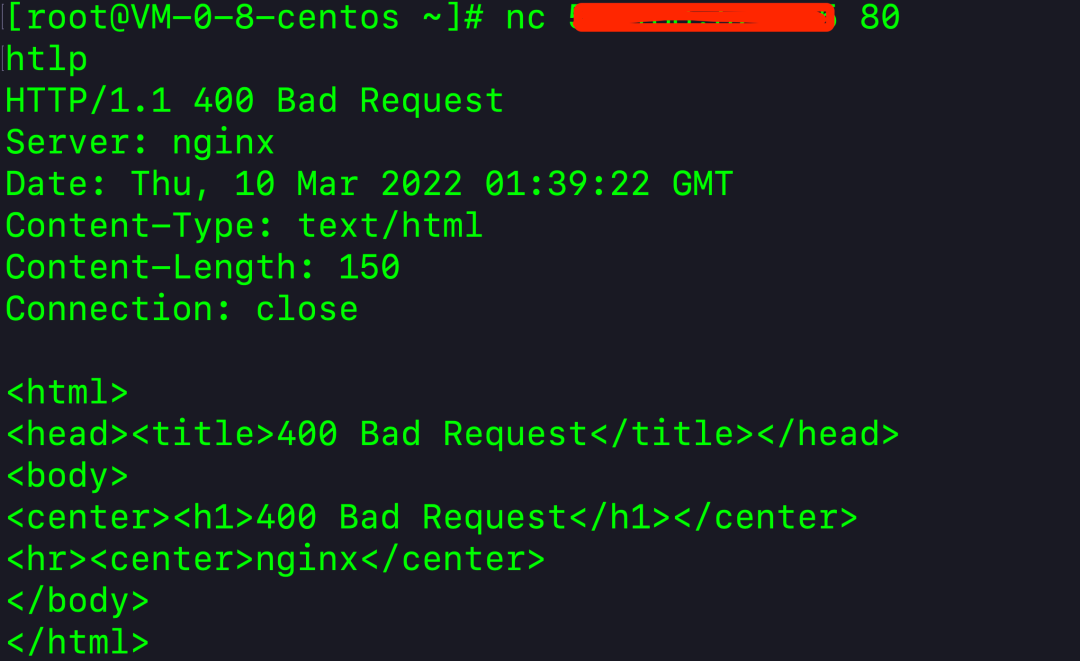

0x04 HTTP(默認端口 80、443)

HTTP 是超文本傳輸協議,所有開放的端口中 80、443 端口最多,指紋也很明顯,針對 HTTP 協議的攻擊,就屬于 web 安全領域了,不多說了。

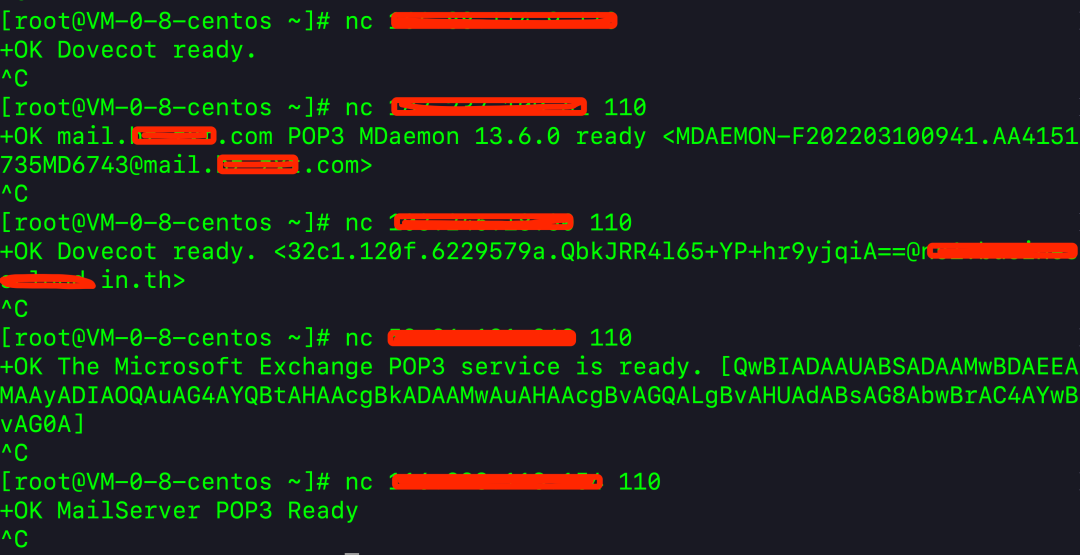

0x05 POP3(默認端口 110)

POP3 是 Post Office Protocol 3 的簡稱,即郵局協議的第 3 個版本, POP3 允許用戶從服務器上把郵件存儲到本地主機,由于是跟郵件系統相關,所以可以通過爆破來枚舉郵箱用戶。

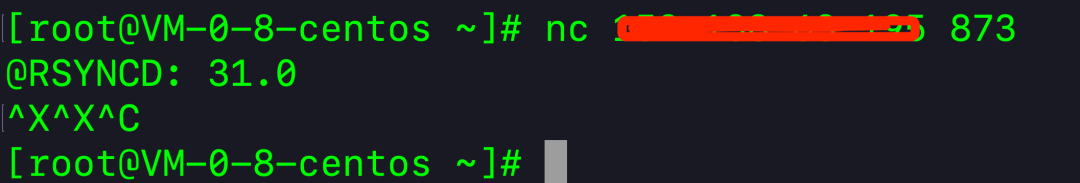

0x06 rsync(默認端口 873)

rsync 是 Unix 下的一款應用軟件,它能同步更新兩處計算機的文件與目錄,并適當利用差分編碼以減少數據傳輸量。針對 rsync 的攻擊,主要是由于沒有安全配置 rsync 服務,導致未授權訪問。

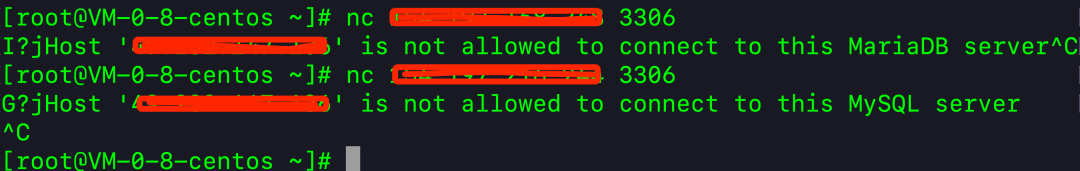

0x07 mysql(默認端口 3306)

mysql 是一款應用廣泛的關系型數據庫,針對 mysql 的攻擊,主要是弱口令檢測和暴力破解,獲得管理員賬號權限之后,除了可以拉取數據外,還可以利用 udf 進行提權,執行系統權限。

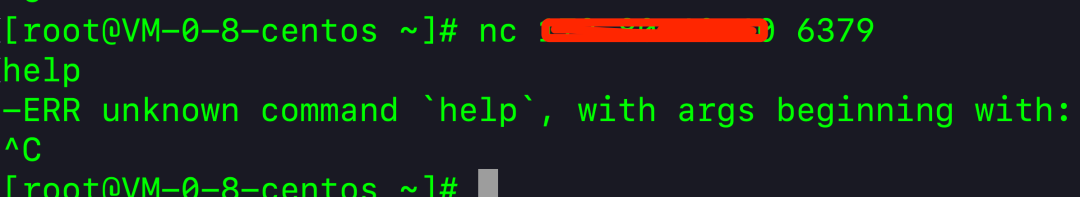

0x08 redis(默認端口 6379)

Redis是一個使用ANSI C編寫的開源、支持網絡、基于內存、分布式、可選持久性的鍵值對存儲數據庫。針對 redis 的攻擊,主要是未授權訪問或者弱口令,拿到權限之后,可以嘗試寫 webshell、寫 key 文件、寫計劃任務等,獲得更多權限。

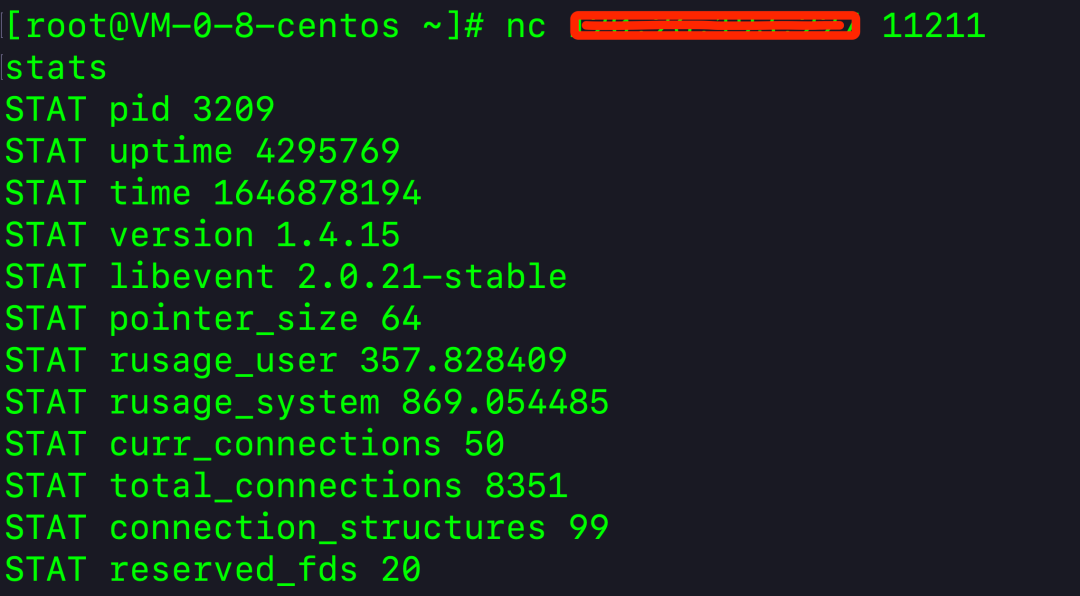

0x09 memcache(默認端口 11211)

memcached 是一套分布式的高速緩存系統,memcached 缺乏認證以及安全管制,之前出過利用 memcache 來進行反射放大攻擊,來對其他服務進行拒絕服務攻擊。

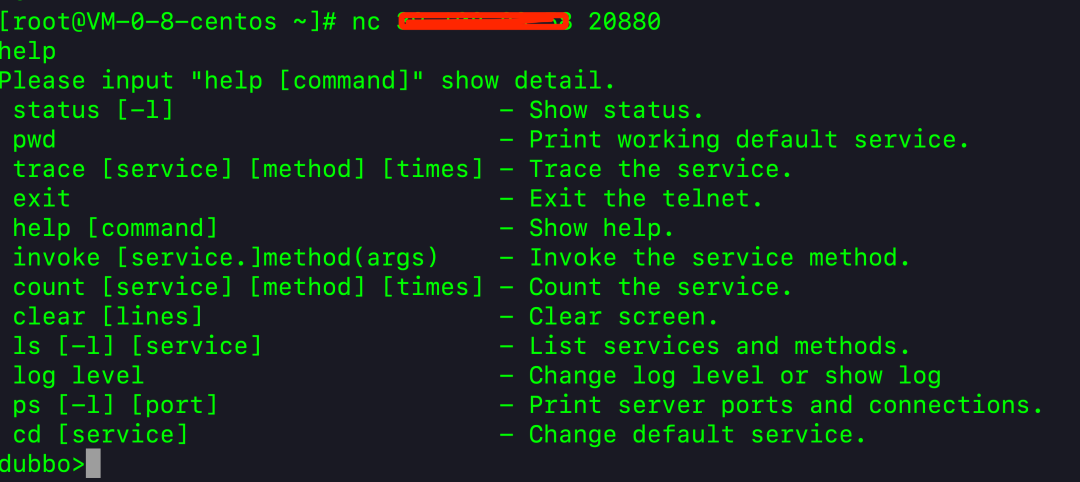

0xA dubbo(默認端口 20880)

Apache Dubbo 是一款高性能、輕量級的開源服務框架,提供了六大核心能力:面向接口代理的高性能RPC調用,智能容錯和負載均衡,服務自動注冊和發現,高度可擴展能力,運行期流量調度,可視化的服務治理與運維。主要存在的問題就是未授權訪問。

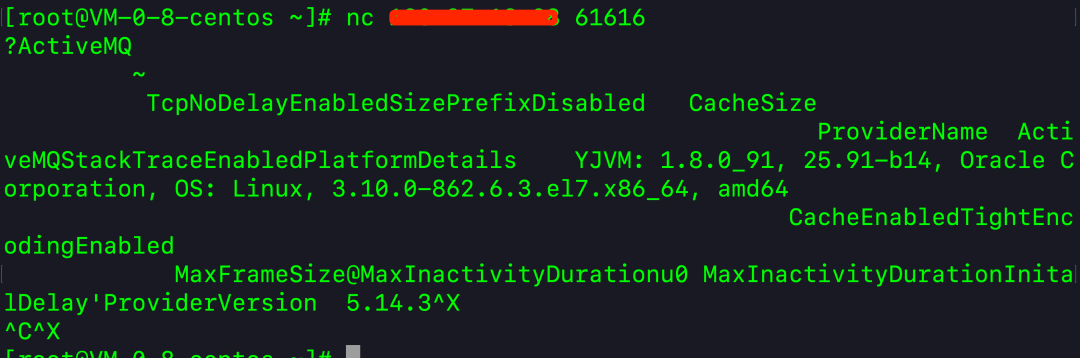

0x0B ActiveMQ(默認端口 61616)

Apache ActiveMQ 是 Apache 軟件基金會所研發的開放源代碼消息中間件,關于 ActiceMQ 之前爆過幾個漏洞,如果版本剛好在漏洞范圍內,即可被利用,而且通常還存在未授權訪問的問題。

0x0C 總結

以上服務是最近收集信息時,發現的可以通過簡單的 socket 連接,然后根據返回的 banner 信息就可以判斷服務類型的十一種常見服務,關于信息收集的過程和使用的腳本均以更新至信安之路的內部 wiki,歡迎大家注冊體驗。