美國《網絡安全事件與漏洞響應指南》解讀

摘 要:

為有效應對日益加劇的網絡安全威脅,落實美國拜登政府“關于加強國家網絡安全”行政令要求,美國國土安全部網絡安全與基礎設施安全局于 2021 年 11 月發布《網絡安全事件與漏洞響應指南》。該指南主要是為美聯邦機構制定網絡安全事件和漏洞響應標準化處理程序,未來將大幅提升美國網絡安全事件及漏洞檢測和響應處理能力。

內容目錄:

1 《指南》出臺背景

2 《指南》主要內容

2.1 概念界定

2.2 網絡安全事件響應程序

2.3 漏洞響應程序

3 初步認識

3.1 美國將進一步加強網絡安全標準與指南等落地性政策的制定與實施

3.2 美國將協調各部門形成合力,提高網絡安全事件處理效率

3.3 美國注重形成主動性、整體性的網絡防御能力

3.4 美國著重加強網絡安全事件的經驗總結與信息共享

4 結 語

2021 年 11 月,美國國土安全部網絡安全與基礎設施安全局(Cybersecurity And Infrastructure Security Agency,CISA)發布《網絡安全事件與漏洞響應指南》(以下簡稱《指南》),旨在為聯邦機構應對網絡安全事件和漏洞響應提供一套標準程序手冊,從而有效開展對網絡安全事件及漏洞的識別、應對及上報活動。《指南》由兩部分組成:一是網絡安全事件響應程序;二是漏洞響應程序。《指南》的發布標志著美國已經制定了一套標準化的聯邦政府網絡安全事件處理程序,將形成整體性網絡防御行動能力。

1《指南》出臺背景

近年來,網絡和信息安全已成為美國國家安全的重要組成部分,針對日益加劇的網絡安全威脅,美國出臺多項網絡安全政策,采取多種措施,努力加強本國的網絡和信息安全。2021年 5 月,美國總統拜登簽署第 14028 號行政令“關于加強國家網絡安全”。行政令要求提升美國聯邦機構網絡安全事件檢測和響應,以及應對威脅的能力。為落實上述要求,2021 年11 月 16 日,CISA 發布《指南》。《指南》為聯邦行政部門提供了一套標準程序,該《指南》不適用于涉密信息網絡及國家安全系統威脅。

2《指南》主要內容

《指南》明確了網絡安全事件和漏洞響應兩類處理程序,相關處理程序主要是按照《美國法典》《愛國者法案》等 9 項法律法規,《美國國土安全部網絡安全戰略》《美國網絡事件協調(PPD-41)》等 19 項政府文件,《聯邦事故通知指南》等 3 項標準和《網絡事件報告最佳做法》1 項最佳實踐,共計 32 份文件編制而成。

2.1 概念界定

《指南》對重大事件及其等級進行了界定。重大事件是指任何可能對美國國家安全利益、外交關系、經濟或公眾造成明顯損害的事件,其包括 3 級、4 級、5 級事件。其中,第 3 級事件(橙色),定義為“可能對公共健康或安全、國家安全、經濟安全,對外關系、公民自由或公眾信心產生明顯影響”的事件;第 4 級事件(紅色),定義為“可能對公共健康或安全、國家安全、經濟安全、外交關系或公民自由產生重大影響”的事件;第 5 級事件(黑色),定義為“對提供廣泛的關鍵基礎設施服務、國家政府穩定或人民生命構成迫在眉睫的威脅”。發生與上述相關的網絡安全事件或漏洞應執行《指南》要求。

2.2 網絡安全事件響應程序

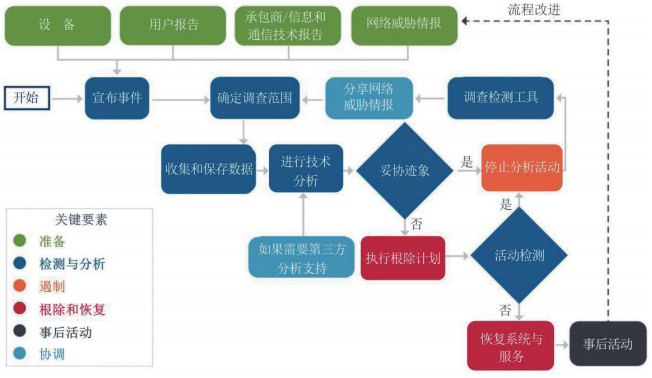

網絡安全事件響應程序包括準備、檢測與分析、遏制、根除和恢復、事后活動、協調 6方面內容。事件響應過程如圖 1 所示。

圖 1 事件響應過程

2.2.1 準備階段

在重大事件發生前做好相關準備,以減輕對組織的影響。記錄和理解事件反應的政策和程序;監視并檢測可疑惡意活動;制定人員配置計劃;對用戶開展網絡威脅和通知程序相關培訓;利用網絡威脅情報主動識別潛在惡意活動。其中,監視工作由 CISA 使用的愛因斯坦入侵檢測系統負責,當檢測到可疑活動時發出警報,并實時監測網絡態勢變化。

2.2.2 檢測與分析

及時確定入侵活動是否已經發生,如果發生,則確定云、主機和網絡系統受害的類型和程度。檢查主機、防火墻、日志以及其他網絡數據(如路由器流量)的異常情況,對事件進行初步分類后上報 CISA;按照美國國家標準與技術研究院 SP 800-61《計算機安全事件處理指南》標準要求進行分類、優先排序,收集潛在證據;建立事件時間表,記錄和描述事件;查明事件的根源,收集威脅信息,評估網絡和系統變化;如有需要,可調用聯邦網絡授權進行事件響應和追捕協助。

2.2.3 遏制

遏制是事件反應的高度優先事項,通過實施短期緩解措施,以隔離威脅并防止威脅轉移到其他系統。主要活動包括:確定遏制戰略;隔離受影響的系統和網絡;更新防火墻過濾規則;攔截并記錄非授權訪問;關閉特定端口和郵件服務器;更換系統管理員密碼、服務或應用賬戶信息等。

2.2.4 根除和恢復

修復所有受感染的 IT 環境,例如云、主機和網絡系統等;重建硬件;安裝補丁;重置已泄露的賬戶密碼;監視對手對遏制活動作出的反應。

2.2.5 事后活動

這一階段的目標是記錄入侵事件,向機構領導層通報情況,加強防護措施防止類似事件發生,并借鑒經驗教訓改進對未來事件的處理,尋找并解決業務上的“盲點”。

2.2.6 協調

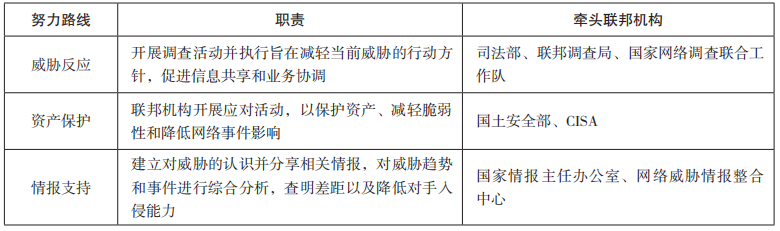

《指南》要求在事件確定后 1 小時內將初次事故報告通知 CISA。從 CISA 國家網絡安全事件評分系統中獲取事件優先等級。隨后,CISA將與聯邦調查局、國家情報主任辦公室等取得聯系共同完成以下內容,如表 1 所示

表 1 聯邦政府為落實《國家網絡事件響應計劃》的努力方向

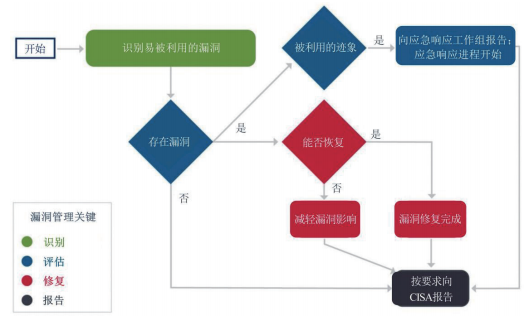

2.3 漏洞響應程序

《指南》規范了政府機構應對緊急和高優先級漏洞時應遵循的流程。漏洞響應程序包括識別、評估、修復和報告 4 個階段。

2.3.1 識別階段

有效的漏洞響應建立在強有力的漏洞管理之上。跟蹤操作系統和其他應用程序,掌握系統中可能存在的漏洞,以及潛在漏洞的影響。通過監控威脅流主動識別漏洞情況,具體過程如圖 2 所示。

圖 2 漏洞響應過程

2.3.2 評估階段

確定漏洞是否存在,對于主動攻擊型漏洞,需使用“快速”工具,開展與漏洞相關的掃描。如有需要,可與第三方事故應對人員合作。

2.3.3 修復階段

及時修復漏洞,具體措施包括:限制訪問,隔離易受攻擊的系統、應用程序、服務、配置文件等。

2.3.4 報告階段

共享漏洞信息,向 CISA 報告漏洞修補程序及響應狀態。

3初步認識

《指南》的發布將使美聯邦政府在重大網絡安全事件與漏洞響應方面有章可依,未來將大幅提升美國網絡安全事件及漏洞檢測和響應處理能力。

3.1 美國將進一步加強網絡安全標準與指南等落地性政策的制定與實施

美國總統拜登在 2021 年 5 月簽署的《關于加強國家網絡安全的行政命令》中規定要制定專門手冊,使聯邦政府部門和機構更加高效地處理網絡安全事件。同時要求手冊需覆蓋國家標準與技術研究院的相關要求。此次發布的《指南》在編制過程中參考了 30 余份法律政策與標準文件制定而成,完全符合拜登政府行政令的要求。美國從網絡安全事件與漏洞的確定、處理到報告,提出了系列操作規程與標準,清晰闡明了事件各個階段的處理重點與要求,預計《指南》正式實施后將大幅提升美聯邦政府和機構網絡安全事件處理效率。雖然美國涉密信息網絡和國家安全系統網絡威脅活動不適用于本《指南》,但是《指南》的發布為美聯邦政府機構處理重大網絡安全事件與漏洞事故給出了標準化操作流程,未來也將向非政府部門推廣使用。

3.2 美國將協調各部門形成合力,提高網絡安全事件處理效率

美國網絡安全事件應急響應處置工作一般涉及國土安全部門、情報部門、國防及司法部門等,每個部門又包括多個下設機構,如此繁雜的內設機構如何快速有效地處理網絡安全事件,事關美國國家安全利益。為此,美國通過多年探索將舉全政府之力加強網絡安全防護 。其通過明確職責與合作模式,暢通上報機制,形成合力高效地處理網絡安全事件。

美國通過細化網絡安全應急響應不同階段的重點工作與機構職責和分工,從而進一步提升網絡安全事件處理效率。如在威脅反應階段,工作側重是開展調查活動,此時需要司法部、聯邦調查局等部門行動。在威脅識別后要加強資產保護,此時工作側重是減輕攻擊活動帶來的不良影響,將事件影響降到最低,此時需要國土安全部與 CISA 等部門開展行動。匯編分析機構信息安全數據,制定和進行有針對性的威脅和脆弱性評估等。在威脅趨勢分析階段,要調查如何降低對手入侵能力,此時需要國家情報主任辦公室、網絡威脅情報整合中心等部門開展行動。

3.3 美國注重形成主動性、整體性的網絡防御能力

近年來,美國政府通過施行“懾戰并舉”“前出防御”以及“智能化網絡安全防御”等防御理念,不斷加強網絡安全防御能力。著重構建主動防御能力,例如將攻擊者重新定向到蜜罐系統。蜜罐是一類對網絡攻擊方進行欺騙的技術,通過布設誘餌主機,誘使攻擊者對其進行攻擊,從而對攻擊行為進行捕獲和分析,獲取攻擊工具、動機意圖等信息,甚至對攻擊者進行追蹤溯源,能提高系統和網絡的安全防護能力 。同時,美國通過開展“網絡空間感知與理解”項目、“大規模網絡捕獵”項目等系列智能網絡安全防御項目,不斷提升其網絡空間態勢感知能力。美國注重從全局視角出發,提升對網絡安全威脅的及時發現、實時分析、應急響應能力,最終實現快速決策與保護行動。標準化落地政策加智能化網絡防御工具雙管齊下的發展模式將幫助美國迅速提升整體性網絡防御能力。

3.4 美國著重加強網絡安全事件的經驗總結與信息共享

美國十分重視網絡安全事件的經驗總結工作。特別強調要加強對安全事件進行編目,從而更好地管理未來類似事件、指導分析與搜索安全漏洞等。同時,多年來美國一直十分重視網絡安全信息共享從頂層謀劃到細則落地,有效指導了美國網絡安全工作開展。早在 2012 年奧巴馬政府就發布《信息共享與安全保障國家戰略》,要求美國政府機構間加強情報交流建立數據共享機制,重點加強涉密和敏感非密信息保護。2015年 4 月,美國國防部發布《2015 年國防部網絡戰略》要求美軍加強網絡威脅情報與信息共享,維護美國核心利益。2018 年 5 月,美國國土安全部發布《網絡空間安全戰略》要求加強合作,從而有效應對網絡漏洞與威脅。2020 年 3 月,美國網絡空間日光浴委員會發布《來自未來的警告》報告,建議美國政府加強與私營部門合作,共享網絡威脅信息。此次發布的《指南》要求通信技術服務商要向 CISA 報告網絡事件,并與聯邦機構合作開展相關調查工作。

4結 語

近年來,CISA 在聯合各部門加強網絡態勢感知、情報威脅共享方面的總體協調作用得到進一步強化,此次《指南》的發布是落實美國拜登政府關于加強國家網絡安全的最直接體現。歷來,各國在頂層網絡安全戰略政策制定與底層標準實踐銜接方面存在較大差距,可操作性不明朗。但是,拜登政府特別注重國家戰略政策與具體落地政策的銜接。美國計劃通過標準化共享實踐,將最佳解決方案和人才聚集在一起,推動聯邦政府的網絡安全應對實踐不斷發展。未來,在提高組織網絡安全實踐中,美國將重視發揮標準、指南等一系列落地性政策的牽引作用。