歐洲天然氣管道遭遇勒索軟件攻擊

近日,勒索軟件組織ALPHV(又名BlackCat),聲稱對上周針對中歐國家天然氣管道和電力網絡運營商Creos Luxembourg SA遭受的網絡攻擊負責。

Creos的母公司Encevo在五個歐盟國家經營能源業務,該公司于7月25日宣布,他們在7月22日至23日遭受了網絡攻擊。

雖然網絡攻擊導致Encevo和Creos的客戶門戶站點不可用,但所提供的服務并未中斷。

7月28日,Encevo發布了網絡攻擊的最新消息,他們的初步調查結果表明,攻擊者已經從被非法訪問的系統中竊取了“一定數量的數據”。

當時,Encevo表示無法估計網絡攻擊影響的范圍,并懇請客戶耐心等待調查結束后的個性化通知。Encevo建議所有客戶重置他們用于與Encevo和Creos服務交互的在線帳戶憑據。

BlackCat再次攻擊輸油管道

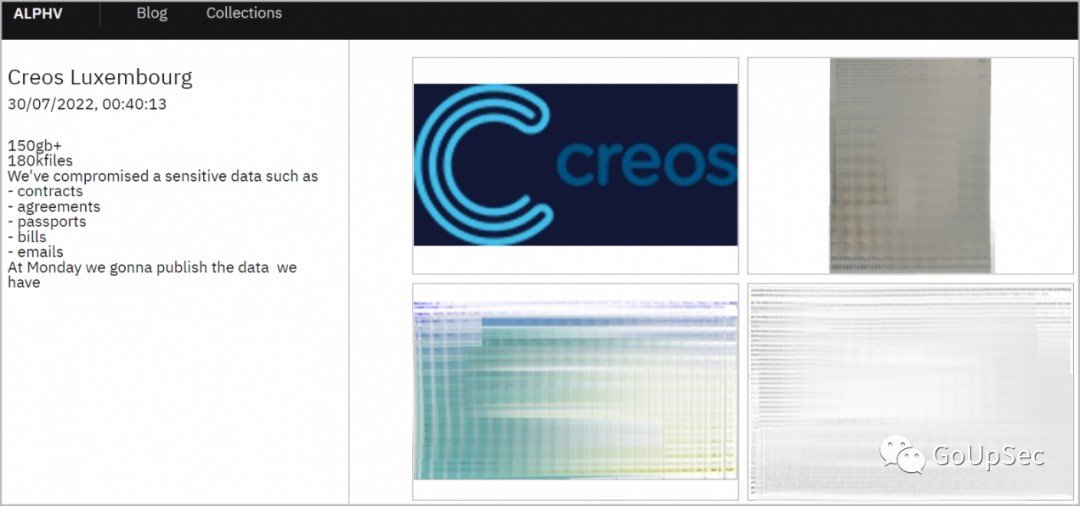

上周末,ALPHV/BlackCat勒索軟件組織將Creos添加到其勒索網站,威脅要在本周二上午發布泄露的18萬個被盜文件,總大小為150GB,包括合同、協議、護照、賬單和電子郵件。

ALPHV勒索軟件在勒索網站上添加了Creos來源:bleepingcomputer

ALPHV/BlackCat最近推出了一個新的勒索平臺,讓訪問者可以搜索被盜數據,目的是給受害者進一步施壓,讓他們支付贖金。

顯然,BlackCat并未從過去的錯誤中吸取教訓,繼續攻擊那些可能引起國際執法機構調查的知名公司。

BlackCat被認為是勒索軟件組織DarkSide的化名,后者在對殖民地管道實施轟動全球的勒索軟件攻擊后,在執法部門的壓力下關閉。

DarkSide關閉后,曾改名為BlackMatter以逃避執法,但在執法部門的施壓下BlackMatter再次關閉。

自2021年11月DarkSide化名BlackCat/ALPHV重新啟動以來,傾向于避開美國的大型目標,轉而瞄準歐洲實體,如奧地利國家、意大利時裝連鎖店和瑞士機場服務提供商。

然而,他們似乎沒有從錯誤中吸取教訓,繼續攻擊關鍵基礎設施,例如2月份的德國石油供應公司Oiltanking和現在的Creos Luxembourg。