漏洞情報:為什么、要什么和怎么做

漏洞一直是網絡攻防的焦點所在,因為漏洞直接或間接影響安全性的核心方面——權限。攻擊者挖掘和利用漏洞,獲取非授權的權限;防御方定位和消除漏洞,監測和阻斷漏洞的利用,使攻擊者無法利用漏洞達到其目的。漏洞信息本質上是一類威脅情報,可以被用來結合組織自身的資產驅動持續的檢測與響應,避免漏洞導致實際的風險。

近年來,陸續有一些廠商開始做漏洞情報,聲稱基于漏洞優先級排序技術(VPT,Vulnerability Priority Technology)提供更有價值的漏洞信息服務。為什么會有VPT這么個提法?大的漏洞庫不能滿足用戶的需求嗎?是的,不滿足,而且是非常的不滿足。

要理解這個問題,我們需要對漏洞的現狀有一個基于統計數據的詳細分析,而這個事情其實很多所謂的專業安全廠商都沒有認真做過。

一、一些基本的統計數據

收集了2020年全年加上2021年上半年的漏洞信息,以下是一些基本的漏洞及占比統計:

- 漏洞總數:37478個

- 0day漏洞數:106個,占比0.28%;其中40+國產軟件

- ZDI漏洞數:450個,占比1.2%;其中200+目前無CVE

- 無CVE漏洞數:10887個,占比29%

- CNVD漏洞數:17593個,占比47%

- 有公開Exploit/POC的漏洞數:1973個,占比5%;Exploit-DB來源414;PacketStorm 來源633;Github來源1338;MetaSploit來源24

- 有野外利用的漏洞數:667個,1.8%;其中319有公開Exploit,348無公開Exploit

- APT相關的漏洞數:30個,占比0.08%

二、基于數據的分析結論

真正造成實際風險的漏洞只占少數

存在Exploit/PoC的漏洞占比超過5%,但只有1.8%比例的漏洞有公開來源信息顯示存在野外利用,所以,實際導致安全風險的漏洞在已知漏洞集中只占很小一部分。

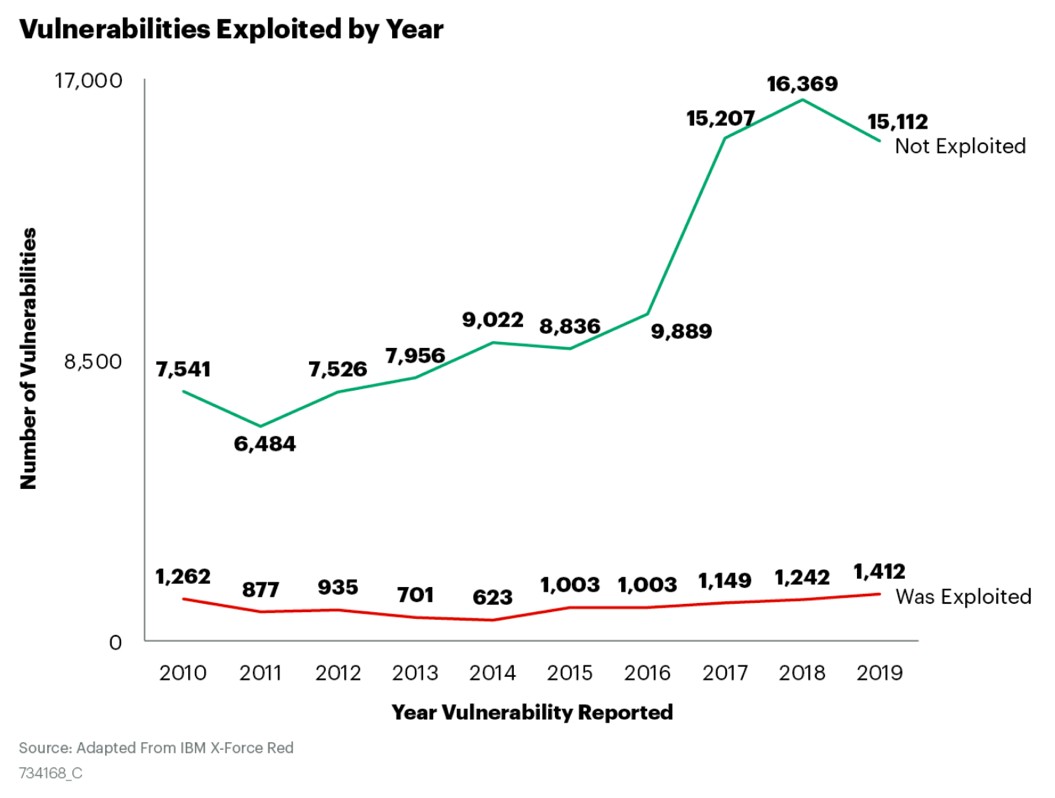

IBM X-Force對近10年來的漏洞利用情況做過一個統計(下圖):

這里的數據跟我們的統計結果有些差異,但數量級是一樣的千級。近年來每年的漏洞數量都在創新高,但被利用的漏洞數卻相當穩定:只有10%不到。

關注漏洞的實際野外利用狀態非常重要

有Exploit的漏洞數量達1973個,有在野利用的漏洞數667個,只有其中319個有公開Exploit。

大量的在野利用漏洞并沒有公開的Exploit,處于私有狀態,占比15%,所以只通過標記漏洞是否存在公開Exploit來判定漏洞的現實威脅還是不夠的。但是調研了一圈國內的所謂漏洞情報,基本上看不到把漏洞是否存在野外攻擊這個屬性進行標記,并進行持續跟蹤的,這也是挺搞笑的事。

CVE遠沒有覆蓋絕大多數已知漏洞

無CVE的漏洞占比接近三分之一,因此,有大量的漏洞在CVE的視野之外,完全依靠NVD的數據是不可行的。這類非CVE漏洞國產軟件來源的占了很大比例,已知的0day漏洞中國產軟件相關的也占了差不多一半,因此非常有必要維護一個CVE超集類型的漏洞庫。

三、用戶的漏洞處理痛點

通過以上的數據分析,結合實際的用戶反饋,我們發現用戶在漏洞處置過程中存在如下痛點:

- 每天數以百計的新漏洞披露,如何才能識別出哪些漏洞是真正有威脅的部分;

- 一般情況下,攻擊者會比防御方更早地知道漏洞的存在,如何能盡早得到完整準確的信息,不落后于攻擊者太多;

- 通常發布漏洞補丁需要一定時間,而即使發布了相應的漏洞補丁,很多場景下,用戶也無法隨心所欲地安裝。是否有快速可靠的臨時解決方案,可以規避漏洞導致的風險;

- 在處置資源有限的情況下,應該優先處理哪些漏洞,以最大程度減小漏洞風險的敞口;

- 如何把漏洞情報無縫集成到組織自身的日常漏洞處理流程和機制中。

好的漏洞情報需要能回應上面這些痛點,解決或緩解用戶的焦慮。

四、漏洞情報應該怎么做?

基于漏洞情報運營實踐,認為漏洞情報的運營需要起到收集器、過濾器和富化器的作用。

具體而言主要包括如下環節:

通過對一手數據源的挖掘和信息實時采集,結合威脅情報對漏洞進行多維度的屬性標定,保證漏洞信息的全面性和及時性;

分析團隊依據完善的流程和專業經驗對漏洞的影響面和技術細節進行研判,把真正重要的漏洞過濾出來,保證信息的準確性和處理優先級的可靠性;

對于確認的重要漏洞,我們需要富化漏洞信息的上下文,跟蹤漏洞的現時威脅狀態,關聯相應的安全事件,給出切實可行的處理方法,提供除補丁鏈接以外的其他威脅緩解措施建議。

1、全面的多維漏洞信息整合及屬性標定

漏洞情報相對傳統漏洞庫區別最大的地方在于對漏洞本身技術層面以外維度的持續動態跟蹤,一般的漏洞庫的核心信息只會涉及軟硬件影響面(廠商、應用及版本)和漏洞本身技術層面的評估(威脅類型、利用場景、危害大小等),這些信息還遠遠不夠,是為了有效管控漏洞導致的風險,通常需要知道得更多:

- 漏洞是否在默認配置下存在,配置情況對漏洞可利用性影響極大,非默認配置下的漏洞其實際威脅往往遠不如技術層面的定性看起來那么大;

- 漏洞相關的應用系統部署量有多大,這直接影響漏洞整體的威脅評估;

- 漏洞是否已經有了公開的技術細節、 Exploit 工具、概念驗證代碼(PoC),這會直接影響漏洞轉變為現實的攻擊;

- 漏洞是否已經有了野外的利用,這體現了漏洞是否已經從潛在威脅轉化為了現實威脅;

- 漏洞是否已經被已知的漏洞利用攻擊包或大型的僵尸網絡集成作為獲取對系統控制的途徑,這標志著漏洞現實威脅的提升;

- 漏洞是否為0day或APT活動相關,意味著漏洞可能被用于攻擊高價值的目標。

所有上面這些屬性都應該通過運營被標記出來,以方便用戶實現有效的處理優先級排序。

下圖是對2021年底核彈級漏洞Apache Log4j任意代碼執行漏洞(CVE-2021-44228)的標簽實例,隨著新近利用此漏洞的攻擊事件的發現,這些標簽會隨時新增和更新。

漏洞情報還會支持基于標簽的搜索,讓用戶非常方便地獲取匹配特定屬性的漏洞集合。這些標簽將來還會有對應的分類和描述,讓用戶能更深入地了解漏洞導致的威脅。

當然,上面所有的一切都是建立在全面收集漏洞信息的基礎上,監測了多個主流漏洞數據庫以及數百安全廠商,跟蹤了2000+推特賬號和80+安全相關新聞源,開源信息采集結合商業數據采購,并通過各種手段挖掘新的數據源。

2、準確的漏洞所導致實際安全風險判定

據統計,每年增加幾萬個漏洞,平均到每天百級的漏洞被公開出來,如果全部對其分析驗證需要巨量的資源投入,這對任何廠商和組織都是不可能完成的任務,操作層面上既無可能也無必要。事實上每年新公開的漏洞只有極少數會被認真研究。處理流程上,奇安信CERT會根據漏洞的影響面和驗證條件,篩選出值得深入分析的漏洞,在利用多種渠道收集或自研PoC進行技術驗證,這是漏洞情報運營過程中專業度要求最高的環節。

2021年,Microsoft Windows Active Directory域服務特權提升漏洞(CVE-2021-42287)14、Apache APISIX Dashboard未授權訪問漏洞(CVE-2021-45232)、Grafana未授權任意文件讀取漏洞(CVE-2021-43798)等漏洞經過復現并被打上“驗證”的標簽,標記我們對于此類嚴重漏洞的存在性和可利用性的專業驗證。

漏洞運營的目標也不僅僅告訴用戶哪些漏洞重要,同樣重要的,需要告訴用戶哪些看起來高危的漏洞所對應風險名不副實。一個典型的例子是2021年12月Log4j漏洞爆發以后,聚光燈效應下一些衍生漏洞隨之出現,團隊對那些漏洞研究分析之后確認其中絕大部分并沒有實際場景下的威脅,隨即發布了相關的風險通告做了技術上的澄清。

圖:發布的澄清報告

3、可靠的綜合性漏洞處理的優先級排序

在篩選出的重要漏洞中,大量的漏洞具有相同的CVSS評分,僅基于這些評分基本上很難對漏洞的實際風險做出有效的評估,其他諸如漏洞是否默認配置受影響、利用的易用性穩定性、攻擊者所能接觸到的存在漏洞的資產量級和漏洞利用的其他前置條件,都對漏洞的實際風險有極大影響,而這些維度的評價在 CVSS評分體系中非常難以準確量化。

于是產生了一個疑問,目前普遍基于CVSS 評分的高低來評估漏洞的危險程度,這樣真的能準確地反映漏洞的實際風險嗎?

以兩個CVSS評分接近漏洞的對比為例:Log4j遠程代碼執行漏洞(CVE-2021-44228)(CVSS 10)vs Samba遠程代碼執行漏洞(CVE-2021-44142)(CVSS 9.8)。

通過以上對比,可以看到雖然兩個漏洞的CVSS評分看起來相差無幾,但由于一系列非CVSS考察維度屬性的差別,導致漏洞的實際威脅天差地別,Log4j的是真正的核彈級,而Samba的這個基本可以歸到雞肋級。

目前CVSS 評分高于9.0的漏洞數量有13000多個,其中有3300( 25%)多個漏洞存在對應的Exploit,這個比例不算低,但只有580多個漏洞被標記存在野外利用,占比這類高危漏洞不到5%的比例。所以,即便是技術層面風險度非常高的漏洞,真正被用于網絡攻擊的概率也不高。這個難題需要通過結合威脅情報來緩解,漏洞情報多維度標簽為用戶提供了基于漏洞現時狀態進行優先級排序的可能。

NOX安全監測平臺現已收錄關鍵漏洞27042個,并將漏洞按照更新時間先后進行排序,例如:Apache Log4j任意代碼執行漏洞(CVE-2021-44228)、Google Chrome 遠程代碼執行漏洞(CVE-2021-37973)、致遠OA代碼執行漏洞(CNVD-2021-51370)等漏洞已經被標注為“發現在野利用”并且漏洞威脅等級為“高危”或“極危”,此類漏洞建議用戶參考漏洞修補方法盡快進行修補。美國網絡安全與基礎設施安全局(CISA,Cybersecurity & Infrastructure Security Agency)發布了一個包含500多個已知存在野外利用的漏洞列表,目前已經標記了超過4000個在野利用漏洞,這個列表也已經對外發布,這是個每個組織都要必修的漏洞列表。

4、及時的與組織自身相關漏洞風險通知

目前從漏洞信息公開到野外實際利用的間隔期越來越短,大多數時候防御方是在跟攻擊者搶時間,哪方先知道漏洞的存在及相應的細節,決定了誰在對抗中獲勝。為了及時輸出漏洞風險通知,漏洞情報的運營理想條件下需要采用7*24 的監測處理機制,直接的廠商源頭信息采集,及時研判并實時推送漏洞狀態更新。我們認為如下5類漏洞相關的狀態更新需要盡快通報,因為這些更新會漸次影響漏洞的現實危害程度:

第一,新的關鍵漏洞公開;

第二,發現關鍵漏洞的技術細節;

第三,發現關鍵漏洞的 Exploit 或 PoC 公開;

第四,發現關鍵漏洞的在野利用案例;

第五,發現關鍵漏洞的新修補和緩解方案。

2021年,發布了涉及40多個重點廠商、300余條漏洞的147 篇實時安全風險通告。其中CVE-2021-21224 Google Chrome遠程代碼執行漏洞(發現時漏洞為0day狀態)、WebLogic T3反序列化0day漏洞、CVE-2021-28474 Microsoft SharePoint遠程代碼執行漏洞等漏洞的風險通告,均為使用自研PoC首次驗證并第一時間發布。

同樣重要的,為了能讓組織全面地獲取自身網絡環境相關的漏洞信息,我們引入了全面的CPE信息集成,非CVE漏洞(主要為國產軟件漏洞)的擴展CPE支持,使用歸一化的廠商及產品列表,包含1000+軟件廠商、10000+產品,結合主動的資產測繪精準評估漏洞影響面,第一時間提供高危漏洞定向風險通告。

對外的輸出形式,不僅提供基于多維屬性篩選的Web訪問界面,還提供在線數據獲取的API接口及離線數據包,用戶可以根據自己需要集成到自有漏洞處理流程。

5、可行的包含詳細操作步驟的處置措施

除了全面性、及時性、有效性,提供有效的緩解措施和可落地解決方案也是漏洞情報實現其價值的重要一環。很多時候,安裝補丁并不是漏洞威脅處置的第一選擇,因為打補丁受各種現實條件的限制。比如在重大活動中核心服務器出于性能和穩定性的考慮,一旦安裝補丁導致宕機后果不堪設想,有些補丁打完以后需要重啟機器的操作是不允許的,更不用提0day漏洞暫時無補丁可打的情況。

因此對于很多重要漏洞,團隊還會組織相關部門開發主機或網絡虛擬補丁,尋找通過調整機器配置暫時規避漏洞利用的臨時解決方案,輸出經過驗證的step-by-step 的操作步驟,幫助客戶迅速上手進行規避風險,以后在合適的時機進行徹底修復。

例如:對于ProxyLogon漏洞,NOX安全監測平臺持續更新6次安全風險通告,不斷對緩解措施進行完善,最終提供了兩千余字詳細描述的可行操作步驟;對于Log4Shell漏洞, NOX安全監測平臺給出的完整處置建議涵蓋了漏洞排查、攻擊排查、修復版本、產品解決方案以及多種不同場景下經過驗證的有效緩解措施,該完整的處置建議在多家客戶單位的一線應急響應中起到了重要作用。

五、不同類型用戶的漏洞情報選擇

當前網絡安全正處在轉型升級的上升期,網絡安全體系架構已經由基礎架構安全、被動防御向主動防御、反制進攻階段進化。傳統的安全思維模式和安全技術已經無法有效滿足政企客戶對安全防護的需要,新的安全理念、新的安全技術不斷涌現。要實現有效的積極防御,很關鍵的一點是要具備安全情報的收集與使用能力。

對于個人用戶、企業用戶以及安全監管單位而言如何挑選到滿足自身業務需求的優質漏洞情報,可以簡單概括為一句話:“C端用戶挑產品、B端用戶挑服務、監管機構挑供應商”。

個人用戶只需要確保自身的隱私安全和資產安全,不需要關注漏洞本身的技術細節,因此,在漏洞情報的使用上更加依賴于其部署的終端安全產品對漏洞情報的敏感程度。

企業用戶基于其信息系統的復雜程度,單一的安全產品無法滿足其建立企業自身漏洞檢測與響應能力的需求,企業需要更加精準和定制化的漏洞情報服務,來幫助管理者迅速判別漏洞對企業業務的影響,并第一時間進行有效的漏洞處置;安全監管單位關注全網的網絡安全態勢,需要龐大的漏洞情報數據庫支撐,更加考驗漏洞情報供應商在模式化的安全產品和情報服務之上,所擁有的靈活、可變通的業務適應能力。

原文來源:虎符智庫