當心不要落入“找不到字體”的谷歌Chrome惡意軟件騙局

下次當你意外地或好奇地登陸一個網站與混亂的內容提示你下載一個缺失的字體閱讀博客通過更新Chrome字體包…

騙子和黑客利用這一令人難以置信的容易上當的新黑客騙局,將谷歌Chrome用戶作為目標,促使用戶下載虛假的谷歌Chrome字體包更新,誘使他們在系統上安裝惡意軟件。

以下是騙局及其運作方式:

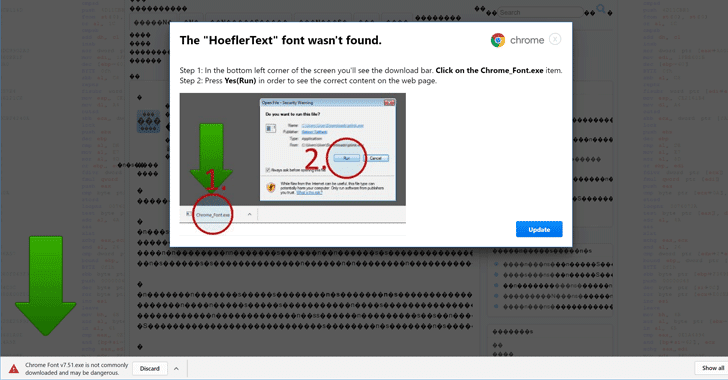

這是一個“找不到“HoeflerText”字體”騙局

安全公司NeoSmart Technologies最近在瀏覽一個未具名的WordPress網站時發現了這起惡意活動,該網站據稱已被泄露,可能是因為未能及時應用安全更新。

這起騙局并不是新智能認定的新騙局。自上個月以來,它一直在四處傳播。

黑客正在將JavaScript插入安全性差但合法的網站,以修改其上的文本呈現,這導致這些網站看起來與包含符號和其他隨機字符的錯誤編碼文本混雜在一起。

因此,如果Chrome用戶從搜索引擎結果或社交媒體網站上看到這樣的網站,腳本會使網站無法閱讀,并提示他們通過更新“Chrome字體包”來解決問題。

提示窗口顯示:“找不到'HoeflerText'字體,”然后你會被要求更新“Chrome字體包。”如果單擊,它實際上會在您的計算機上安裝惡意軟件特洛伊木馬。

該騙局還可以用來用Spora勒索軟件感染受害者的電腦。這是今年年初發現的運行最良好的勒索軟件操作之一,具有活躍的感染渠道、先進的加密技術和先進的勒索支付服務。

這個騙局之所以特別吸引人,是因為瀏覽器消息的所有內容看起來都是合法的,從“缺少字體”的類型和對話框窗口到Chrome徽標和“更新”按鈕上的藍色陰影。

如何識別騙局?

有幾種方法可以識別這個騙局。

首先,對話框窗口已經被硬編碼,以顯示你正在運行Chrome 53版,即使你實際上沒有,這可能是一個線索,有什么不對勁。

其次,文件名存在問題:單擊“更新”按鈕繼續下載名為“Chrome Font v7.5.1.exe”的可執行文件但該文件不是惡意指令圖像中顯示的文件,該圖像顯示“Chrome_字體.exe"。

即使你沒有發現這些線索,當你試圖下載文件時,你也可能會收到一個標準警告,說“這個文件不常下載”。

Chrome不會將其標記為惡意軟件

然而,奇怪的是,Chrome瀏覽器沒有將文件標記為惡意軟件,但瀏覽器確實會阻止它,因為文件下載不太頻繁,這是一個標準警告。

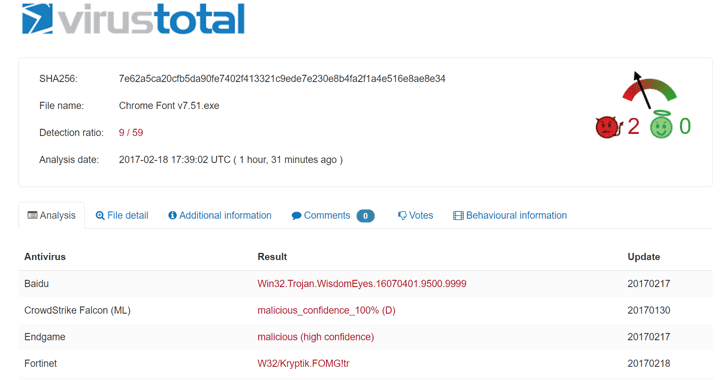

自那以后,NeoSmart Technologies通過VirusTotal運行了該惡意軟件,該軟件顯示,目前數據庫中59個反病毒軟件中只有9個能夠準確識別該文件為惡意軟件。

因此,我們建議用戶在從互聯網下載任何東西到電腦上時都要小心謹慎,保持殺毒軟件的最新狀態,永遠不要落入要求你更新Chrome字體包的騙局,因為它已經提供了你所需的一切。