卡巴斯基發布《2022年第二季度的DDoS攻擊》報告

近日,卡巴斯基發布《2022年第二季度的DDoS攻擊》報告,與上一季度相同出于政治動機的網絡攻擊在2022 年第二季度主導了DDoS 領域,俄羅斯網站仍然是第二季度DDoS攻擊的目標。攻擊地域沒有顯著變化,但值得注意的是,與并發地緣政治事件相關的攻擊,可能會利用僵尸網絡統計數據中未考慮的特殊創建的資源

季度趨勢

2022年第二季度延續了上一季度的趨勢:超長攻擊次數增加。這些攻擊持續時間長,造成網站持續處于高壓之下。與上一季度相比,DDoS攻擊逐漸淡出公眾視野,業余黑客攻擊基本停止。也就是說,并未造成重大損失,從DDoS防御的角度來看,攻擊停止的影響很小。

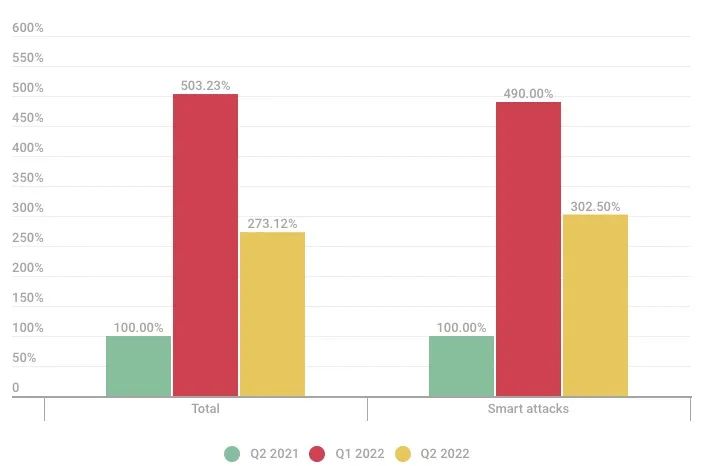

2021年第二季度、2022年第一季度和第二季度的DDoS攻擊數量對比(2021年第二季度的數據取為100%)

本季度,卡巴斯基DDoS保護組擊退的攻擊同比增加了約2.5倍。雖然攻擊的絕對數量減少了,但整體的DDoS情況可能已經惡化。如上所述,造成上一季度激增的黑客活動逐漸減少。這些攻擊中的絕大多數既沒有專業的管理,持續時間較短,除了計入統計數據外,并未產生其他特別影響。在第二季度處于觀察期的攻擊,其性質有些不同。它們持續數天,甚至數周,本季度的記錄是41441分鐘。遭受攻擊最多的資源幾乎一直處于高壓狀態。

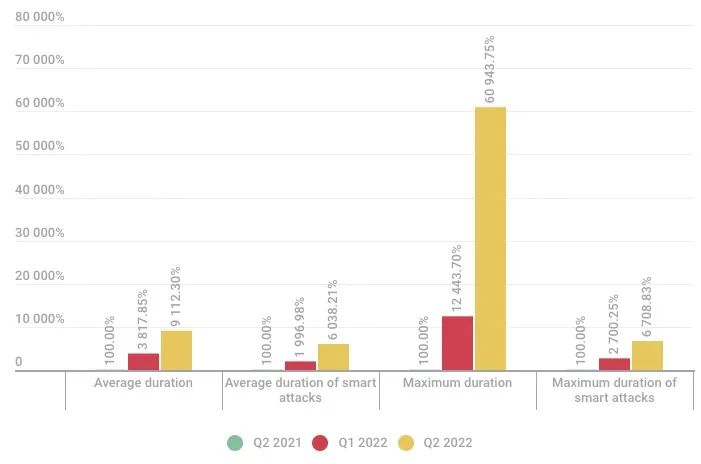

DDoS攻擊持續時間,2021年第二季度,2022年第一季度和第二季度(2021年第二季度的數據取為100%)

第二季度DDoS攻擊的平均持續時間約為3000分鐘。與2021年第二季度的平均30分鐘相比:這個數字指數級增長。維持長時間的攻擊的成本十分高昂,尤其是被網絡安全系統阻擋的無效攻擊。持續的僵尸活動增加了僵尸網絡主機磨損或被檢測的風險,甚至C2中心本身也會被追蹤。

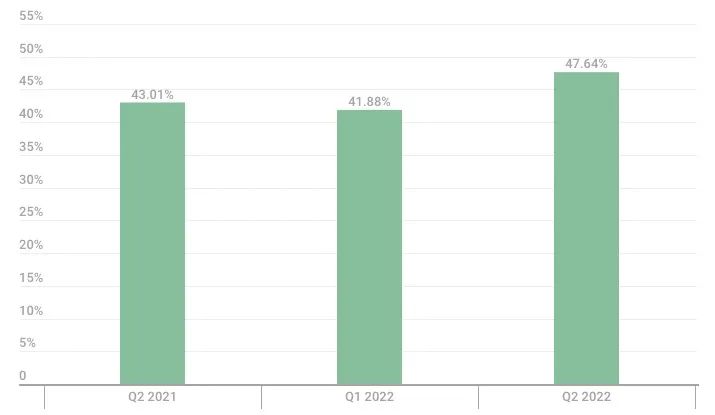

就DDoS攻擊的質量而言,趨勢更為復雜。2022年第二季度,智能攻擊占比高達50%,接近歷史記錄。歷史記錄出現在四年前DDoS市場處于谷底時。

2021年第二季度、2022年第一季度和第二季度智能攻擊的份額

更有趣的是,2022年第二季度出現了大量的高級定向攻擊,這些攻擊針對特定的網站設計的,并考慮到其特點和漏洞。攻擊復雜且成本高昂,需要攻擊方和防守方都擁有高超的經驗和能力。一般這些攻擊是以個位數發生的,在第二季度,有兩次該類型攻擊,這一趨勢十分令人震驚。

第二季度的另一個極其重要的趨勢是加密貨幣崩盤,它以Terra(Luna)的瞬間崩潰開始,此后態勢一直在加劇。DDoS市場對加密貨幣市場的波動高度敏感,在加密貨幣下跌時不可避免地增長,從各種跡象來看,這種狀態將持續下去:例如,礦工已經開始向游戲玩家出售農場。俄羅斯的DDoS情況已經十分緊張,該地區很難捕捉到任何變化。在全球范圍內,DDoS活動很有可能會加劇。

DDoS攻擊統計

1 方法

在本報告中,只有在僵尸網絡活動時間間隔不超過24小時的情況下,事件才被算作一次DDoS攻擊。例如,如果同一資源在間隔24小時或更長時間后被同一僵尸網絡攻擊,則會被計算為兩次攻擊。源自不同僵尸網絡但針對一個資源的僵尸請求也算作單獨的攻擊。

DDoS攻擊受害者和用于發送命令的C2服務器的地理位置由其各自的IP地址決定。本報告中的DDoS攻擊的獨特目標數量是由季度統計中的獨特IP地址數量來計算的。

DDoS情報統計數據僅限于卡巴斯基檢測和分析的僵尸網絡。請注意,僵尸網絡只是用于DDoS攻擊的工具之一,本節并不涵蓋審查期間發生的每一次DDoS攻擊

2 季度總結

- 在2022年第二季度。

- DDoS情報系統記錄了78,558次DDoS攻擊。

- 25%的目標位于美國,占所有攻擊的45.95%。

- 6月20日和21日是最瘋狂的日子,分別有1815和1735次攻擊,而4月10日和11日以及5月17日是最平靜的日子,分別有335、294和267次攻擊。

- 短時攻擊占總數的95.42%。

- 17%的僵尸網絡C2服務器位于美國。

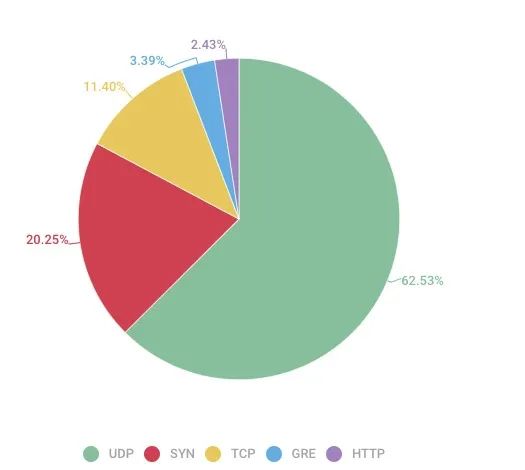

- UDP攻擊占比62.53%

3 DDoS攻擊的地理分布

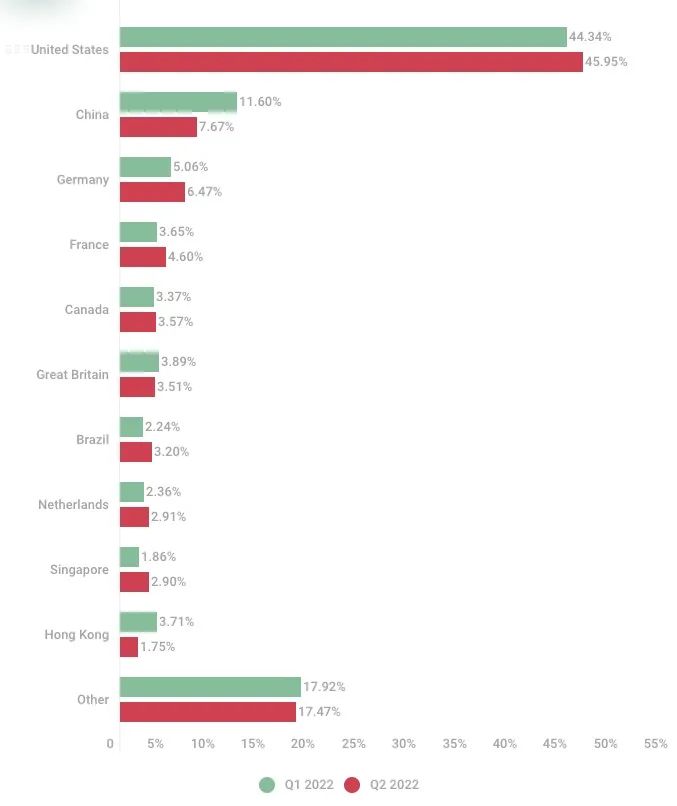

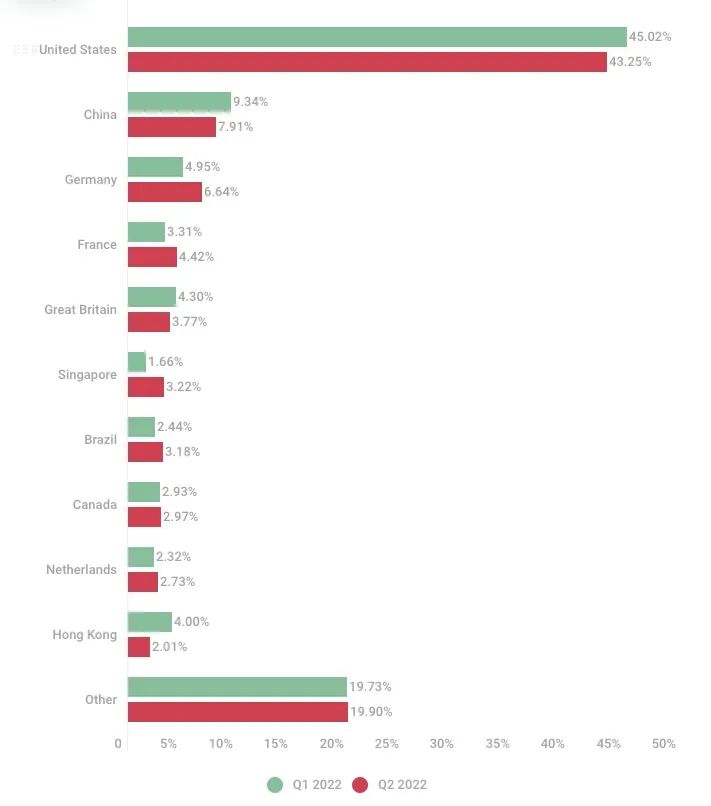

美國仍然是DDoS攻擊數量的領導者,占比從第一季度的44.34%略微上升到45.95%;德國緊隨其后,占6.47%,增長了1.41個百分點。

2022年第一季度和第二季度按國家和地區劃分的DDoS攻擊分布

法國和加拿大漲幅極小,分別為4.60%和3.57%,位列第四和第五位。英國以3.51%降至第六位,其次是巴西的3.2%和荷蘭的2.91%。新加坡緊隨其后,排名第九,是前十名中除美國和德國外唯一一個攻擊率增長超過一個百分點的國家,從1.86%增至2.9%。新加坡的目標份額(3.22%)增長更為明顯,比2022年第一季度增長了一倍總的來說,TOP10的構成與按攻擊次數排名的傳統相似。

2022年第一季度和第二季度按國家和地區劃分的獨特目標分布

4 DDoS攻擊數量的動態變化

2022年第二季度,DDoS攻擊與上一報告期相比下降了13.72%(至78558次)。整個季度的活動穩步增加:從4月的平均每天731次攻擊到5月的845次,到6月的1195次。事實證明,6月20日和21日攻擊最為頻繁,分別有1815次和1735次攻擊,而4月10日和11日最為平靜,卡巴斯基DDoS情報系統分別記錄了335次和294次攻擊;5月17日,只捕捉到267次攻擊。

2022年第二季度DDoS攻擊數量的動態變化

每周DDoS 攻擊的分布略高于2022 年第一季度。周五(13.33%)增長了0.56個百分點,周日的占比從16.35%下降到15.81%。

2022年第二季度DDoS攻擊按星期的分布情況

周二(14.06%)和周六(15.59%)均有所增長,周一(14.22%)有所下降。因此,周六和周日的DDoS活動水平最高。

5 DDoS攻擊的持續時間和類型

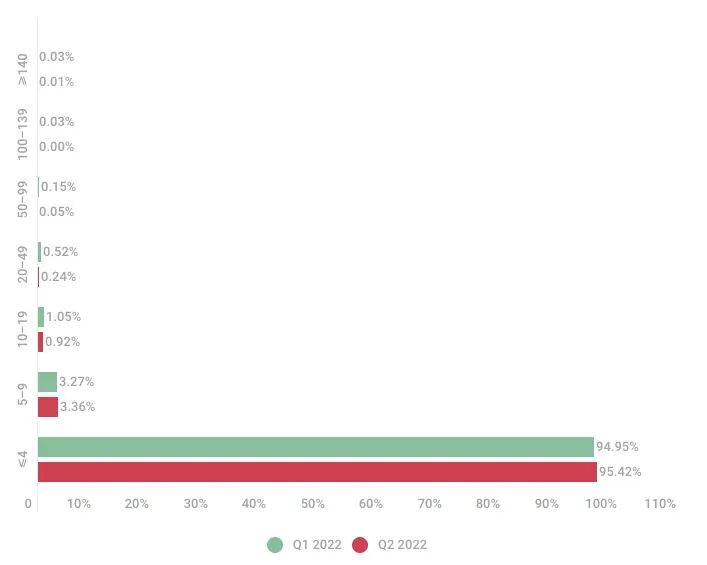

2022年第二季度,長時間(20小時及以上)的攻擊在整個DDoS持續時間中的占比明顯減少,從第一季度的近20%降至略高于7%。從數量上看,這些攻擊僅占總數的0.3%,其中0.24%是持續20-49小時的攻擊。

持續時間不超過4小時的短時DDoS攻擊占總時間的74.12%,占總數的95.24%。持續5-19小時的攻擊比例幾乎沒有變化(占總數的4.28%,2022年第一季度為4.32%),但比例略微轉向持續5-9小時的攻擊。

本季度最長的攻擊持續了423和403小時(約17.5和17天),比第一季度創紀錄的549小時(近23天)的攻擊縮短了126小時。平均攻擊時間從近兩小時下降到約1小時45分鐘。

2022年第一季度和第二季度DDoS攻擊的持續時間分布

UDPflood攻擊仍是僵尸網絡采用的主要技術,其份額在2022年第二季度再次上升到62.53%。SYNflood仍然排在第二位,占比20.25%。TCPflood的占比縮減到以前的一半,為11.40%。HTTPflood的份額(2.43%)保持不變,而GREflood上升到3.39%,上升到第四位。

2022年第二季度DDoS攻擊的類型分布

6 僵尸網絡的地理分布

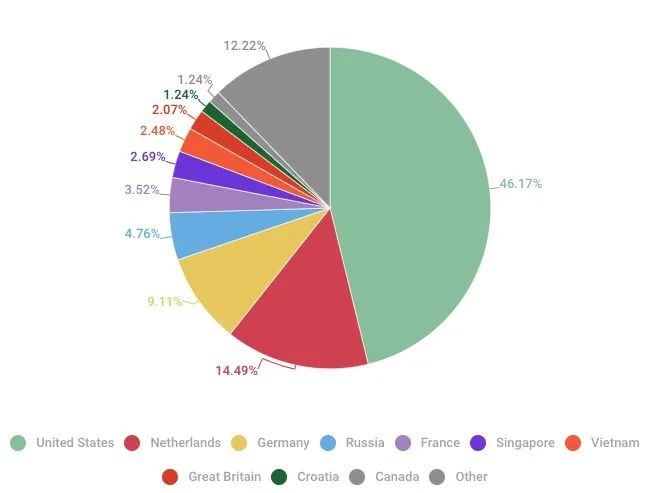

位于美國的僵尸網絡控制服務器的占比46.17%,比2022年第一季度下降了9.3%,但仍位列前茅。其次是荷蘭(14.49%),其次是德國(9.11%),兩個國家的排名互換。之前排名第四的捷克共和國幾乎跌出了前十名,與加拿大和克羅地亞(1.24%)分列第九、第十和第十一位。俄羅斯(4.76%)和法國(3.52%)的排名因此分別上升了一位。

2022年第二季度僵尸網絡C2服務器在各國的分布情況

新加坡(2.69%)和越南(2.48%)分別排在第六和第七位,其份額與上一報告期相比翻了兩番。英國(2.07%)下降到第八位。

7 對物聯網蜜罐的攻擊

美國(13.52%)SSH蜜罐攻擊的數量排名第二,德國(5.64%)和巴西(5.43%)也分別保持第三和第四位,而新加坡(4.71%)將香港(4.35%)擠出第五位,并被印度(4.70%)緊隨其后。韓國(4.21%)排名第八,俄羅斯(3.41%)排名第九,英國(3.33%)位列前十。

按攻擊次數計算,來自俄羅斯的攻擊領先于其他國家和地區,占54.93%。美國以對SSH蜜罐的攻擊數量和與之相關的機器人數量位居第二,占7.82%。越南(6.74%)位居第三:位于該國的機器人在2022年第二季度對蜜罐發起了超過150萬次攻擊。

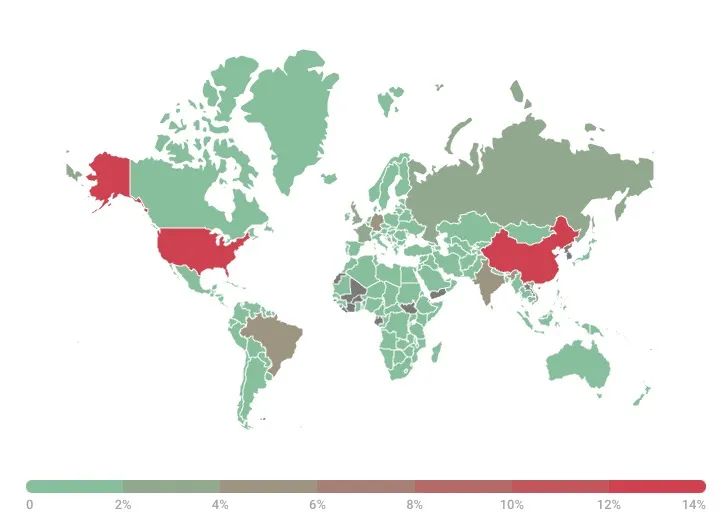

2022年第二季度試圖攻擊卡巴斯基SSH蜜罐的設備的地理分布

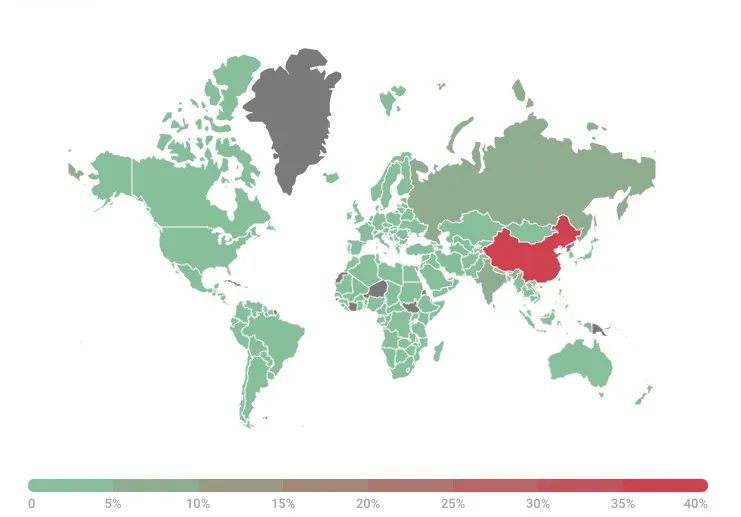

2022年第二季度,攻擊卡巴斯基Telnet蜜罐的設備也大多位于中國(其中39.41%)。這些設備也是所有攻擊的一半以上(58.89%)的原因。印度按僵尸數量排名第二(6.90%),但在僵尸活動方面僅排名第七(2.5%)。荷蘭的僵尸活動水平第二高(8.11%)。俄羅斯在這兩份名單上都排在第三位,擁有5.83%的機器人,在蜜罐上發起了7.48%的攻擊。

2022年第二季度試圖攻擊卡巴斯基Telnet蜜罐的設備的地理分布

總結

在DDoS攻擊方面,第二季度比第一季度略顯平緩。夏季臨近時,活動量下降是常規趨勢。然而,本季度內攻擊數量的變化并不符合這一趨勢:僵尸網絡活動在4月至6月期間穩步增長,而上一季度末則出現下滑。這與加密貨幣的崩盤相一致,這一事件通常會助長DDoS攻擊。與過去的報告期相比,攻擊地域沒有明顯變化,但值得注意的是,與并發地緣政治事件有關的攻擊可能會利用專門創建的資源,而不計入僵尸網絡統計數據中。

現在預測,只要政治議程保持不變,俄羅斯的情況不太可能很快改變。該國的DDoS活動已經達到了某種程度的高峰。預計2022年第三季度俄羅斯的數據與第二季度類似。考慮到加密貨幣的情況,預計DDoS市場將在全球范圍內增長。這可能會對俄羅斯產生間接影響:僵尸網絡租賃的價格可能會下降,使DDoS作為一種服務更加實惠,這意味著以前成本太高無法進行攻擊資源現在將成為可獲得的目標。特別是,人們可以預測對教育網站的攻擊會增加。無論如何,DDoS攻擊的數量不會減少。任何地方都沒有降低威脅程度的先決條件,而增長因素卻很多。

文章來源:天極智庫