2022HVV總結模板與實例

2022HVV總結的時間馬上到了,我們整理了一下往年總結的模版并帶一個實例,由于每家企業防護手段不一、組織架構不一,并且以下案例未必真實,所以完全照抄的可能性不大,所以僅供參考~~~:

20XX年X月X日-20XX年X月X日,XX發起了針對關鍵信息基礎設施進行攻防演練的HW工作。XXXX平臺作為防守方,成功防御了XX的攻擊,沒有被攻破,同時發現并處理了XXXX,經XX確認,得分X分。

平臺按照XX和XX的統一部署,重預警、早排查,演練期間,加強安全專項巡檢,做好相關匯報工作,對發現的安全問題及時整改,按照組織要求認真做好各階段工作,順利完成了防守任務,提升了XX平臺的網絡應急安全應急處置與協調能力,提升了XX平臺安全防護水平。

具體情況如下:

一、前期準備

1、成立XX平臺HW20XX工作專項小組,并由公司負責人牽頭,各部門協力配合,做到了分工明確,責任具體到人;同時完善相關安全制度優化完成《XXXX平臺應急處置方案》和《XX平臺防守組工作方案》,保障HW工作正常有序開展。

2、開展運維自檢自查工作以及第三方協查工作。通過資產梳理工作,對XX平臺網絡策略優化xx項,修復高危安全漏洞xx余項,其中自主發現高危安全漏洞xx項,XX協助發現高危漏洞x個,包含在自主發現漏洞中,已做到對高危漏洞清零,檢測發現并修復平臺弱口令xx項。

3、組織防護工作演練,編寫《XX平臺工作部署》方案,對HW期間工作進行緊密部署,加強完善平臺安全巡檢,增強團隊協作能力。

4、組織協調第三方能力,在此期間對物理機房、云服務商監測加強監控、檢測要求,XX協助提供x云安全監測服務,并配置入侵檢測系統,同時安全部對公司內部進行安全意識宣貫,降低被釣魚攻擊風險。

二、組織實施

(一)加強組織協調

在公司內部設置專項防守場地,安排XX平臺各部門負責人、核心部門駐場值守。安排專人進行對接,隨時與防守團隊保持聯絡,通過電話會議每日協商,匯總當日所發生的安全事件,針對安全事件進行應急響應和處置。

(二)安排重點值守

各部門各司其職,加強防守整改。其中XX部整體把握XX防守情況,負責與總體防守組的溝通聯系,負責信息對接,保持隨時聯絡,提交防守成果。XX部負責對網絡安全策略進行梳理,刪除無效策略;XX部負責對主機系統安全基線進行檢查落地,修復主機漏洞,對中間件平臺進行升級;XX梳理數據庫相應安全權限,對權限進行嚴格控制;XX部負責對代碼層安全漏洞進行修復,并對后臺管理進行安全防護;XX部負責撰寫整體《安全應急相應方案》以及《HW工作安排部署方案》,加強安全監測預警、安全防護和應急處置能力。

(三)開展防守工作

攻防實施階段

1、嚴格落實值班制度。平臺加強了每日巡檢力度,從巡檢次數從每日二次調整為每日三次,同時安排專人負責安全巡檢,對巡檢項進行詳細記錄,并于每日下午X點前上報;并安排專人在部機關值守,確保信息溝通順暢。

2、認真落實報告制度。安排專人到XX負責聯絡工作X周,并每日于X點、X點進行工作匯報總結,對攻擊手段、封禁IP地址,賬號爆破情況進行梳理歸納,發現攻擊問題第一時間上報總體防守組。編制X份防守成果報告,經演戲指揮部確認,得分XX分。

3、全面做好檢測預警工作。平臺對WAF、IDS、以及郵箱、VPN等賬戶,系統狀態、網絡狀態等進行全方位監控,共發現賬戶破解、掃描、命令執行、SQL注入等攻擊數百次,對異常IP進行及時封禁,共計封禁IPXX余個,未發現攻擊成功現象。

4、 加強監控應急處理能力。在平臺發現被爆破的賬號后,并在第一時間對問題賬戶進行刪除操作;發現并刪除惡意木馬文件XX個,并阻止該惡意程序運行,上報防守成果,同時優化平臺相關服務,關閉木馬上傳路徑。

5、攻防實施階段XX平臺共檢測到惡意掃描攻擊XX次,平臺封禁惡意IP地址XX余個,公司郵箱賬戶被嘗試爆破XX余個,均未成功,XX平臺業務賬戶被嘗試暴力破解XX個,成功X個,VPN賬號被嘗試暴力破解X個,未成功,發現XX公司官網網站有異常IP入侵,發現XX平臺、XX平臺有異常IP入侵,采取封禁IP措施,對XX平臺網站應用系統弱口令問題進行整改。

三、威脅匯總及整改情況

演習結束后,根據XX與XX相關要求,對攻防演習工作中發現的問題成果進行梳理,共有X項其中XX平臺安全隱患X項,非XX平臺安全隱患共X項,通知相關部門進行整改,已經完全整改完畢。

(一)XX平臺威脅整改情況

本次參演的XX平臺共被發現X處安全隱患,存在XX問題,目前已全部修復。

(二)非目標系統威脅整改情況

本次演習攻擊方對演習目標所屬公司系統進行了攻擊滲透,共發現威脅X個。截止目前,已完成所有問題整改、漏洞修復。

四、存在問題

(一)XX平臺系統此次攻防演習過程中,存在問題如下:

1、基礎運維存在薄弱環節....

2、系統存在弱口令問題.....

(二)公司存在的問題

公司的其他信息系統不在本次攻防演習范圍內,故本次演習前準備階段未對XXX平臺、XXX平臺進行風險隱患排查和整改加固。

經分析,攻擊方主要是通過三種途徑開展滲透攻擊:一是利用系統已知漏洞,獲得系統服務器權限,對內網開展滲透共計;二是利用用戶弱口令漏洞,獲取網絡及信息系統關鍵信息;三是通過SQL注入、文件上傳漏洞等攻擊方式,對目標系統開展攻擊,獲取系統權。根據上述攻擊方式,反映出公司存在的問題有:

xxxxxxx......

- 下一步工作

針對XX平臺存在的問題,我司將進一步提高認識,加強人員往來安全意識教育,組織信息安全培訓,不斷提高全員安全意識。針對上述存在的安全問題整改完成后,舉一反三,查找存在類似安全隱患并整改,不斷完善網絡及信息系統的網絡架構規劃及制度管理。主要措施如下:

(一)基礎運維方面

1、加強設備管理,梳理資產信息,嚴格核對CMDB中信息,將密碼變更列入季度安全運維工作,對不在用的策略、服務器進行清理線下,將繼續使用的設備進行資產審核,確認資產信息準確性。

2、嚴格杜絕系統弱口令,加強口令強度設置;需要用戶注冊功能的,要對注冊用戶加以限制,要對上傳文件格式限制;加強信息系統及用戶賬號的管理,定期查看使用情況,確認不用的系統、用戶賬號及時進行關停處理。

3、需要對防火墻策略申請、端口映射申請進行周期性梳理,刪除無效、無用策略,防止內部服務被誤開放到互聯網平臺。

4、嚴格控制運維、研發、測試等技術型人員在服務器上明文存儲備份賬號密碼,隨意開放查看權限,對離職員工賬號密碼進行嚴格審查,刪除,關閉。

(二)安全防護方面

1、加強公司網絡邊界防護,更新升級防火墻、防毒墻等安全設備,做好外部入侵防護控制。

2、加強網絡安全設備如VPN、堡壘機等權限管理,對人員進行基于角色劃分管理權限。

3、對各平臺網絡嚴格按照等級保護要求進行區域區分,加強信息系統安全防護和管理。

4、對數據安全加強防護,防止未授權訪問敏感數據,防止技術和業務人員對數據誤操作或惡意操作導致數據泄露。

(三)安全監測方面

1、充分利用安全設備及監控平臺進行監控。分析安全設備的日志,對應用系統的運行狀態、資源占用率等情況進行查看,及時發現和應對攻擊行為,根據記錄的入侵源IP、攻擊類型、攻擊訪問等特征進行關聯分析。

2、增加安全預警手段。推進公司預警監測和態勢感知能力,加強主機端安全監控能力,將安全設備及系統逐步進行整合。

(四)應急處置方面

1、建立健全安全預防和預警機制。加強信息網絡系統和設備的安全防護工作,加強信息網絡日常運行狀況的檢測分析,對外部和內部可能對信息網絡產生重大影響的事件進行預警,保障信息網絡安全暢通。

2、加強應急處置和演練。發生突發性事件時,啟動應急預案,根據事件級別,根據《XX平臺應急相應預案》采取相應處置措施,確保網絡通暢,業務連續性以及信息安全。有計劃、有重點的組織技術人員針對不同情況對預案進行演練,對預案中存在的問題和不足及時補充、完善。

下一步,我司將進一步推進網絡安全和信息化工作,進一步用好攻防演練成果,在XX的指導下,提升態勢感知和應急處置能力,提高關鍵信息基礎設施防護水平,不斷完善網絡安全工作體制機制,構建與信息化工作相適應的網絡安全保障體系,有力維護XX平臺業務及數據安全。

總結實例一

前言:不打內網。

目標1:兩個網站

www.test1.com (重點企業)

www.test2.com (教育相關)

本來意氣風發的打算大干一場,一看到目標傻眼了。兩個的網站,放棄。一個重點企業,也沒有多少希望,另一個教育網站,看來有點希望。開始吧。

測試開始:

主要測試(test1+test2),一般的網站,要不沒人gan測試,很多漏洞。要不就是防護很嚴密。

正常操作:

當時就傻眼了。我發現我的云溪會員是假的吧,都是無。

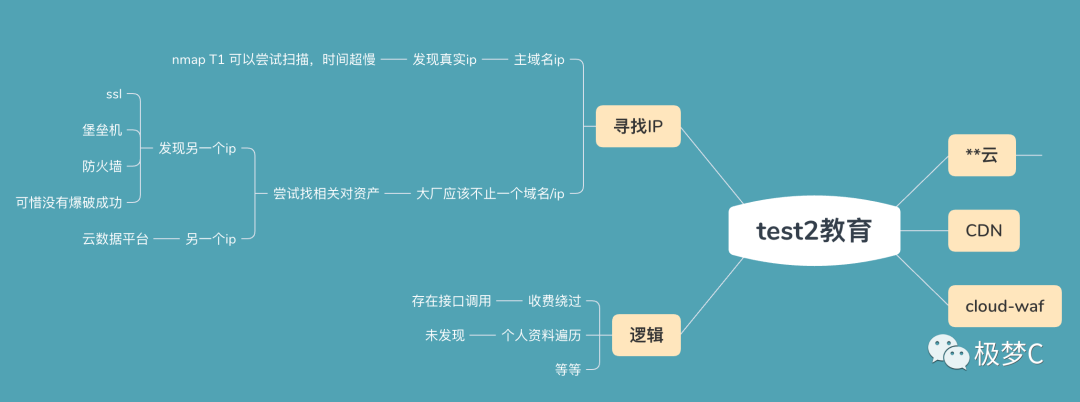

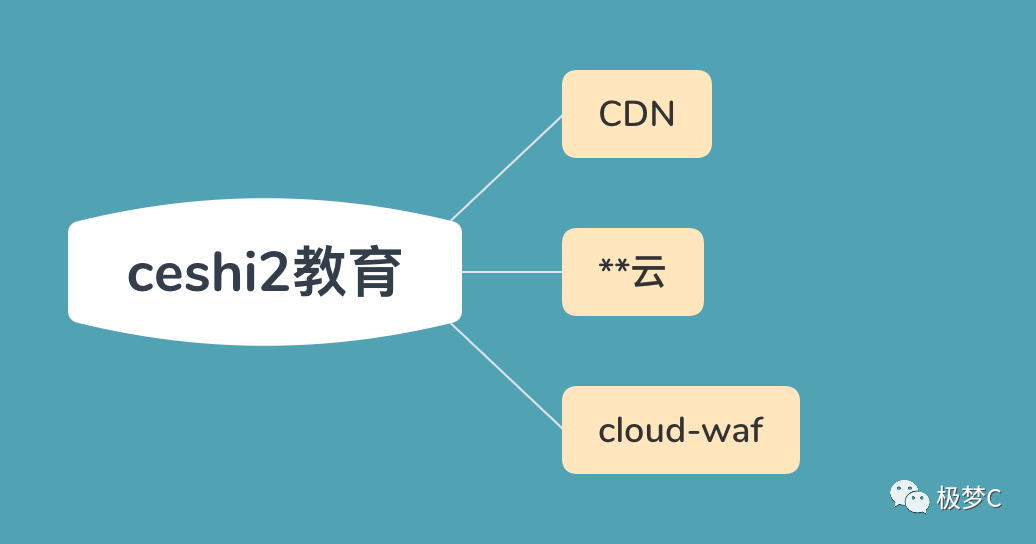

看看有沒有CDN,waf之類的。

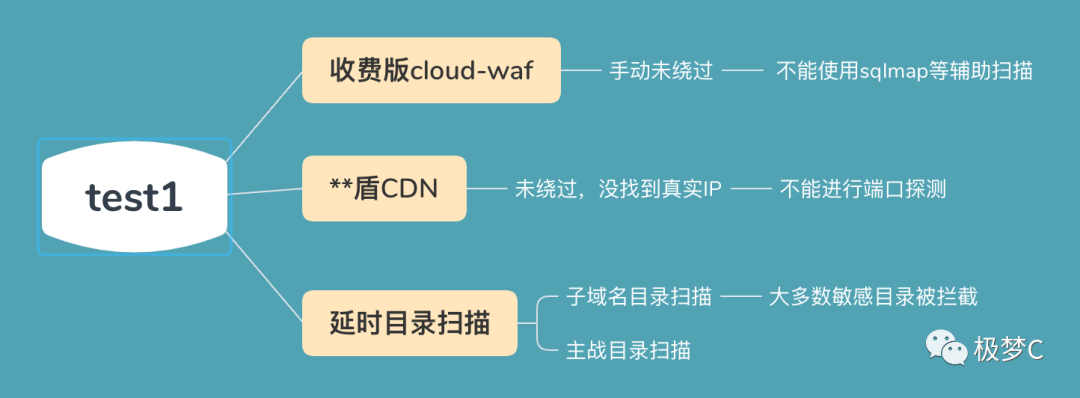

Test1 :cloud-waf +CDN

Test2 :cloud-waf +cdn

test3:cloud-waf+CDN

接下來應該找到真實IP。可以繞過CDN和云鎖。

一些方法:

DNS歷史記錄/證書/子域名/郵箱/fofa

最終未果。(一些大廠,一般直接托管,比如這里的一般都是**云上的服務器,再帶云鎖等防護。查看歷史記錄解析,很多都是中間經過了很久的時間突然重視了,換服務器上設備。郵箱注冊人查詢,都是**云的。)

Test1:

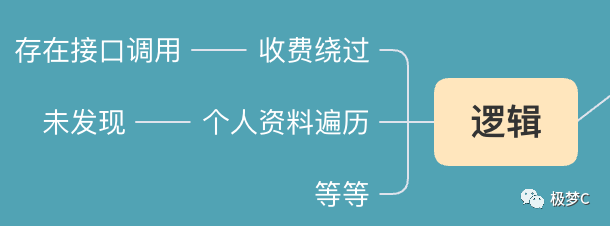

處處碰壁,這里只有嘗試邏輯漏洞。

到這里,就有點無奈。日常手段沒有成效。

GooGle語法:

測試上傳點:

沒有提交按鈕。看了一下代碼,復制代碼,進行本地構造,再更改Host進行上傳,返回404。測試失敗。

只能繼續看我的那幾千個數據包。突然發現一個js引起我的注意-ewebeditor.js之類的文件。猜測有ewebeditor編輯器。只不過目錄進行了修改。掃描沒有掃到。

Test2:

云鎖,**云。掃描直接封。放棄掃描。

嘗試邏輯漏洞

有文件上傳點,可惜是**云。每次上傳后先上傳都**云上。(很惡心)

通過fofa,進行同嘗試的ip域名發現。

發現的其中一個ip,每個端口都有一個登陸口,包括堡壘、防火墻等。可以沒有爆破成功。

這里嘗試云數據平臺:

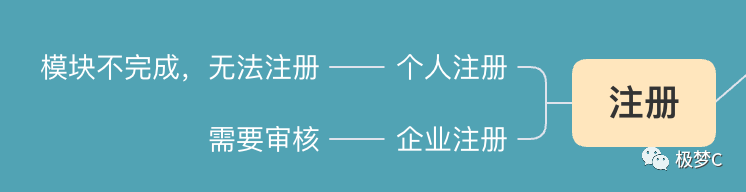

隨便登陸弱口令。可惜模塊無法訪問全部403.

仔細看了一下,數據請求/。

URL:1.1.1.1 登陸-點擊模塊—www.test123.com ,

猜測無法進行域名解析,進行本地host添加,無果。

小技巧:

訪問的所有域名變成ip。例如:www.test123.com/list ---1.1.1.1./list 可以訪問。

沒有云鎖,后臺真的為所欲為。Sql注入獲取、文件上傳獲取。Sql注入DBA(都懂)—文件上傳因為時間短沒有仔細研究。

目標2:

1.***。Ceshi1

2.***教育. Ceshi2

3.***學校 ceshi3

Ceshi1—只有登陸頁面(無法爆破。掃描)未發現CDN。Ip直接訪問出現錯誤。---放棄

Ceshi2:

老樣子,邏輯漏洞為先鋒。

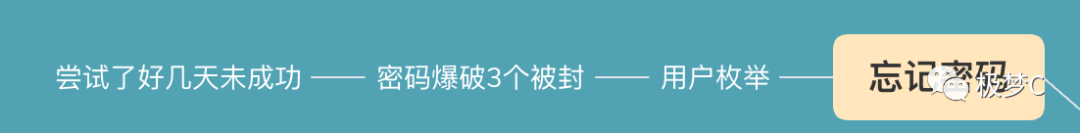

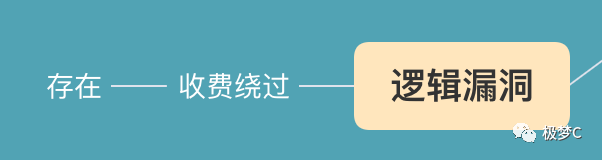

大量測試賬號,注冊時間是17年的。心里一涼。多次嘗試,終于發現一個繞過漏洞。

想著如果有注入多好。

如圖:

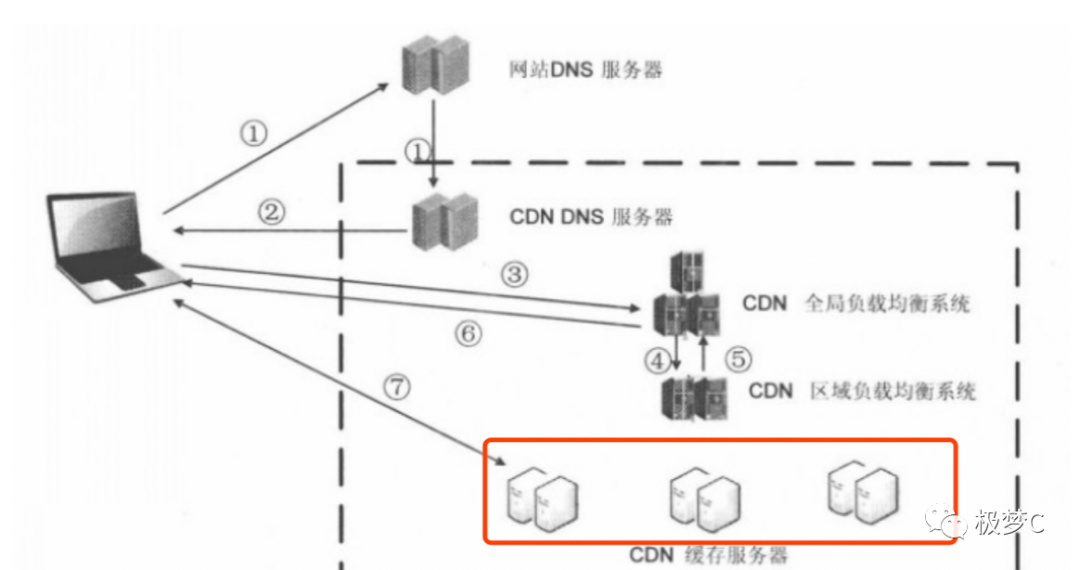

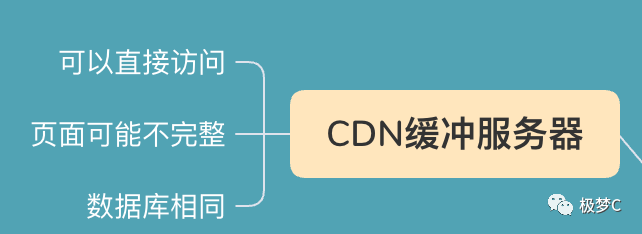

一般都會存在負載均衡+CDN緩沖服務器,以減少網站的負載。而緩沖服務器的數據應該和網站的相同。

因為網站存在云鎖,還是去找真實ip。或者CDN發緩沖服務器。

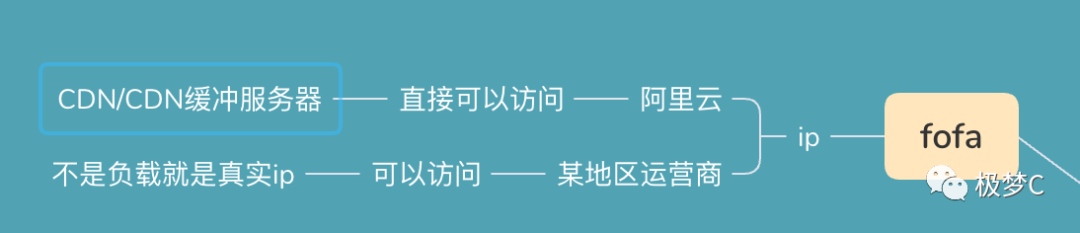

這里使用fofa去尋找.

Ceshi2.com –是某某網站某某分站。

在fofa site=“ceshi1.com ” intitle=”ceshi2.com”沒有什么發現,

轉換思路.直接搜索某某網站。會出現很多ip。

找出單獨ip。CDNip一直變換。所有緩沖服務器也會變ip。

因為是真實ip,cloud-waf可以直接繞過,根據現有的頁面進行測試。

Sql注入存在。

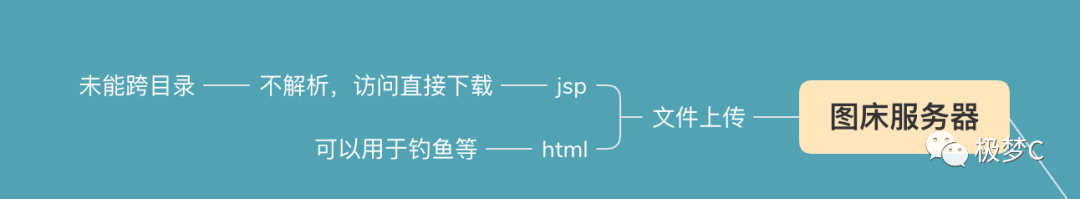

文件上傳-一般存在圖床服務器。

總結:

1. google語法的多變利用。

2. 繞過CDN的方法。

3. Fofa的搜索利用:域名/子域名/網站名等

4. CDN緩沖服務器+負載均衡服務器的利用

5. 弱口令是大殺器。

難點:

1. 繞過CDN:

a) 小廠商都是先ip后建設CDN,可以利用DNS歷史記錄查詢。

b) 大廠是先ip后ip+CDN(進行服務器遷移到第三方),沒有突破點。

2. 繞過cloud-waf:

a) 云鎖,是特征查殺比一般硬件查殺更快更強。收費版無法進行本地測試,繞過可能性就是找到真實ip。大廠商一般都是收費版,公益版繞過方式無用。

3. 文件上傳無法解析:

a) 現在都有圖床服務器,進行上傳過濾查殺,如無法進行跨目錄操作,幾乎無法拿到shell。

寫在最后:

1.感覺已經用盡全部力量的時候,可以再多試試。

2.所謂運氣,不過是善于發現。

3.每次要放棄的時候,多試一下總會發現驚喜。