分享一款無回顯漏洞測試輔助平臺

VSole2022-08-01 21:46:05

無回顯漏洞測試輔助平臺 (Spring Boot + Spring Security + Netty),平臺使用Java編寫,提供DNSLOG,HTTPLOG等功能,輔助滲透測試過程中無回顯漏洞及SSRF等漏洞的驗證和利用。

項目地址:

https://github.com/SPuerBRead/Bridge

0x01 主要功能

DNSLOG HTTPLOG 自定義DNS解析 DNS Rebinding 自定義HTTP Response(Response內容、狀態碼、Header) 數據查詢API

0x02 部署方法

1. 手動部署

域名解析

假設根域名是dnslog.com,服務器IP是10.10.10.10進行以下配置

配置A記錄,子域名ns,解析到10.10.10.10 配置NS記錄,子域名dns,解析到ns.dnslog.com 配置A記錄,子域名dnslog,解析到10.10.10.10

dnslog.dnslog.com 用于訪問平臺web,dns.dnslog.com 作為測試時payload中設置的域名,每個用戶對應 dns.dnslog.com 下的子域名,如 1.dns.dnslog.com

登錄平臺后可以在API信息中看到對應的地址,子域名隨意設置,對應上即可

數據庫配置

登錄mysql執行以下命令,bridge.sql在程序的根目錄下

source bridge.sql

服務器配置

環境:Java 1.8、Maven

修改resources目錄下application.properties文件中的web服務端口(默認80端口)和數據庫連接信息

mvn clean package -DskipTests

maven生成的jar包位置在target目錄下,如dns_log-0.0.1-SNAPSHOT.jar

java -jar dns_log-0.0.1-SNAPSHOT.jar dns.dnslog.com dnslog.dnslog.com 10.10.10.10 a1b2c3d4

- 第一個參數指定payload設置對應的子域名

- 第二個參數指定訪問平臺對應的子域名

- 第三個參數服務器的IP地址

- 第四個參數設置注冊時的注冊暗號,注冊需要填寫該字段

2. Docker部署

域名解析部分與手動部署相同,無需配置數據庫和服務器

git clone https://github.com/SPuerBRead/Bridge.git cd ./Bridge

默認的mysql密碼是password,若要修改,請保持以下兩項中的密碼相同(可不修改)

1. docker-compose.yml文件中的MYSQL_ROOT_PASSWORD項 2. 程序配置文件application.properties中的spring.datasource.password

修改docker-comose.yml倒數第三行command的值,此處為啟動命令,將對應參數替換成域名配置中的信息,如:

java -jar dns_log-0.0.1-SNAPSHOT.jar dns.dnslog.com dnslog.dnslog.com 10.10.10.10 a1b2c3d4

參數含義見手動部署部分。

配置完成后執行以下命令:

docker-compose build docker-compose up -d

訪問 dnslog.dnslog.com(實際域名根據根域名和配置而定)即可看到登錄界面。

0x03 部分截圖

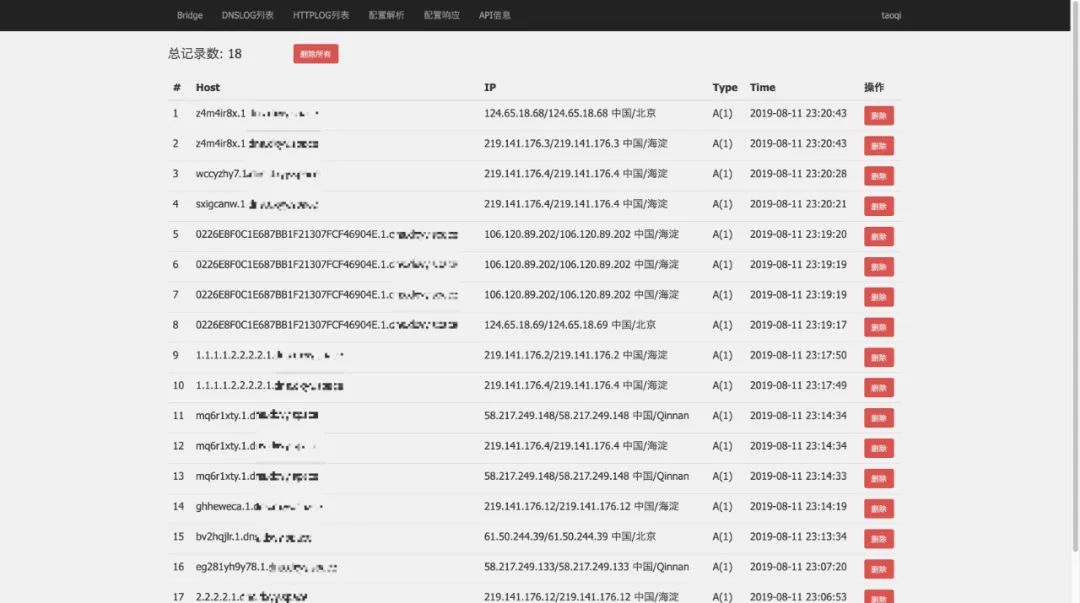

DNSLOG

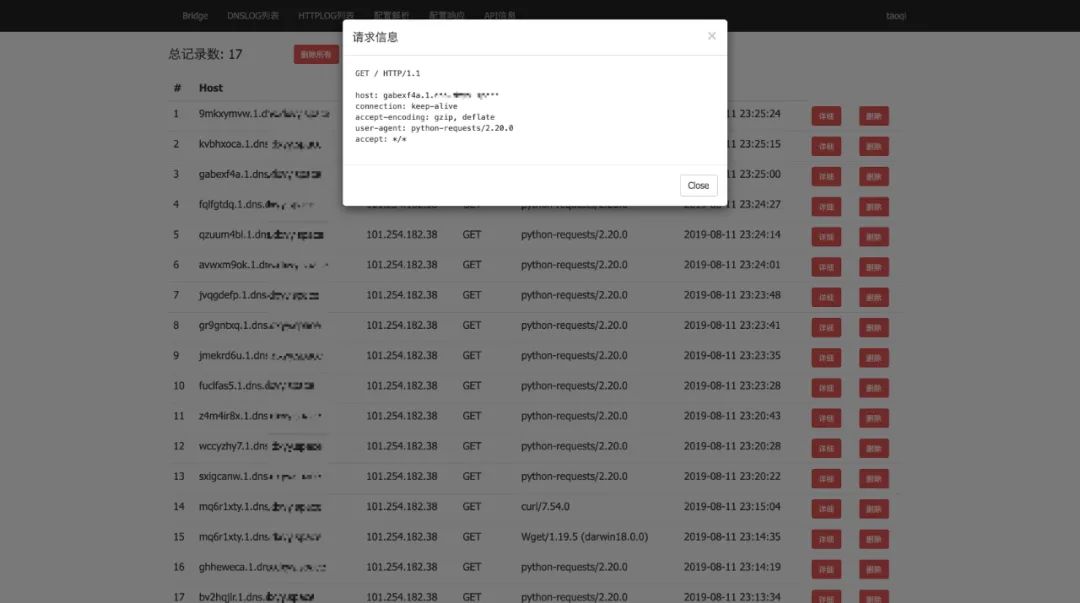

HTTPLOG

0x04 API接口

apiKey在登錄后的API信息頁面中

dnslog查詢接口

http://xxx.xx/api/dnslog/search?token={apiKey}&keyword={test}

keyword參數值必須是完整除去logAdress后的部分,此處沒有模糊查詢,如aaaaaa.1.dnslog.com對應keyword=aaaaaa,返回數據格式樣例如下:

[

{

"ip": "localhost",

"host": "test1.1.dns.xxxx.com",

"time": "2019-07-30 15:25:14.0",

"type": "A(1)"

}

]

httplog查詢接口

http://xxx.xx/api/weblog/search?token={apiKey}&keyword={test}

keyword要求同上,返回數據格式樣例如下:

[

{

"path": "/",

"method": "POST",

"data": "",

"ip": "10.10.37.75",

"host": "test.1.dns.xxxx.com",

"header": "{\"content-length\":\"22896\",\"postman-token\":\"9575b873-ccd9-4d5b-ba8a-c1f746e40086\",\"host\":\"test.1.dns.xxxx.com\",\"content-type\":\"text/plain\",\"connection\":\"keep-alive\",\"cache-control\":\"no-cache\",\"accept-encoding\":\"gzip, deflate\",\"user-agent\":\"PostmanRuntime/7.13.0\",\"accept\":\"*/*\"}",

"time": "2019-07-23 17:50:10.0",

"params": null,

"version": "HTTP/1.1"

}

]

VSole

網絡安全專家