用于攻擊俄羅斯組織的新型 Woody RAT 惡意軟件

作為魚叉式網絡釣魚活動的一部分,一個未知的威脅行為者使用新發現的遠程訪問木馬Woody RAT以俄羅斯實體為目標至少一年。

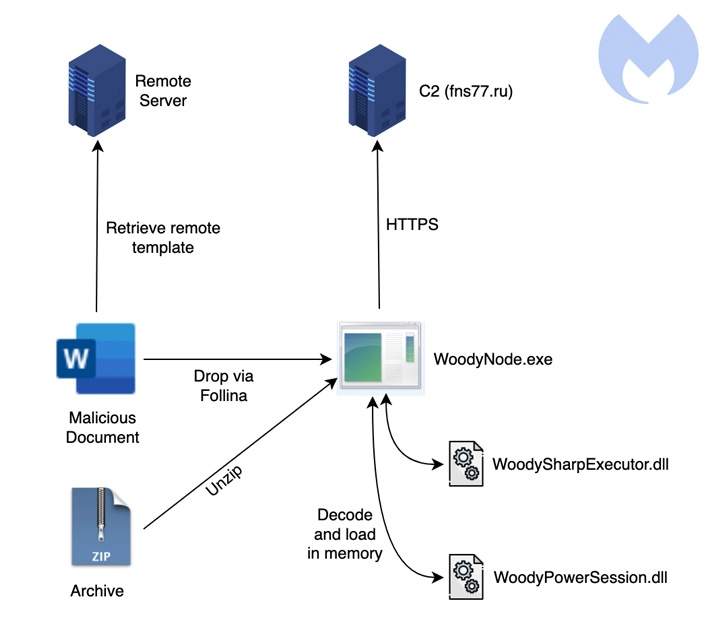

據說,高級自定義后門通過以下兩種方法之一傳遞:存檔文件或利用 Windows 中現已修補的“Follina”支持診斷工具漏洞 ( CVE-2022-30190 ) 的 Microsoft Office 文檔。

與其他為間諜活動而設計的植入物一樣,Woody RAT 具有廣泛的功能,使威脅行為者能夠遠程控制和竊取受感染系統的敏感信息。

Malwarebytes 研究人員 Ankur Saini 和 Hossein Jazi在周三的一份報告中說: “這種 RAT 的最早版本通常被歸檔到一個 ZIP 文件中,偽裝成一個特定于俄羅斯組織的文件。”

“當 Follina 漏洞為世人所知時,攻擊者轉而使用它來分發有效載荷。”

在一個例子中,黑客組織根據從為此目的注冊的假域名收集的證據,試圖攻擊一個名為OAK的俄羅斯航空航天和國防實體。

2022 年 6 月 7 日,作為該活動一部分的利用 Windows 漏洞的攻擊首次曝光,當時 MalwareHunterTeam 的研究人員披露了使用名為“Памятка.docx”(翻譯為“Memo.docx”)的文檔來提供包含木馬的 CSS 有效負載。

該文件據稱為密碼和機密信息等提供了最佳安全實踐,同時充當了刪除后門的誘餌。

除了加密與遠程服務器的通信外,Woody RAT 還具備向機器寫入任意文件、執行其他惡意軟件、刪除文件、枚舉目錄、捕獲屏幕截圖和收集運行進程列表的功能。

惡意軟件中還嵌入了兩個名為 WoodySharpExecutor 和 WoodyPowerSession 的基于 .NET 的庫,可分別用于運行從服務器接收的 .NET 代碼和 PowerShell 命令。

此外,該惡意軟件利用進程空心技術將自身注入到暫停的記事本進程中,并將自身從磁盤中刪除,以逃避安裝在受感染主機上的安全軟件的檢測。

Malwarebytes 尚未將這些攻擊歸因于特定的威脅行為者,理由是缺乏將活動與先前已知的組織聯系起來的可靠指標,盡管中國和朝鮮民族國家集體過去曾針對俄羅斯。