當心此Microsoft PowerPoint黑客在不需要宏的情況下安裝惡意軟件

你可能在互聯網上多次聽說過上述安全警告,因為黑客通常會利用這一基于宏的十年黑客技術,通過特制的Microsoft Office文件(尤其是附在垃圾郵件上的Word)攻擊計算機。

但在野外發現了一種新的社會工程攻擊,它不需要用戶啟用宏;相反,它使用嵌入在PowerPoint(PPT)文件中的PowerShell命令在目標系統上執行惡意軟件。

此外,當受害者將鼠標移動/懸停在鏈接(如圖所示)上時,隱藏在文檔中的惡意PowerShell代碼就會觸發,該鏈接會在受損機器上下載額外的有效負載,即使沒有點擊它。

安全公司SentinelOne的研究人員發現,一群黑客正在使用惡意PowerPoint文件分發銀行特洛伊木馬“Zusy”,也稱為“Tinba”(Tiny Banker)。

Zusy于2012年被發現,是一種針對金融網站的銀行特洛伊木馬,能夠嗅探網絡流量并執行瀏覽器中人攻擊,以便向合法的銀行網站注入更多表單,要求受害者共享更重要的數據,如信用卡號、TAN和身份驗證令牌。

SentinelOne實驗室的研究人員在一篇博客文章中說:“在野外發現了一種名為‘Zusy’的惡意軟件的新變種,它是一個PowerPoint文件,附在垃圾郵件上,標題為‘采購訂單#130527’和‘確認’。這很有趣,因為它不需要用戶啟用宏來執行。”。

PowerPoint文件通過主題為“采購訂單”和“確認”的垃圾郵件分發,打開時,會將文本“正在加載……請稍候”顯示為超鏈接。

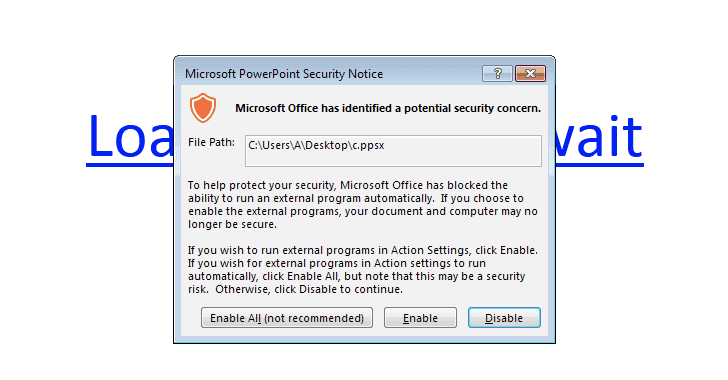

當用戶將鼠標懸停在鏈接上時,它會自動嘗試觸發PowerShell代碼,但在大多數受支持的Office版本(包括Office 2013和Office 2010)中默認啟用的受保護視圖安全功能會顯示嚴重警告,并提示他們啟用或禁用內容。

如果用戶忽略此警告并允許查看內容,惡意程序將連接到“cccn.nl”域名,從該域名下載并執行一個文件,該文件最終負責交付名為Zusy的新版本銀行特洛伊木馬。

SentinelOne實驗室表示:“用戶可能仍然以某種方式啟用外部程序,因為他們懶惰、匆忙,或者他們只習慣于阻塞宏。”。“此外,與宏相比,某些配置在執行外部程序時可能更為寬松。”

另一位安全研究人員魯本·丹尼爾·道奇也分析了這一新攻擊,并確認這一新發現的攻擊不依賴宏、Javascript或VBA作為執行方法。

道奇說:“這是通過一個懸停動作的元素定義來實現的。這個懸停動作被設置為在用戶將鼠標移到文本上后在PowerPoint中執行一個程序。在參考資料中,slide1的“rID2”定義為一個超鏈接,其中目標是一個PowerShell命令。”

該安全公司還表示,如果在PowerPoint Viewer中打開惡意文件,攻擊將不起作用,PowerPoint Viewer拒絕執行該程序。但在某些情況下,這種技術仍然是有效的。