嚴重的 RCE 漏洞可能讓黑客遠程接管 DrayTek Vigor 路由器

來自 DrayTek 的多達 29 種不同的路由器型號已被確定為受到新的嚴重、未經身份驗證的遠程代碼執行漏洞的影響,如果成功利用該漏洞,可能會導致設備全面受損并未經授權訪問更廣泛的網絡。

“如果設備的管理界面已配置為面向互聯網,則無需用戶交互即可執行攻擊,”Trellix 研究員 Philippe Laulheret說。“在默認設備配置中,也可以從 LAN 內執行一鍵式攻擊。”

該漏洞在 CVE-2022-32548 下歸檔,在 CVSS 評分系統中獲得了 10.0 的最高嚴重等級,因為它能夠完全允許對手控制路由器。

其核心缺陷是 Web 管理界面(“/cgi-bin/wlogin.cgi”)中的緩沖區溢出缺陷的結果,惡意行為者可以通過提供特制的輸入將其武器化。

“這次攻擊的后果是接管了實現路由器功能的所謂‘DrayOS’,”Laulheret 說。“在具有底層 Linux 操作系統(例如 Vigor 3910)的設備上,可以轉向底層操作系統并在設備和本地網絡上建立可靠的立足點。”

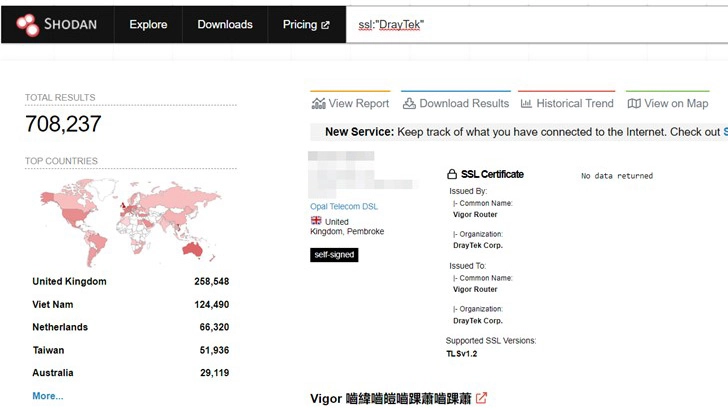

據說這家臺灣制造商的超過 200,000 臺設備目前在互聯網上暴露了易受攻擊的服務,并且不需要用戶交互即可被利用。其余 500,000 臺設備中的許多設備,即使沒有暴露在外部,也容易受到一鍵式攻擊。

Vigor 3910 等網絡設備的入侵不僅會使網絡容易受到諸如憑證和知識產權盜竊、僵尸網絡活動或勒索軟件攻擊等惡意行為的影響,還會導致拒絕服務 (DoS) 狀況。

該披露是在華碩、思科、DrayTek 和 NETGEAR 的路由器受到針對北美和歐洲網絡的名為ZuoRAT的新惡意軟件的攻擊后一個多月發布的。

雖然到目前為止還沒有跡象表明該漏洞在野外被利用,但建議盡快應用固件補丁以防止潛在威脅。

“邊緣設備,例如 Vigor 3910 路由器,位于內部和外部網絡之間的邊界,”Laulheret 指出。“因此,它們是網絡犯罪分子和威脅參與者的主要目標。遠程破壞邊緣設備可能導致企業內部網絡的全面入侵。”