紅雨滴云沙箱視角看攻防演練:樣本類攻擊手法總結

概述

在2022攻防演練期間,紅雨滴云沙箱以其出色的分析對抗能力被眾多用戶青睞。演練期間,與攻擊相關的樣本在云沙箱的投遞次數超過了10,000次。為此,我們針對這些疑似惡意的樣本進行了專門的分析和研究。

本文以紅雨滴云沙箱捕獲到的惡意樣本為基礎,對演練攻擊方使用的一些手法進行總結概括。我們觀察到攻擊者常用釣魚郵件投遞惡意軟件,郵件的誘餌內容呈現出多樣化。攻擊樣本為了繞過安全軟件檢測和阻礙人工分析則采用了一系列復雜的手段,其中甚至包括針對特定軟件的漏洞利用等等。而在攻擊手法總結方面,我們將從網絡、終端、人工分析三個角度分別介紹這些對抗手段。

攻擊入口:多樣化的釣魚郵件誘餌

從紅雨滴云沙箱監控到的攻擊樣本來看,釣魚郵件仍是攻擊方頻繁使用的初始入侵手段。攻擊者使用多種誘惑性主題和內容誘使接收者下載并打開附件,運行附件中偽裝為文檔的可執行文件或快捷方式。

釣魚郵件主題

郵件主題包括常見的個人簡歷和招聘信息,以及偽裝成公司內部的通知,比如補貼發放、考勤管理等。攻擊者還會反向利用受害者的安全意識,發送以安全檢查工具和漏洞通告為主題內容的釣魚郵件。用戶可以通過威脅情報中心阿瑞斯武器庫的紅雨滴郵件檢測功能針對原始郵件進行安全檢測:https://ares.ti.qianxin.com/ares/tools/mail

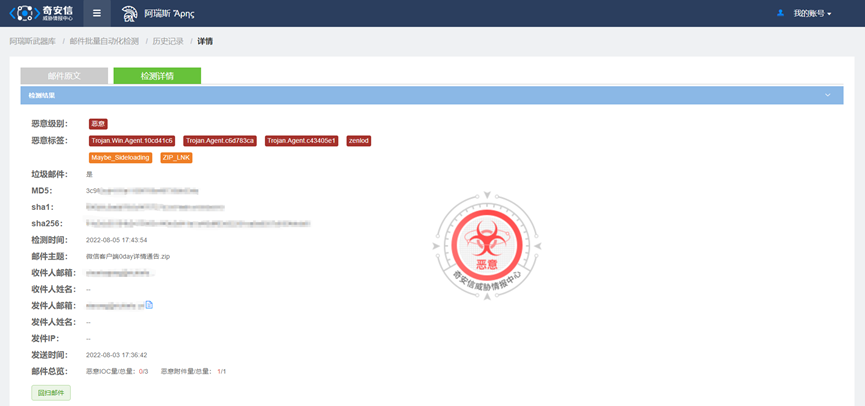

下面展示了紅雨滴郵件檢測功能對以微信漏洞通告為誘餌的釣魚郵件分析結果。

紅雨滴郵件檢測對以微信漏洞通告為誘餌的釣魚郵件分析結果

釣魚郵件附件

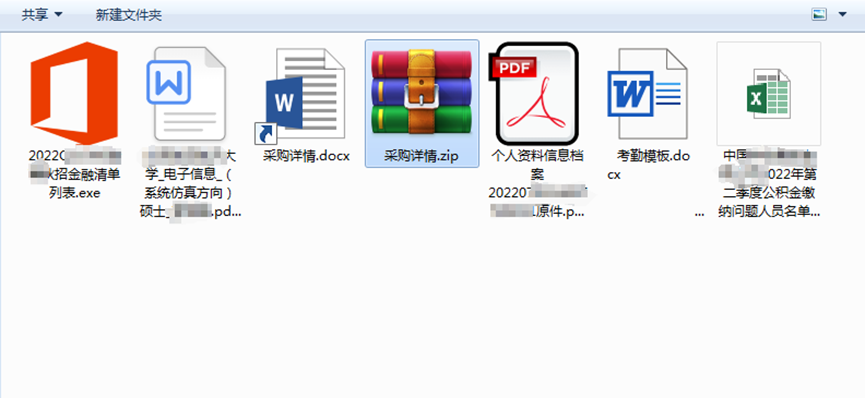

釣魚郵件的附件以壓縮包居多,其中包含偽裝為文檔的可執行文件或快捷方式。常見的偽裝方式包括圖標偽裝,雙擴展名,文件名用空格增加長度以隱藏后綴等。

惡意文件偽裝為文檔

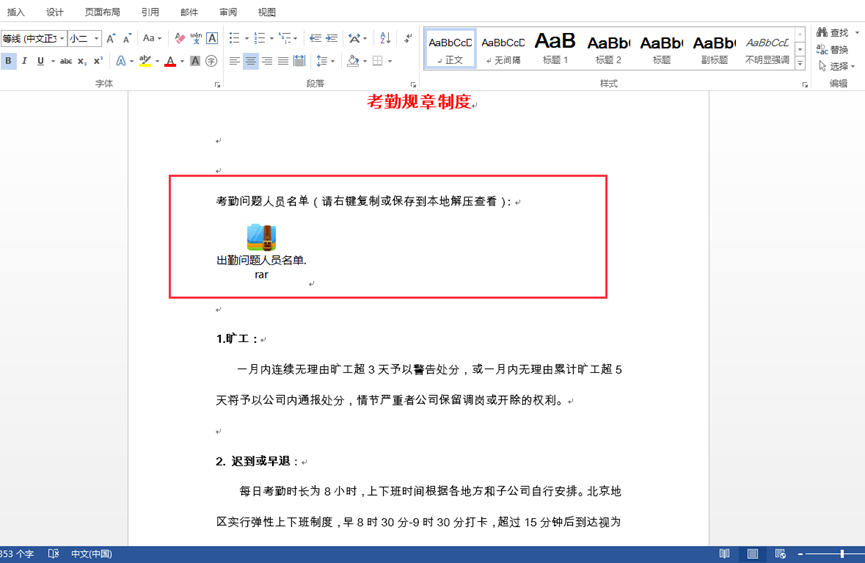

值得注意的是,云沙箱在攻防演練開始幾天監測到的釣魚郵件附件中還有以公司通知為由讓郵件接收者加入某社交軟件群聊的文檔,疑似有攻擊者嘗試通過即時通信軟件群聊的方式分發后續惡意軟件。

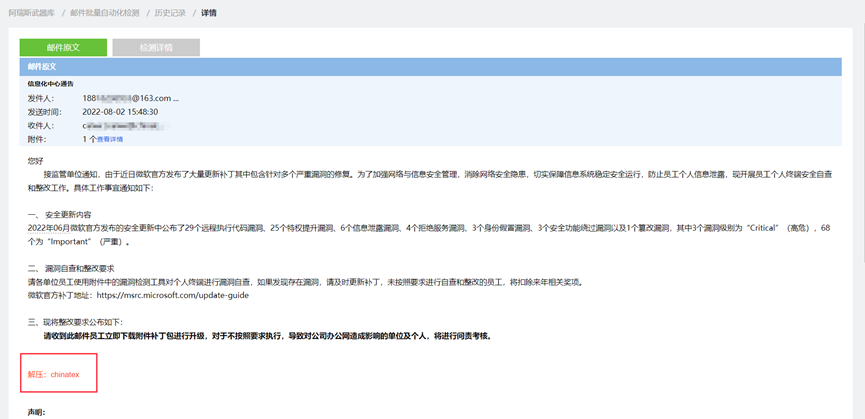

為了讓釣魚郵件避開針對附件的檢測,攻擊者也采取了一些措施,比如:附件加密,并在郵件正文中給出解壓密碼,以及將帶惡意文件的壓縮包嵌入附件文檔中。

附件加密,郵件正文給出解壓密碼

帶惡意文件的壓縮包嵌入附件文檔

攻擊樣本手法總結

在紅雨滴云沙箱監控到的攻擊樣本中,攻擊者使用了不同的手段試圖繞過網絡側和終端側安全防護軟件的檢測,并阻礙人工分析過程,以爭取時間達成攻擊效果。下面將從網絡、終端和人工分析三個角度介紹我們觀察到的攻擊樣本所使用的對抗手段。

網絡對抗:偽裝與隱藏

攻擊樣本在網絡層面使用的對抗手段主要是將通信流量偽裝為合法網絡流量以避開檢測,以及攻擊者將自己的C2服務器隱藏在公開的網絡服務之后,避免被溯源。攻防演練期間,攻擊樣本使用的典型手法有以下幾種。

(1) CDN域前置

CDN域前置成為攻擊樣本用來偽裝流量和隱藏真實C2的一種常見手段。如果一個真實存在的合法域名A通過CDN進行加速,那么攻擊者可以在同一個CDN運營商中將C2與自己的域名B進行綁定,并且域名B可以是一個某合法域名下不存在的子域名(用于進行偽裝)。因為CDN節點會根據HTTP請求首部的Host字段轉發到綁定的IP,所以如果攻擊者在Host字段填入自己的域名B,而向域名A發起請求,網絡通信數據實際上會被發送到CDN節點,進而轉發到攻擊者控制的IP。

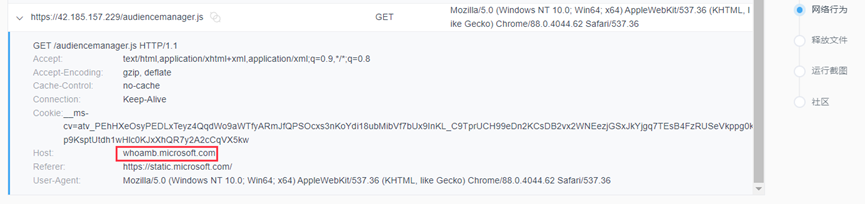

紅雨滴云沙箱捕獲到多個使用CDN域前置的攻擊樣本,較為典型的一個樣本是利用微軟域名進行偽裝。

該樣本在紅雨滴云沙箱中產生網絡行為,實際請求的IP (42.185.157.229)為officecdn.microsoft.com域名使用的一個CDN節點的IP。在樣本向該IP發送的請求中,HTTP首部的Host字段域名為whoamb.microsoft.com,而這個域名無法被解析。

(2) 云函數轉發C2

除了CDN域前置,云函數轉發也被頻繁用于隱藏真實C2。紅雨滴云沙箱捕獲到的使用云函數轉發C2的部分樣本如下。

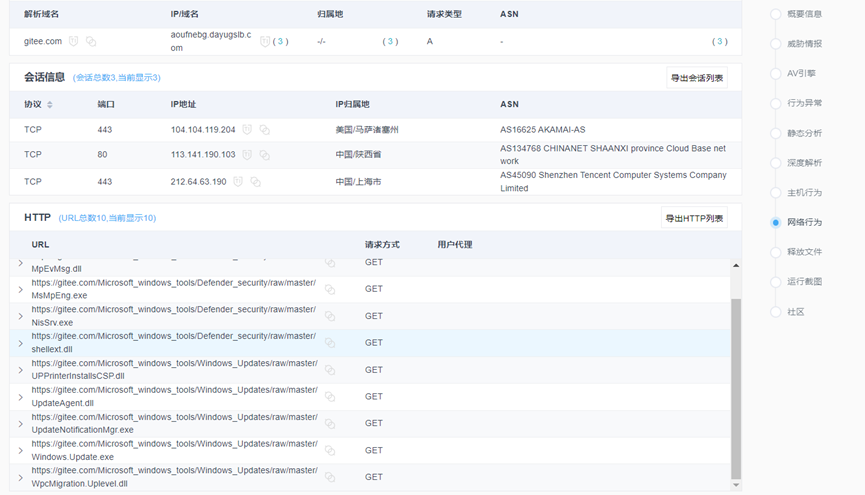

(3) Gitee代碼托管平臺存放后續載荷

紅雨滴云沙箱還捕獲到借助代碼托管平臺存放后續惡意載荷的樣本。攻擊者在國內知名代碼托管平臺Gitee(碼云)上創建名為”Microsoft_windows_tools”的賬號,將賬號名稱和頭像等信息偽裝成微軟,以迷惑受害者。

樣本向Gitee平臺發送可疑HTTP請求,獲取一系列exe和dll文件。在請求的URL中,攻擊者使用的用戶名和代碼倉庫名都偽裝為與微軟相關,試圖讓受害者以為下載的是正常的微軟工具,極具迷惑性。

終端對抗:免殺、沙箱檢測及文件類漏洞利用

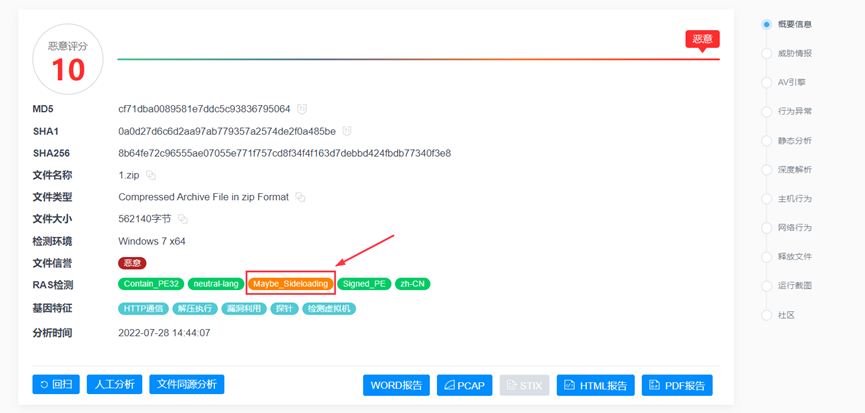

在終端側,由于有殺毒軟件的存在,攻擊者著重于對樣本的免殺手法進行改進,我們在對云沙箱捕獲到的樣本進行人工分析時發現,大部分攻擊樣本都具有簽名、白利用(側加載)、檢測沙箱等特征,這些特征均被紅雨滴云沙箱準確識別并標記出來。除此之外,紅雨滴云沙箱還捕獲到與攻防演練相關的漏洞利用樣本。

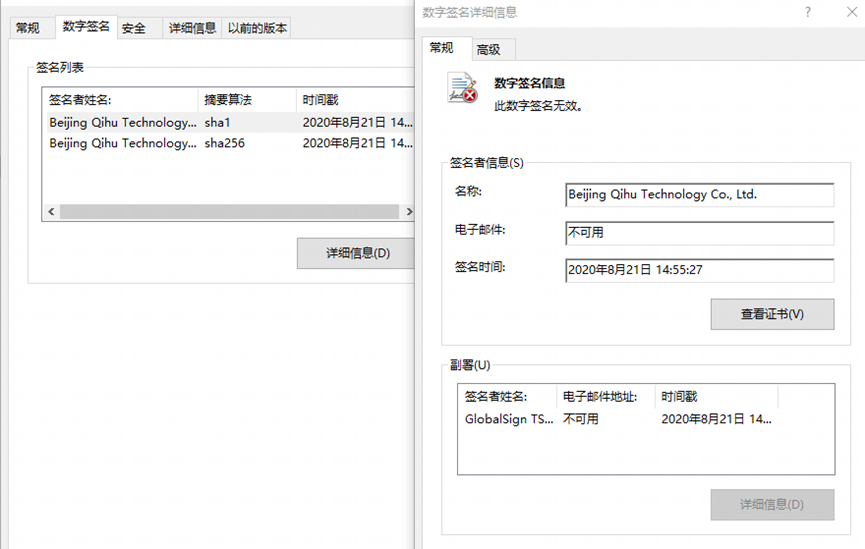

(1) 簽名免殺

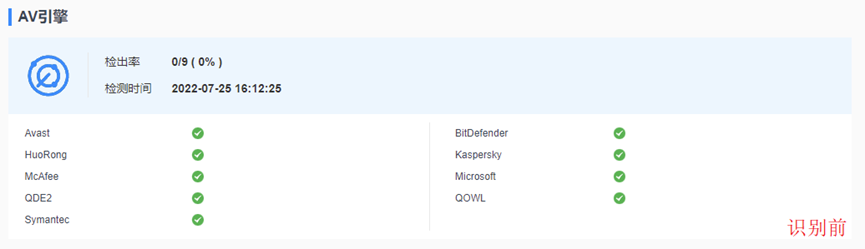

數字簽名機制作為保障網絡信息安全的手段之一,被用來解決軟件偽造、冒充和篡改等問題。攻防演練期間,紅雨滴云沙箱就捕獲到部分木馬使用某廠商的無效簽名來偽裝攻擊樣本,迷惑性較強。

且樣本在剛捕獲時免殺效果較好,暴露后才被各大殺軟引擎陸續檢出。

(2) 白利用(側加載)

由于Windows加載動態鏈接庫 (DLL) 的規則,可執行程序首先將在當前目錄中查找需要的DLL。如果合法的應用程序與惡意DLL被放在同一目錄下,應用程序運行后將加載惡意DLL并執行攻擊者的代碼。而且有些合法的應用程序帶有數字簽名,因此可能被安全軟件所信任而繞過設置的白名單。

紅雨滴云沙箱內置的RAS引擎基于DLL側加載(白加黑)檢測技術識別到大量以該方法進行攻擊的樣本。

紅雨滴云沙箱“白加黑”檢測技術識別到疑似惡意樣本

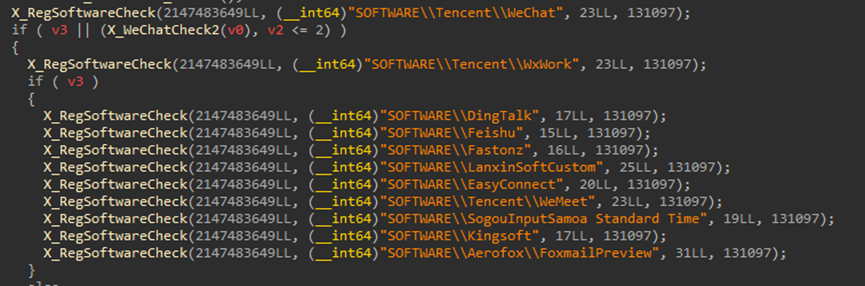

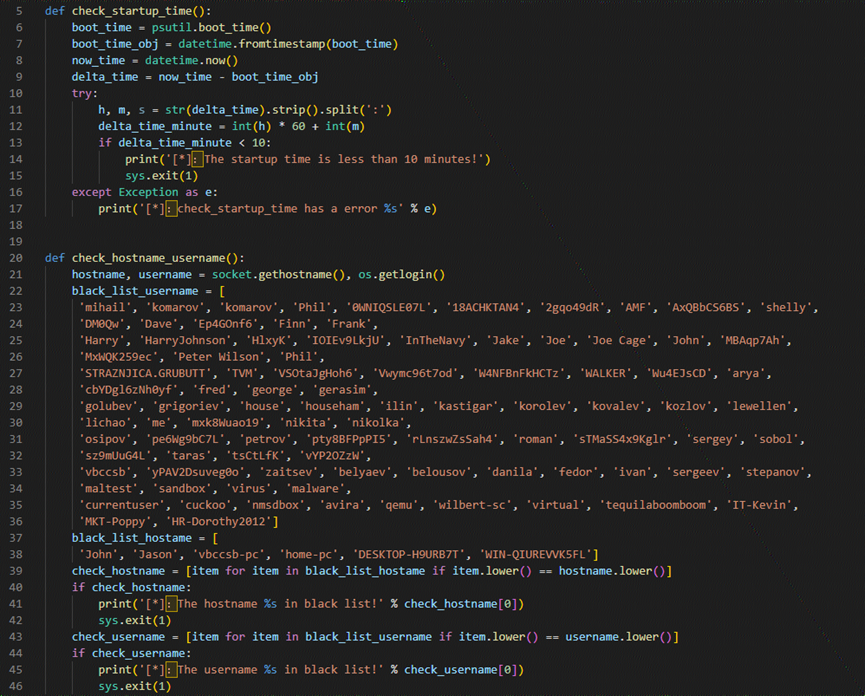

(3) 檢測沙箱

紅雨滴云沙箱捕獲到大量反沙箱的樣本,手段大多是借助一些檢查來判斷是否是真實環境,包括但不限于檢測語言、檢測CPU數量、檢測CPU高速緩存、檢測開機時間、檢測注冊表指定軟件安裝目錄、檢測虛擬機驅動等。

例如通過GetPreocessAffinityMask函數檢查CPU的可用數量來規避沙箱。

通過注冊表檢查機器是否安裝辦公軟件,如微信、企業微信、釘釘、飛書等。

檢測開機時間以及主機名和用戶名等。

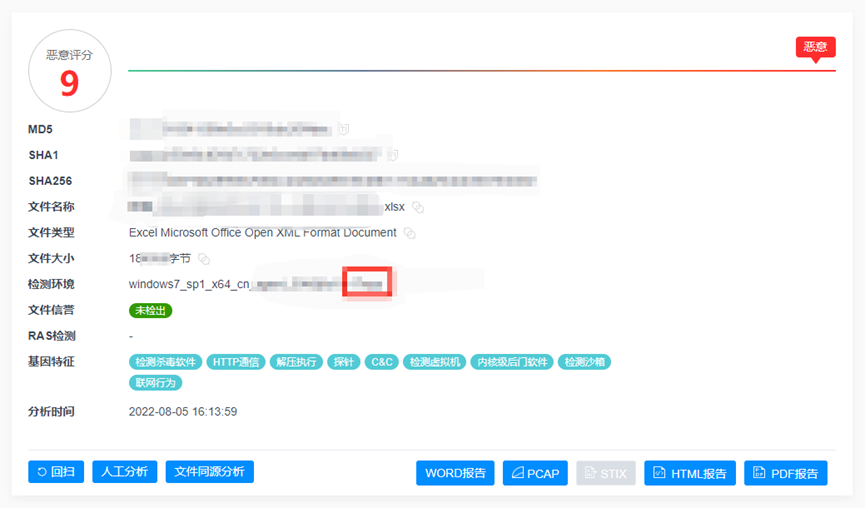

(4) 文件類漏洞利用

紅雨滴云沙箱還捕獲到多例針對某辦公軟件的漏洞利用文件,由于文件打開后的漏洞利用載荷從遠程服務器拉取,終端安全軟件暫時不能有效檢出。紅雨滴云沙箱帶有鼠標智能移動及點擊功能,通過人工模擬觸發了該漏洞,并成功捕獲了相關網絡行為,通信IP已經被標記為CobaltStrike,遠控木馬和攻防演習。

針對某辦公軟件的漏洞利用復現

分析對抗:多種方式阻礙人工分析

(1) 編程語言多樣化

隨著編程語言的飛速發展,越來越多小眾化編程語言編寫的惡意程序開始涌現,以阻礙對這些語言不熟悉的樣本分析人員的分析過程。將云沙箱捕獲到的演練相關攻擊樣本按編程語言進行分類,我們發現攻擊樣本的編寫語言呈現出多樣化的局面:不僅有C、C++、C#等主流語言,Go樣本也數量眾多,相對小眾的Rust和Nim編寫的樣本同樣占有一席之地。

(2) 加殼和混淆

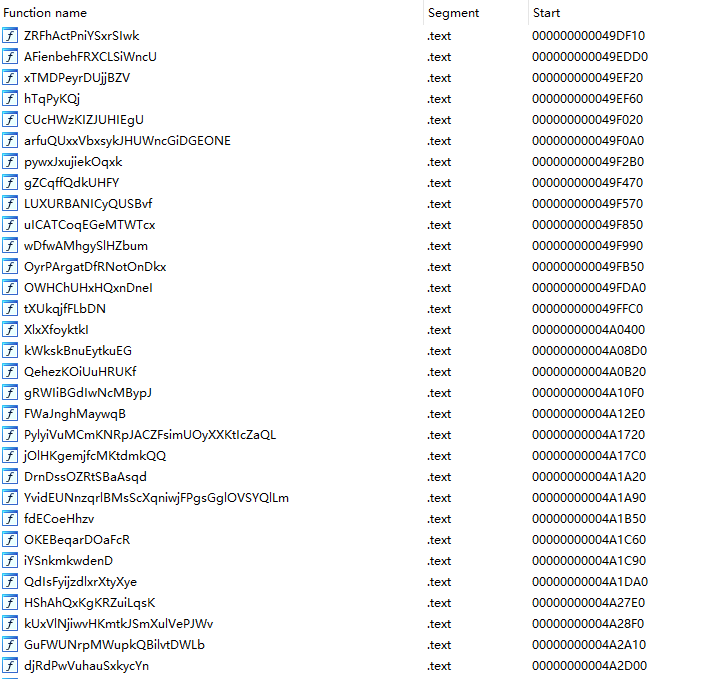

此外為了躲避殺軟的靜態檢測以及提升人工分析的難度,部分樣本有加殼保護。與此同時,我們發現大部分由Go語言編寫的樣本都進行了函數名稱替換混淆,導致目前的常規手法沒法有效還原代碼。

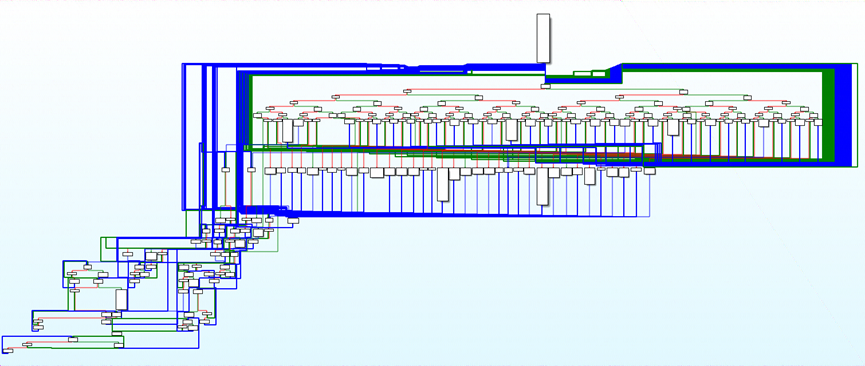

(3) 控制流平坦化

反分析的手段多種多樣,控制流平坦化就是其中之一。通過把簡單的代碼控制流復雜化,犧牲運行效率來換取代碼保護。攻擊者使用控制流平坦化混淆樣本,不僅可以使攻擊樣本避開靜態檢測,盡可能地存活,還能對抗人工分析,降低代碼暴露的可能性。

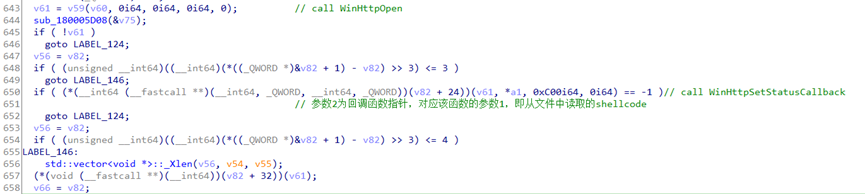

(4) 回調函數執行載荷

捕獲的攻擊樣本大部分都是最終加載由MSF和Cobalt Strike等攻擊框架生成的載荷,不過攻擊者使用的加載方式也各不相同,有些攻擊者使用一些帶有回調函數參數的Windows API來執行shellcode,使得加載過程更加隱蔽。

總結

根據紅雨滴云沙箱在攻防演練期間監控到的相關惡意樣本,我們發現攻擊者頻繁使用釣魚郵件對目標發起攻擊,誘使受害者運行附件中的惡意代碼,惡意載荷多為MSF或Cobalt Strike等攻擊框架生成的木馬后門。并且惡意樣本使用了多種手段進行隱藏偽裝和加密混淆,以對抗安全軟件檢測和阻礙人工分析過程。

防護建議

奇安信紅雨滴團隊在此提醒廣大用戶,切勿打開社交媒體分享的來歷不明的鏈接,不點擊執行未知來源的郵件附件,不運行夸張標題的未知文件,不安裝非正規途徑來源的APP。做到及時備份重要文件,更新安裝補丁。

若需運行,安裝來歷不明的應用,可先通過奇安信威脅情報文件深度分析平臺(https://sandbox.ti.qianxin.com/sandbox/page)進行判別。目前已支持包括Windows、安卓平臺在內的多種格式文件深度分析。

關于紅雨滴云沙箱

紅雨滴云沙箱是威脅情報中心紅雨滴團隊基于多年的APT高級攻防對抗經驗、安全大數據、威脅情報等能力,使用軟、硬件虛擬化技術開發實現的真正的“上帝模式”高對抗沙箱,協助奇安信威脅情報中心及相關安服和客戶發現了多個在野0day漏洞攻擊、nday漏洞攻擊,和無數計的APT攻擊線索及樣本,是威脅情報數據產出的重要基石。

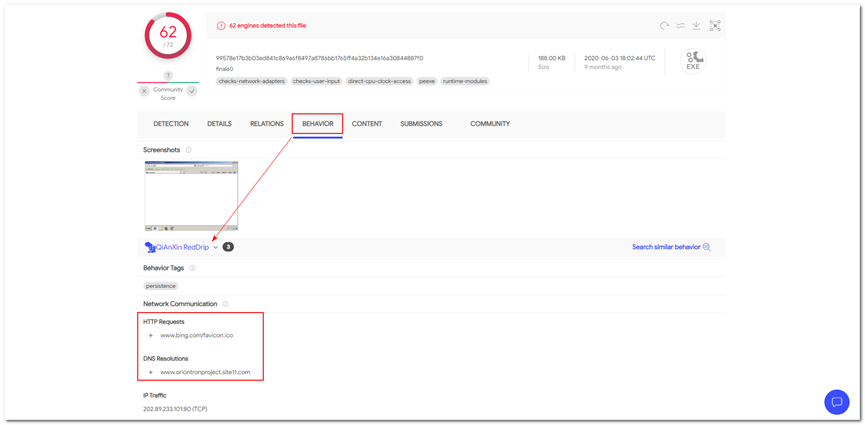

紅雨滴云沙箱已集成VirusTotal

并且,紅雨滴云沙箱也是VirusTotal中對惡意樣本行為檢出率最高的沙箱產品之一,部分高危樣本可以通過點擊BEHAVIOR選項卡查看到VirusTotal-紅雨滴云沙箱的分析報告。

VirusTotal樣本動態分析結果中集成的紅雨滴云沙箱分析結果