2022年IBM數據泄露成本報告

寫在前面:《Verizon Business 數據泄露調查報告》和《IBM數據泄露成本報告》是數據安全領域比較重要的兩個調查報告,很多機構重要的數據參考源。整體內容看執行摘要就足夠了,從事不同技術的人員,如果想看看本技術對防止數據泄露的效果,可以看后面相應的技術部分。

數據泄露成本創歷史新高

IBM的數據顯示,目前全球數據泄露的平均成本為435萬美元,較2020年增長了近13%,創歷史新高。

這家科技巨頭的年度數據泄露成本報告(Cost of a Data Breach Report)已進入第17個年頭,是根據2021年3月至2022年3月期間,17個國家中發生數據泄露的550家機構的采訪編制的。

報告中除了比去年增加2.6%的頭條消息,該公司還聲稱,消費者在這些事件中遭受到不成比例的痛苦。

報告中說,60%被破壞的組織在被破壞后提高了價格,加劇了失控的全球通貨膨脹。

網絡釣魚是入侵事件的最昂貴因素,受害組織的平均成本為490萬美元,而泄露憑證是最常見的原因(19%)。

醫療保健仍然是成本最高的行業。連續第12年位居榜首,2022年的泄露成本增加了近100萬美元,達到逾1000萬美元。美國仍然是最昂貴的國家,平均花費940萬美元。

對于在關鍵基礎設施中,可能正在考慮零信任策略組織的CISO,也有一些有趣的見解。

該行業約80%的受訪者表示,他們尚未采取此類措施。這使得他們的泄露成本比那些已經實施增加了近120萬美元,達到540萬美元。

對于那些如果受到勒索軟件威脅就會付錢給勒索者的組織,也有一句警告。受訪者發現比平均泄露成本只減少了61萬美元。

如果算上贖金本身,泄露成本可能要高得多。在沒有支付贖金的情況下,一次勒索襲擊的平均成本為450萬美元。

近一半(45%)有記錄的泄露發生在云端,那些尚未制定安全策略或處于早期階段的人比那些擁有成熟的云安全策略的人平均要多支付66萬美元。

數據泄露似乎是不可避免的:83%的被調查機構表示,他們遭受的數據泄露次數不止一次。然而,檢測和響應越來越好。

識別和遏制數據泄露的平均時間從2021年的287天下降到2022年的277天,下降了3.5%。運行XDR工具的組織能多節省了29天。

報告指出,最大的成本節省是安全人工智能和自動化技術的使用——運行這些技術的組織平均減少了300萬美元的泄露成本。

“企業需要把他們的安全防御放在進攻上,并先發制人。現在是時候阻止對手實現他們的目標,并開始將攻擊的影響降到最低了,”IBM安全X-Force全球負責人查爾斯·亨德森(Charles Henderson)表示。

“越來越多的企業試圖完善自己的防護范圍,而不是投資于檢測和反應,越多的泄露就會導致整個成本增加。”

2022年,IBM數據泄露成本報告

執行摘要

數據泄露成本報告為IT、風險管理和安全主管提供了一個視角,讓他們詳細了解可以增加或幫助緩解數據泄露成本上升的因素。

這項研究由Ponemon Institute獨立進行,IBM Security?贊助、分析和發布,目前已進入第17個年頭。該研究涉及了2021年3月至2022年3月期間受數據泄露影響的550家組織。這些泄露事件發生在17個國家和地區,涉及17個不同的行業。

我們對受數據泄露影響的組織中的個人進行了3600多次訪談。在訪談中,我們提出了一些問題,確定數據泄露即時響應和延時響應兩種不同行為的成本。

與往年的報告一樣,今年的數據顯示了在數據泄露發生后,數十個因素是如何影響成本不斷增加的。此外,該報告還研究了數據泄露的根本原因、短期和長期后果,以及讓公司減少損失的緩解因素和技術。

值得注意的是,該研究首次表明了以下觀點:

- 在被研究的組織中,83%有不止一次的數據泄露

- 60%企業的泄露行為導致了轉嫁給消費者的價格上漲

- 79%組織關鍵基礎設施沒有部署零信任架構

- 19%泄露與商業伙伴的入侵有關

- 45%泄露基于云

2022報告中的新內容

為了跟上不斷變化的技術和事件,我們的目標是每年的版本都建立在過去研究的基礎上。我們還嘗試形成一個風險和策略更相關的畫面,從人工智能(AI)到零信任,保護數據和應對泄露。涵蓋了過去一年大多數公司關注的一些技術,該報告2022年版對以下價值進行了新的分析:

- 擴展檢測和響應(XDR)

- 風險量化技術的使用

- 有助于零信任安全框架的單獨技術的影響,如身份和訪問管理(IAM)及多因素認證(MFA)

此外,該報告還對導致數據泄露成本上升的一些主要因素進行了更廣泛的研究。該報告首次審視了供應鏈入侵和安全技能差距的影響。

報告分析了從云到關鍵基礎設施的安全漏洞。與過去幾年相比,我們對勒索軟件和破壞性攻擊的影響進行了更深入的研究。還研究了遠程工作的現象,在新冠疫情高峰過后,遠程工作仍然是許多組織的現實。

隨著企業遭遇更多泄露,成本持續攀升,這份報告可以作為一種工具,幫助您的團隊更好地管理風險,限制潛在損失。

本報告分為以下五個主要部分:

- 執行摘要,包含關鍵發現和2022年版新內容

- 深入分析全部調查結果,包括按地理區域和行業劃分的泄露成本

- IBM安全專家根據這份報告的結果提出的安全建議

- 組織的地理分布和行業定義

- 研究的方法,包括如何計算成本

IBMSecurity和Ponemon Institute很高興為您展示2022年數據泄露成本報告的結果。

關鍵發現

這里描述的主要發現是基于IBM Security對Ponemon institute編制的研究數據的分析。

435萬美元-數據泄露平均總成本

2022年,數據泄露的平均成本達到435萬美元,創歷史新高。這一數字比去年增加了2.6%,去年的平均泄露成本為424萬美元。平均成本比2020年報告中的386萬美元上升了12.7%。

83%的組織遭遇過一次以上泄露

83%的受訪企業經歷過不止一次的數據泄露,只有17%的企業表示這是他們的第一次數據泄露。60%的被調查機構表示,由于數據泄露,他們提高了服務或產品的價格。

關鍵基礎設施的平均泄露成本482萬美元

被研究組織的關鍵基礎設施的數據泄露平均成本為482萬美元,比其他行業組織的平均成本高出100萬美元。關鍵的基礎設施組織包括金融服務、工業、技術、能源、運輸、通信、醫療保健、教育和公共部門等行業的組織。28%的人經歷過破壞性或勒索軟件的攻擊,而17%的人經歷過由于商業伙伴受到威脅而造成的入侵。

完全部署安全人工智能和自動化的組織入侵平均成本節省305萬美元

與沒有部署安全人工智能和自動化的組織相比,部署后入侵成本要低305萬美元。65.2%的平均泄露成本差異——全面部署后泄露的成本為315萬美元,未部署的泄露成本為620萬美元——是該研究中最大成本節省。與沒有部署安全人工智能和自動化的公司相比,完全部署安全人工智能和自動化的公司識別和遏制漏洞的時間(即漏洞生命周期)平均縮短了74天,為249天,而沒有部署安全人工智能和自動化的公司為323天。安全人工智能和自動化的使用在兩年內躍升近五分之一,從2020年的59%增至2022年的70%。

勒索攻擊的平均成本454萬美元,不包括勒索本身的費用

研究中11%的泄露行為是勒索軟件攻擊,2021年時7.8%的泄露行為是勒索軟件攻擊,增長率為41%。勒索軟件攻擊的平均成本略有下降,從2021年的462萬美元下降到2022年的454萬美元。這一成本略高于數據泄露的總體平均總成本435萬美元。

19%的泄露來自于憑證偷取或憑證泄露

使用憑證偷取或憑證泄露仍然是導致數據泄露的最常見原因。在2022年的研究中,這種攻擊方式占19%。而在2021年的研究中,占20%。由被盜或泄露的憑證造成的破壞平均成本為450萬美元。這些漏洞的生命周期最長,243天發現入侵,還有84天來遏制入侵。網絡釣魚是第二大最常見的入侵原因,占16%,也是最昂貴的,平均入侵成本為491萬美元。

59%的組織沒有部署零信任

在這項研究中,只有41%的組織表示他們部署了零信任安全架構。其他59%沒有部署零信任的組織比那些部署零信任的組織平均要多付出100萬美元的泄露成本。在關鍵的基礎設施組織中,79%沒有部署零信任。這些組織平均遭受了540萬美元的入侵成本,比全球平均水平高出100多萬美元。

遠程辦公導致增加1百萬美元成本

當遠程工作是造成漏洞的一個因素時,平均成本比沒有遠程工作高出近100萬美元,499萬美元比402萬美元。與全球平均水平相比,與遠程工作相關的遠程泄露平均成本高出約60萬美元。

45%的入侵發生在云中

研究中45%的漏洞發生在云端。然而,在混合云環境中發生的入侵平均成本為380萬美元,而在私有云中發生的入侵為424萬美元,在公共云中發生的入侵為502萬美元。混合云入侵和公共云入侵的成本差異為27.6%。組織混合云模型也比單純采用公共或私有云模型的組織具有更短的入侵生命周期。

具有事件響應團隊和定期測試事件響應計劃會節省266萬美元

在這項研究中,近四分之三的組織說他們有一個事件響應計劃,其中63%的組織說他們會定期測試該計劃。擁有一個定期測試的事件團隊和事件計劃可以節省大量的成本。與沒有事件團隊且不測試事件計劃的組織相比,擁有事件團隊的企業測試其事件響應計劃的平均違約成本要低266萬美元。326萬美元與592萬美元的差異意味著節省了58%的成本。

部署XDR技術節省29天響應時間

44%的組織實施了XDR技術。那些使用XDR技術的組織在響應時間方面看到了相當大的優勢。那些部署了XDR的組織將漏洞的生命周期縮短了約一個月,平均而言,與沒有實現XDR的組織相比。具體來說,部署了XDR組織需要275天來識別和遏制的漏洞,而沒有部署XDR的則需要304天。這個數字代表了10%的響應時間差異。

醫療健康行業連續12年保持最高平均泄露成本

醫療健康泄露成本再創新高。平均入侵成本增加了近100萬美元,達到1010萬美元。自2020年報告發布以來,醫療已連續12年成為最昂貴的行業,增長了41.6%。金融機構的成本排名第二,平均為597萬美元,其次是制藥501萬美元、技術497萬美元和能源472萬美元。

美國的平均入侵成本最高,944萬美元

數據泄露平均成本最高的5個國家和地區分別是:美國944萬美元、中東746萬美元、加拿大564萬美元、英國505萬美元和德國485萬美元。美國已經連續12年高居榜首。與此同時,與去年相比增長最快的國家是巴西,從108萬美元增長了27.8%,到138萬美元。

完整內容

在這個部分,我們根據16個主題,提供報告的詳細內容。按照如下順序:

- 全球重點

- 數據泄露生命周期

- 初始攻擊方式

- 主要成本因素

- 安全人工智能和自動化

- XDR技術

- 事件響應

- 風險量化

- 零信任

- 勒索軟件和破壞性攻擊

- 供應鏈攻擊

- 關鍵基礎設施

- 云泄露和云模型

- 遠程工作

- 技能差距

- 超級泄露

全球重點

數據泄露成本報告是一個全球性的報告,包括來自17個國家和地區、17個行業的數據。在這部分,我們將在全球水平上查看幾個關鍵指標平均成本,以及國家之間和行業之間的成本對比關系。

六年來,檢測和升級成本首次超過了業務損失成本,成為構成數據泄露成本的四類成本中最大的。將成本分為四類——業務損失、檢測和升級、通知和泄露后響應——2022年數據泄露成本中占比最大的是檢測和升級。從2021年的124萬美元增長到2022年的144萬美元,增長20萬美元,增長16.1%。檢測和升級成本包括使公司能夠合理地檢測到漏洞的活動。這些費用包括取證和調查活動、評估和審計服務、危機管理,以及與高管和董事會的溝通。

在至少六年來,業務損失首次不是數據泄露成本的最大份額,在2022年為142萬美元。業務損失成本從2021年的159萬美元下降了10.7%。業務損失成本包括試圖最大限度地減少客戶損失、業務中斷和收入損失的活動。這些成本包括業務中斷和系統停機帶來的收入損失、流失客戶和獲取新客戶的成本、以及聲譽損失和商譽下降。

2021年至2022年,通知成本和泄露后響應成本相對保持不變。請參閱“研究方法”一節中的“我們如何計算數據泄露的成本”,了解這四種成本類別的定義。

60%的組織在數據泄露后會提高產品及服務價格,83%的組織遭受到一次以上攻擊。

數據泄露生命周期

從檢測到入侵到停止泄露所經過的時間被稱為數據泄露生命周期。發現泄露所花費的時間描述了檢測到發生事件所花費的時間;遏制漏洞所花費的時間是指組織在檢測到漏洞后解決問題并最終恢復服務所花費的時間。這些指標可用于確定組織的事件響應和遏制流程的有效性。

發現和遏制數據泄露的平均時間277天。

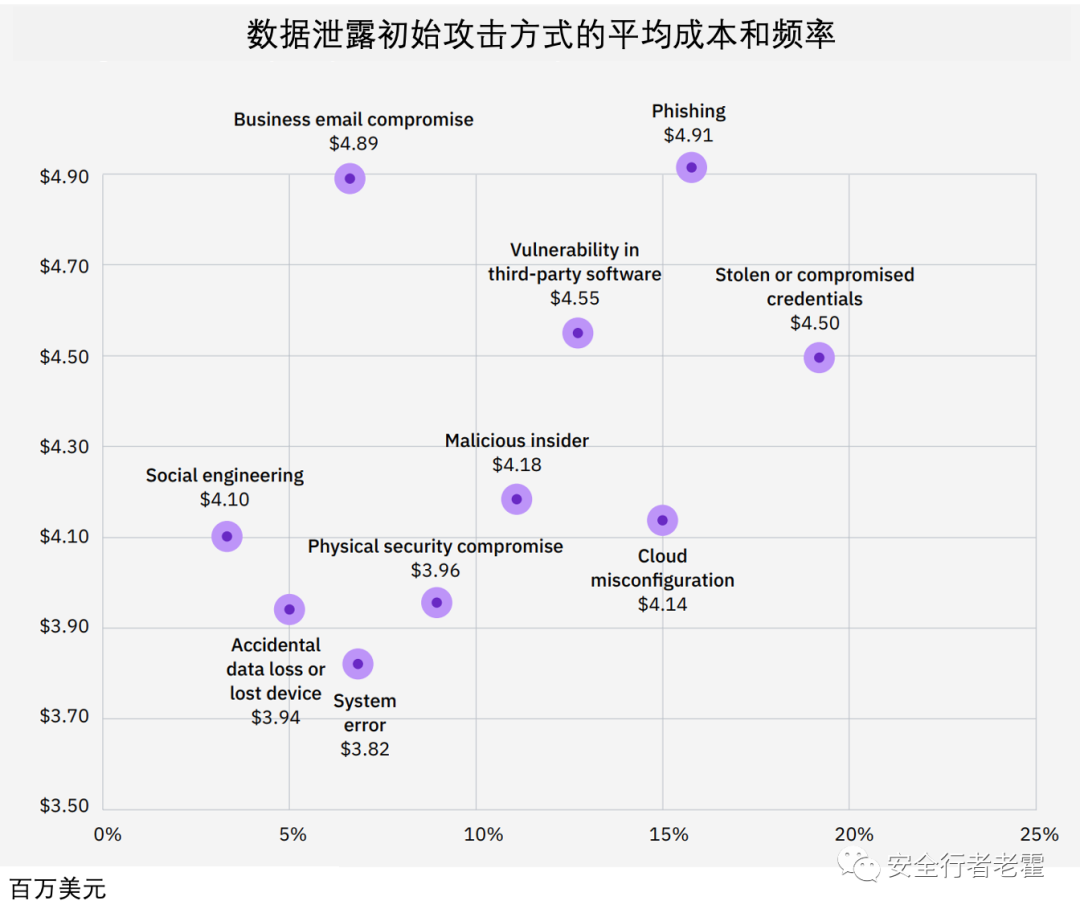

初始攻擊方式

本節將研究數據泄露初始攻擊方式的流行程度和成本。本研究中泄露被分為10種初始攻擊方式,包括意外數據丟失、云配置錯誤、網絡釣魚、內部威脅以及被盜或被泄露的憑證。本節還比較了根據初始攻擊方式,發現和遏制泄露所需的平均時間。

2022年,最常見的初始攻擊方式是憑證被盜和泄露,占19%,平均成本450萬美元。

2022年,成本最高的初始攻擊方式是釣魚攻擊,平均數據泄露成本491萬美元。

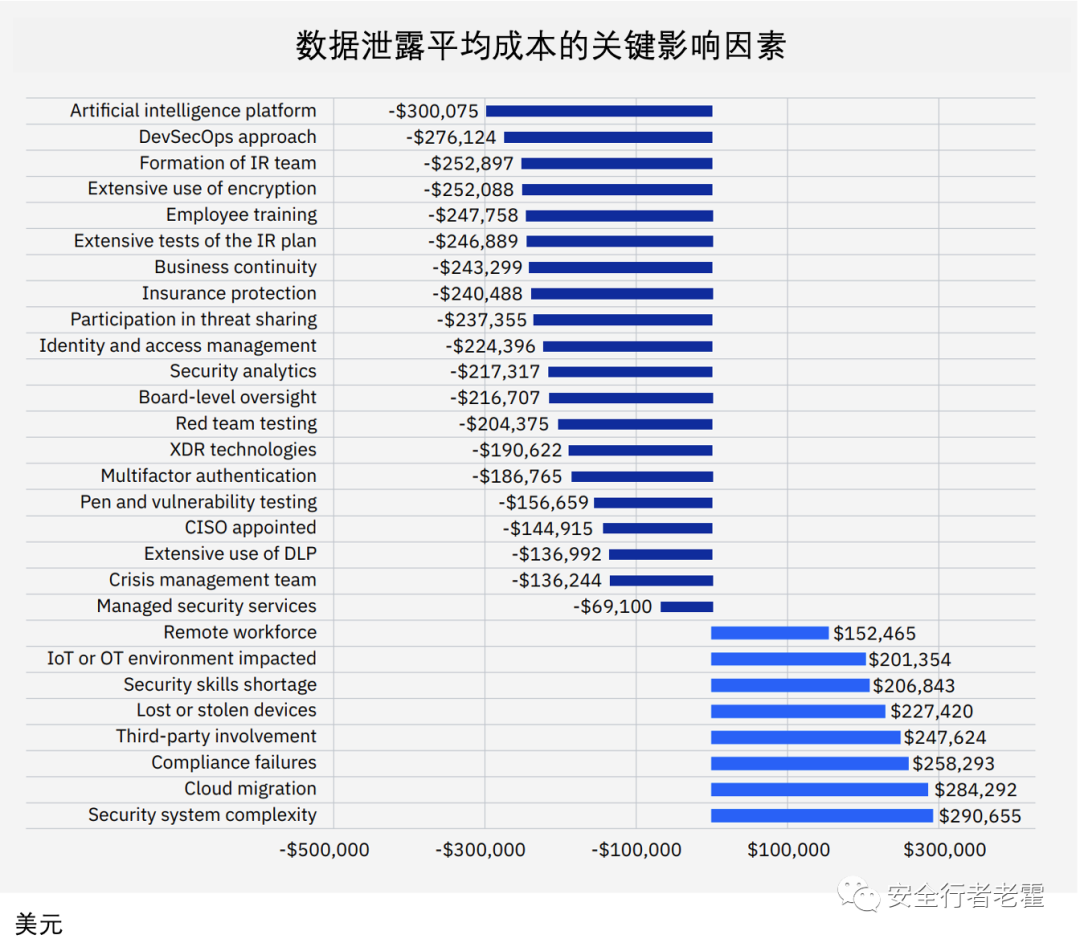

主要成本因素

這一節將探討多種影響數據泄露因素的成本,包括各種類型的安全技術和實踐。一項針對28個成本因素的特別分析研究了它們對數據泄露平均成本的影響。

以下成本因素在今年的報告中是新的:IAM、XDR技術、MFA、以及危機管理團隊。

這些成本因素并不是累加的,因此將多個成本因素加在一起來計算泄露成本與本研究不一致。

高合規要求的組織,一次泄露的平均成本557萬美元

下表中陳列了影響成本的因素,一部分是緩解因素,一部分是放大因素。人工智能平臺、DevSecOps、事件響應團隊是降低成本的前三名因素,相應的基準數值是平均泄露成本435萬美元,例如,人工智能可以降低300075美元,降低后的平均成本為405萬美元。

安全人工智能和自動化

這是我們第5年研究數據泄露成本與安全人工智能和自動化之間的關系。在這種背景下,安全人工智能和自動化指的是使安全技術增強或取代人工干預發現和遏制事件及入侵企圖。這些技術依賴于人工智能、機器學習、分析和自動化安全編排。

與之相對的是由人工輸入驅動的流程,通常要跨越幾十個工具和復雜的、非集成的系統,它們之間沒有數據共享。

與沒有安全人工智能和自動化相比,完全部署安全人工智能和自動化的平均節省成本305萬美元。

完全部署安全人工智能和自動化的組織,花費181天發現泄露、68天遏制,整個生命周期249天。沒有部署的組織花費235發現泄露,88天遏制,整個生命周期323天。

XDR技術

這項研究首次考察了XDR技術對數據泄露成本的影響。本節將介紹XDR在被研究組織中的流行情況,加上它對平均總成本和控制數據泄露的平均時間的影響。

顯著的是,XDR降低了9.2%的平均入侵成本。雖然乍一看這些節省似乎微不足道,但真正的影響在于當使用XDR時,組織在泄露持續時間方面節省了大量時間——將近一個月。多余的時間來發現和遏制漏洞會大大增加漏洞及其后果的總成本。

具有XDR技術的組織識別和包含漏洞的時間比沒有XDR技術的組織快29天。分別是275天和304天。

XDR功能被廣泛使用但大多數組織還沒有。

根據這項研究中550個組織的調查,44%的組織正在實施XDR技術,56%的組織沒有實施XDR技術。

事件響應

在前幾年,這項研究表明,使用事件響應團隊和測試事件響應計劃可以顯著降低數據泄露的平均成本。在今年的分析中,我們再次研究了事件響應團隊、能力和流程如何影響泄露的成本。與那些沒有事件響應團隊且未測試事件響應計劃的組織相比,擁有事件響應團隊的組織平均節省的泄露成本266萬美元。

風險量化

風險量化著眼于影響,包括財務影響、數據的可用性和數據的完整性。使用風險量化可以按影響強調財務損失類型,包括以下例子:生產力損失、響應及恢復成本、聲譽的影響、罰款和判決。

首席信息安全官(CISO)、風險經理和安全團隊可以使用基準研究,比如數據泄露成本報告,來推斷他們所在行業或地區的總體趨勢和平均成本。然而,使用特定組織的數據,而不是行業平均數據,可以澄清潛在的安全差距,以及如何通過將安全風險量化為財務術語來降低總體風險。

本節著眼于有多少組織正在使用風險量化技術來確定風險、威脅和影響的優先級,并審查風險量化技術的平均成本影響。

使用風險量化技術的組織比不使用風險量化技術的組織節省的成本210萬美元。

大約47%的組織,他們根據風險量化技術確定風險、威脅和影響的優先級。

零信任

這是第二年,本研究考察基于零信任安全框架的部署,在數據泄露中的普遍性和財務影響。零信任方法基于用戶身份或網絡本身可能已經被破壞的假設來運作,而且依賴人工智能和分析來持續驗證用戶、數據和資源之間的聯系。正如本節中的數據所示,零信任對數據泄露成本有凈正面影響。

部署零信任的組織,比沒有部署的組織,泄露成本節省100萬美元。成熟的零信任比早期采用零信任,部署可節省的平均泄露成本151萬美元。

41%組織已經部署了零信任,而2021年,這一數值是35%。

勒索軟件和破壞性攻擊

這是我們第二年研究勒索軟件和泄露的成本。我們還在今年的研究中加入了破壞性惡意軟件入侵。與去年相比,被勒索軟件破壞的成本略有下降,從462萬美元下降到454萬美元。然而,勒索軟件入侵的頻率有所增加——從2021年報告中的7.8%增加到2022年研究中的11%。

今年,我們研究了這些入侵的生命周期,以及支付贖金對剔除贖金成本的影響。注意:在計算勒索軟件攻擊的成本時,本研究不包括贖金本身的成本。

識別和遏制勒索軟件入侵的時間比平均時間長49天。

勒索軟件的平均成本,不包括贖金本身,為454萬美元,比數據泄露的整體平均成本435萬美元高一點。

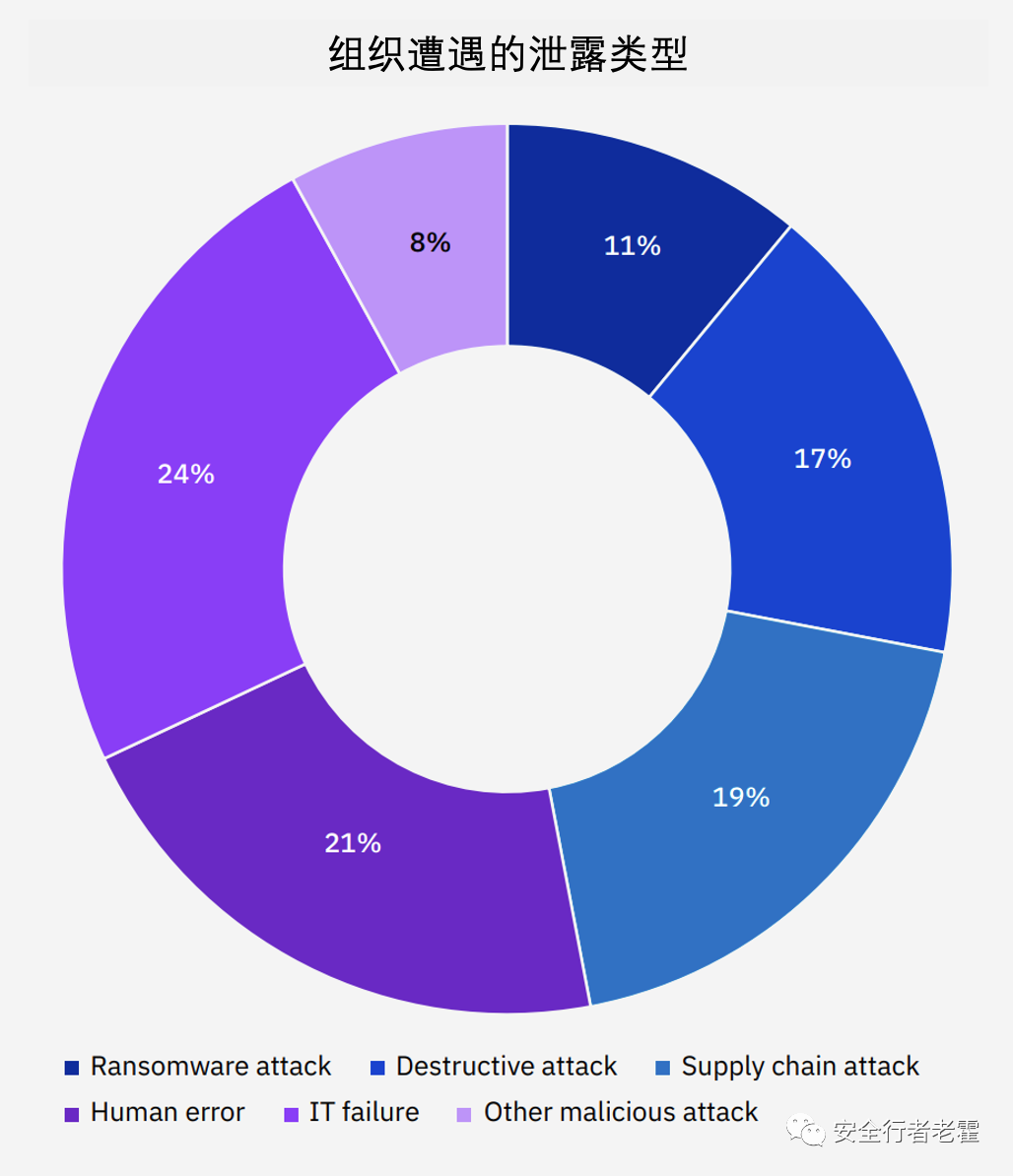

組織中各種入侵所占百分比,可以看到,勒索軟件占11%,破壞性入侵占17%。

勒索軟件攻擊花費237天發現,89天遏制,整個生命周期326天。破壞性攻擊花費233天發現,91天遏制,整個生命周期324天。而整體平均生命周期277天。

沒有支付贖金的組織,平均泄露成本512萬美元;支付贖金的組織,泄露成本449萬美元。

供應鏈攻擊

近年來發生了多起重大的供應鏈攻擊事件,今年的報告標志著我們第一次在供應鏈攻擊的背景下研究數據泄露。供應鏈入侵是由于商業伙伴(如供應商)的入侵而造成的泄露。研究發現,近五分之一的泄露是由于供應鏈入侵,這些入侵使泄露更加昂貴,并導致更長的生命周期。平均而言,供應鏈泄露識別和遏制時間比全球平均水平多26天。

大約20%的泄露是供應鏈入侵導致的,平均成本446萬美元。

供應鏈攻擊的發現時間235天,68天遏制,整個生命周期303天。平均數據泄露生命周期277天。

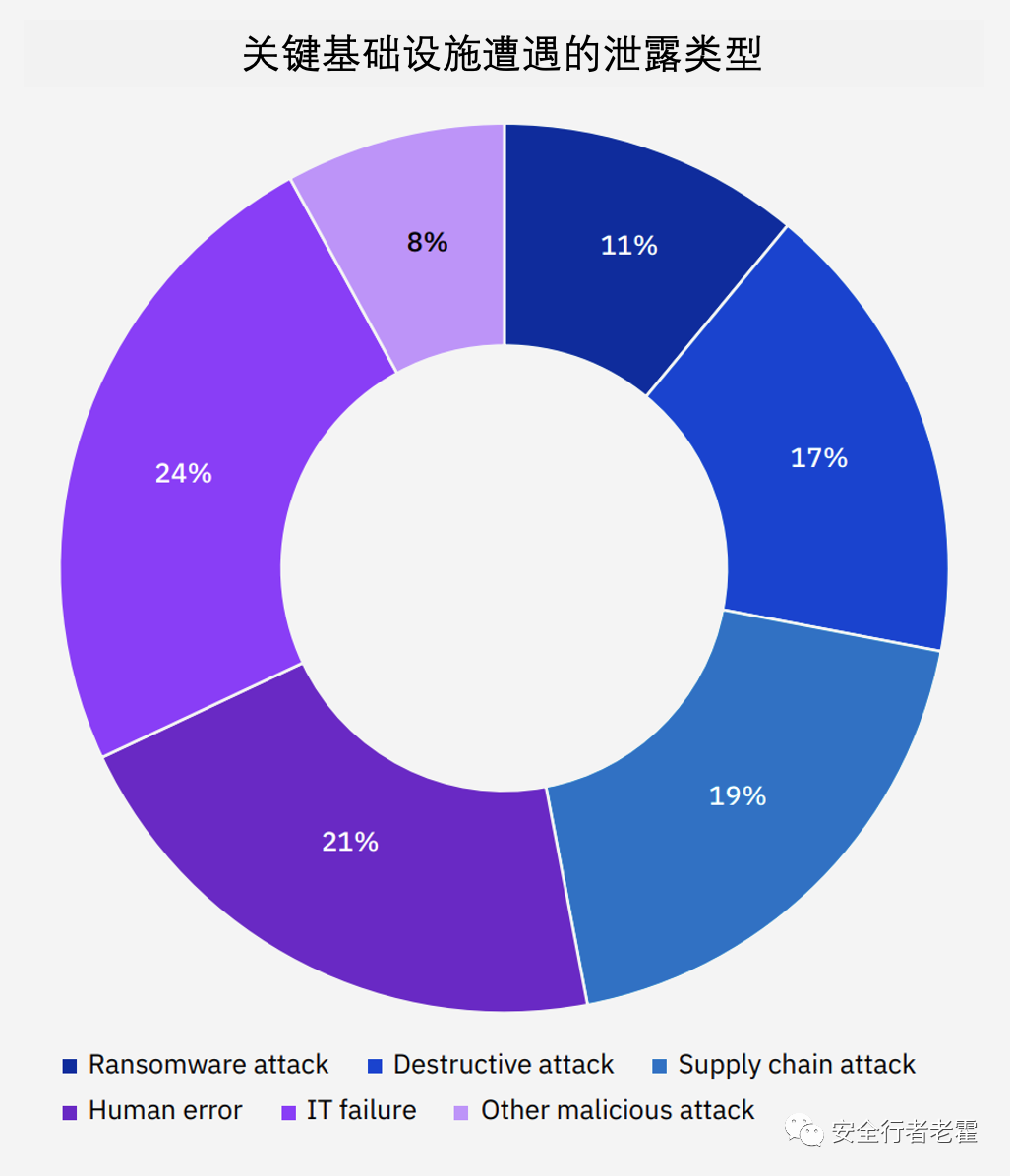

關鍵基礎設施

這份報告標志著我們第一次在關鍵基礎設施行業的背景下研究成本以及遏制數據泄露。根據美國網絡安全和基礎設施安全局(CISA)的分類,該研究中的關鍵基礎設施行業包括金融服務、工業、技術、能源、交通、通信、醫療、教育和公共部門。

這項分析的一個發現是,關鍵基礎設施行業的零信任安全方法比全球平均水平低得多。沒有部署零信任策略的關鍵基礎設施行業的數據泄露成本明顯高于平均水平。

沒有采取零信任安全措施的關鍵基礎設施行業的占79%

在關鍵基礎設施行業中,勒索軟件和破壞性攻擊占25%,

在關鍵基礎設施中,平均數據泄露成本482萬美元。實施零信任的組織平均成本是423萬元。沒有實施零信任的組織平均成本540萬美元。

關鍵基礎設施中,發現攻擊204天,遏制攻擊69天,生命周期273天。

云泄露和云模型

在這份報告中,我們已經連續兩年仔細研究了云模型和云安全的成熟度對數據泄露成本的影響。研究發現,45%的泄露發生在云上,但公共云上的比混合云模型組織的泄露成本要高得多。然而,研究分析也表明不管云模型如何,組織仍然需要成熟的云安全態勢。

處于早期階段或尚未開始應用安全實踐來保護其云環境的組織的份額43%

28%的受訪者說他們的IT模型完全部署在本地,27%完全基于云,45%是混合模型。

43%的組織沒有開始,或處于應用時間保護云環境的早期階段。

泄露屬于云服務商的責任,平均成本498萬美元,組織自己IT或安全團隊的責任,平均成本410萬美元。

公有云的平均泄露成本502萬美元,私有云的平均泄露成本424萬美元,混合云的平均泄露成本380萬美元。

發現和遏制泄露生命周期,混合云262天,私有云279天,公有云310天。

遠程工作

這是自新冠疫情以來,該報告第三次發布。從去年的報告開始,我們研究了在家工作對數據泄露成本的影響。當遠程工作是造成泄露的一個因素時,遠程工作已經對泄露的成本產生了相當大的影響,例如遠程工作的員工的憑證被盜。該研究還發現,大多數員工遠程工作的公司的泄露成本最高。

遠程工作是導致入侵的因素之一的入侵成本,比不包含這種因素入侵成本高出約100萬美元。

有81%-100%的員工遠程工作,平均入侵成本510萬美元,少于20%員工遠程工作,平均入侵成本399萬美元。

技能差距

許多組織努力填補其安全團隊的職位空缺。與那些沒有足夠員工的組織相比,那些自稱人手充足的組織在數據泄露成本方面節省了相當多的成本。這是我們在這份報告中第一次更深入地研究安全技能差距。

人員配備充足的組織比人員配備不足的組織節省的平均數據泄露成本55萬美元。

38%的組織認為他們的安全團隊符合安全管理需要。62%組織沒有足夠的安全人員。

足夠安全人員的組織平均泄露成本401萬美元,人員不足的組織平均泄露成本456萬美元。

大規模泄露

對于大多數企業來說,大規模泄露——即超過100萬份記錄被泄露——并不是常見的經歷。但大規模的泄露行為會對消費者和行業產生巨大的影響。

這項研究包括13家經歷過數據泄露的公司,涉及100萬到6000萬份記錄的丟失或被盜。對這些大型泄露事件的研究采用了一種不同于本研究中其他550起泄露事件的方法,其中每起事件丟失的記錄都不超過10.2萬份。有關研究方法的完整解釋,請參閱本報告結尾的“數據泄露常見問題解答”。

泄露五千萬到六千萬條記錄的平均整體成本3.87億美元

幫助將數據泄露的財務影響降到最低的建議

在本節中,IBM Security概述了組織可以采取的步驟,以幫助降低數據泄露的財務成本和聲譽后果。這些建議包括本研究中組織所采用的成功的安全方法。

采用零信任安全模型,以協助防止對敏感數據的未經授權訪問。

研究結果顯示,雖然只有41%的組織實施了零信任安全方法,但通過成熟的部署,他們可以節省150萬美元的潛在泄露成本。隨著組織合并了遠程工作和混合多云環境,零信任戰略可以通過限制可訪問性和要求上下文信息來幫助保護數據和資源。

可以在不同的系統之間共享數據和集中數據安全操作的安全工具可以幫助安全團隊在復雜的混合多云環境中檢測事件。通過開放的安全平臺,您可以獲得更深刻的見解,轉移風險,加快響應速度,推進您的零信任戰略。與此同時,您可以在保留數據的同時使用現有的投資,幫助您的團隊變得更加高效和協作。

使用策略和加密保護云環境中敏感數據。

隨著云環境中托管的數據的數量和價值的增加,組織應該采取措施保護云中的數據庫。與沒有云安全實踐相比,成熟的云安全實踐節省了72萬美元的泄露成本。使用數據分類模式和保留程序來幫助增加可見性,并減少容易被破壞的敏感信息的數量。使用數據加密和完全同態加密保護敏感信息。使用內部框架進行審計、評估整個企業的風險并跟蹤對治理需求的合規性,可以幫助您提高檢測數據泄露和升級遏制措施的能力。

投資于安全編排、自動化和響應(SOAR)及XDR,以幫助提高檢測和響應時間。

除了安全人工智能和自動化,XDR功能也可以幫助顯著降低平均數據泄露成本和泄漏生命周期。根據這項研究,與未實施XDR的組織相比,部署XDR的組織平均縮短了29天的泄露生命周期,節省了40萬美元的成本。SOAR和安全信息和事件管理(SIEM)軟件、托管檢測和響應服務以及XDR可以幫助您的組織通過自動化、流程標準化和與現有安全工具的集成來加速事件響應。

使用工具幫助保護和監視端點和遠程員工。

在這項研究中,遠程工作是導致泄露因素的泄露成本比遠程工作不是原因的泄露高出近100萬美元。統一端點管理(UEM)、端點檢測和響應(EDR)身份和訪問管理(IAM)產品和服務可以幫助安全團隊更深入地了解可疑活動。這個監管涉及攜帶自己的設備(BYOD)和公司的筆記本電腦、臺式機、平板電腦、移動設備和物聯網,包括組織無法物理訪問的端點。UEM、EDR和IAM加速調查和響應時間,以隔離和控制遠程工作帶的破壞。

創建和測試事件響應劇本以增加網絡彈性。

降低數據泄露成本最有效的兩種方法是組建事件響應(IR)團隊和對事件響應計劃進行廣泛測試。與沒有事件響應團隊或沒有事件響應計劃測試的組織相比,有事件響應團隊的組織的泄露節省了266萬美元。通過建立詳細的網絡事件手冊,通過桌面演習或在模擬環境(如網絡靶場)中進行常規測試,組織可以迅速做出反應,以控制泄露的后果。

對抗模擬演習,也被稱為紅隊演習,可以通過揭示攻擊路徑和他們可能缺失的技術,并確定他們的檢測和響應能力的差距,提高事件響應團隊的有效性。攻擊面管理解決方案可以通過模擬真實的攻擊來定位以前未知的暴露點,從而幫助組織改善其安全狀況。

安全實踐的建議是出于教育目的,不能保證結果。

研究方法

為了保持保密性,基準測試工具沒有獲取任何公司特定的信息。數據收集方法排除了實際的會計信息,而是依靠參與者通過在數軸上標記一個范圍變量來估計直接成本。參與者被要求在數軸上每個類別的費用范圍的上限和下限之間的一個點上標記。

從數軸得到數值,而不是對每一項提出的成本類別的點估計,保留了機密性并確保較高的反應率。基準工具還要求受訪者分別提供間接成本和機會成本的第二次估計。

為了確保基準測試的可管理規模,我們仔細地將條目限制在我們認為對測量數據泄露成本至關重要的成本活動中心。根據與專家的討論,最終的一套條目包括一套固定的成本的活動。在收集了基準信息后,我們重新仔細檢查每個工具的一致性和完整性。

我們將數據泄露成本條目的范圍限制在已知的成本類別,這些成本類別適用于處理個人信息的廣泛業務操作。我們相信,專注于業務流程(而不是數據保護或隱私合規活動)的研究將產生更高質量的結果。

我們如何計算數據泄露的成本

為了計算一次數據泄露的平均成本,這項研究排除了非常小和非常大的泄露。在2022年的研究中,數據泄露的規模在2200至10.2萬份被泄露的記錄之間。我們使用了一個單獨的分析,以檢視大型數據泄露事件的成本,詳情請參閱報告的“數據泄露常見問題”部分。

本研究采用作業成本法,即根據實際使用情況確定作業并分配成本。四個與流程相關的活動驅動了與組織數據泄露相關的一系列支出:檢測和升級、通知、泄漏后響應和業務損失。

檢測和升級

使公司能夠合理地探測到入侵的活動,包括下列活動:

- 取證和調查活動

- 評估和審計服務

- 危機管理

- 與高管和董事會的溝通

通知

使公司能夠通知數據主體、數據保護監管機構和其他第三方的活動,包括:

- 給數據主體的電子郵件、信件、向外電話或一般通知

- 確定法規要求

- 與監管機構的溝通

- 外部專家的參與

泄露后響應

幫助受害者與公司溝通的活動,并糾正受害者和監管機構的活動,包括:

- 幫助臺和入站通信

- 提供信用監察及身份保護服務-簽發新帳戶或信用卡

- 法律支出

- 產品的折扣

- 監管機構罰款

業務損失

盡量減少客戶流失、業務中斷和收入損失的活動,包括:

- 停機時間導致的系統業務中斷和收入損失

- 失去客戶和獲得新客戶的成本

- 聲譽損失和商譽下降

數據泄露常見問題解答

什么是數據泄露?

泄漏的定義是,個人的姓名和醫療記錄、財務記錄,或借記卡可能受到威脅的事件。這些記錄可以是電子格式或紙質格式。該研究包括從2200至102,000份記錄被泄露的事件。

什么是入侵記錄?

一種記錄,確定在數據泄露中已丟失或被盜的自然人或個人的信息。例如,包含個人姓名、信用卡信息和其他個人身份信息(PII)的數據庫或包含投保人姓名和支付信息的健康記錄。

如何收集數據?

我們的研究人員在2021年3月至2022年3月期間,通過對550家遭受數據泄露的組織的3600多名個人的單獨采訪,收集了深入的定性數據。受訪者包括IT、合規和信息安全從業人員,他們熟悉組織的數據泄露事件以及解決這一問題的相關成本。出于隱私目的,我們沒有收集組織特定的信息。

你如何計算一次數據泄露的平均成本?

我們收集了組織發生的直接和間接費用。直接費用包括聘請取證專家、外包熱線支持、為未來的產品和服務提供免費信用監測訂閱和折扣。間接成本包括內部調查和溝通,以及因人員流動或客戶獲取率下降而導致的客戶流失的推斷值。

本研究僅代表與數據泄露經歷直接相關的事件。《一般數據保護條例》(GDPR)和《加州消費者隱私法》(CCPA)等法規可能會鼓勵組織增加對其網絡安全治理技術的投資。然而,這些活動并沒有直接影響這項研究的數據泄露成本。

為了與往年保持一致,我們使用了相同的貨幣折算方法,而不是調整會計成本。

基準研究與調查研究有何不同?

在數據泄露成本的報告中,分析單位是組織。在調查研究中,分析的單位是個體。我們招募了550家機構參與這項研究。

單個記錄的平均成本可以用來計算數百萬記錄丟失或被盜憑證的泄露成本嗎?

在我們的研究中,數據泄露的平均成本并不適用于災難性的或大規模的數據泄露,如Equifax、Capital One或Facebook。這些事件并不是許多組織所經歷的典型泄露事件。為了得出對理解數據泄露成本行為有用的結論,我們針對的是沒有超過102,000條記錄的數據泄露事件。

用每條記錄的成本來計算一次或多次總計數百萬條記錄的入侵的成本與本研究不一致。然而,這項研究使用了一個模擬框架來衡量涉及100萬或更多記錄的大型泄露的成本影響,基于13個這種規模的非常大的破壞樣本。

為什么要用模擬的方法來估計大規模數據泄露的成本?

13家經歷過重大漏洞的公司的樣本量太小,無法使用基于活動的成本方法進行統計上顯著的分析。為了解決這個問題,我們部署了蒙特卡洛模擬,通過反復試驗來估計一系列可能的(即隨機的)結果。

我們總共進行了超過15萬次試驗。所有樣本均值的總體均值提供了每個數據泄露規模(從100萬到6000萬記錄被泄露)下最可能的結果。

你每年都跟蹤同一家公司嗎?

每年的研究都涉及不同的公司樣本。為了與之前的報告保持一致,我們每年都會招聘和匹配具有類似特征的公司,比如該公司的行業、員工數量、地理位置和數據泄露的規模。自2005年開始這項研究以來,我們已經研究了5027個組織的數據泄露經歷。