騰訊安全威脅情報中心推出2022年7月份必修安全漏洞清單,所謂必修漏洞,就是運維人員必須修復、不可拖延、影響范圍較廣的漏洞,不修復就意味著黑客攻擊入侵后會造成十分嚴重的后果。

騰訊安全威脅情報中心參考“安全漏洞的危害及影響力、漏洞技術細節披露情況、該漏洞在安全技術社區的討論熱度”等因素,綜合評估該漏洞在攻防實戰場景的風險。當漏洞綜合評估為風險嚴重、影響面較廣、技術細節已披露,且被安全社區高度關注時,就將該漏洞列為必修安全漏洞候選清單。

騰訊安全威脅情報中心定期發布安全漏洞必修清單,以此指引政企客戶安全運維人員修復漏洞,從而避免重大損失。

以下是2022年7月份必修安全漏洞清單詳情:

1.Apache Commons遠程代碼執行漏洞

概述:

2022年7月6日,騰訊安全監測發現,Apache官方發布安全公告,修復了一個存在于Apache Commons Configuration 組件的遠程代碼執行漏洞,漏洞編號:CVE-2022-33980,惡意攻擊者通過該漏洞,可在目標服務器上實現任意代碼執行。

騰訊安全專家建議受影響用戶盡快升級,漏洞威脅等級:高危。

Apache Commons 是一個專注于可重用 Java 組件各個方面的 Apache 項目。

Apache Commons Configuration是一個Java應用程序的配置管理工具,可以從properties或者xml文件中加載軟件的配置信息,用來構建支撐軟件運行的基礎環境。在一些配置文件較多較復雜的情況下,使用該配置工具比較可以簡化配置文件的解析和管理,提高開發效率和軟件的可維護性。

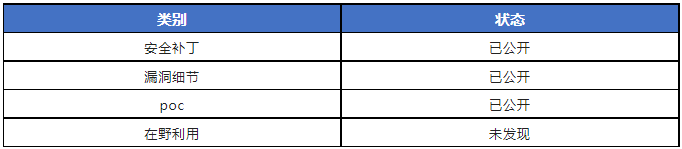

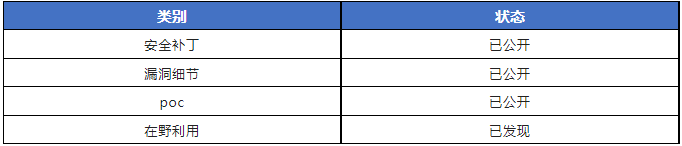

漏洞狀態:

風險等級:

影響版本:

2.4 <= Apache Commons Configuration <=2.7

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

Apache Commons Configuration >= 2.8.0

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:

https://commons.apache.org/proper/commons-configuration/download_configuration.cgi

2.APACHE SPARK SHELL命令注入漏洞

概述:

2022年6月,騰訊安全監測發現Apache官方發布安全公告,修復了一個Apache Spark中的命令注入漏洞,漏洞編號CVE-2022-33891。

Apache Spark UI 提供了通過配置選項 spark.acls.enable。使用身份驗證過濾器時會檢查用戶是否有訪問權限來查看或修改應用。如果啟用了 ACL,HttpSecurityFilter中的代碼會允許某些用戶提供任意用戶名進行模擬執行,攻擊者可能構建一個unix shell命令并遠程執行。

Apache Spark是一種用于大數據工作負載的分布式開源處理系統。它使用內存中緩存和優化的查詢執行方式,可針對任何規模的數據進行快速分析查詢。它提供使用Java、Scala、Python和R語言的開發API,支持跨多個工作負載重用代碼—批處理、交互式查詢、實時分析、機器學習和圖形處理等。

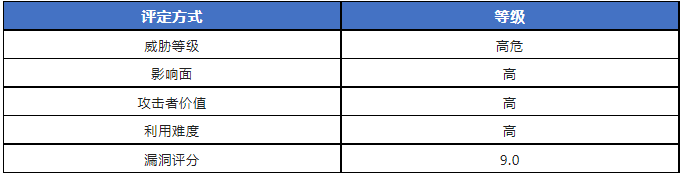

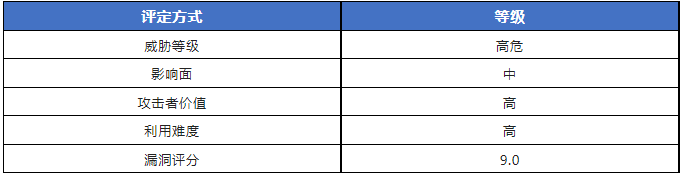

漏洞狀態:

風險等級:

影響版本:

Apache Spark <= v3.0.3

3.1.1 <= Apache Spark <= 3.1.2

3.2.0<= Apache Spark <= 3.2.1

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

Apache Spark >= v3.1.3

Apache Spark >= v3.2.2

Apache Spark >= v3.3.0

參考鏈接:

https://spark.apache.org/downloads.html

3.WPS Office遠程代碼執行漏洞

概述:

騰訊安全監測到WPS官方發布了安全更新,修復了WPS Office遠程代碼執行漏洞,攻擊者給受害者發送一個特殊構造的惡意文檔,受害者打開文件后可能執行惡意代碼,攻擊者即可完全控制主機。

WPS Office 是由北京金山辦公軟件股份有限公司自主研發的一款辦公軟件套裝,可以實現辦公軟件最常用的文字、表格、演示、PDF 閱讀等多種功能,其具有內存占用低、運行速度快、云功能多、強大插件平臺支持、免費提供在線存儲空間及文檔模板的優點。

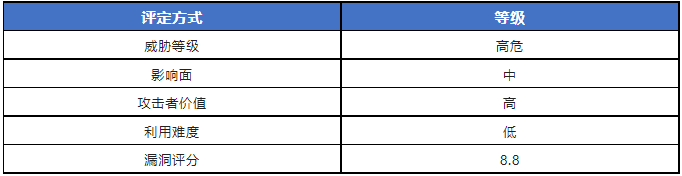

漏洞狀態:

風險等級:

影響版本:

WPS Office 2019

修復建議:

目前官網已發布漏洞補丁及修復版本,請升級至安全版本:

https://www.wps.cn/

4.Coremail遠程代碼執行漏洞

概述:

騰訊安全近期監測到一個Coremail遠程代碼執行漏洞出現在野利用,攻擊者通過偽造特定的郵件發送給目標用戶,當受害者使用CMClient.exe處理特殊的附件名時,會解析錯誤導致遠程代碼執行。

Coremail產品誕生于1999年,經過二十多年發展,如今從億萬級別的運營系統,到幾萬人的大型企業,都有了Coremail的客戶。

截止2020年,Coremail郵件系統產品在國內已擁有10億終端用戶,是國內擁有郵箱使用用戶最多的郵件系統。Coremail不但為網易(126、163、yeah)、移動,聯通等知名運營商提供電子郵件整體技術解決方案及企業郵局運營服務,還為石油、鋼鐵、電力、政府、金融、教育、尖端制造企業等用戶提供郵件系統軟件和反垃圾服務。

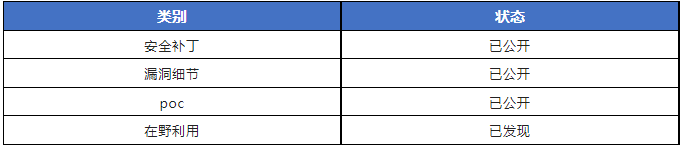

漏洞狀態:

風險等級:

影響版本:

Coremail Air客戶端 3.0.7.150 ~ 3.1.x.302 版本

修復建議:

Coremail 官方已經發布該漏洞相關修復補丁,升級最新版的Coremail windows郵箱客戶端Air版至v3.1.0.303及以上。

參考鏈接:

https://www.coremail.cn/download.html

5.GitLab CE/EE遠程代碼執行漏洞

概述:

騰訊安全近期監測到GitLab Inc. 官方發布安全更新,披露了 CVE-2022-2185 安全漏洞,授權用戶可以導入惡意制作的項目導致遠程代碼執行。

GitLab是由GitLab公司開發的、基于Git的集成軟件開發平臺。另外,GitLab且具有wiki以及在線編輯、issue跟蹤功能、CI/CD等功能。

漏洞狀態:

風險等級:

影響版本:

14.0 <= GitLab(CE/EE/JH)< 14.10.5

15.0 <= GitLab(CE/EE/JH)< 15.0.4

15.1 <= GitLab(CE/EE/JH)< 15.1.1

修復建議:

gitlab官方已經發布該漏洞相關修復補丁,參考以下鏈接升級最新版的gitlab:

https://about.gitlab.com/releases/

D1Net

D1Net

看雪學苑

看雪學苑

安全圈

安全圈

安全圈

安全圈

E安全

E安全

威努特工控安全

威努特工控安全

安全圈

安全圈

安全圈

安全圈

中國信息安全

中國信息安全

黑白之道

黑白之道

中國信息安全

中國信息安全

HACK學習呀

HACK學習呀