OT網絡不堪一擊!Mandiant發布紅隊模擬勒索軟件測試結果

Mandiant Red Team在一家歐洲工程組織中模擬了FIN11技術,以了解勒索軟件運營者在OT(運營技術)網絡中的潛在影響力。

FIN11威脅組織在各行業開展了長期的勒索軟件投送活動,利用其技術以具有普通員工憑證的公司終端為據點,橫向或縱深發展,獲得域管理員權限,竊取關鍵數據,最終獲得對OT服務器的訪問權限。

該紅隊測試活動有三個目標——一是在IT環境中模擬勒索軟件攻擊者;二是將控制能力從IT擴展到單獨的OT網絡;三是通過訪問機密信息來竊取和重新分發惡意軟件,來模擬勒索軟件的式方面影響。這些目標都成功實現了。

Mandiant研究人員7月26日在公司博客文章中寫道:“OT技術的性質和保護它的挑戰意味著許多OT網絡存在安全漏洞,即使是不太成熟的威脅行為者也可以利用這些漏洞。” “此外,Mandiant始終強調,一些出于經濟動機的攻擊組織繼續部署與高級持續威脅 (APT) 相同或相似的工具和技術,這類都是備受矚目的網絡物理事件中使用的工具和技術。”

大約兩年前,Mandiant發布了詳細信息,描述了金融犯罪分子如何將他們的影響力擴展到 OT。它的評估基于與已知勒索軟件菌株一起部署的兩個進程終止列表,以放大攻擊的影響。這些列表旨在枚舉和終止軟件進程,其中有幾個恰好與OT相關。雖然確定這些進程列表的影響的記錄信息有限,但評估表明,通過停止此類進程,黑客可能會突然終止和加密關鍵的OT功能,從而對受害者造成更大的損害。

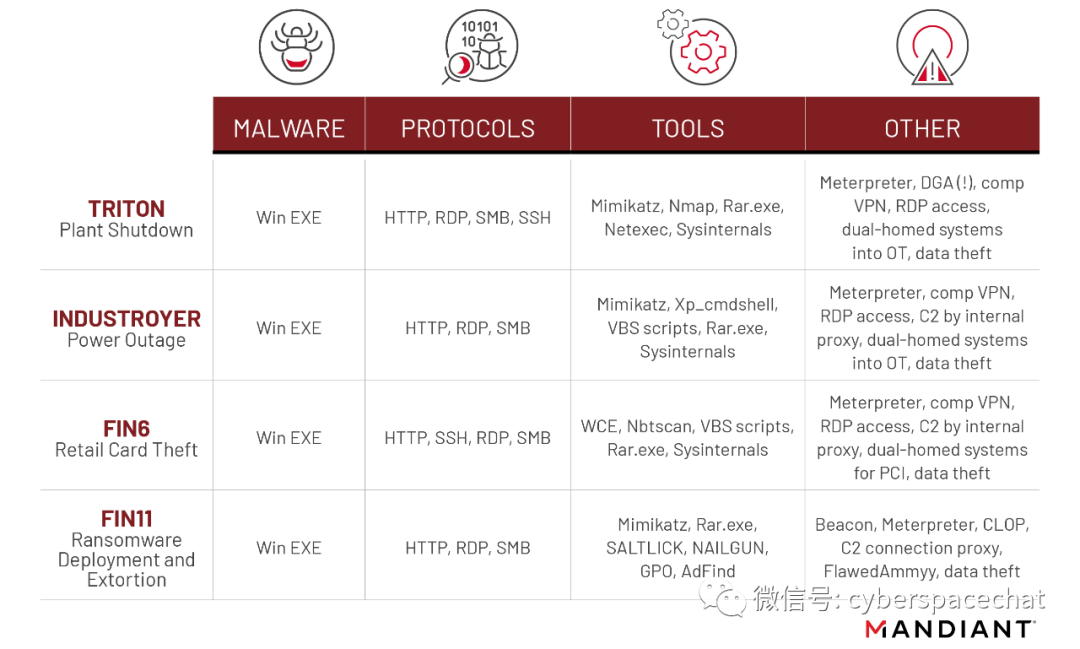

國家資助APT和經濟動機威脅行為者之間的 TTP 重疊

“兩個進程終止列表中的一個與CLOP勒索軟件樣本一起部署,然后我們將其歸因于一個名為FIN11的網絡犯罪分子,”Mandiant帖子說。“該組織利用銷售點 (POS) 惡意軟件、CLOP勒索軟件和傳統勒索手段,以獲得相應的經濟回報。”

Mandiant說,FIN11沒有顯示出具有專業 OT專業知識的跡象,也沒有證據表明他們部署的進程終止列表對任何受害者OT環境產生了重大影響。“然而,參與者使用包含一些OT進程的進程終止列表引發了關于其能力范圍以及它們在未來如何影響OT的進一步關注,”它補充道。

過去,像FIN11這樣的出于經濟動機的行為者使用的策略、技術和程序 (TTP) 與國家資助的行為者使用的策略、技術和程序 (TTP)不相上下,以支持OT目標攻擊生命周期的早期階段。這包括使用公開可用的工具、離地技術、已知的利用框架和定制的惡意軟件來破壞受害者。

Mandiant對這種測試活動采用了“假定入侵”的方法,即活動從目標企業域上的標準員工帳戶和設備開始。

Mandiant然后利用FIN11技術繼續在不同安全區域的端點之間移動。研究人員用來實現其 IT和OT目標的一些技術包括監視Web和內部應用程序、偵察Active Directory基礎設施以及通過黃金票據橫向移動。

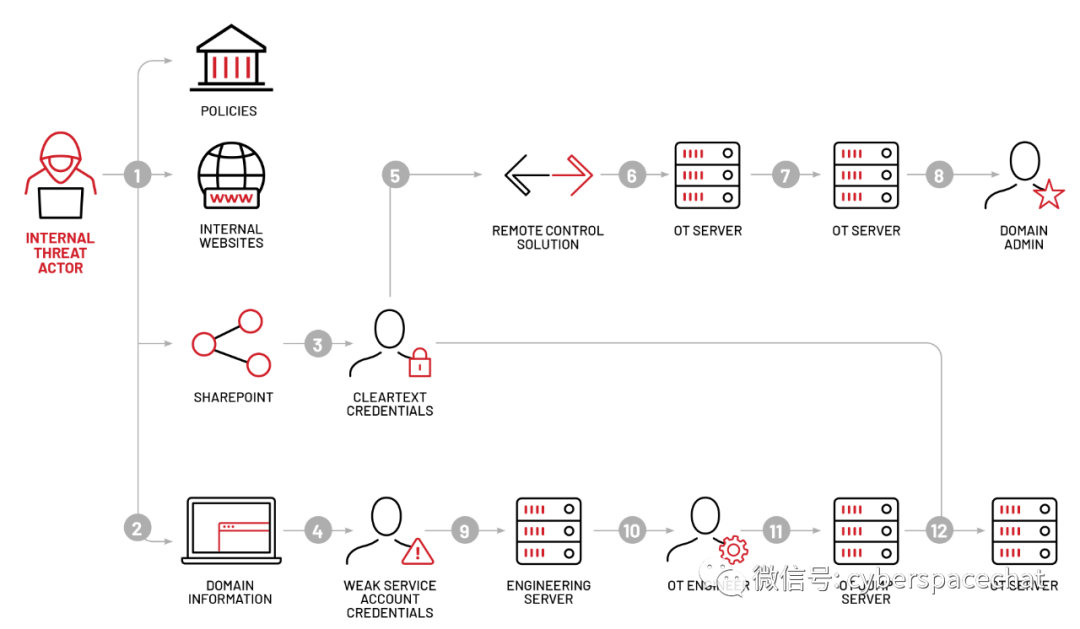

使用 FIN11 技術的紅隊攻擊路徑

研究人員還發現了幾個易受CVE-2021-36934或“SeriousSAM”漏洞影響的設備。利用此漏洞,Mandiant的測試人員下載了這些設備的安全帳戶管理器 (SAM) 數據庫,并利用Impacket庫從中提取敏感信息,包括本地帳戶的口令哈希、計算機帳戶口令和緩存的域憑據。此外,研究人員可以通過Active Directory證書服務實施權限提升的嘗試。

Mandiant利用通過企業網絡入侵收集的信息和權限,確定了到達目標OT服務器的最佳路徑。研究人員專注于實現兩個特定目標:一個孤立的傳統OT網絡和一個連接不同地區的全球OT網絡。

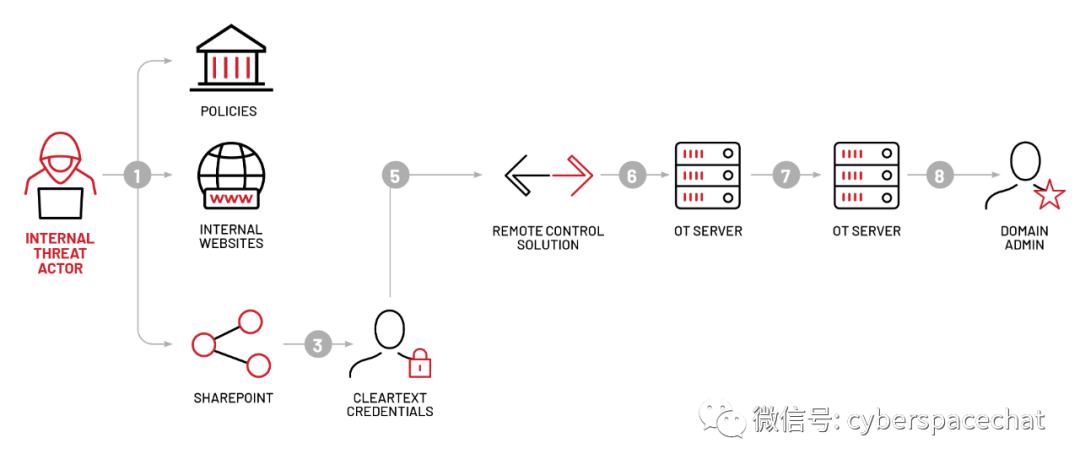

Mandiant 使用在公司網絡初始階段獲得的相同憑證和文檔來訪問安裝在可訪問 OT網絡的主機上的遠程管理軟件。Mandiant隨后列舉了主機的網絡防御,并觀察到它沒有使用SSL/TLS檢查,這使得紅隊能夠啟動利用域前端作為命令和控制 (C&C) 手段的植入程序。 進一步的網絡枚舉發現,通過遠程管理軟件訪問的帳戶在OT網絡中的其他主機上也具有管理權限。

在傳統OT網絡中建立立足點和提升權限

研究人員表示,Mandiant訪問了OT網絡中的八臺服務器,其中一臺是人機界面 (HMI)。訪問該系統將允許攻擊者使用本機命令與物理控制過程進行惡意交互。一旦Mandiant站穩腳跟并擁有管理權限,重點就會轉移到特權提升上。

Mandiant將SAM數據庫轉儲到其中一臺主機上以檢索本地帳戶口令哈希,使用字典攻擊破解了該哈希,從而獲得了其中一個本地管理員帳戶的明文口令。利用本地管理員憑據,Mandiant使用任務管理器應用程序在另一臺 OT主機上進行了本地安全機構子系統服務 (LSASS) 進程的內存轉儲。

Mandiant使用公共工具Mimikatz的專門打包版本獲取了內存轉儲文件并檢索了包含的憑據。恢復的憑據包含OT網絡域上域管理員帳戶的NTLM哈希。隨后,Mandiant通過使用域管理員帳戶口令哈希并通過遠程服務創建在 OT域控制器上執行其自定義負載來完成目標。

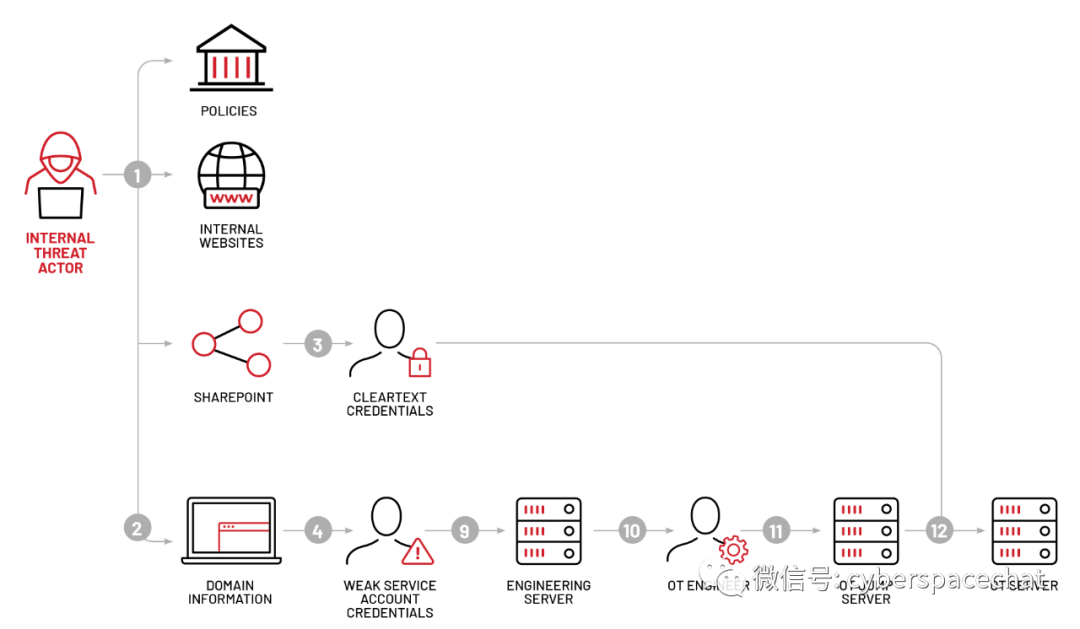

Mandiant使用“Impacket”庫通過“AS-REP 烤”攻擊在目標企業域內提升權限,以恢復第二條攻擊路徑的多個用戶帳戶口令哈希。Mandiant使用字典攻擊破解了口令哈希,從而揭示了其中一個帳戶的明文口令。用戶帳戶和憑據在其他主機上具有RDP權限,從而允許Mandiant在企業環境中橫向移動。從IT橫向移動到OT網絡的路徑如下圖所示。

被訪問的主機包含工程軟件,這表明它可能是一個跳轉主機或工程師的應用服務器。此外,安裝在主機上的工程應用程序使用桌面上的快捷方式指向非特權用戶可寫目錄中的批處理 (BAT) 文件。該措施允許Mandiant在用戶單擊桌面上的快捷方式時更改BAT文件的內容以啟動未經授權的應用程序。

Mandiant的結論認為,OT系統對于組織實現生產流程自動化至關重要。因此,對于打算破壞生產以獲取利潤或造成物理損害的行為者來說,它們是有吸引力的目標。此外,勒索軟件運營者和以OT為重點的APT之間的TTP重疊表明,防范勒索軟件操作可以防御其他有影響的事件,例如網絡物理攻擊。 截至2022年年中,Mandiant 還沒有觀察到出于經濟動機的行為者明確針對OT網絡勒索受害者,但是,Mandiant 強調,威脅行為者已經進行了影響OT流程的勒索軟件攻擊。有權訪問OT資產的行為者可能有權以多種方式破壞受害者對流程的控制或可見性。OT資產所有者和運營商通過對抗最新的對手TTP、識別其環境中的漏洞以及提高漏洞檢測和響應能力,從勒索軟件攻擊模擬中受益。

2022年4月,Mandiant提議在涉及真實世界模擬對手技術的操作環境中部署主動安全評估。這些已被證明是發現企業環境中關鍵安全問題和高風險攻擊路徑的寶貴方法。

參考資源

1、https://www.mandiant.com/resources/mandiant-red-team-emulates-fin11-tactics

2、https://industrialcyber.co/industrial-cyber-attacks/fin11-tactics-imitated-by-mandiant-red-team-to-gauge-possible-reach-of-ransomware-operators-in-ot-environments/

文章來源:網空閑話