關于MHDDoS

MHDDoS是一款功能強大的DDoS服務器/站點安全測試工具,該工具包含56種技術,可以幫助廣大研究人員對自己的服務器或網站執行DDoS安全測試。

工具技術

Layer7

GET | GET 泛洪

POST | POST 泛洪

OVH | 繞過OVH

RHEX | 隨機HEX

STOMP | 繞過chk_captcha

STRESS | 使用高位字節發送HTTP包

DYN | 一種隨機子域名的新方法

DOWNLOADER | 緩慢讀取數據的新方法

SLOW | 一種DDoS的技術

HEAD|https://developer.mozilla.org/en-

US/docs/Web/HTTP/Methods/HEAD

NULL | 空UserAgent

COOKIE | 隨機Cookie PHP 'if (isset($_COOKIE))'

PPS | 僅'GET / HTTP/1.1\r\n\r\n'

EVEN | 包含更多Header的GET方法

GSB | Google Project Shield 繞過

DGB | DDoS Guard 繞過

AVB | Arvan Cloud 繞過

BOT | Like Google bot

APACHE | Apache漏洞利用

XMLRPC | WP XMLRPC 漏洞利用(add /xmlrpc.php)

CFB | CloudFlare 繞過

CFBUAM | CloudFlare Under Attack Mode 繞過

繞過 | 繞過 Normal AntiDDoS

BOMB | 繞過 with codesenberg/bombardier

KILLER | 執行多線程DDoS攻擊

TOR | 繞過 onion website

Layer4

TCP | TCP 泛洪繞過

UDP | UDP 泛洪繞過

SYN | SYN 泛洪

CPS | 開啟或關閉連接代理

ICMP | Icmp請求泛洪 (Layer3)

CONNECTION | 使用代理打開活動連接

VSE | 發送VSE協議

TS3 | 發送Teamspeak 3 Status Ping 協議

FIVEM | 發送Fivem Status Ping 協議

MEM | Memcached 放大攻擊

NTP | NTP 放大攻擊

MCBOT | Minecraft Bot 攻擊

MINECRAFT | Minecraft Status Ping 協議

MCPE | Minecraft PE Status Ping 協議

DNS | DNS 放大攻擊

CHAR | Chargen 放大攻擊

CLDAP | Cldap 放大攻擊

ARD | Apple Remote Desktop 放大攻擊

RDP | Remote Desktop Protocol 放大攻擊

工具

CFIP | 尋找基于Cloudflare的網站真實IP地址

DNS | 顯示站點的DNS記錄

TSSRV | TeamSpeak SRV解析器

PING | PING服務器

CHECK | 檢測目標站點狀態

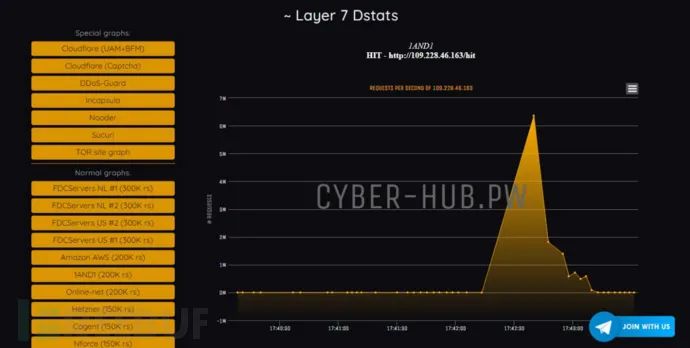

DSTAT | 顯示收到的字節數據

其他

STOP | 終止所有攻擊測試

TOOLS | 終端工具

HELP | 顯示工具幫助信息

工具要求

dnspython

cfscrape

impacket

requests

Python3

PyRoxy

icmplib

certifi

psutil

yarl

工具安裝

源碼安裝

該工具基于Python開發,因此我們首先需要在本地設備上安裝并配置好Python環境。接下來,使用下列命令將該項目源碼克隆至本地,并使用pip和項目提供的requirements.txt來配置工具組件:

git clone https://github.com/MatrixTM/MHDDoS.git cd MHDDoS pip install -r requirements.txt

One-Line安裝

apt -y update && apt -y install curl wget libcurl4 libssl-dev python3 python3-pip make cmake automake autoconf m4 build-essential ruby perl golang git && git clone https://github.com/MatrixTM/MHDDoS.git && cd MH* && pip3 install -r requirements.txt

工具使用樣例

Layer7(網站)

python start.py bypass https://example.com 5 101 socks5.txt 100 3600 python start.py bomb https://example.com 0 50 proxy.txt 100 3600

Layer4(服務器)

python start.py udp 1.1.1.1:53 1 3600 python start.py dns 1.1.1.1:53 100 3600 dns.txt python start.py minecraft 1.1.1.1:53 1000 3600 5 socks5.txt

調試模式(記錄攻擊狀態)

python start.py bypass https://example.com 5 1000 socks5.txt 100 100 true python start.py udp 1.1.1.1:53 1 100 true python start.py dns 1.1.1.1:53 1 100 dns.txt true python start.py minecraft 1.1.1.1:53 1 100 5 socks5.txt true

工具/幫助

python start.py tools python start.py help

工具運行截圖

系統安全運維

系統安全運維

安全圈

安全圈

系統安全運維

系統安全運維

一顆小胡椒

一顆小胡椒

虹科網絡安全

虹科網絡安全

FreeBuf

FreeBuf

一顆小胡椒

一顆小胡椒

LemonSec

LemonSec

Rot5pider安全團隊

Rot5pider安全團隊

LemonSec

LemonSec

系統安全運維

系統安全運維

系統安全運維

系統安全運維