加拿大零售巨頭Sobeys遭勒索軟件攻擊,部分服務受影響

據 BleepingComputer當地時間11月11日報道,自上周末以來,加拿大食品零售巨頭Sobeys旗下的雜貨店和藥房一直出現IT系統問題。

Sobeys是加拿大兩家全國性的雜貨零售商之一,擁有134,000名員工,為所有十個省的1,500家商店網絡提供服務,旗下有多個零售品牌,包括 Sobeys、Safeway、IGA、Foodland、FreshCo、Thrifty Foods和Lawtons Drugs。

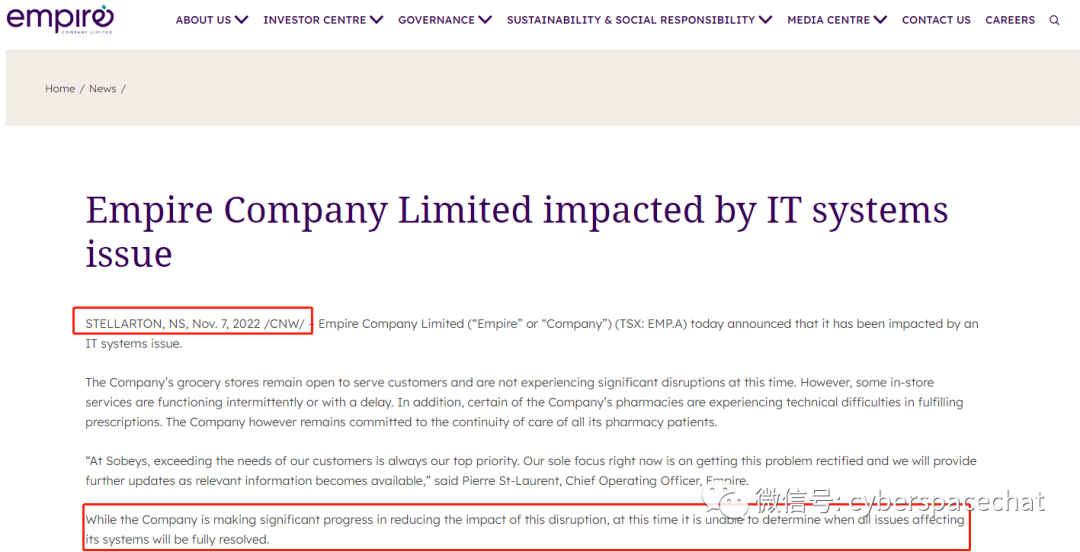

在周一(11月7日)發布的新聞稿中,Sobeys的母公司Empire透露,雖然其雜貨店仍在營業,但該公司范圍內的IT問題影響了一些服務。

該零售商透露:“公司的雜貨店仍然開放為客戶提供服務,目前沒有出現重大中斷。但是,一些店內服務間歇性或延遲運行。”

“此外,公司的某些藥房在開具處方方面遇到了技術困難。然而,公司仍致力于為其所有藥房患者提供連續性護理。”

該公司還補充說,它正在努力解決影響其IT系統的問題,以減少商店中斷。

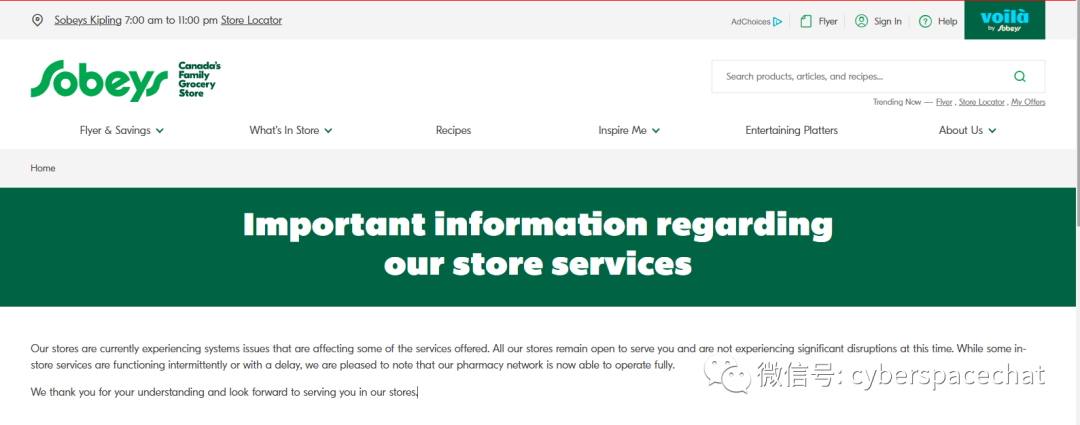

在Sobeys官方網站上發布的另一份聲明中,其中包含有關零售商商店服務的“重要信息”,Sobeys補充說,所有商店仍在營業,“沒有經歷重大中斷”。

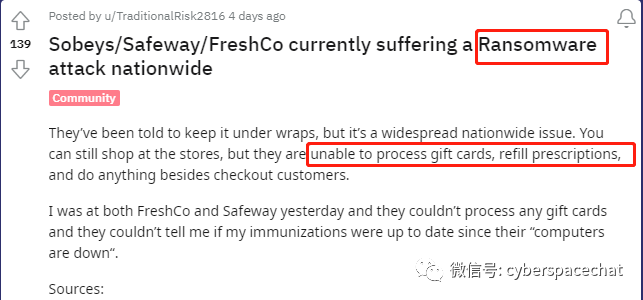

然而,根據員工報告,所有計算機都被鎖定在受影響的Sobeys商店中,銷售點(POS)和支付處理系統仍然在線并正常工作,因為它們被設置為在單獨的網絡上工作。

在BleepingComputer本周早些時候聯系后,Sobeys尚未回復評論請求。

BleepingComputer周日(11月6日)聯系了Sobeys,要求發表評論,但尚未收到回復。

Black Basta勒索軟件攻擊導致的IT問題

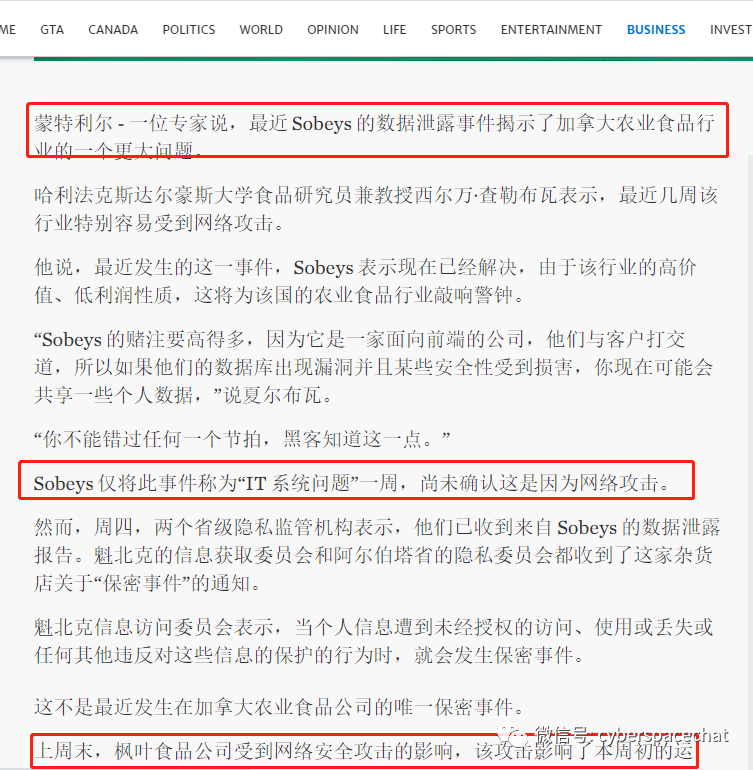

盡管該公司尚未披露將此次持續中斷與網絡攻擊聯系起來的任何信息,但當地媒體報道稱,來自魁北克和阿爾伯塔省的加拿大省級隱私監管機構已確認收到該零售商的“機密事件”通知。

正如魁北克監管機構告訴加通社的那樣,此類警報僅在個人信息被泄露的事件發生后才會發送。

此外,根據BleepingComputer看到的贖金記錄和談判聊天記錄,攻擊者部署了Black Basta勒索軟件有效載荷來加密Sobeys網絡上的系統。

多個消息來源告訴BleepingComputer,襲擊發生在周五(11月4日)晚些時候/周六(11月5日)早上。

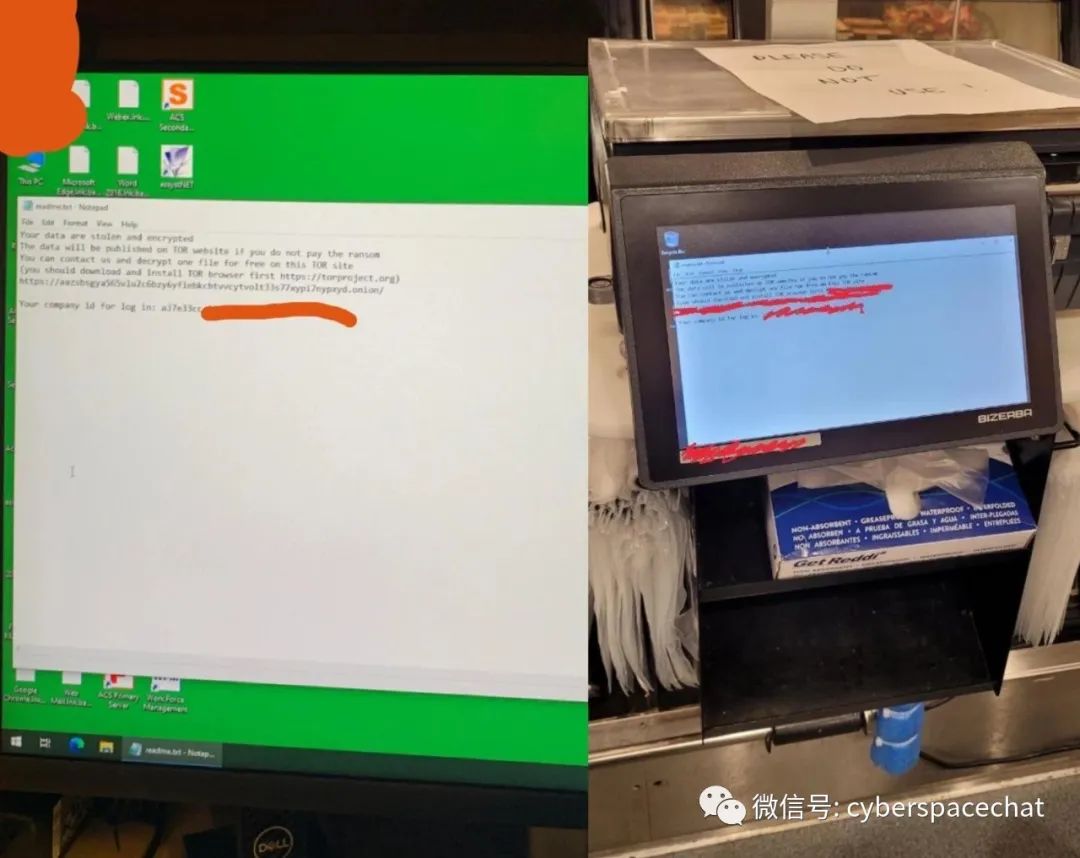

Sobeys員工在網上分享的照片還顯示,店內電腦顯示了一張Black Basta贖金票據。

Sobeys 贖金票據(Redflagdeals,Reddit)

Black Basta勒索軟件于2022年4月中旬首次在攻擊中被發現,該行動在未來幾個月內迅速加大了對全球公司的攻擊力度。

盡管該團伙對受害者的贖金要求可能不同,但BleepingComputer知道至少有一起事件,受害者收到了超過200萬美元的解密器要求,以避免被盜數據在網上泄露。

到2022年6月,人們已經看到Black Basta在之前被Qbot(QuakBot) 操作員破壞的系統上部署了有效載荷。

盡管關于這個勒索軟件團伙的細節很少,但這可能不是一個新的行動,而是一個品牌重塑,因為他們的談判風格和快速破壞新受害者的能力。

一些研究人員認為Black Basta與Conti勒索軟件有關,但BleepingComputer目前還無法證實這一點。

在此之前,加拿大肉類生產巨頭Maple Leaf Foods(也稱楓葉食品)在上周日(11月6號)證實,經歷了一起網絡安全事件,導致系統與運營中斷。Maple Leaf Foods是加拿大最大的預制肉類與家禽食品生產商,共擁有21處制造工廠、雇傭14000名員工,并承包超700處庫房。2021年,該公司總銷售額達33億美元。

2021 年,肉類供應商JBS和總部位于阿爾伯塔省的JBS Canada發起了更大規模的網絡安全攻擊,導致該公司支付了1100萬美元的比特幣贖金。

而近年來有關食品生產、零售行業網絡勒索事件已屢見不鮮。比如美國乳制品巨頭遭勒索攻擊:工廠癱瘓數天,食品供應鏈被擾亂;全球最大肉類加工企業遭遇網絡攻擊停產;FBI發布行業重要預警,勒索軟件多次中斷食品/農業供應鏈,等等。

參考資源

1、https://www.bleepingcomputer.com/news/security/canadian-food-retail-giant-sobeys-hit-by-black-basta-ransomware/

2、https://www.empireco.ca/news/empire-company-limited-impacted-by-it-systems-issue

3、https://www.reddit.com/r/Winnipeg/comments/yp19qk/sobeyssafewayfreshco_currently_suffering_a/

4、https://www.sobeys.com/en/important-information-regarding-our-store-services/

5、https://www.thestar.com/business/2022/11/11/two-provincial-privacy-watchdogs-confirm-sobeys-experiencing-data-breach.html