Emotet僵尸網絡在沉寂5個月后再次開始大肆散發惡意軟件

在基本上銷聲匿跡了近五個月之后,臭名昭著的Emotet惡意軟件團伙再次大肆發送惡意電子郵件。

Emotet是一種惡意軟件,通過含有惡意Excel或Word文檔的網絡釣魚活動來感染系統。一旦用戶打開了這些文檔并啟用宏,Emotet DLL就會被下載并加載到系統內存中。

一旦被加載,該惡意軟件就會搜索和竊取電子郵件,用于將來的垃圾郵件活動,并投放額外的攻擊載荷,比如Cobalt Strike或通常導致勒索軟件攻擊的其他惡意軟件。

雖然Emotet過去被認為是傳播最廣的惡意軟件,但它在2022年6月13日卻突然停止發送垃圾郵件。

Emotet卷土重來

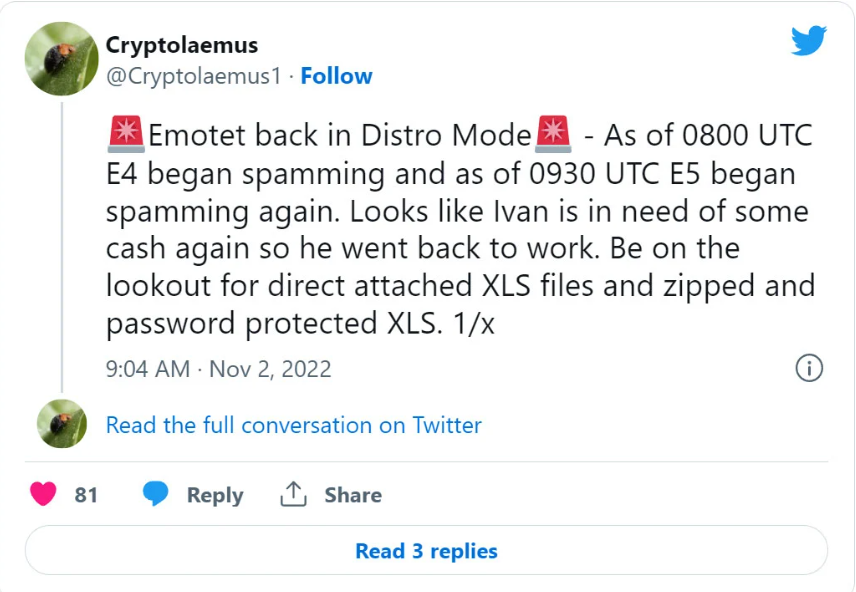

Emotet研究部門Cryptolaemus的研究人員報告稱,大約在美國東部時間11月2日凌晨4點,Emotet團伙突然重新活躍起來,向全球的電子郵件地址發送垃圾郵件。

Proofpoint的威脅研究人員、Cryptolaemus的成員Tommy Madjar告訴IT安全外媒BleepingComputer,今天的Emotet電子郵件活動使用竊取的電子郵件回復鏈來分發惡意的Excel附件。

BleepingComputer從上傳到VirusTotal的樣本中看到了以不同語言和文件名稱針對全球用戶的附件,假裝是發票、掃描件、電子表格及其他誘餌。

下面列出了示例文件名稱的部分內容:

Scan_20220211_77219.xls

fattura novembre 2022.xls

BFE-011122 XNIZ-021122.xls

FH-1612 report.xls

2022-11-02_1739.xls

Fattura 2022 - IT 00225.xls

RHU-011122 OOON-021122.xls

Electronic form.xls

Rechnungs-Details.xls

Gmail_2022-02-11_1621.xls

gescanntes-Dokument 2022.02.11_1028.xls

Rechnungs-Details.xls

DETALLES-0211.xls

Dokumente-vom-Notar 02.11.2022.xls

INVOICE0000004678.xls

SCAN594_00088.xls

Copia Fattura.xls

Form.xls

Form - 02 Nov, 2022.xls

Nuovo documento 2022.11.02.xls

Invoice Copies 2022-11-02_1008, USA.xls

payments 2022-11-02_1011, USA.xls

今天的Emotet活動還采用了一個新的Excel附件模板,其中含有繞過微軟受保護視圖(Protected View)的指令。

當一個文件從互聯網上下載時(包括作為電子郵件附件),微軟就會為該文件添加一個特殊的Web標記(MoTW)標志。

當用戶打開含有MoTW標志的Microsoft Office文檔時,Microsoft Office會在受保護視圖中打開它,以防止執行安裝惡意軟件的宏。

然而,在新的Emotet Excel附件中,您可以看到威脅分子在指示用戶將文件復制到受信任的“Templates”文件夾中,因為這么做可以繞過Microsoft Office的受保護視圖,即使是含有MoTW標志的文件。

"RELAUNCH REQUIRED In accordance with the requirements of your security policy, to display the contents of the document, you need to copy the file to the following folder and run it again:

for Microsoft Office 2013 x32 and earlier - C:\Program Files\Microsoft Office (x86)\Templates

for Microsoft Office 2013 x64 and earlier - C:\Program Files\Microsoft Office\Templates

for Microsoft Office 2016 x32 and later - C:\Program Files (x86)\Microsoft Office\root\Templates

for Microsoft Office 2016 x64 and later - C:\Program Files\Microsoft Office\root\Templates"

雖然Windows會警告用戶將文件復制到“Templates”文件夾需要“管理員”權限,但用戶試圖復制文件這一事實表明,他們很有可能也會按下“繼續”按鈕。

圖. 請求管理員權限(來源:BleepingComputer)

當附件從“Templates”文件夾啟動時,它會直接打開,并立即執行下載Emotet惡意軟件的宏。

圖. 繞過Microsoft Office受保護視圖(來源:BleepingComputer)

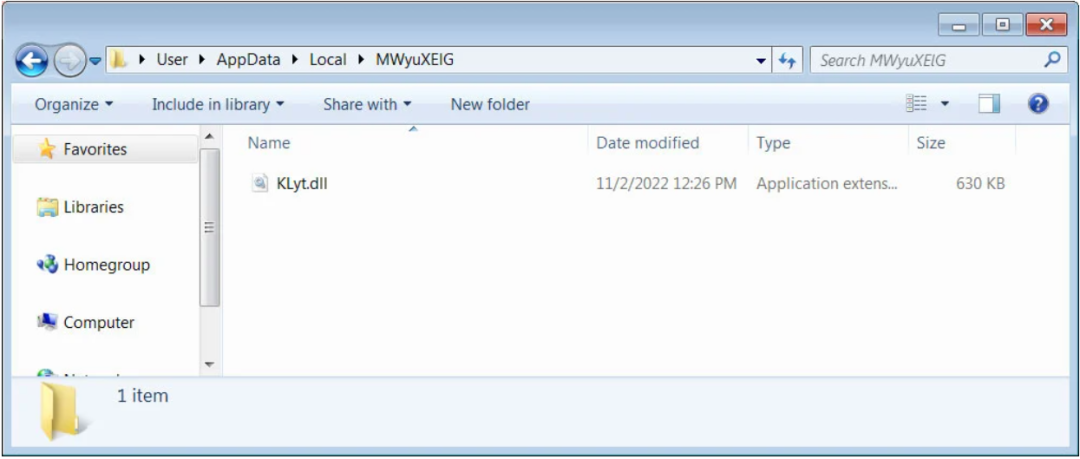

Emotet惡意軟件以DLL的形式下載到%UserProfile%\AppData\Local下的多個隨機命名的文件夾中,如下圖所示。

圖. Emotet存儲在%LocalAppData%下的隨機文件夾中(來源:BleepingComputer)

然后宏將使用合法的regsvr32.exe命令啟動DLL。

圖. 通過Regsvr32.exe運行的Emotet DLL(來源:BleepingComputer)

一旦下載,惡意軟件將在后臺悄悄運行,同時連接到指揮和控制服務器以接收進一步指示,或安裝額外的攻擊載荷。

Madjar告訴BleepingComputer,今天的Emotet感染活動還沒有開始在受感染的設備上投放額外的惡意軟件載荷。

然而在過去,Emotet因安裝惡意軟件TrickBot、最近安裝Cobalt Strike信標而臭名遠揚。

這些Cobalt Strike信標隨后被勒索軟件團伙用于獲得初始訪問權,這些團伙在網絡上橫向傳播,竊取數據,并最終加密設備。

Emotet感染在過去被用來讓Ryuk和Conti勒索軟件團伙初步進入企業網絡。

自6月份Conti關閉以來,Emotet被認為與BlackCat和Quantum勒索軟件團伙相勾結,以獲得已經被感染的設備的初始訪問權。