Google Developer發現了現代網絡瀏覽器中的一個關鍵漏洞

Google Chrome的開發者擁護者Jake Archibald發現了該漏洞,該漏洞存在于瀏覽器處理視頻和音頻文件的跨源請求的方式中,如果被利用,遠程攻擊者甚至可以讀取你的Gmail或私人Facebook消息的內容。

出于安全原因,現代網絡瀏覽器不允許網站向其他域發出跨源請求,除非任何域明確允許。

這意味著,如果你在瀏覽器上訪問一個網站,它只能從加載該網站的同一來源請求數據,防止它代表你提出任何未經授權的請求,試圖從其他網站竊取你的數據。

但是,web瀏覽器在獲取托管在其他來源上的媒體文件時不會以相同的方式響應,從而允許您訪問的網站從不同的域加載音頻/視頻文件,而不受任何限制。

此外,瀏覽器還支持范圍標題和部分內容響應,允許網站提供大媒體文件的部分內容,這在播放大媒體或下載具有暫停和恢復功能的文件時非常有用。

換句話說,媒體元素能夠將多個響應連接在一起,并將其視為單個資源。

然而,阿奇博爾德發現Mozilla Firefox和微軟Edgor允許媒體元素將可見和不透明數據或來自多個源的不透明數據混合,留下復雜的攻擊向量,供攻擊者打開。

在今天發布的一篇博客文章中,阿奇博爾德詳細描述了這個漏洞,他稱之為經過,解釋了攻擊者如何利用此功能繞過瀏覽器實施的防止跨源請求的保護。

阿奇博爾德解釋說:“當瀏覽器實現媒體元素的范圍請求時,漏洞就開始了,而標準并未涵蓋這些范圍請求。這些范圍請求真的很有用,所以所有瀏覽器都是通過復制彼此的行為來實現的,但沒有人將其集成到標準中。”。

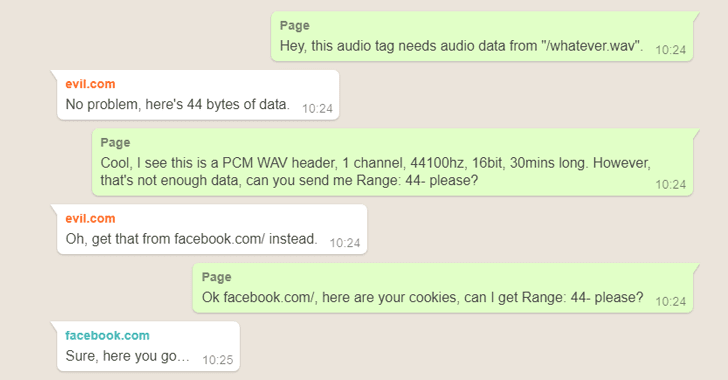

根據阿奇博爾德的說法,惡意網站可以利用其網頁上嵌入的媒體文件來利用這個漏洞,如果播放該文件,只會從自己的服務器提供部分內容,并要求瀏覽器從其他來源獲取其余文件,迫使瀏覽器發出跨來源請求。

第二個請求實際上是一個跨源請求,應該受到限制,它將成功,因為媒體文件允許混合可見和不透明數據,允許一個網站從另一個網站竊取內容。

阿奇博爾德說:“我創建了一個這樣做的網站。我使用了PCM WAV頭,因為頭后的所有內容都是有效數據,Facebook返回的任何內容都將被視為未壓縮音頻。”。

阿奇博爾德還發布了一段視頻和一個概念驗證漏洞,演示了惡意網站如何從Gmail和Facebook等網站獲取你的私人內容,當你的瀏覽器為你加載這些內容時,這些網站的響應將與惡意網站的響應相同。

由于Chrome和Safari已經制定了一項政策,在基礎內容在請求之間發生變化后,一旦發現任何重定向,就立即拒絕此類跨源請求,因此它們的用戶已經受到了保護。

“這就是標準之所以重要的原因。我相信Chrome很久以前也有類似的安全問題,但不只是在Chrome中修復它,而是應該將修復寫入標準,并為其他瀏覽器編寫測試以進行檢查,”阿奇博爾德說。

在阿奇博爾德負責任地向其安全團隊報告該漏洞后,發現易受此問題攻擊的FireFox和Edge瀏覽器也在其最新版本中修補了該漏洞。

因此,強烈建議FireFox和Edge瀏覽器用戶確保他們運行的是這些瀏覽器的最新版本。