簡介

針對域用戶密碼攻擊,攻擊者通常都會使用兩種攻擊方式進行測試,即:暴力破解(Brute Force)和密碼噴灑(Password Spraying)。

暴力破解(Brute Force)攻擊,攻擊者通過利用大量猜測和窮舉的方式來嘗試獲取用戶口令。密碼噴灑(Password Spraying)攻擊,針對不同的用戶賬戶使用一兩個通用密碼進行自動化密碼猜測,以此來避免單個賬戶連續密碼猜測被鎖定,提高密碼猜測的成功率。

暴力破解與密碼噴灑的區別在于,暴力破解(Brute Force)攻擊是固定用戶名,快速檢查大量密碼進行匹配,而密碼噴灑(Password Spraying)攻擊則是固定密碼,遍歷用戶名進行驗證。

攻擊過程示例

在Windows中,最常見的兩種認證體系便是NTLM認證和Kerberos認證,針對登錄認證過程中產生的日志進行分析,以制定對應的檢測規則。

(1)基于NTLM認證進行暴力破解

NTLM是一種網絡認證協議,支持多種協議,例如:SMB、LDAP、HTTP等。AD域本身就是LDAP的一個應用實例,這里我們通過LDAP服務爆破域用戶密碼。

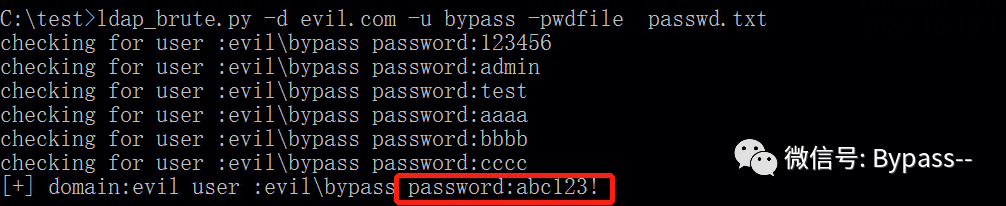

域用戶暴力破解(Brute Force)攻擊示例:

Windows安全日志:

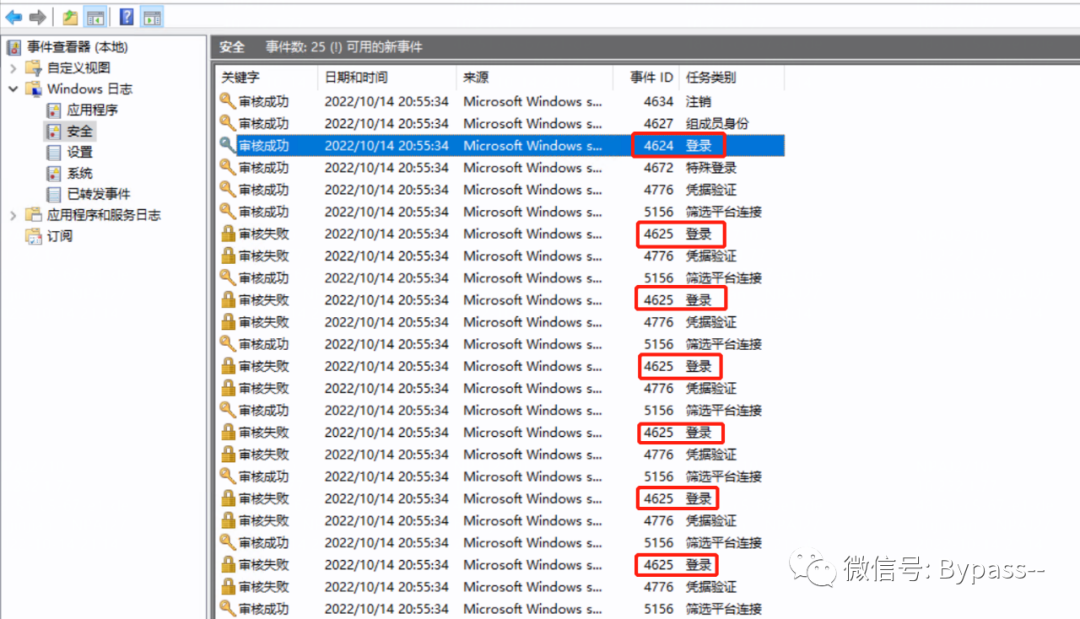

開啟審核策略,Windows安全日志會產生相應的審核日志,帳戶登錄失敗,事件ID為2625,賬戶登錄成功,事件ID為4624。

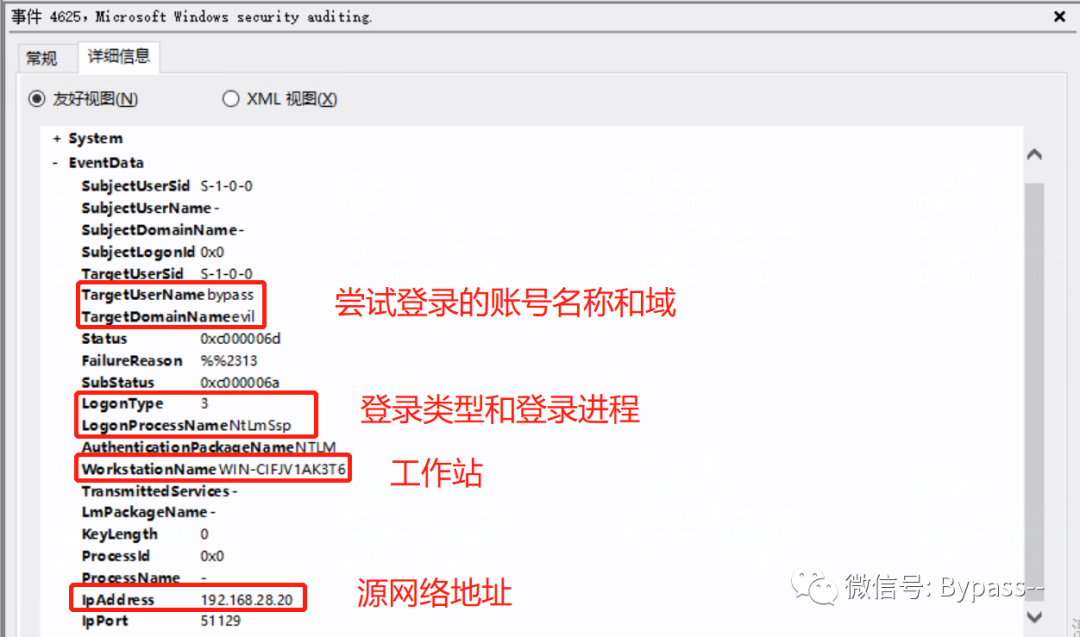

事件ID:4625 登錄失敗,日志里包含嘗試登錄的賬號名稱和域、登錄類型和登錄進程、登錄的計算機名和登錄IP地址。

事件ID:4624 登錄成功,包括登錄的用戶名和域、登錄類型、登錄進程、身份驗證包、登錄的計算機名和登錄IP地址。

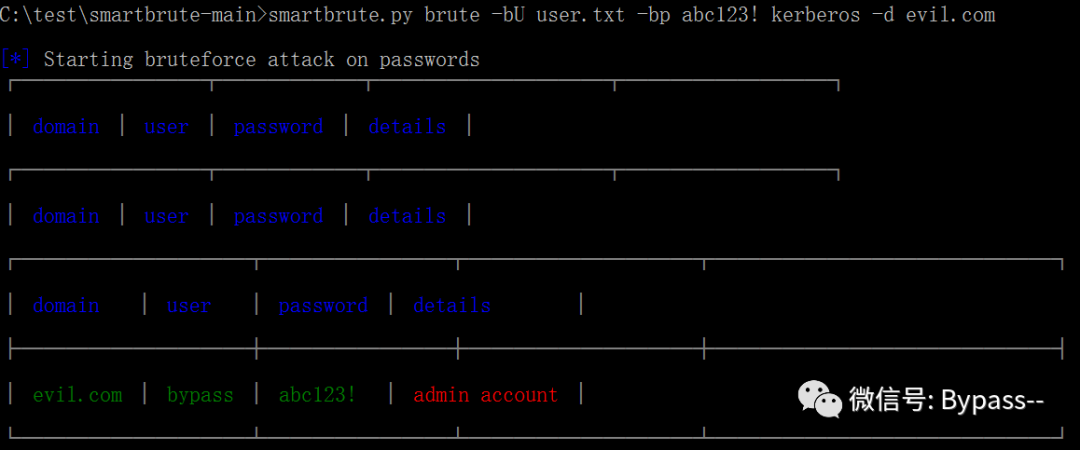

(2)基于Kerberos預身份驗證進行密碼噴灑

Kerberos相比于NTLM而言,Kerberos的認證過程會相對復雜一些,這里我們通過Kerberos預身份驗證快速執行密碼噴灑攻擊。

域用戶密碼噴灑(Password Spraying)攻擊示例:

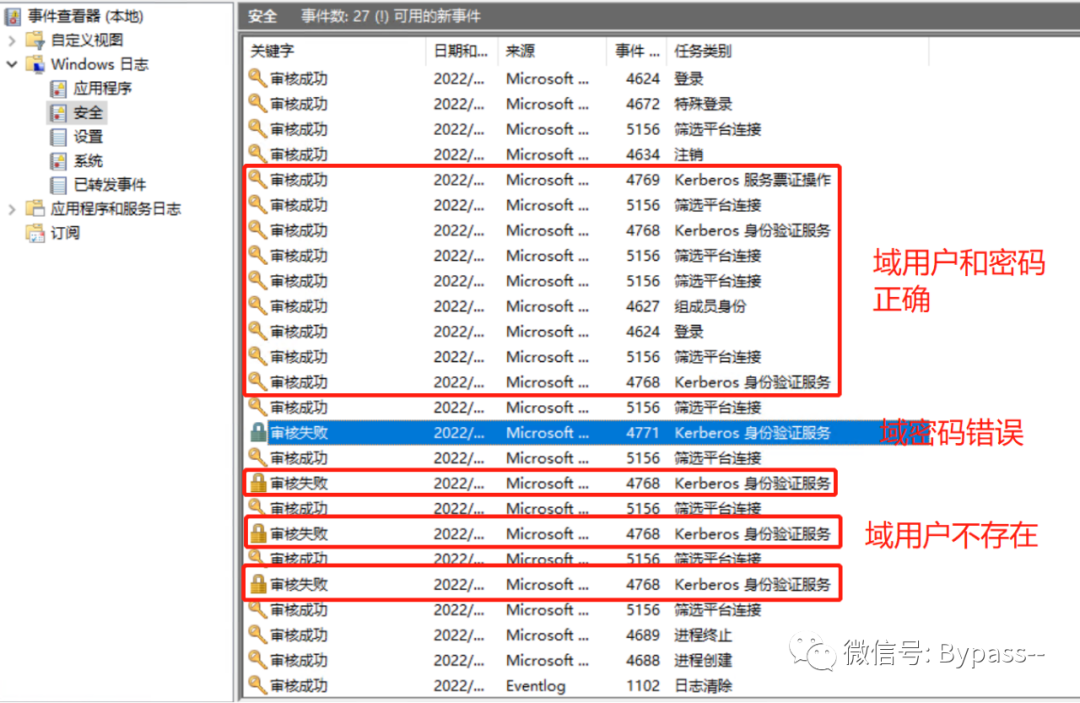

Windows安全日志:

開啟審核策略,Windows安全日志會產生Kerberos身份驗證服務的日志,

域用戶不存在,會產生一條事件ID為4768(審核失敗)的日志記錄。

域用戶存在,密碼錯誤,會產生一條事件ID為4771(審核失敗)的日志記錄。

域用戶存在,密碼正確,會產生兩條事件ID為4768(審核成功),一條事件ID為4769(審核成功)的日志記錄

03、攻擊檢測

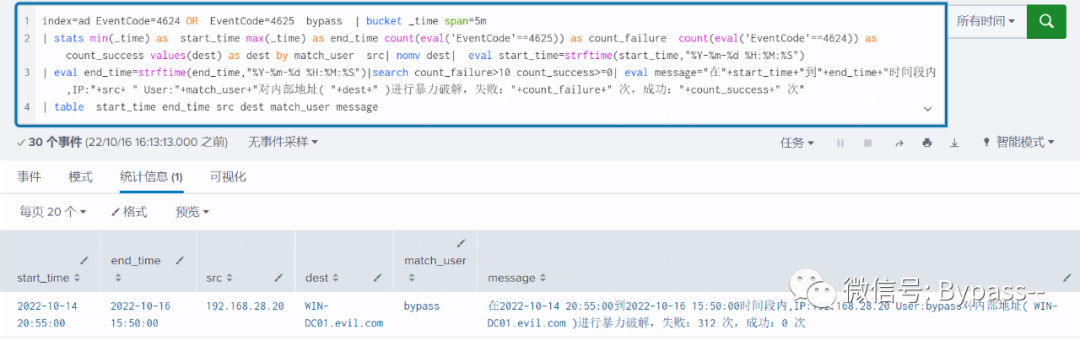

通過模擬環境產生攻擊事件,以攻擊日志構建規則,提取關鍵特征,設定簡單的閾值,就可以實現實時檢測域用戶密碼攻擊行為。

(1)暴力破解(Brute Force)

檢測策略:在五分鐘內,單一用戶的密碼登錄失敗次數超過10。

(2)密碼噴灑(Password Spraying)檢測策略:在五分鐘內,單一來源IP認證失敗錯誤超過50。

安全牛

安全牛

一顆小胡椒

一顆小胡椒

看雪學苑

看雪學苑

啟明星辰集團

啟明星辰集團

黑白之道

黑白之道

中國網絡空間安全協會

中國網絡空間安全協會

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

安全牛

安全牛

GoUpSec

GoUpSec

黑白之道

黑白之道

HACK學習呀

HACK學習呀