前言

最近一段時間忙于學習JAVA安全以及企業SRC挖掘,很少開展比較完整的滲透測試了。前一段時間高中的老師再次找到我,讓我再次對學校的系統進行一些測試,核心目標是獲取全校師生數據以及校園網的運行數據,最后也是成功拿下。這篇文章就是對測試進行的復盤,過程也不難,主要是看個樂呵。

前期測試

其實這不是第一次對母校進行測試了,在高一開學的時候,就用弱口令進過學校的后臺,還偷偷留了一點痕跡。時過境遷,曾經的學校網站還是自己搭建的,到后來就由市教育局的站群統一管理,到現在甚至連站群都不上,直接搞了個微信公眾號了,和時代接軌的很快。

因為服務看起來全都上公眾號了,所以也就沒有分心去找別的信息了,就專門來看看公眾號上的功能,這個智慧校園馬上就吸引了注意。

點進去一看,感覺還是有東西的,因為能查成績、能查校園卡消費等等,這一切基本都說明這個系統和校園網有著千絲萬縷的聯系。

既然有東西,那么就確認一下這個服務是誰提供的,由什么服務器提供的。這里有很多辦法,比如微信公眾號抓包、查看公眾號詳情等等,當然還有一種比較簡單的方法就是左上角直接復制鏈接

最終也是成功得到了域名,剛看到域名的時候還感覺查子域名估計能輕松拿下,wx明顯是微信公眾號服務的命名規律,但是后面查了才發現其實根本只有這一個子域名。

不過也無所謂,就當是查IP了

那接下來就是全端口過一遍了,成功搞出了幾個WEB服務

其中83和82兩個端口上各運行了一個web服務,后續的工作也主要是針對這兩個服務進行的

82端口上運行的服務如下,從“工號”也能看出這是給老師登錄的,先不管

而另一個83端口上運行的就是我們一開始看到的智慧校園系統,其中有個可以登錄的地方

這里本來如果記得自己的學號和密碼的話應該能搞得更快的,但是無奈忘得太快了,翻了翻以前的記錄也沒找到,故作罷。打算爆一下賬號密碼,也是沒結果。這里就簡單測測邏輯漏洞吧。

這里看起來有一個比較典型的邏輯洞,改成1的時候,雀食成功了,但是杯具的地方又來了

返回包直接給我重定向到內網,把登陸憑證也傳過去了,不講武德!

這個點看起來就拉倒了,掃了掃目錄也沒發現什么東西,估計功能點也全在內網里,那你把這些功能放公眾號上放了個寂寞

那只能看看82端口了,82端口上運行的服務看起來挺正式的,還有驗證碼。簡單測了測之后發現沒有什么邏輯洞。不過這里有個意外收獲,那就是驗證碼其實是前端校驗的,發送的數據包里并沒有驗證碼。

也就是說可以簡單的爆破一手了,但很不幸,我還把老師的工號規律忘了,在百度找了半天終于找到一些規律了。

最后也是成功的找到了一位不幸的老師

進后臺之后自然也是各種經典的漏洞測測測,什么越權、注入之類比較常見的都測了一遍,最后只發現幾個越權

只要這里全部打上星星,那么就可以越權查到其它所有老師的賬號信息,用戶導入和重置密碼等功能根本不能用,懷疑是開發這個系統的老師偷懶,直接找了個后臺的模板改改就丟上來了

另有一處用戶查詢功能,也有同樣的問題,本來只能查到幾個老師,但是如果查*號就可以把所有人查出來

更恐怖的是這里還可以看每個老師教的學生的信息,因為很敏感所以我就全部馬掉了,希望各位見諒。

到這里其實目標已經快完成一半了,但是到這里還是不太滿意的,本來想著進后臺找幾個點來getshell,但是到現在也沒有找到什么點,想要完美實現目標不把這個服務器搞下來肯定是不行的。那么應該怎么操作呢?

GetShell過程

前文提到,現在我們只需要找一個點來getshell了。我忽然想到,既然現在測的這個站可能是老師基于某個后臺管理系統二開而來的,本來想掃目錄找找特征,但是掃著掃著,就看到了一個有趣的東西(下圖為目錄掃描的導出結果)

這不?Ueditor,asp.net站點看到這玩意,十有八九是穩了。

然后就是喜聞樂見的getshell環節了,ueditor各個語言各個版本的利用方式可以參考:

https://blog.csdn.net/qq_39101049/article/details/97684968

百度上也能找到很多別的,這里就不贅述了。終于在我的一通操作之下,總算getshell了

上了蟻劍就來簡單的看看信息罷,可以看到這個權限是低的可憐

最惡心的是,360是全裝上了,這就比較惡心人

(PS:碼上的都是有可能暴露學校名的進程)

直接先轉交給哥斯拉處理吧。其實在這個階段,我們已經完成目標了,因為這里有個大的一批的數據庫(還有些往屆的),和老師核實之后確定了這個就是核心的目標文件,我現在拿下來的這個服務器是校園網的云端服務器,全校師生的各種信息(2021屆),包括校園網的數據其實都在這個文件里了,翻了翻文件夾還找到了往屆的,總之就是數據量很嚇人

當然既然有授權的話,不把服務器也拿下來我是不會善罷甘休的,這個iis apppool權限看的實在是心慌,期間也試過用哥斯拉的shellcodeLoader功能上線過CS,用了幾個提權插件和輔助腳本都提不下來,畢竟是個云服務器,還有個360,想提下來肯定是很困難的。所以我打算繼續翻翻文件。

翻文件就繼續回到蟻劍來操作了,因為蟻劍對中文的支持比較好,然后我就在配置文件里找到了這個玩意

連接數據庫的賬號密碼,本來到這里我還不屑一顧的,因為我們剛剛已經找到太多數據庫備份文件了,連上去用Mssql的各種提權姿勢操作了一下,但是因為360在統統都沒有成功(主要是原本的權限就太低,加上360更是寄中寄)。所以就沒管了,也不相信管理員會復用這么簡單的密碼(后面才知道是自己高估了這幫管理員)。

然后又是各種提權失敗、各種找文件,最終不負我的期望,終于找到了一個文件

猜猜這個文檔里有什么?

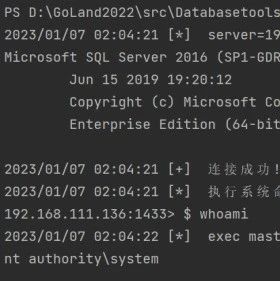

沒錯,所有信息一覽無余,直接干穿了。而且服務器密碼和數據庫密碼一樣,最蠢的密碼復用。最后也是簡單拿下

結語

還是一次比較有意思的滲透經歷,本來聽到老師的需求,還以為會有緊張刺激的打內網環節,但是在云服務器這里就已經結束了,樂趣還是少了一點的。實踐告訴我們,拿下一個機器之后一定要盡最大努力來翻文件,并且永遠不要高估運維和管理員的智商。很多時候,那些最有價值的東西就靜靜地躺在文件夾的某個不起眼的角落,等待攻擊者的發掘。

虹科網絡安全

虹科網絡安全

系統安全運維

系統安全運維

LemonSec

LemonSec

系統安全運維

系統安全運維

系統安全運維

系統安全運維

安全牛

安全牛

系統安全運維

系統安全運維

安全牛

安全牛

瀟湘信安

瀟湘信安

黑客技術與網絡安全

黑客技術與網絡安全

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒