復雜的隱秘網絡攻擊以國防承包商為目標

一場可能傾向于網絡間諜活動的網絡攻擊行動,突顯出針對美國和其他地區國防承包商的網絡威脅日趨復雜。Securonix的研究人員發現并追蹤到的秘密行動名為“陡然#特立獨行”(STEEP#MAVERICK),近幾個月來已經襲擊了歐洲的多家武器承包商,其中可能包括美國F-35閃電II戰斗機項目的一家供應商。 據該安全供應商稱,這次行動值得注意的是攻擊者對操作安全(OpSec)的整體關注,并確保他們的惡意軟件難以檢測、難以刪除和難以分析。Securonix在本周的一份報告中稱,用于攻擊的基于powershell的惡意軟件“采用了一系列有趣的戰術、持久性方法、反取證和一層又一層的混淆方法來隱藏其代碼”。

不同尋常的惡意軟件

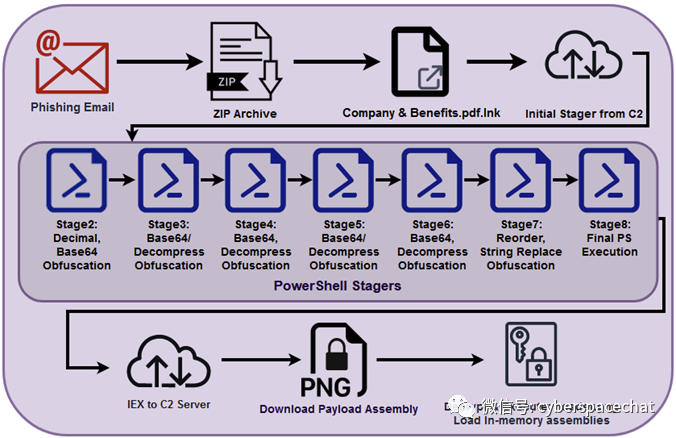

“陡然#特立獨行”行動似乎是在夏末發起的,針對歐洲兩家知名國防承包商。 與許多攻擊活動一樣,攻擊鏈始于一封魚叉式網絡釣魚電子郵件,其中包含一個壓縮的(.zip)文件和一個快捷方式(.lnk)文件,據稱是描述公司福利的PDF文檔。 Securonix稱,這封網絡釣魚郵件與今年早些時候涉及朝鮮APT37(又名Konni)威脅組織的攻擊中遇到的一封類似。

當.lnk文件被執行時,它會觸發Securonix所描述的“相當大而健壯的階段鏈”,每個階段都是用PowerShell編寫的,具有多達8個模糊層的特點。 該惡意軟件還具有廣泛的反取證和反調試功能,包括監視一長串進程,可以用來尋找惡意行為。 該惡意軟件旨在禁用日志記錄并繞過Windows Defender。 它使用幾種技術在系統上持久存在,包括將自身嵌入到系統注冊表中、將自身嵌入到計劃任務中以及在系統上創建啟動快捷方式。

Securonix威脅研究團隊的一位發言人表示,惡意軟件的反分析和反監控檢查的數量和種類都不尋常。 同樣,大量的混淆層有效負載和惡意軟件試圖替換或生成新的自定義命令和控制(C2)階段有效負載以響應分析嘗試:“一些混淆技術,如使用PowerShell get-alias執行[invoke-expression cmdlet]是非常罕見的。 ”

惡意活動以OpSec感知的方式執行,在整個攻擊過程中使用不同類型的反分析檢查和逃避嘗試,以相對較高的操作速度和自定義有效負載注入。

這位發言人說:“根據攻擊的細節,其他組織應該格外注意監控自己的安全工具。 ”“組織應該確保安全工具正常工作,避免依賴單一的安全工具或技術來檢測威脅。 ”

日益嚴重的網絡威脅

近年來,針對國防承包商和供應商的活動越來越多,“陡峭的#特立獨行”只是其中最新的一個。 這些行動中有許多是由國家支持的行動者在俄羅斯、朝鮮和其他國家開展的。

例如,今年1月,美國網絡安全和基礎設施安全局(CISA)發布了一份警告,警告俄羅斯政府支持的行為者將所謂的“合格國防承包商”(cdc)作為攻擊目標,旨在竊取美國敏感的國防信息和技術。 CISA的警報稱,這些攻擊針對廣泛的疾病控制中心,包括那些參與開發作戰系統、情報和監視技術、武器和導彈開發以及作戰車輛和飛機設計的公司。

今年2月,帕洛阿爾托網絡公司(Palo Alto Networks)的研究人員報告稱,在一場傳播名為SockDetour的無文件、無插座后門的活動中,至少有4家美國國防承包商成為目標。 這些攻擊是該安全供應商在2021年與國家安全局(National security Agency)一起調查的更廣泛行動的一部分,涉及一個中國先進的頑固組織,目標是其他多個領域的國防承包商和組織。

國防承包商成為脆弱的目標

許多國防承包商的相對脆弱性加劇了人們對網絡攻擊數量不斷增加的擔憂,盡管他們擁有本該被嚴密保護的機密。

黑鳶最近對美國前100家國防承包商的安全實踐進行的研究顯示,近三分之一(32%)的承包商容易受到勒索軟件攻擊。 這是由于諸如證書泄露或泄露等因素,以及證書管理、應用程序安全和安全套接字層/傳輸層安全等領域的薄弱實踐。

黑鳶報告中72%的受訪者至少經歷過一次與證書泄露有關的事件。

隧道盡頭可能有光:美國國防部與行業利益相關者合作,為軍事承包商開發了一套網絡安全最佳實踐,用于保護敏感數據。 根據國防部的網絡安全成熟度模型認證計劃,國防承包商被要求實施這些實踐,并獲得認證,以便能夠向政府出售產品。但有 個壞消息是,該計劃的推出已被推遲。