重磅!為什么美國政府會要求軟件供應商證明其產品的安全性?

當地時間14日 白宮發布了題為《通過安全的軟件開發實踐增強軟件供應鏈的安全性》的備忘錄,備忘錄總共四個部分加一個附錄,一是范圍,二是行動,三是職責,四是政策支持,附錄給出了各機構落實的時間表。該備忘錄要求在使用他們的產品之前開始從軟件開發人員那里獲得自我證明,而不是依賴第三方評估。 自我證明是指開發人員必須提供以證明其符合安全軟件開發框架的文檔。 這是聯邦 IT 領導者和更廣泛的科技行業至少從3月開始就已經意識到的一個關鍵框架,當時白宮要求各機構開始采用它。

備忘錄稱,聯邦政府依靠信息和通信技術(ICT)產品和服務來執行關鍵職能。這些技術的全球供應鏈面臨著來自民族國家和犯罪分子的無情威脅,他們試圖竊取敏感信息和知識產權,破壞政府系統的完整性,并實施其他影響美國政府安全可靠地向公眾提供服務的能力的行為。 行政命令(EO) 14028,改善國家的網絡安全(2021年5月12日),重點關注軟件供應鏈的安全和完整性,強調安全軟件開發環境的重要性。 該行政命令指示美國國家標準與技術研究院(NIST)發布指導,“確定加強軟件供應鏈安全的做法”。 NIST安全軟件開發框架(SSDF)、SP 800-218和NIST軟件供應鏈安全指南包括一套實踐,為開發安全軟件奠定了基礎。 行政命令進一步指示管理及預算局(管理預算局)要求各機構遵守該等指引。 本備忘錄要求機構遵守NIST指南和任何后續更新。

但業界似乎對備忘錄要求的供應商自證安全頗有微詞。

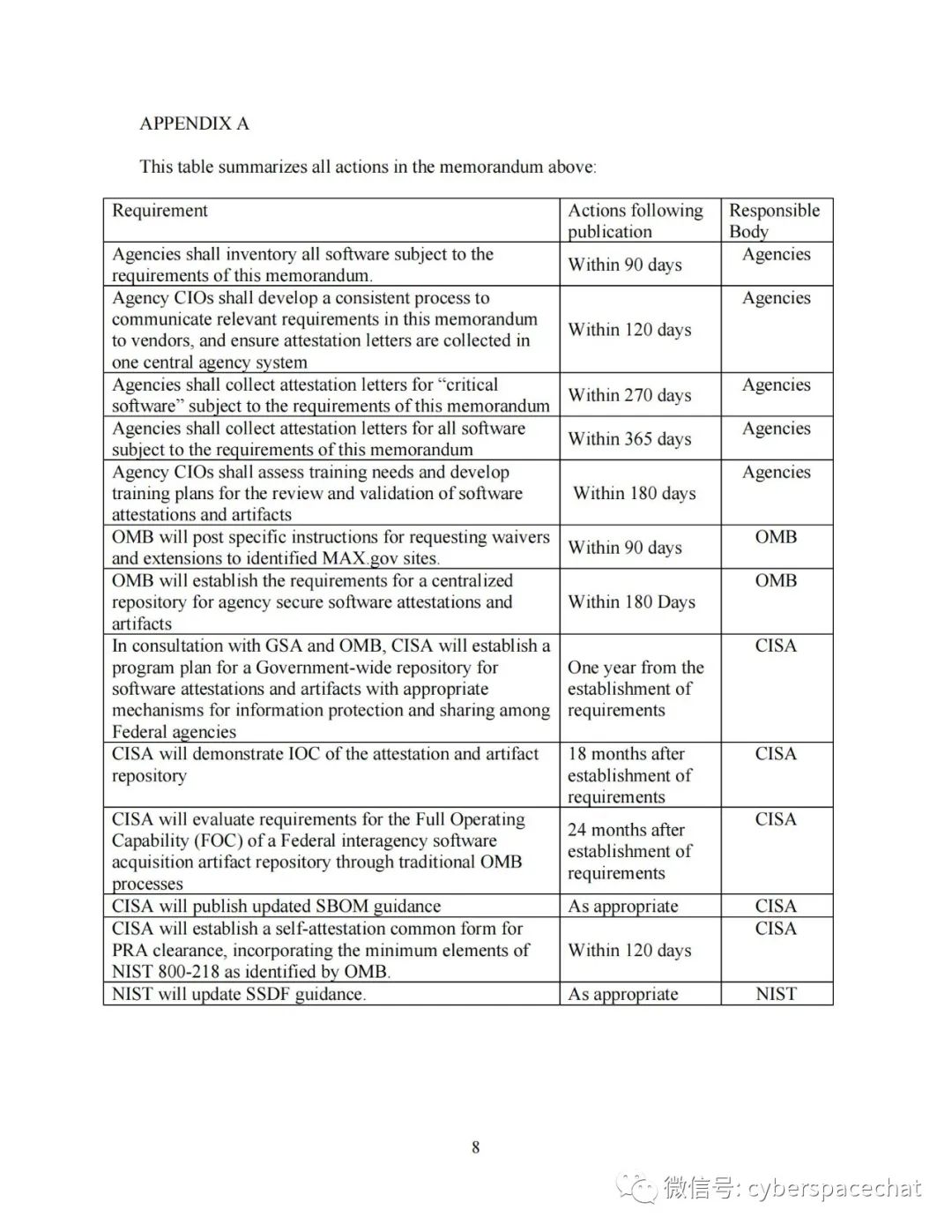

最新的OMB備忘錄中包含的細節解決了FedScoop在6月調查的IT和網絡安全專家表達的擔憂,他們擔心這可能要求軟件開發人員獲得第三方對其合規性的驗證,而這將需要數年時間來設置傳感器和監督并確保有合格的審計員。備忘錄附錄列出了各機構落實要求的時間表。

14日發布備忘錄后,軟件安全初創公司Chainguard的首席執行官丹·洛倫克在接受FedScoop采訪時表示,白宮從自我證明開始的決定“很早就很明顯”。

“如果他們做了第三方評估,在這一點上會令人震驚,”他補充道。根據Lorenc的說法,這是“啟動一個復雜的生態系統”的第一步,在這個生態系統中,供應商很快就會被要求在可能“在整個行業中迅速傳播”的浪潮中評估自己的供應商。

Lorenc認為,向第三方評估的過渡將在某個時候發生,這一觀點并非行業中的每個人都同意。

根據行業組織The Software Alliance的政策主管Henry Young的說法,第三方提供商的此類評估可能沒有必要。

“我所看到的是,大多數采購很可能可以通過供應商的證明進行,而不是通過更繁重的第三方認證,”他說,并強調軟件供應商非常重視他們做出的保證,因為他們對客戶的直接影響。

白宮備忘錄要求任何自我證明包括軟件開發人員的姓名、相關產品的描述以及證明開發人員遵守安全開發實踐的聲明。

盡管如此,根據該指南,機構可能仍需要基于對產品或服務重要性的基于風險的確定進行第三方評估。這些可以由聯邦風險和授權管理計劃 (FedRAMP) 評估員或他們批準的其他人執行。

聯邦采購監管委員會還計劃為機構制定標準的自我證明表格。

目前,在構建軟件后使用基本的掃描或軟件組成分析工具來生成機器可讀的軟件材料清單 (SBOM),但代理商已經可以做到這一點。Lorenc說,現代SBOM將由開發人員生成,并包含更多信息,以更全面地了解軟件供應鏈。

盡管立法者最近努力將SBOM編入眾議院支出法案中的聯邦采購流程中,但軟件開發人員希望政府澄清它們將包含哪些工件——威脅模型、日志條目、源代碼文件和漏洞掃描報告——以及它們如何共享。

該法案中將禁止購買內部存在已知漏洞的軟件。

“這種事情一開始聽起來很棒,直到你進入戰壕并意識到這些漏洞數據庫有多么混亂以及數據質量多么糟糕,”Lorenc補充道。

他說,SBOM只會放大糟糕的數據質量。

雖然Young很高興白宮的備忘錄包含了許多關于安全軟件開發、功能和生命周期的行業最佳實踐,但他對代理機構和通過承包商開發軟件不需要相同的實踐感到失望。

該備忘錄也沒有解決如何簡化整個政府的自我證明。

“該指南沒有做任何事情來協調機構之間的要求,”楊說。“這意味著供應商可能不得不向不同的機構提供相同或相似的文件,這似乎不是網絡安全資源的最佳利用方式。”