2022企業漏洞管理狀況調查:7成企業缺乏有效的漏洞管理計劃

未修復的IT系統漏洞就同敞開的大門,可任由惡意攻擊者暢行。安全團隊必須快速找到并關閉那些敞開的大門,才能確保其企業的信息化系統應用安全。然而,發現未知的漏洞是一項挑戰,有效管理并快速響應已知的漏洞則是另一項挑戰。做好漏洞管理工作的前提是發現風險,如果沒有基于風險的漏洞管理方法,企業將無法面對不斷增長的漏洞威脅。

為了更好地了解當前企業漏洞管理現狀,安全服務公司NopSec日前針對426名企業安全管理者進行了專項調查,報告研究發現,70%的受訪者表示對目前的漏洞管理計劃(VMP)并不滿意,其中34%的受訪者更是認為,他們所在企業目前還沒有明確的漏洞管理計劃,存在較嚴重的安全威脅隱患。

研究發現

- 圍繞可利用性和關鍵性對安全風險進行優先級排序是開展漏洞管理的首要目標。其他關鍵目標還包括未知漏洞識別和企業外部攻擊面管理等;

- 影子IT將是企業未來漏洞管理中的主要挑戰,這將嚴重降低企業對所有安全風險的可見性。而缺乏專業的安全人員修復漏洞是另一個重大挑戰;

- 威脅情報在漏洞管理中的應用不足,有53%的受訪者表示他們的組織還沒有使用第三方威脅情報,例如滲透測試、漏洞披露以及IP或域名聲譽評分;

- 目前的漏洞修補時間過長。只有18%的受訪者表示漏洞會在發現后的24小時內修復,62%的受訪者表示需要超過48小時或更長時間來修復已知的嚴重漏洞;

- 利用漏洞發起的攻擊比以往任何時候都更加復雜。過半數受訪者表示他們能夠感受到攻擊的復雜性正在增加。

漏洞管理現狀調查

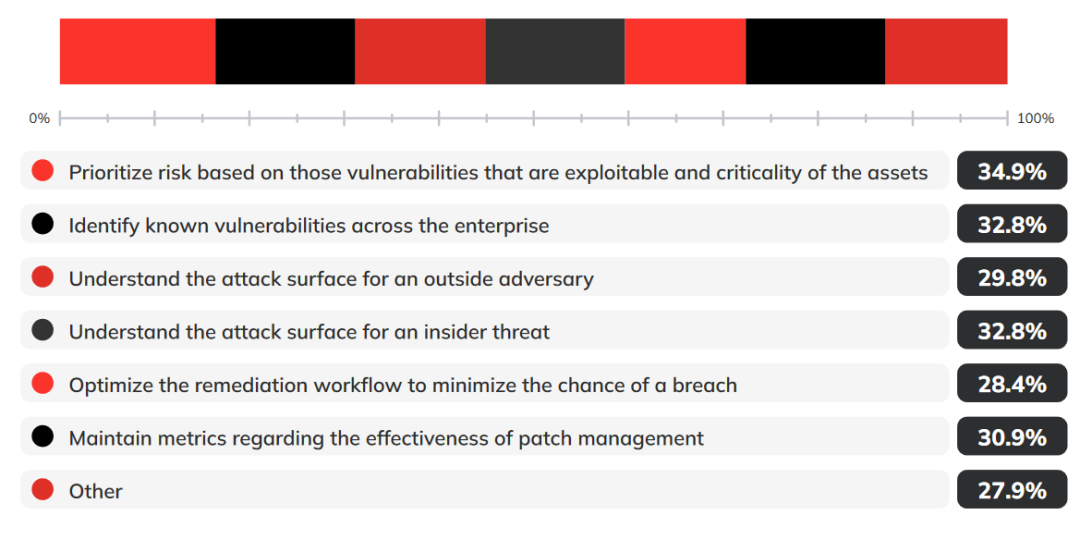

企業實施漏洞管理計劃(VMP)的目標是什么?

調查顯示,當被問及“您認為您希望通過漏洞管理計劃(VMP)實現的最高目標是什么?”時,34.9%的受訪者認為首要目標是“根據對組織構成的風險確定其漏洞修復和緩解工作的優先級”,而漏洞的可利用性和暴露資產的重要性將是用于確定其優先級的標準。

【希望通過漏洞管理計劃(VMP)實現的最高目標】

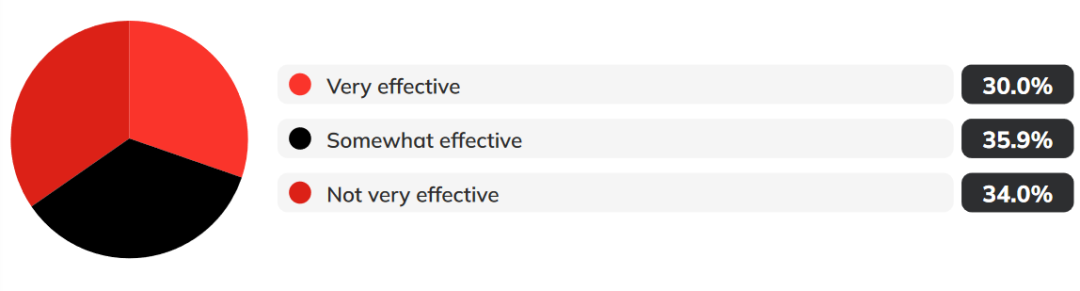

企業目前漏洞管理計劃的有效性如何?

而當被問及“對當前漏洞管理計劃的整體有效性的印象”時,70%的受訪者表示他們的VMP只是有些效果或不太有效,其中34%的受訪者認為是無效的。只有不到三分之一(30.1%)的受訪者表示擁有非常有效的VMP。

【當前漏洞管理計劃的整體有效性】

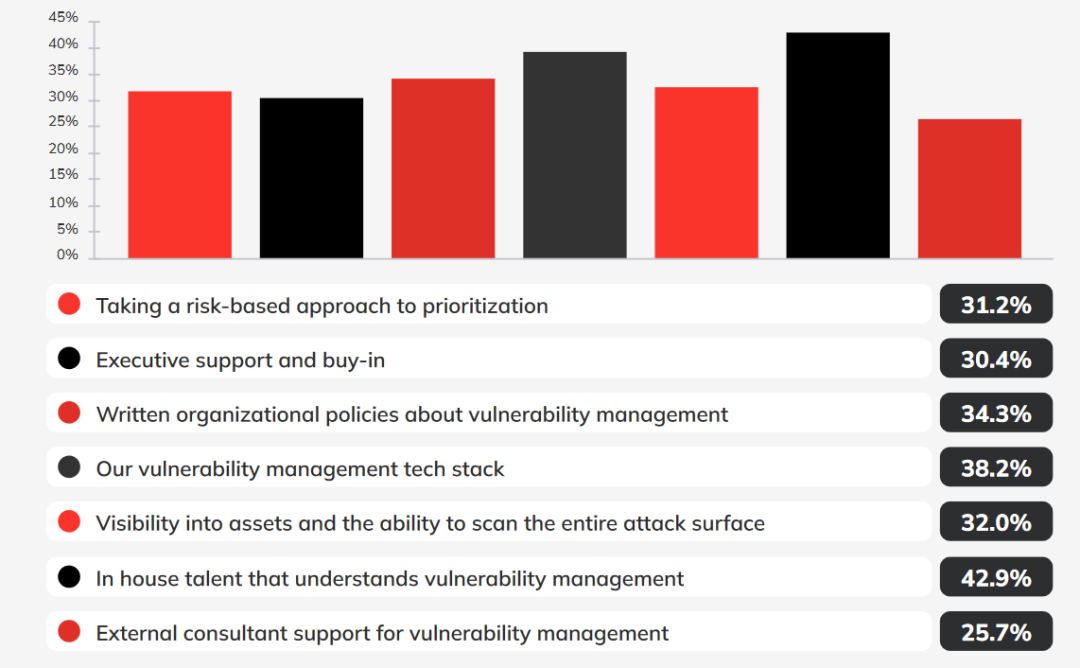

影響漏洞管理計劃有效性的首要因素是什么?

通過調查那些回答稱“擁有非常有效的VMP”的組織,結果發現,影響VMP有效性的首要因素(占43%)是其組織內部了解漏洞管理的人才。這些組織一般都有吸引和留住頂尖網絡安全人才的戰略,但鑒于安全行業正在經歷的巨大技能缺口,這種回應也表明需要更自動化的漏洞管理解決方案。

【影響VMP有效性的關鍵因素】

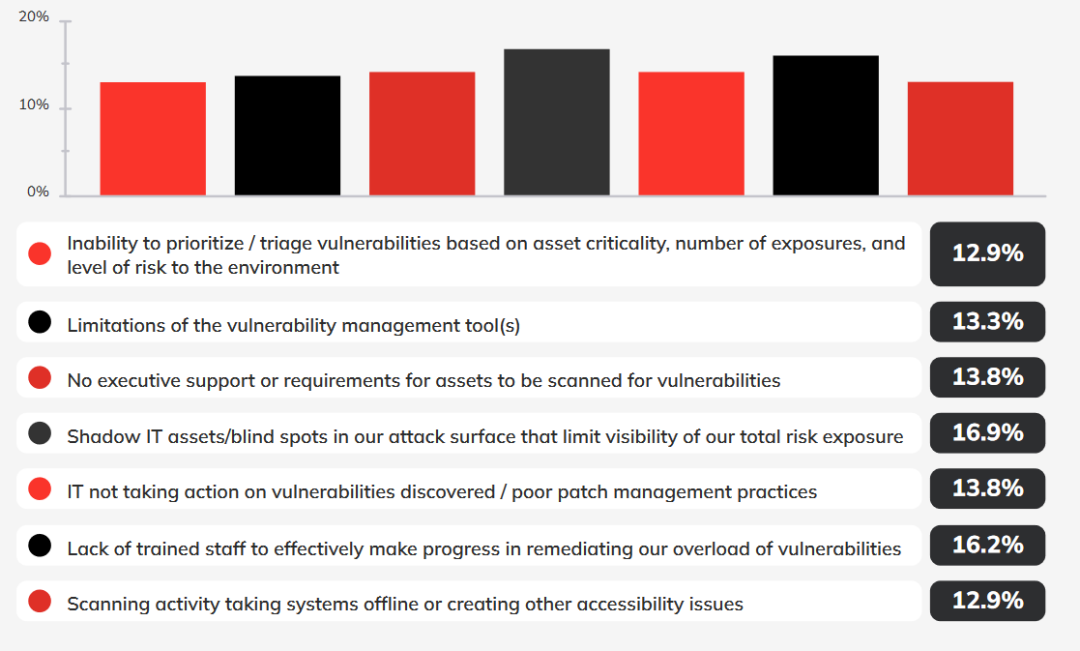

漏洞管理面臨哪些挑戰?

調研發現,“影子IT限制風險暴露的可見性”是本次受訪者認為的漏洞安全管理最大挑戰。此外,16.2%的受訪者認為“缺乏訓練有素的員工來修復漏洞”也給漏洞管理造成很多困難。13.9%受訪者認為,開展常態化的漏洞掃描與發現工作難以得到公司管理層的支持。

【漏洞管理面臨的重大挑戰】

企業最常用的漏洞掃描類型是什么?

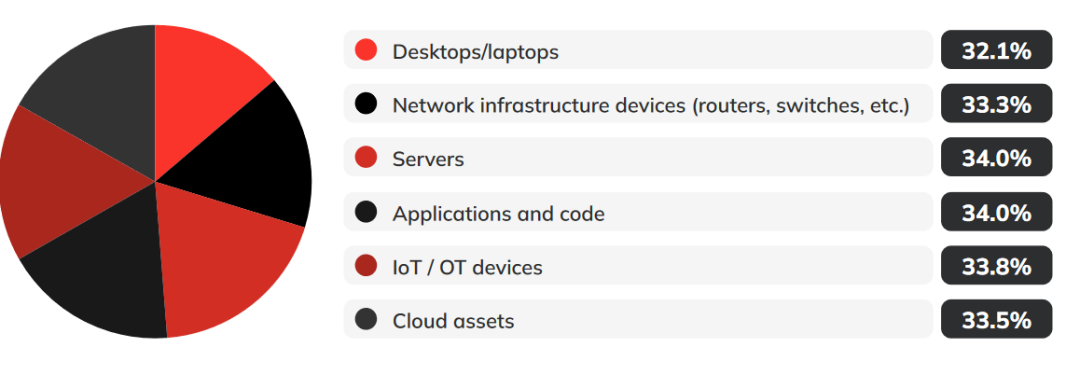

那么,安全團隊目前正在執行什么類型的漏洞掃描呢?結果幾乎平分秋色,受訪者表示服務器、應用程序和代碼是他們掃描最多的內容(各占34%)。另外33.8%為物聯網和OT設備;33.5%為云資產;33.3%為網絡基礎設施設備(如路由、交換機等);32.1%為臺式機/筆記本電腦。

【漏洞掃描類型分布】

企業會在漏洞管理中使用第三方威脅情報嗎?

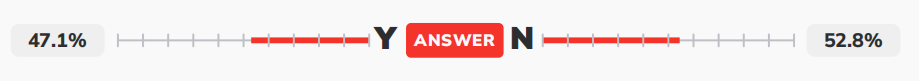

當詢問受訪者“是否利用第三方供應商提供威脅情報數據”時,令人驚訝的結果是,52.8%的企業表示他們沒有從外部資源中獲取有關漏洞威脅的信息。

【第三方威脅情報應用調查】

企業是否對漏洞進行風險優先級評估?

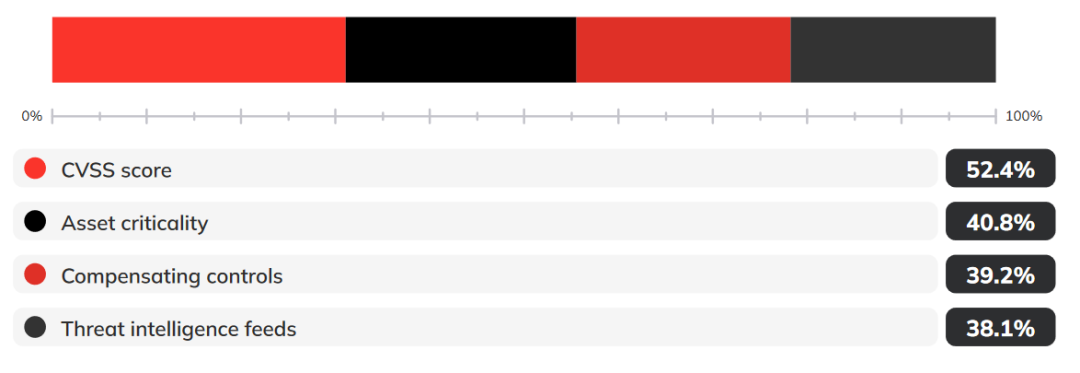

57.5%的受訪者表示,他們的公司沒有使用基于風險的評級系統來確定漏洞的優先級。因此可以這樣認為,多數公司仍然是以“先識別、先修復”的方式來進行漏洞修復工作。而對于那些評估漏洞風險等級的企業,他們所依據的評估工具包括:52.4%為CVSS評分;40.8%為資產重要性;39.2%為補償控制;38.1%為威脅情報源。

【漏洞風險等級評估工具】

企業是否對漏洞修補時間有明確要求?

單個漏洞在網絡或應用程序中存在的時間量通常取決于漏洞帶來的風險。只有28.2%的受訪者表示他們的組織已經標準化了服務水平協議(SLA),以明確修復漏洞的速度。但需要注意的是,不使用基于風險的優先級方案的組織將難以構建有意義的SLA。

而在這些明確修復漏洞速度的企業中,20.4%的企業表示,他們要求在發現關鍵漏洞后48小時內對其進行修補;15.9%的企業在72小時內修復;16.2%的企業在1周內修復;15.9%的企業在2周內修復。只有17.8%的企業表示這些CVSS評分9.0及以上的高危漏洞需要在發現后的24小時內進行修復。

【漏洞修復時間】

漏洞數量的增長趨勢如何?

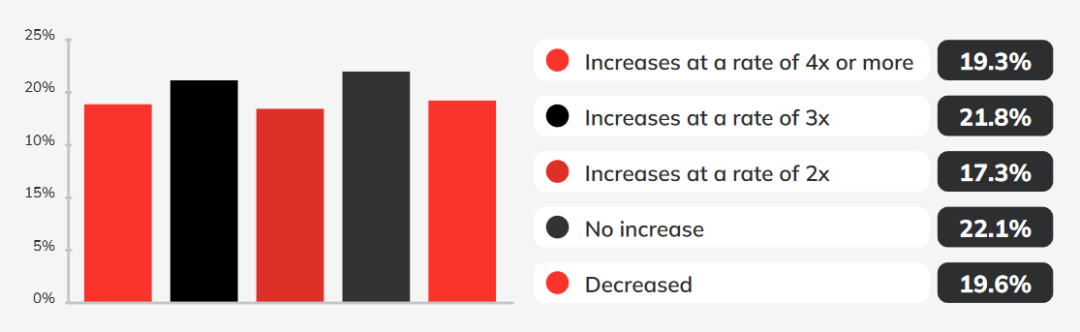

報告研究發現,在過去12個月中,跟蹤漏洞數量的公司中有58%的報告稱漏洞數量翻了一番、三倍或四倍。其中,17.3%報告翻了一番;21.8%報告翻了三倍;19.3%報告翻了四倍。只有22.2%的報告稱漏洞數量沒有增加,19.6%的報告稱觀察的漏洞數量減少了。

盡管漏洞在增加并且攻擊的復雜性也在增加,但大多數組織仍然沒有對漏洞進行風險評估,不依賴外部威脅情報,或者規定必須以多快的速度修補漏洞。對于正面臨日益嚴峻的威脅形勢的現代組織來說,這些都不利于可持續性發展。

【過去一年中,跟蹤到的漏洞數量變化狀態】

企業最關注的漏洞管理事項是什么?

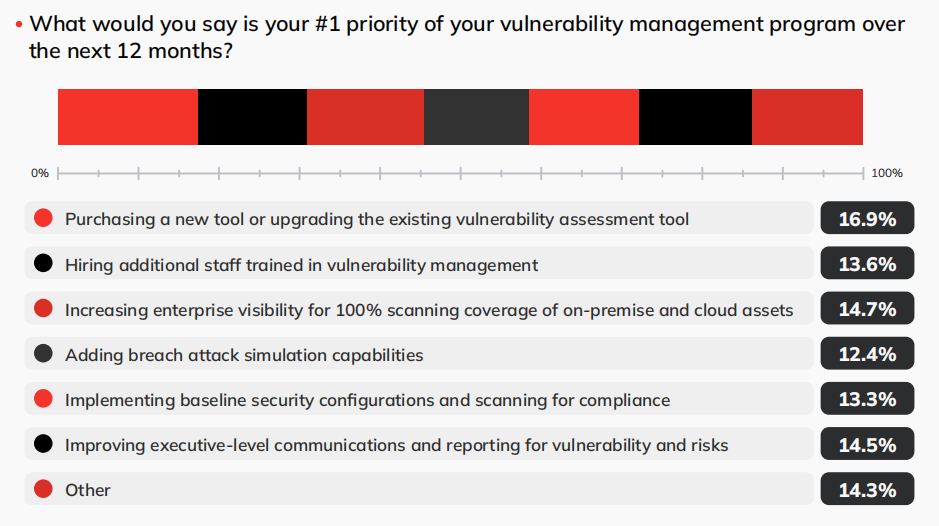

16.9%的受訪者表示,其所在的企業將會購買新工具或升級他們現有的漏洞評估工具;14.7%的受訪者表示需要提高企業的安全風險可見性,實現100%的本地和云上資產漏洞掃描覆蓋率;14.5%的受訪者表示要改進漏洞管理制度中的溝通和報告流程;13.6%的受訪者表示要雇用更多受過漏洞管理培訓的員工;13.3%要實施基線安全配置并掃描合規性;12.4%的受訪者則表示要添加攻擊模擬的功能。

【未來一年企業在漏洞管理中的重點工作】

企業用于漏洞管理的預算會如何變化?

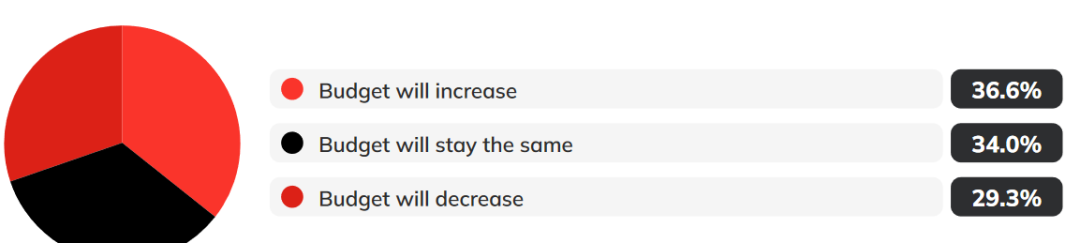

當被問及未來12個月他們所在企業的漏洞管理預算將如何變化時,36.6%參與預算相關決策的人預計預算會增加,34%認為預算會基本持平,而有29.3%的人預計他們的預算會縮減。

【未來一年漏洞管理預算變化】

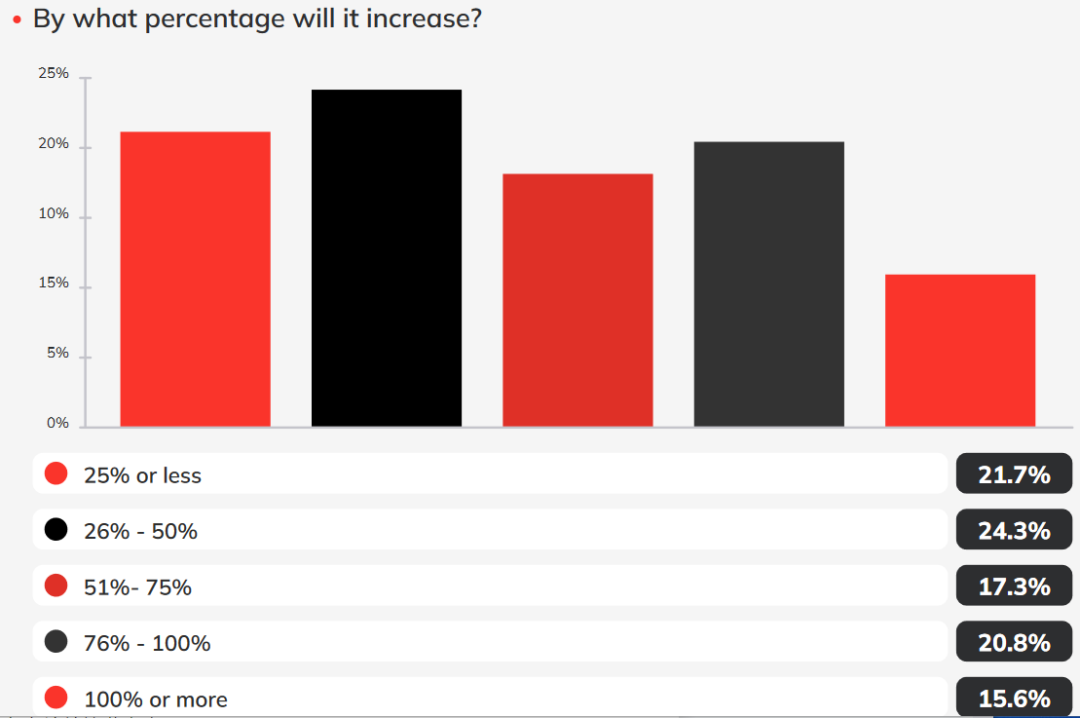

24.4%的受訪者預計漏洞管理預算會呈現26%至50%的適度增長,只有21.7%的人預計會低于這個水平(25%及以下)。此外,17.3%的人樂觀地認為預算會增長51%-75%;20.8%的人認為預算會增長76%-100%;甚至15.7%的人期待預算增加100%或更多。

【未來一年企業漏洞管理預算增長率】