報告稱超六成受訪者曾被大數據“殺熟

你遇到過嗎?報告稱超六成受訪者曾被大數據“殺熟

北京市消費者協會9日發布大數據“殺熟”問題調查報告顯示,七成多受訪者認為仍然存在大數據“殺熟”現象,六成多受訪者表示有過被大數據“殺熟”經歷。近年來,互聯網消費大數據“殺熟”問題備受關注。北京市消費者協會委托開展了互聯網消費大數據“殺熟”問題調查活動。

據悉,本次互聯網消費大數據“殺熟”問題調查主要包括問卷調查和體驗調查兩部分。

本次體驗調查對淘寶、京東、拼多多、蘇寧易購、唯品會、攜程旅行、去哪兒旅行、同程旅行、飛豬旅行、美團(旅游)、美團單車、哈啰、滴滴青桔、盒馬、叮咚買菜、多點、美團外賣、餓了么等18個消費者常用的網絡平臺進行了消費體驗。體驗人員同時用一個消費頻次較高的老用戶賬號和一個消費頻次較低的新用戶賬號,在同一平臺上購買同一種產品或服務,詳細體驗新、老用戶賬號選購商品或服務所顯示價格、打折優惠以及具體收費的差異情況。

調查報告顯示, 七成多受訪者認為仍然存在大數據“殺熟”現象,六成多受訪者表示有過被大數據“殺熟”經歷。調查結果顯示,七成多(76.77%)受訪者認為存在大數據“殺熟”現象,較去年(99.74%)下降了兩成多(22.97%);有六成多(64.33%)受訪者表示有過被大數據“殺熟”經歷,較去年(86.91%)下降了兩成多(22.58%)。也就是說,盡管認為仍然存在大數據“殺熟”現象和有過被大數據“殺熟”經歷的受訪者比率均有明顯下降,但目前仍有大部分受訪者認為大數據“殺熟”現象仍然存在,并且表示有過被大數據“殺熟”經歷。

受訪者在網絡購物時遭遇大數據“殺熟”現象最多,其次是在線旅游和外賣消費。調查結果顯示,五成多(54.89%)受訪者表示在網絡購物過程中遭遇過大數據“殺熟”,過半(50.04%)受訪者表示在在線旅游消費中遭遇過大數據“殺熟”,超四成(41.94%)受訪者表示在外賣消費中遭遇過大數據“殺熟”。此外,還有部分受訪者表示在打車類(29.04%)、票務類(20.68%)、視頻類(11.29%)消費過程中遭遇過大數據“殺熟”問題。這說明,受訪者認為大數據“殺熟”問題主要集中在網絡購物、在線旅游、網絡外賣等消費領域。

超六成受訪者認為大數據“殺熟”目前主要體現為不同用戶享有不同打折或優惠。調查結果顯示,超六成(61.21%)受訪者認為大數據“殺熟”主要體現為不同用戶享有不同的打折或優惠,四成多(45.76%)受訪者認為體現為多次瀏覽后價格自動上漲,三成多(36.92%)受訪者認為體現為同一時間不同用戶價格不同,兩成多(26.69%)受訪者認為體現為只提供符合用戶特點的商品或服務。此外,針對同時消費在一個平臺消費,有人有消費券而有人卻沒有的現象,八成多(83.95%)受訪者認為發放打折或優惠券的結果不公平,七成多(76.07%)受訪者認為發放打折或優惠券規則不透明。由此可以看出,大多數受訪者認為大數據“殺熟”主要體現為不同用戶享有不同的打折或優惠,大多數受訪者認為目前發放打折或優惠券的結果不公平、規則不透明,均與大數據“殺熟”有關系。

超七成受訪者認為企業大數據“殺熟”是為了謀取更多經濟利益。調查結果顯示,超七成(71.66%)受訪者認為企業大數據“殺熟”是為了謀取更多經濟利益;只有不到兩成(18.33%)受訪者認為企業利用大數據差別推送是為用戶推薦合適的商品或服務,只有極少數(5.89%)受訪者認為企業利用大數據差別推送是為用戶節省選擇的時間成本。可以看出,大部分受訪者認為企業大數據“殺熟”是為了謀取更多經濟利益,只有少數受訪者認為企業利用大數據技術進行差別推送是為用戶推薦合適商品或服務,或為用戶節省選擇的時間成本。

八成多受訪者認為大數據“殺熟”會損害消費者權益,七成多受訪者認為會影響行業信譽。調查結果顯示,八成多(86.12%)受訪者認為大數據“殺熟”會損害消費者的合法權益,七成多(76.20%)受訪者認為大數據“殺熟”會影響行業信譽,六成多(62.82%)受訪者認為大數據“殺熟”會降低用戶忠誠度,只有不到兩成(17.97%)受訪者認為會提升用戶消費體驗。結果表明,大部分受訪者認為大數據“殺熟”會損害消費者的合法權益、影響行業信譽以及降低用戶忠誠度,只有少數受訪者認為會提升用戶消費體驗。

六成多受訪者認為大數據“殺熟”侵犯了消費者個人信息保護權,但有近半受訪者遭遇大數據“殺熟”后選擇自認倒霉。調查結果顯示,六成多(66.47%)受訪者認為大數據“殺熟”侵犯了消費者的個人信息保護權,有五成多(57.27%)受訪者認為大數據“殺熟”侵犯了消費者的公平交易權,四成多(43.02%)受訪者認為大數據“殺熟”侵犯了消費者的知情權和選擇權。但遭遇大數據“殺熟”問題后,有近半(47.68%)受訪者選擇自認倒霉,只有極個別(4.95%)受訪者選擇通過司法途徑維權。這說明大部分受訪者能夠認識到大數據“殺熟”行為侵犯了消費者合法權益,但由于舉證難、維權成本高等原因,選擇依法維權的人并不多。

體驗調查沒有發現明顯大數據“殺熟”問題,部分平臺存在新、老用戶同時購買同一商品不同價現象。本次體驗調查在18個平臺完成的63個消費體驗樣本中,有36個樣本新、老用戶價格一致,有27個樣本新、老用戶價格不一致。價格不一致主要體現為新、老用戶享受打折優惠額度不同,或者享受打折優惠種類不同,導致最終實際成交價格不同。有的價格不一致樣本,存在打折優惠促銷規則不透明現象,涉嫌侵犯消費者的知情權和公平交易權。

體驗調查發現部分平臺關閉個性化推薦后,新、老用戶賬號推薦內容仍然存在較大差異。本次體驗調查的18個平臺中,關閉個性化推薦選項之后,只有3個平臺推薦的內容完全一致,有7個平臺推薦的內容仍然存在差異,也有7個平臺推薦的內容仍然存在個別差異或排序不同。此外,還有個別平臺未設置個性化推薦板塊。

大部分受訪者認為規范大數據“殺熟”問題的困難在于法規不健全,希望進一步應該健全法律法規并加強監管和加大處罰力度。關于規范治理大數據“殺熟”問題的困難,近八成(78.24%)受訪者認為是法規不健全,近七成(68.80%)受訪者認為是監管手段跟不上,過半(50.59%)受訪者認為是不容易發現,三成多(33.22%)受訪者認為是不容易取證。至于如何規范和治理大數據“殺熟”問題,有超八成(81.05%)受訪者認為應該健全法律法規,對大數據“殺熟”問題進行具體規定;六成多(63.27%)受訪者認為應該加大處罰力度,提高企業違法成本;五成多(52.27%)受訪者認為應該加強監管,通過先進技術手段創新監管方式方法;還有三成多受訪者認為應該加強社會監督(32.48%)和企業自律(35.62%)。

朝鮮黑客利用Log4Shell漏洞攻擊美國、加拿大、日本能源供應商……

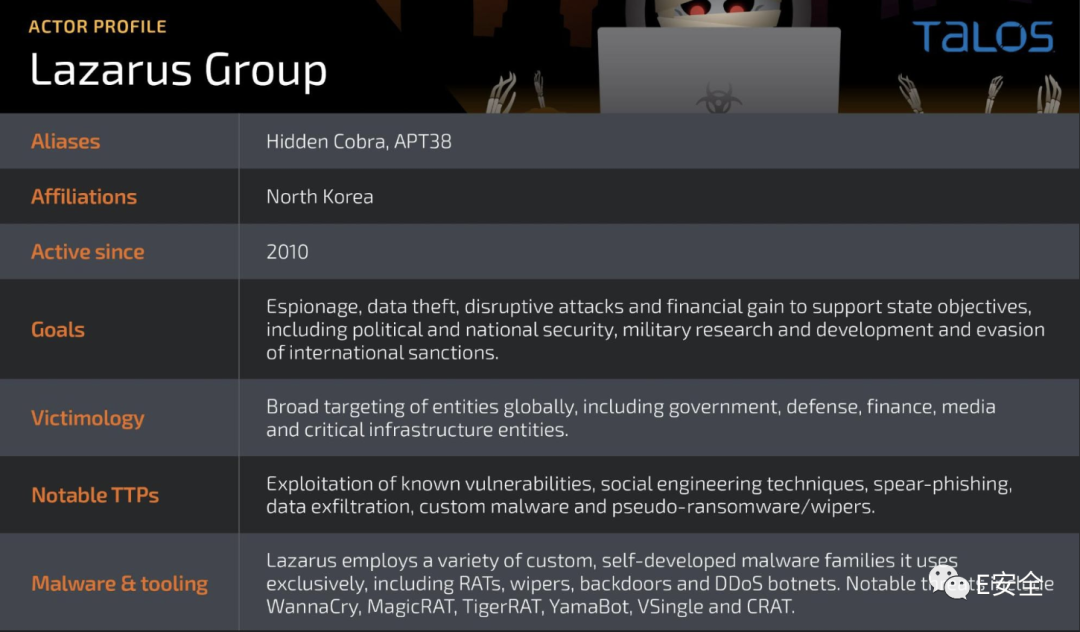

Cisco Talos發現Lazarus 集團在今年的一波攻擊,主要鎖定VMware Horizon環境中含有Log4Shell漏洞的能源業者。Lazarus 此前曾被美國網絡安全和基礎設施安全局 (CISA)歸咎于朝鮮政府。

在于Java紀錄框架Apache Log4j中的Log4Shell漏洞(CVE-2021-44228),持續成為黑客入侵組織的起始點,朝鮮黑客集團Lazarus 從今年2月到7月間,鎖定了VMware Horizon中修補該漏洞的美國、加拿大與日本的能源供應商并展開攻擊,并在這些組織的系統內植入其它惡意程序。

據悉,思科曾評估這些攻擊是由朝鮮國家支持的威脅組織 Lazarus Group 發起的。在Cisco Talos調查中,確定了威脅參與者使用的三種不同的 RAT,包括由 Lazarus 獨家開發和分發的 VSingle 和 YamaBot。日本 CERT (JPCERT/CC) 最近發布了報告(VSingle、YamaBot),詳細描述了它們并將這些活動歸因于 Lazarus 威脅參與者。

2021年11月被公布的Log4Shell為一任意程序執行漏洞,其CVSS風險等級高達10,大約有20個Apache專案受到Log4Shell漏洞的影響,而因為采用Log4j或相關專案而受到波及的商業服務則不計其數,安永會計師事務所(Ernest & Young)曾估計93%的云端環境都存在風險,而VMware的虛擬桌面及程序管理平臺VMware Horizon也是眾多受害者之一。

Cisco Talos指出,Lazarus把VMware產品中的Log4Shell漏洞當作進入企業網絡的初步通道,繼之再部署該集團所開發的惡意程序,以常駐于受害網絡上,目的是為了竊取這些組織的機密資訊與智慧財產,以進行間諜活動或是支持朝鮮政府的目標。由于VMware Horizon是以管理權限執行,使得黑客完全不必擔心權限問題,并在進入受害網絡之后,關閉系統的防毒軟件。

在這波攻擊被鎖定的加拿大、美國與日本能源供應商的攻擊活動中,Lazarus集團使用了3種客制化惡意程序,其中的兩款是已知的VSingle與YamaBot,以及新的MagicRAT。

VSingle早在去年3月就被公開,它是個HTTP機器人,能與遠端的C&C伺服器通訊,以自遠端執行任意程序,或是下載與執行外掛程序;YamaBot則是個以Golang撰寫的惡意程序,原本鎖定Linux平臺,但亦有支援Windows的版本,兩個版本皆允許黑客自遠端執行命令,至于新發現的MagicRAT使用與VSingle及YamaBot不同的C&C伺服器,功能亦是用來維系黑客對系統的存取能力。

網絡安全專家建議,在部署涉及Log4Shell的軟件漏洞時,最好先確定現有的漏洞尚未被黑客開采,再進行軟件更新,否則也許早就遭客黑滲透而不自知。