拒絕“自廢武功” 流量解密編排助力某大型央企實戰攻防演習

“老張,核心應用系統的流量60%是加密的,這事兒怎么弄?”在今年某大型央企的國家級實戰攻防演習溝通會上,張翀斌(老張)聽到大家都在討論這個事情的時候,還顯得有些懵:加密流量這么多了嗎?其他企業也這樣嗎?帶著疑問的老張,撥通了其他客戶項目組負責人的電話,你們那里加密流量多嗎?

在進行了簡單調研之后,他得出了一個結論:網絡安全越重視,做得越好的政企單位,加密流量比例越高。

在9月13日奇安信流量解密編排器的發布會現場,北京冬奧組委技術部高級專家、奇安信集團副總裁張翀斌分享了這樣一個故事。顯然,針對加密流量的威脅檢測已經成為政企機構安全防護繞不開的坎兒。

不解密行嗎?

加密流量的本意是防止在傳輸過程中被攻擊者監聽或者竊取數據,因為即便拿到了也看不懂。就像一個不懂摩斯密碼的人代替情報員去監聽敵方密碼通信,就像讀天書一般。

當然,這個效果對網絡攻擊流量也同樣適用,再厲害的檢測設備看著讀不懂的密文也會武功盡廢。

“我們項目團隊做了大致估算,在目前加密流量占據主流的情況下,如果不對流量進行特殊處理,安全設備的加密流量檢測能力估計要下降80%。”

尤其是綜合類的安全運營平臺如NGSOC,作為這家央企內部安全運營的核心樞紐,需要對業務系統、中間件、安全設備等的日志和流量做到應接盡接,除了配置預先設置的檢測規則之外,還需要威脅建模工程師根據實際業務場景搭建新的檢測模型,開發檢測規則。

這個過程必須要解密后的流量,否則后續的威脅建模、關聯分析根本無從談起。

那不解密就不能做檢測、不能做防御了嗎?

有一點需要明確的是,解密的過程需要消耗大量的CPU資源,往往會給業務系統帶來較大的延遲,對軟硬件的性能也有很高的要求。

所以,這些年也誕生了一些不解密的檢測方法,利用機器學習對網站域名、證書、程序指紋等進行特征識別,發現加密流量中的惡意攻擊。

不過這種方法不僅誤報率無法控制,而且有很大的局限性。

“網絡安全本來就是動態的,攻擊者一定想辦法讓可以提取的特征行為越來越少,從而無法發現攻擊行為。”張翀斌說,對于防守方而言,這不是“自廢武功”嗎?

只有高性能解密就行了嗎?

但在這家央企做流量解密,并不是一件非常容易的事情。

這是一家有著600多家下屬單位,產權層級最多到8級, 19萬員工,分布在全球31個國家地區,網絡拓撲復雜的讓人有些抓狂……

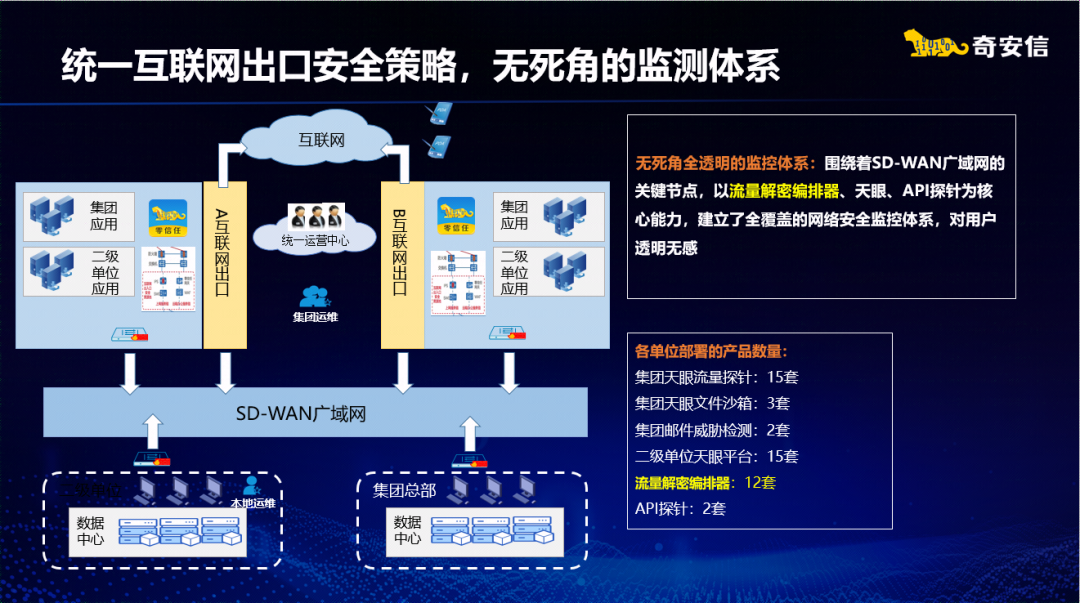

“好在兩年多以前,該單位就做了很多工作,建立了覆蓋全國90%的二級企業及部分三級企業的SD-WAN廣域網,提供全網統一互聯網出口服務,統一的云平臺網絡訪問服務,對訪問流量進行統一安全管理。”張翀斌說,即便是這樣,這仍然是一個相當龐大的工程。

在張翀斌的心里,網絡安全監測體系必須要滿足兩個要求:

第一,不能有死角,網絡空間的“攝像頭”要遍布全網;

第二,不能是“半盲”,也就是說不能只看明文流量,還要對密文流量進行解密檢測。

第一個問題其實還相對好辦,只要能把相應的設備部署到既定位置即可。

但要做到第二點,需要對集團下屬企業實現統一的安全監測與防護,抓住SD-WAN統一互聯網出口及核心網絡區域,全量梳理加密流量路徑,在互聯網出口區、云下托管IDC區、商密云區域等多個方向需要對加密流量進行識別與監測。

這是要在每一臺設備上,都把復雜的解密過程都來一遍么?

從投入產出的角度來看,這么做顯然十分不劃算,不僅會導致CPU資源的大量浪費,還會導致業務系統延遲大幅增大。

顯然,只會解密對這樣一家大型央企而言,還遠遠不夠。

一次解密多次檢測能行嗎?

“這事兒還得你們來幫忙。”張翀斌緊急聯系了奇安信邊界安全團隊,他們最新推出了流量解密編排器,想必不在話下。

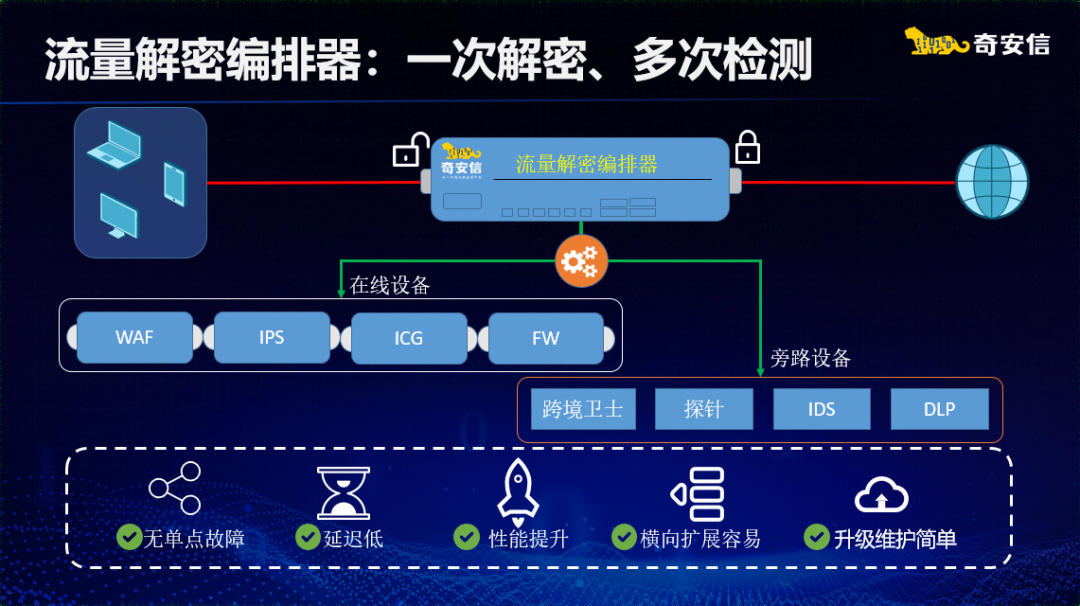

奇安信研發的流量解密編排器,基于自主研發的鯤鵬網絡操作系統和專用的解密芯片,具備超高的SSL解密性能。產品可采用透明模式進行部署,整體過程對用戶透明無感知。

與此同時,奇安信流量解密編排器支持服務鏈編排功能,所有經過的流量按照業務實際安全需求進行編排,性能高效、配置簡單靈活。

借助流量解密編排器強大的安全編排能力,奇安信根據該央企的業務安全需求,規劃設計了鏈和串接鏈。

旁路鏈可以將所有解密后的依次發送給旁路安全檢測設備,如HTTPS解密后的流量發送給天眼全流量威脅檢測探針、IDS等,以實現對高級威脅檢測以及API資產管理與安全監測;

串接鏈可將HTTPS解密后流量通過服務鏈接口按照服務鏈網元組順序依次發送給FW、IPS、WAF等。這些設備看到的都是明文,可直接進行安全檢測,從而大大降低網元工作負載。從網元回到編排器的流量還會重新加密轉發出去。

基于流量解密編排器,該央企實現了一次解密、多次明文檢測能力,大大提高了安全設備處理效率,以及全棧網絡安全檢測與防護能力。

“邊界安全團隊在客戶的各條骨干網絡上,共計部署了12套流量解密編排器設備。”通過上述方案,在原有統一安全監測與運營的基礎上,解決了加密流量無法監控與防護的問題。雖然集團廣域網流量大、用戶多、范圍廣,但是由于實施了互聯網收斂工作,全集團統一互聯網出口,大大縮小了暴露面,也降低了安全防護的成本,對于重要時期的安全保障工作,具備了更加可靠的安全運行能力。

“流量解密編排器好不好用我最有發言權了。”張翀斌說,作為帶隊參加過無數次攻防演習和重大活動網絡安全保障工作的一線老兵,他有著最直觀的用戶體驗

從統計數字上來看,整個攻防演習期間,通過流量解密編排器解密的攻擊流量會話數多達6700 多萬次,檢測到的各種攻擊類型共計49類。

“沒有流量解密編排器,其實我們一線團隊會相當‘輕松’,不過第二天就等著被通報了。”張翀斌笑著說,“很簡單,我們要看告警,如果檢測設備看不懂密文流量怎么告警?那不就等著被打穿了。”

面對這么多的攻擊,只要有1次成功了而我們沒有發現,對張翀斌帶領的團隊而言都是不可接受的。張翀斌解釋說:“因為我們追求的目標是‘零失分’。”