攻擊者利用微軟MSHTML漏洞竊取谷歌和instagram憑證信息

ISafeBreach Labs安全研究人員發現伊朗攻擊者利用微軟MSHTML遠程代碼執行漏洞通過PowerShell 竊取器惡意軟件來竊取受害者谷歌和instagram憑證信息。

攻擊流概述

攻擊者最初是2021年9月中旬發起攻擊的,首先利用的是魚叉式釣魚郵件。攻擊中使用了一個惡意的Windows word文檔附件來攻擊Windows用戶。該惡意文檔利用了一個Windows MSHTML遠程代碼執行漏洞——CVE-2021-40444。CVE-2021-40444漏洞影響IE瀏覽器的MSTHML渲染引擎,早在8月18日微軟發布安全補丁之前就出現了0 day漏洞利用。

CVE-2021-40444攻擊鏈

受害者打開誘餌word文件后,會連接到惡意服務器,執行惡意HTML,然后在%temp% 目錄下釋放DLL文件。

- 保存在xml文件document.xml.rels 中的關系指向位于C2服務器上的惡意HTML:mshtml:http://hr[.]dedyn[.]io/image.html。

- HTML文件中的JScript 腳本中含有一個指向CAB文件的對象和一個指向INF文件的iframe。

- CAB文件打開后,由于CAB中存在目錄遍歷漏洞,就可以在%TEMP% 目錄下保存msword.inf 文件。

- 然后,惡意DLL執行PowerShell腳本。

- INF文件打開后,會通過rundll32引發INF側加載,比如'.cpl:../../../../../Temp/Low/msword.inf'。

- Msword.inf會下載和執行final payload的dll。

- PowerShell腳本會收集數據并發送到攻擊者的C2服務器。

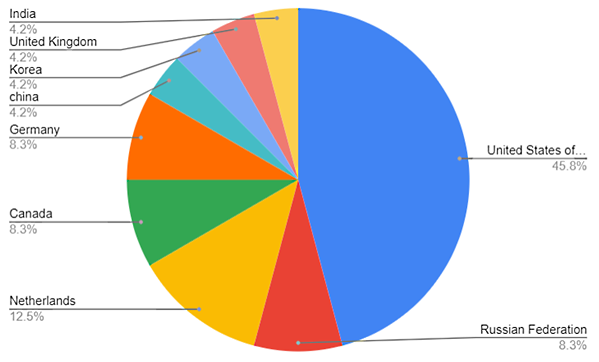

受害者分布

幾乎有一半的受害者位于美國。根據word文件的內容,研究人員推測受害者主要是對位于伊朗之外的伊朗人,這些人可能被視為是伊朗伊斯蘭政權的威脅。

受害者分布的熱力圖

總結

目前利用CVE-2021-40444漏洞的攻擊活動越來越多,究其原因是因為黑客論壇上有很多的教程和PoC漏洞利用。利用黑客論壇上的這些信息,很容易就可以創建可以用于攻擊的CVE-2021-40444漏洞利用。BleepingComputer研究人員15分鐘就復現了該漏洞,PoC視頻參見:

https://vimeo.com/603308077

完整技術細節參見:

https://www.safebreach.com/blog/2021/new-powershortshell-stealer-exploits-recent-microsoft-mshtml-vulnerability-to-spy-on-farsi-speakers/

參考及來源:

https://www.bleepingcomputer.com/news/security/hackers-exploit-microsoft-mshtml-bug-to-steal-google-instagram-creds/