超過500個網站被嵌挖礦腳本包括微軟旗下MSN門戶網站

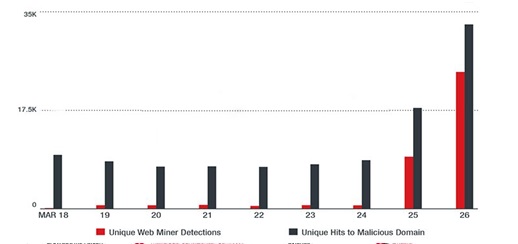

趨勢科技在本周三發文稱,他們在3月25日檢測到加密貨幣礦工的數量突然激增(與3月24日相比,增長了108%)。在對礦工流量的追蹤后,他們發現其中大部分與MSN日本綜合門戶有關。進一步分析表明,攻擊者已經在該網站上顯示的AOL廣告平臺上修改了腳本,以啟動一個礦工程序。 趨勢科技隨即向AOL團隊就此發現就行了通報,而AOL團隊隨后便對注入的挖礦腳本進行了刪除,并在3月27日徹底解決了這個問題。

]如上所述,趨勢科技發現AOL廣告平臺advertising.aolp.jp被注入了一個加密貨幣挖礦腳本(由趨勢科技檢測為COINMINER_COINHIVE.E-JS),顯示在網站(包括微軟的MSN門戶網站,通常是微軟IE瀏覽器的默認主頁)中的廣告創造了大量的礦工。 進一步的分析顯示,同一活動影響了500多個網站。這些網站都鏈接到了同一個下載頁面,其中包含了上述提到的挖礦腳本。 趨勢科技表示,如果用戶訪問這些網站,并且顯示了受感染的廣告,他們的瀏覽器將運行這個挖礦腳本。而這并不需要用戶點擊廣告即可運行,挖礦腳本會在網頁關閉時停止。 挖礦腳本的代碼基于Coinhive,使用了一個私人采礦池。通常來講,這是為了避免由于采用公共采礦池而帶來的手續費。 趨勢科技在對受感染網站檢查后發現,大部分惡意內容都托管在Amazon Web Service(AWS)S3存儲桶中。而這些S3存儲桶并沒有得到安全保護,普遍都存在配置錯誤問題,使得攻擊者能夠任意修改其托管的內容。在這起活動中,攻擊者在不安全的S3存儲桶上的JavaScript庫末尾嵌入了惡意代碼。 在此次事件中,雖然已經有一些網站對S3存儲桶的權限進行了修改,但這些網站管理員似乎仍沒有注意到被添加的惡意代碼。 趨勢科技表示,不安全的Amazon S3存儲桶自2017年以來一直都是一個問題,在今年已有幾個加密貨幣挖掘計劃都涉及到使用它們。值得注意的是,導致這種不安全狀態出現的最根本原因并非來源于外部攻擊,而是來自于“人”。想要避免自己成為此類網絡攻擊的受害者,各位網站管理員有必要對S3存儲桶采取更細致、更全面的保護措施。 來源:黑客視界