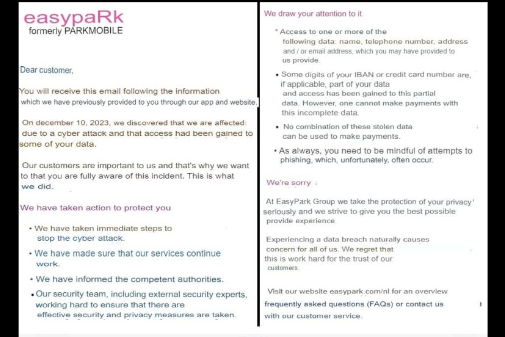

根據DNA服務提供商23andMe的說法,如果您是用戶,您就應該因在其他網站上重復使用您的密碼而受到指責。在因數據泄露引發的訴訟中,DNA服務提供商23andMe的回復信試圖將責任歸咎于受影響的客戶,因此受到了嚴厲批評。

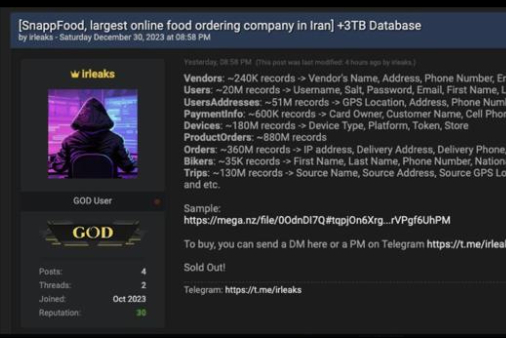

2023年10月,總部位于加利福尼亞州山景城的熱門DNA檢測公司23andMe遭遇數據泄露。此次事件中,黑客泄露了超過700萬客戶的個人信息。

此外,另一名黑客試圖以10萬美元的價格出售23andMe用戶的基因記錄,捆綁10萬份個人資料。黑客在數據泄露中獲取的信息包括以下詳細信息:

1. 名稱

2. 性別

3. 出生年份

4. 血統報告

5. 一些DNA數據

6. 自我報告的地點

7. 預測的關系

8. 最近登錄日期

9. 關系標簽(例如“母親”、“表弟”)

10. 基于遺傳圖譜的健康相關信息

11. 與DNA親屬匹配的DNA共享百分比

由于數據泄露,23andMe面臨訴訟。在向庫克縣巡回法院提交的一封信中,該公司將數據泄露歸咎于客戶自己,并聲稱泄露的發生是因為用戶重復使用了他們的登錄憑據。

具體來說,該公司聲稱,用戶在23andMe上使用的用戶名和密碼與之前經歷過安全漏洞的其他網站相同。據23andMe稱,這種做法以及用戶在這些事件發生后未能更新密碼與23andMe方面的任何安全漏洞無關。

這封信還聲稱,威脅行為者不可能造成“金錢損失”,因為它缺乏個人身份信息(PII)數據,例如社會安全號碼、駕駛執照號碼或任何付款或財務信息。

“……未經授權的行為者在用戶回收自己的登錄憑據的情況下設法訪問某些用戶帳戶,也就是說,用戶在 23andMe.com 上使用的用戶名和密碼與之前遭受過安全漏洞的其他網站相同,并且用戶在這些過去的安全事件之后,他們疏忽地回收并未能更新其密碼,這些事件與 23andMe 無關。” 此外,未經授權的行為者可能獲得的有關原告的信息不可能造成金錢損失(其中不包括他們的社會安全號碼、駕駛執照號碼或任何付款或財務信息)。” ---23andme

值得注意的是,最初,23andMe聲稱只有14000個帳戶被直接泄露,并稱黑客使用了“憑證填充”,這意味著從其他網站竊取的登錄憑證被用來訪問23andMe帳戶。這導致一些人批評該公司暗示用戶的疏忽是造成此次泄露的原因。

然而,進一步調查顯示,攻擊者從更多的個人資料中獲取了信息:與受感染帳戶相關的550萬個DNA親屬資料和140萬個家譜資料。雖然23andMe仍然堅稱最初的泄露涉及14000個賬戶,但這種更廣泛的信息訪問引發了批評,稱該公司淡化了事件的嚴重性。

值得注意的是,僅僅依賴密碼被認為是一個安全漏洞。這就是為什么許多專家提倡使用雙因素身份驗證(2FA)作為額外的安全層。有趣的是,23andMe在漏洞發生后為所有用戶引入了強制性2FA,這表明他們承認僅密碼系統是不夠的。

為了深入了解23andMe的主張,我們聯系了Salt Security的現場首席技術官Nick Rago,他補充道:“在這個社會工程攻擊日益復雜的時代,任何有關數據泄露的主張都不會造成‘金錢損失’,因為它不包含社會安全號碼、駕照號碼或信用卡數據,只能半開玩笑地完成。”

Nick反駁了23andMe的說法,即黑客不需要PII數據來傷害毫無戒心的用戶,尤其是隨著Deepfake和人工智能技術的出現。尼克還警告說,揭示家譜或關系細節可以幫助攻擊者構建小規模和大規模的有針對性的社會工程攻擊。

“在構建有針對性的社會工程攻擊時,暴露任何譜系或關系信息對于攻擊者來說非常有用,無論是針對欺騙消費者、竊取身份,還是作為更復雜的攻擊活動的一個階段,例如獲得特權企業基礎設施中的系統訪問,”尼克說。

Comforte AG的網絡安全專家Erfan Shadabi告訴我們:“將全部責任歸咎于用戶是一個有缺陷的論點,它過度簡化了網絡安全的復雜情況。雖然用戶確實必須遵循帳戶安全的最佳實踐,但公司也必須保護委托給他們的敏感信息。令人欽佩的是,23andMe最近采取了要求雙因素身份驗證(2FA)的措施來加強對撞庫攻擊的防御。”

Anna艷娜

Anna艷娜

X0_0X

X0_0X

上官雨寶

上官雨寶

黑白之道

黑白之道

007bug

007bug

上官雨寶

上官雨寶

Anna艷娜

Anna艷娜

上官雨寶

上官雨寶

上官雨寶

上官雨寶

一顆小胡椒

一顆小胡椒

RacentYY

RacentYY

安全俠

安全俠

X0_0X

X0_0X