近期,火絨威脅情報系統發現一款偽裝成Windows非法激活程序的竊密病毒正在傳播。該病毒以Windows_Loader.zip包形式誘導用戶,內含病毒程序,可以獲取用戶電腦和程序信息并且盜取資金,對用戶構成較大安全威脅。

查殺圖

火絨工程師對樣本進行分析發現,該病毒與CryptBot家族有關。CryptBot是一個竊密軟件,最早出現在2019年,主要在Windows系統中通過釣魚郵件和破解軟件進行傳播。它能竊取受害者瀏覽器的敏感信息,獲取電腦和已安裝程序信息,拍攝上傳屏幕截圖。

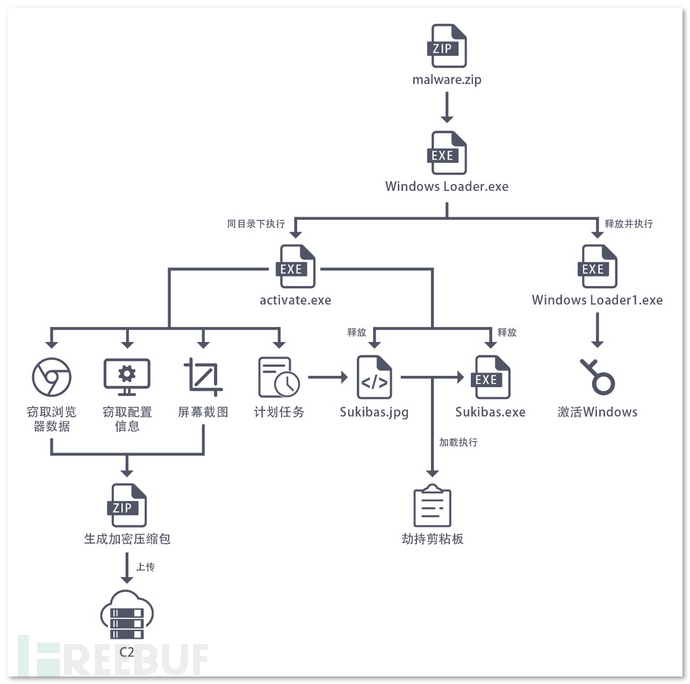

與以往不同的是,此次分析中發現新增了"clipboard hijacker"模塊,通過劫持受害者的剪貼板數據,將其中的加密貨幣地址替換成自己的錢包地址,來盜取資金。該樣本病毒流程圖,如下所示:

病毒執行流程圖

一、樣本分析:

第一階段:

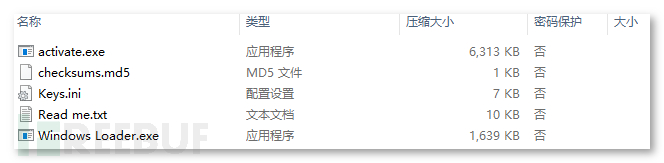

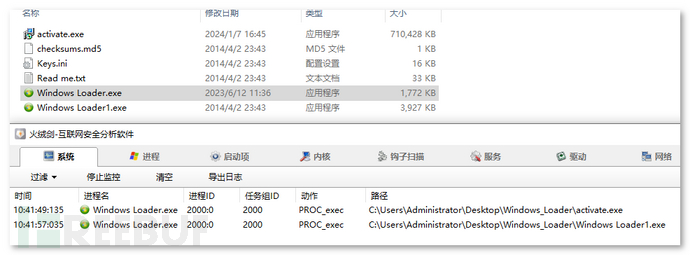

樣本是一個名為 Windows_Loader 的文件夾,其內包含多個文件,偽裝成 windows 激活程序來欺騙用戶:

文件集合

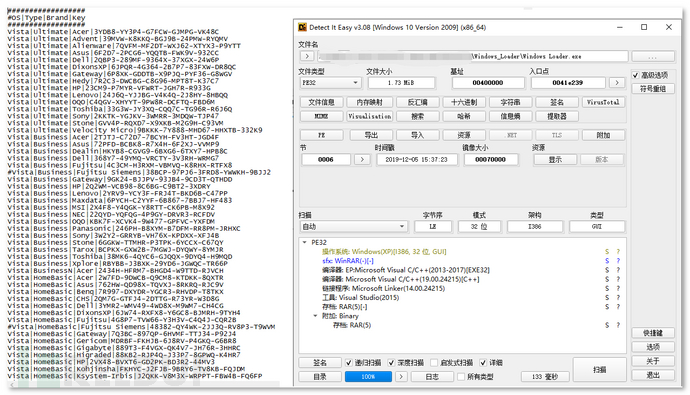

以 "Windows Loader.exe" 為執行主體,這是一個自解壓的可執行文件,內部包含用于激活 windows 用的 Windows Loader1.exe,Keys.ini 文件是激活用的序列號,這里最高只支持到 Windows7:

Keys.ini 和 sfx 自解壓

雙擊啟動 "Windows Loader.exe" 后,其會先后執行同目錄下的 activate.exe 和釋放的 Windows Loader1.exe,其中惡意行為集中在 activate.exe 中:

進程啟動

第二階段:

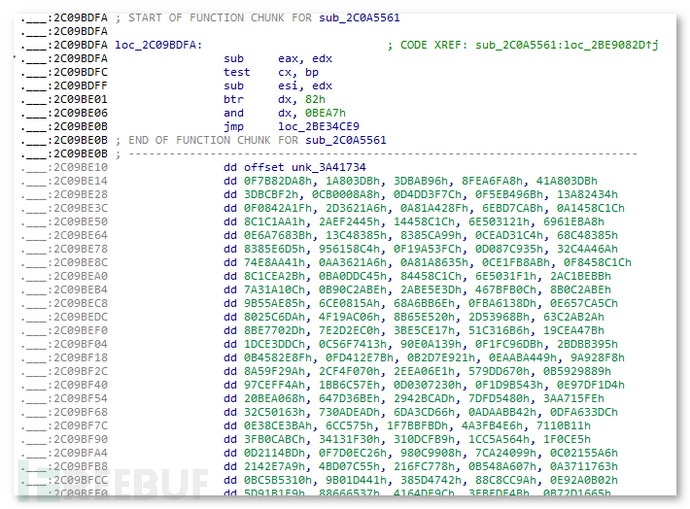

activate.exe 是一個近 700M 的大文件,邏輯代碼包含大量混淆、 SMC、動態加載等操作及近乎全局的內存校驗反調(反軟件斷點):

SMC

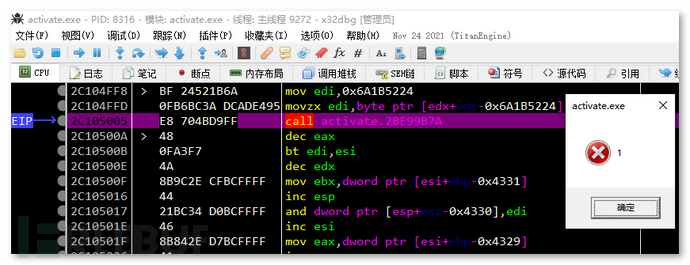

內存校驗計算 hash 的過程中,如果遇到內存修改或調試用的軟件斷點,則校驗失敗,從而跳轉到報錯彈框中并結束程序:

報錯彈框

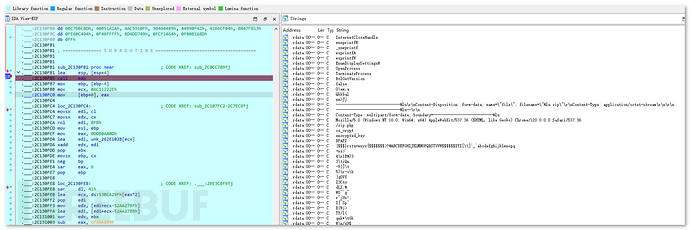

樣本在運行過程中會在 rdata 區解壓出通用的數據,數據的內容展現出其要竊取的信息以及要上傳的格式:

解壓 rdata 段數據

通過配置字符串及調試驗證可以發現,其竊取信息包括主流的瀏覽器相關的配置、錢包、關鍵插件、用戶數據等:

竊取 chrome 示例

竊取的瀏覽器列表如下:

瀏覽器列表

對于瀏覽器數據的獲取方式,樣本會根據配置數據遍歷并復制指定的配置文件到內存中,用于后續打包上傳:

獲取 Chrome 配置文件示例

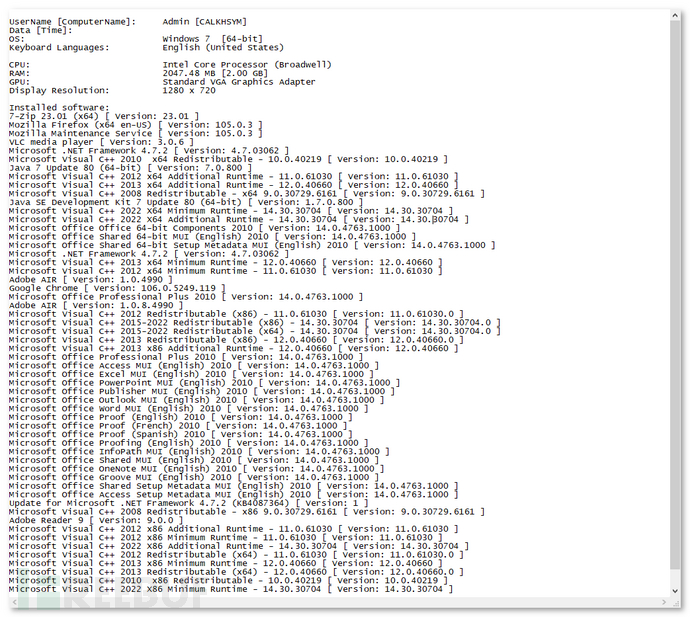

除了竊取瀏覽器相關數據外,樣本還會獲取受害者電腦的相關信息,包括“用戶名、時間、操作系統、鍵盤語言、CPU、RAM、GPU”等。此外,樣本還會遍歷注冊表 "HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall" 和 "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall" 獲取 32 位和 64 位已安裝的用戶程序:

已竊取的信息列表

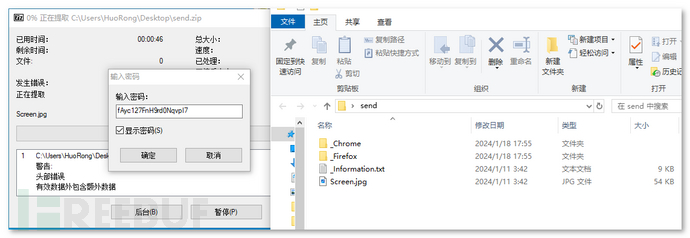

在竊取受害者相關信息后,樣本會新開辟一個內存空間用于存放數據,并解密出后續操作需要的字符串,包括前面 .rdata 區未出現的 information.txt,screen.jpg,以及 fAyc127FnH9rd0NqvpI7 等。其中 Information.txt 用于存放前面提到的受害者用戶信息,screen.jpg 用于后續拍攝屏幕截圖,fAyc127FnH9rd0NqvpI7 則是將所有竊密數據以文件為單位存放后,對文件夾進行壓縮時的壓縮密碼:

竊密壓縮包

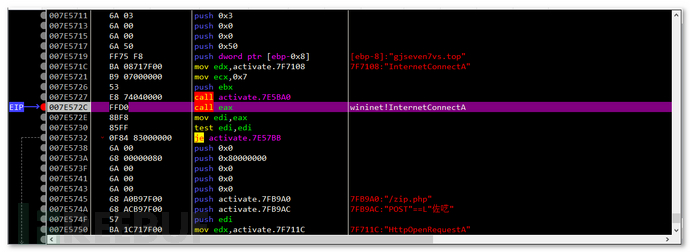

在整理好竊密信息到內存壓縮文件,樣本會解密出要連接的 C2:"gjseven7vs.top" 作為回傳域名,發送的目錄及其它 http 字段都在前面 .rdata 段中有定義:

域名連接

流量包截獲

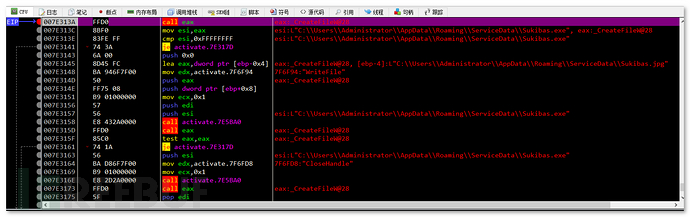

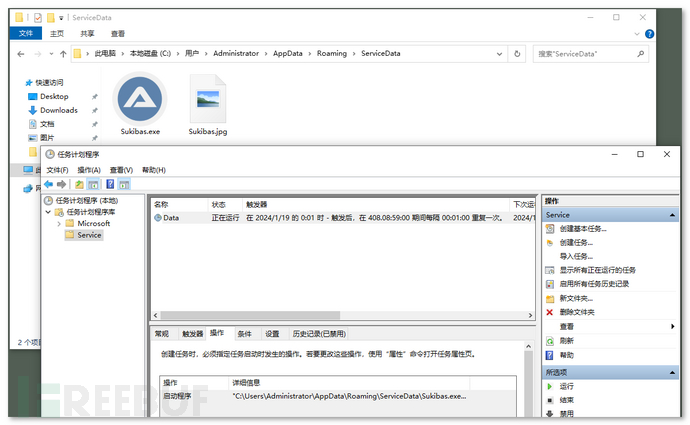

隨后樣本會解密嵌在自身中的 Sukibas.exe 和 Sukibas.jpg 文件,釋放在 "C:\Users\Administrator\AppData\Roaming\ServiceData\" 目錄下,以供下一階段使用:

文件釋放

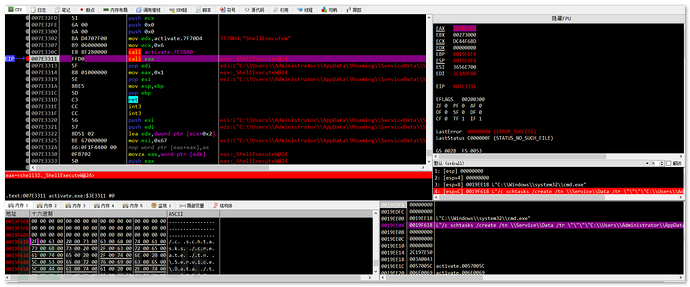

樣本繼續解密出關聯的命令參數,并調用 ShellExecuteW 函數來執行 cmd 命令以注冊計劃任務,執行的命令如下所示:

"/c schtasks /create /tn \Service\Data /tr """"C:\Users\Administrator\AppData\Roaming\ServiceData\Sukibas.exe""" """C:\Users\Administrator\AppData\Roaming\ServiceData\Sukibas.jpg"""" /st 00:01 /du 9800:59 /sc once /ri 1 /f"

注冊計劃任務

計劃任務截圖

第三階段:

第三階段屬于寫在計劃任務中的 Sukibas.exe 和 Sukibas.jpg 中的執行過程,Sukibas.exe 是 Autoit 官方的腳本加載器:

信息查看

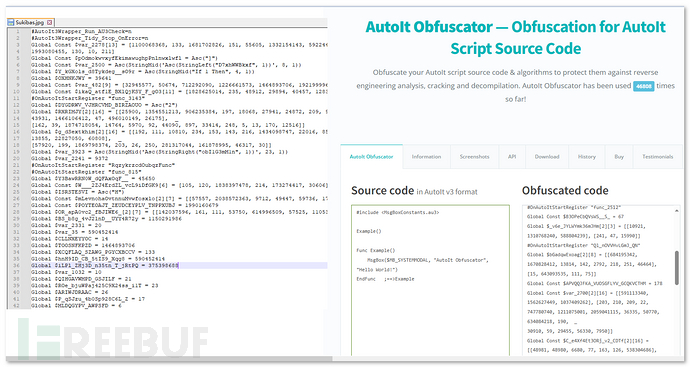

Sukibas.jpg 則是一個經過混淆的 Autoit 語言編寫的腳本,經過對比,可以確認利用的混淆工具是 "Autoit Obfuscator" 這款工具:

混淆工具

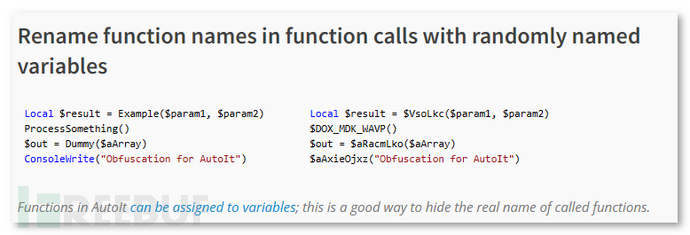

由于該腳本沒有使用任何 Autoit 的導入庫,所以可以把調用的函數范圍限制在標準函數列表中。且該混淆工具對函數的混淆策略是將函數分配給變量來隱藏調用的函數信息,所以仔細搜尋就能發現 3 個關鍵的標準函數,Run、ClipGet、ClipPut。

Autoit Obfuscator

由于沒有外聯類函數的調用,結合相關威脅情報及該組織的 TTP,可以猜測出其是使用了一種叫 "clipboard hijacker" 的模塊。該模塊曾在 2019 年由研究人員在 MyKings僵尸網絡中發現,其原理是通過劫持用戶剪貼板數據,對受害者復制的數據進行正則匹配,篩選出類似于加密貨幣地址的文本字符串,最后將其替換為自己的錢包地址,以吸走資金。

相關報告截圖

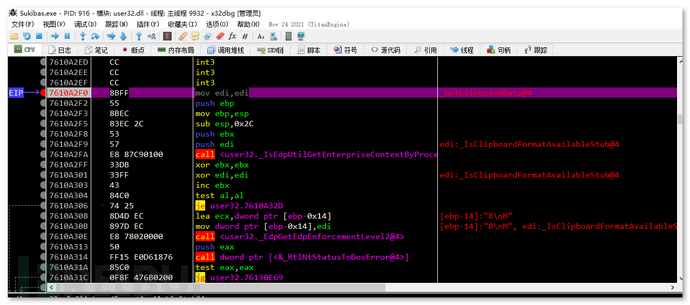

該手法在 Sukibas.jpg 上得以驗證,樣本在獲取剪粘板數據中不斷循環,直到匹配出類似于加密貨幣地址的文本字符串:

獲取剪粘板數據

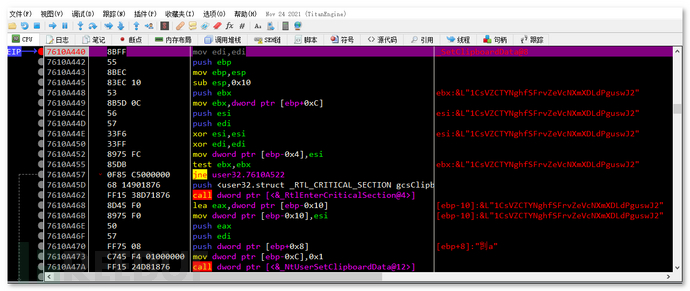

獲取匹配的剪粘板數據后,樣本會用自己內置的錢包地址進行替換。替換地址隨加密貨幣的種類不同而不同,有比特幣、以太坊、Tron等:

比特幣地址替換

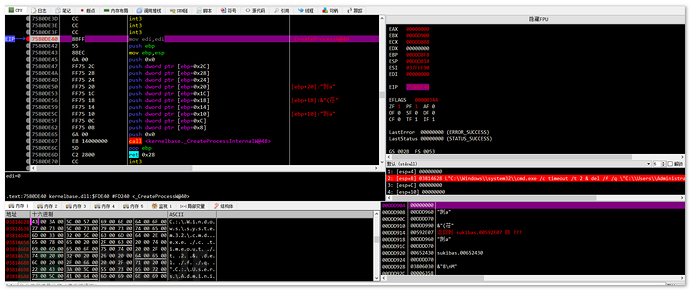

額外的,在替換錢包地址后,樣本會執行一個自刪除操作,為了防止由于 Sukibas.exe 正在執行而無法刪除,樣本還特定延遲兩秒后才進行相關操作。

執行的命令如下:

"C:\Windows\system32\cmd.exe /c timeout /t 2 & del /f /q "C:\Users\Administrator\AppData\Roaming\ServiceData\Sukibas.exe" & del /f /q "C:\Users\Administrator\AppData\Roaming\ServiceData\Sukibas.jpg""

文件刪除

二、附錄:

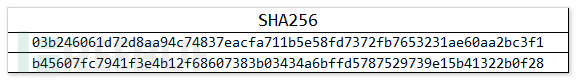

HASH:

C&C:

上官雨寶

上官雨寶

cayman

cayman

安全圈

安全圈

ManageEngine卓豪

ManageEngine卓豪

尚思卓越

尚思卓越

FreeBuf

FreeBuf

FreeBuf

FreeBuf

安全俠

安全俠

安全俠

安全俠

安全俠

安全俠