微軟威脅情報部門的網絡安全研究人員發現了伊朗民族國家黑客Peach Sandstorm(又名HOLMIUM)的最新活動。該組織一直在努力部署一個新開發的名為FalseFont的后門,專門針對國防工業基地(DIB)內的個人。

此次披露遵循了微軟在2023年9月的一篇博文中概述的早期調查結果,其中Peach Sandstorm被確定為全球范圍內的衛星和制藥等行業的目標。

微軟調查團隊認為,Peach Sandstorm正在積極為伊朗政府收集情報,使他們的行動與國家利益保持一致。

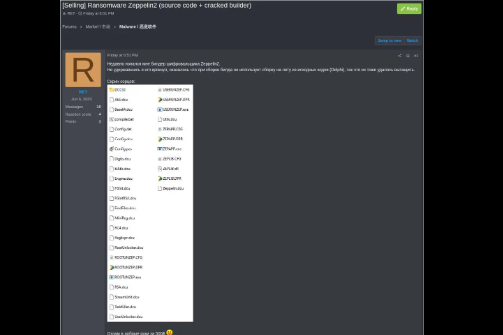

根據微軟今天分享的推文,FalseFont作為一個配備了多種功能的自定義后門脫穎而出。這些功能使操作員能夠遠程訪問受感染的系統、執行其他文件并將信息傳輸到其命令和控制(C2)服務器。2023年11月上旬,針對目標檢測到了第一批FalseFont實例。

FalseFont的開發和部署展示了Peach Sandstorm策略的持續演變,這是Microsoft在過去一年中觀察到的趨勢。這表明桃子沙暴不斷努力增強他們的貿易技術。

值得注意的是,Microsoft Defender防病毒軟件已將FalseFont檢測為Backdoor:MSIL/FalseFont.A!dha。盡管Microsoft正在監控Peach Sandstorm的活動,但毫無戒心的用戶應該警惕Peach Sandstorm可能用來傳播FalseFont后門的網絡釣魚和社會工程攻擊。

以下是防止網絡釣魚和社會工程攻擊需要遵循的一些關鍵點,這些攻擊可能會將FalseFont后門傳送到您的設備:

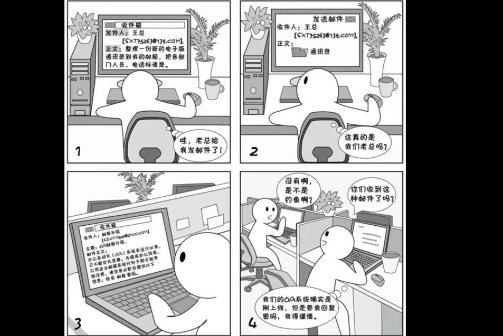

1. 對電子郵件持懷疑態度:收到意外電子郵件時要小心,尤其是包含可疑附件或鏈接的電子郵件。在與任何內容交互之前驗證發件人的合法性,因為FalseFont經常通過網絡釣魚電子郵件滲透系統。

2. 更新安全軟件:確保您的防病毒和反惡意軟件軟件是最新的。定期安裝安全補丁和更新,以防范攻擊者可能利用的漏洞來傳遞FalseFont后門。

3. 驗證電子郵件地址:仔細檢查電子郵件地址,特別是在與敏感信息或金融交易相關的通信中。FalseFont攻擊者經常使用欺騙性電子郵件地址來模仿合法實體。

4. 使用多重身份驗證(MFA):為所有相關帳戶實施MFA,以增加額外的安全層。即使憑據遭到泄露,MFA也可以防止未經授權的訪問,從而降低FalseFont滲透的風險。

5. 員工培訓:定期對員工進行網絡釣魚意識培訓,以識別和報告可疑電子郵件。向他們介紹攻擊者部署FalseFont所使用的策略,并強調保持警惕的重要性。

防范提供 FalseFont 的社會工程攻擊:

1. 驗證呼叫者身份:收到意外呼叫或消息時要小心,尤其是那些請求敏感信息的呼叫或消息。在分享任何個人或機密詳細信息之前,請獨立驗證呼叫者的身份。

2. 當心緊迫感: 社會工程攻擊通常會造成緊迫感或緊急情況。對要求立即采取行動的請求持懷疑態度,并花時間獨立驗證此類通信的合法性,以避免成為FalseFont的受害者。

3. 限制社交媒體上的信息共享:最大限度地減少在社交媒體平臺上共享的個人和專業信息的數量。攻擊者可能會使用公開的詳細信息進行有針對性的社會工程攻擊,從而導致部署FalseFont后門。

4. 社會工程策略教育:提供有關社會工程策略和與欺騙性通信相關的危險信號的培訓。對操縱技術的認識有助于用戶識別并阻止通過社會工程傳播FalseFont的嘗試。

5. 定期審查隱私設置:定期審查和調整在線帳戶和社交媒體平臺上的隱私設置。限制對個人信息的訪問可以減少攻擊者收集細節以發起令人信服的社會工程攻擊和部署FalseFont的機會。

Anna艷娜

Anna艷娜

上官雨寶

上官雨寶

Anna艷娜

Anna艷娜

安全俠

安全俠

黑白之道

黑白之道

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Andrew

Andrew

安全牛

安全牛

安全俠

安全俠

FreeBuf

FreeBuf

Anna艷娜

Anna艷娜