2023年9月,Group-IB的威脅情報部門發現了一個托管公開開源的命令和控制服務器滲透測試工具,定制,專為SQL注入而設計。

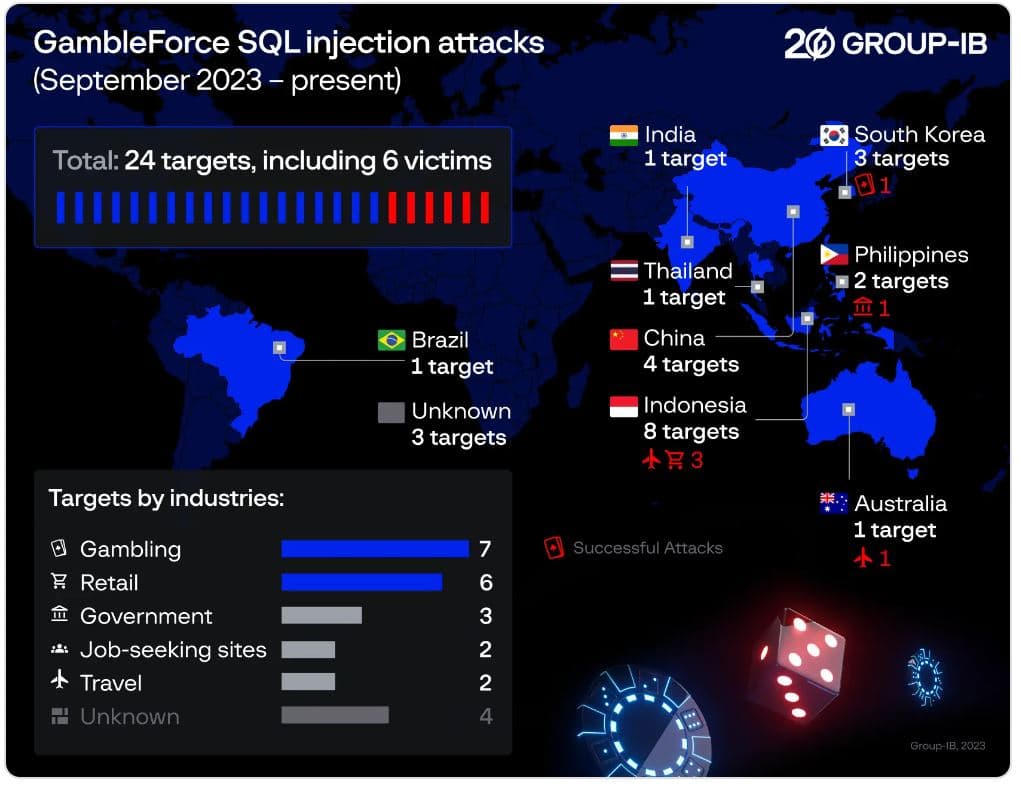

攻擊者被識別為“GambleForce”,他在2023年9月至12月期間針對8個國家的政府、賭博、零售、旅游和求職部門的24個組織進行了攻擊,成功入侵了澳大利亞、印度尼西亞、菲律賓和菲律賓的6個網站。韓國。該組織還針對中國、印度和泰國的網站。

該組織使用SQL注入等基本但有效的技術。它利用易受攻擊的網站內容管理系統(CMS)從可訪問的數據庫中提取包含登錄名、散列密碼和表的用戶數據庫。

GambleForce對其目標沒有選擇性,但會收集散列和純文本憑據。這表明除了有針對性的攻擊之外還有更廣泛的動機,可能是為了將來的利用而收集數據或在暗網上出售。

威脅行為者的目的是竊取目標數據庫中的任何可用信息,例如散列和純文本用戶憑據。該組織對被盜數據采取的行動仍然未知。

在針對巴西的攻擊中,GambleForce利用了Joomla CMS中的漏洞CVE-2023-23752,并直接從聯系人中竊取數據提交表單,展示他們的適應性和即興創作的意愿。

進一步調查顯示,GambleForce使用dirsearch、redis-rogue-getshell和Tinyproxy等開源工具進行目錄暴力破解,Web流量攔截和SQL注入以利用數據庫服務器中的漏洞。他們首選的工具是sqlmap,這是一種利用SQL注入漏洞的滲透測試工具。

研究人員還在他們的服務器上發現了流行的滲透測試框架Cobalt Strike,該框架以中文顯示命令。值得注意的是,最近中國詐騙者通過創建合法網站的克隆版本并將訪問者重定向到賭博網站而造成嚴重破壞。

2023年11月,報道了有關中國黑客的活動,其中菲律賓報紙MindaNews發現了一個中國克隆的其網站(mmart-inn.com)兩年來一直非法復制該報紙的內容,最近的翻譯是從2023年2月開始的。

在其博文中,Group-IB的威脅情報寫道,其研究人員與其24/7計算機應急響應團隊分享了最新發現(CERT-GIB),它摧毀了網絡犯罪分子的C2服務器。GambleForce可能會在發起新攻擊之前重組/重建其基礎設施。

然而,該案例繼續表明,即使是最基本的安全漏洞也可能產生重大后果,這凸顯了分層防御策略的必要性,該策略優先考慮修補已知漏洞并實施重要的安全控制。

007bug

007bug

一顆小胡椒

一顆小胡椒

ManageEngine卓豪

ManageEngine卓豪

007bug

007bug

一顆小胡椒

一顆小胡椒

FreeBuf

FreeBuf

安全牛

安全牛

RacentYY

RacentYY

RacentYY

RacentYY

X0_0X

X0_0X

上官雨寶

上官雨寶

FreeBuf

FreeBuf

X0_0X

X0_0X