概述

經監測,我們截獲了一起與未知家族有關的欺詐性 Android 應用傳播事件。詳細調查發現,該家族主要使用開源的 Telegram Android 源代碼作為其核心功能模板。通過各種策略,包括但不限于刷單、投資推廣和色情聊天,該家族誘導用戶下載并安裝其應用,從而執行欺詐操作。進一步網絡環境探測結果顯示,存在多款與該家族高度相似的活躍應用,進一步證實了這些應用確實屬于同一個欺詐家族。這個家族不僅具有高度的欺詐性和一致性,還擁有一個完整的業務供應鏈。基于上述特點,我們決定為這一欺詐家族命名為“BOOMSLANG(樹蚺)”。

技術分析

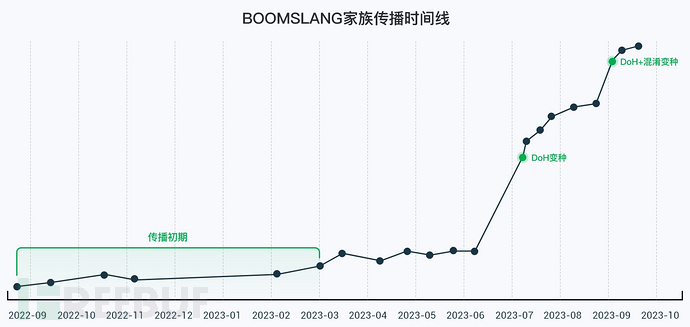

從我們獲取的家族樣本中進行溯源分析后,發現該家族最早始于 2022 年 9 月進行傳播。由于當時疫情等外部因素的影響,該家族在 2022 年 9 月至 2023 年 3 月期間處于欺詐傳播的初級階段。然而,隨著社會狀況逐漸恢復,該家族開始大規模傳播,并推出了多個不同業務類型的版本。值得注意的是,為了適應反欺詐措施,該家族在 2023 年 7 月首次進行了變種,引入了“Domain Over HTTPS(DoH)”技術。隨后,在 2023 年 9 月,家族樣本再次發生變種,增加了對現有自動化 App 安全檢測手段的抵抗能力,具體采用了 NPManager 自帶的 StringFrog 混淆技術,以規避基于字符串提取的安全檢測。

DoH(DNS over HTTPS)是一種安全協議,用于通過 HTTPS 加密的連接進行 DNS 解析請求和響應。其主要目的是增加隱私和安全性,防止 DNS 請求被竊聽或篡改。

接下來,我們將對該家族的原始版本以及引入 DoH 技術的版本進行深入分析。

樣本概況

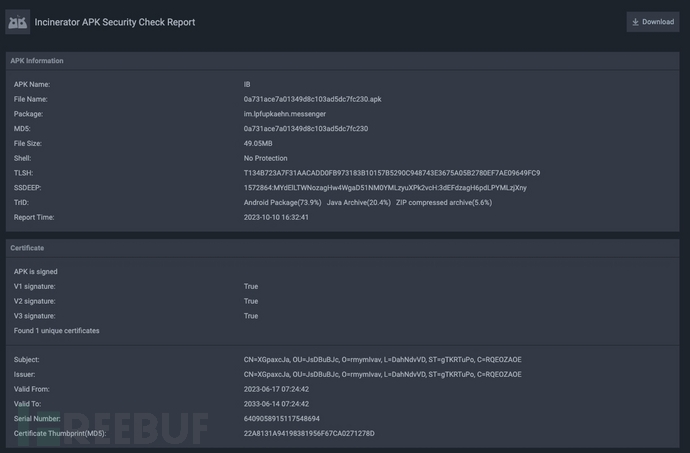

樣本標識

- MD5 Hash:

0a731ace7a01349d8c103ad5dc7fc230

功能與行為

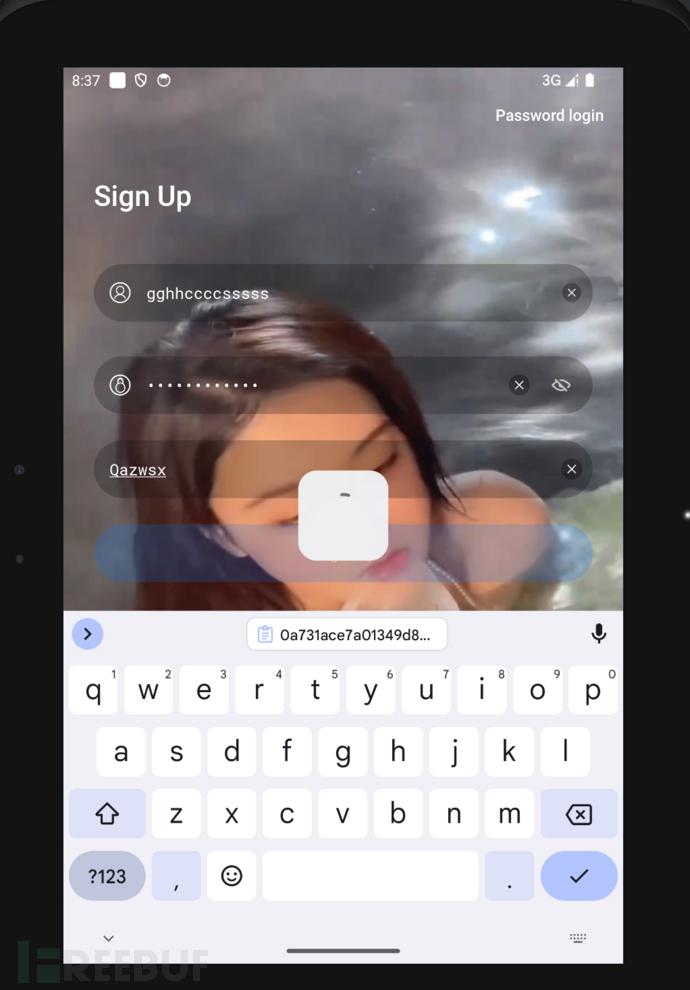

- 登錄界面:樣本啟動后展示的是一個登錄界面,該界面要求輸入邀請碼以進行登錄。

- 聊天界面:登錄成功后,用戶將進入一個聊天界面。

- 惡意活動:該樣本主要通過聊天功能進行詐騙或其他類型的惡意行為。

分析細節

樣本基本面分析

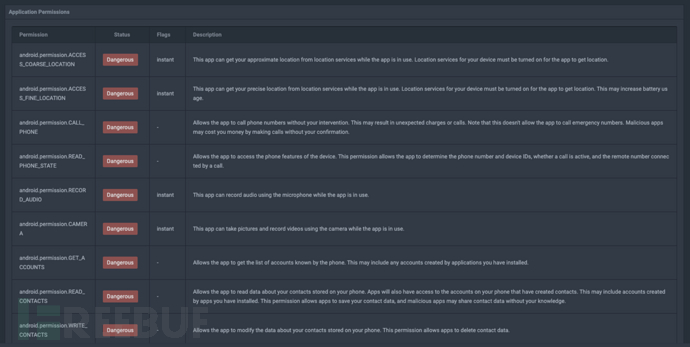

- 權限分析:使用 Incinerator 工具打開樣本后,從生成的 Report 信息中可以觀察到,該樣本請求了多個高風險的權限。

- 動態檢測結果:

- 包名與子目錄問題:動態檢測結果顯示,在

im.lpfupkaehn.messenger包名下的tgnet子目錄中,NetworkConfig.java文件存在明顯的問題。

接下來,我們將詳細分析 im.lpfupkaehn.messenger包名的具體表現和潛在風險。

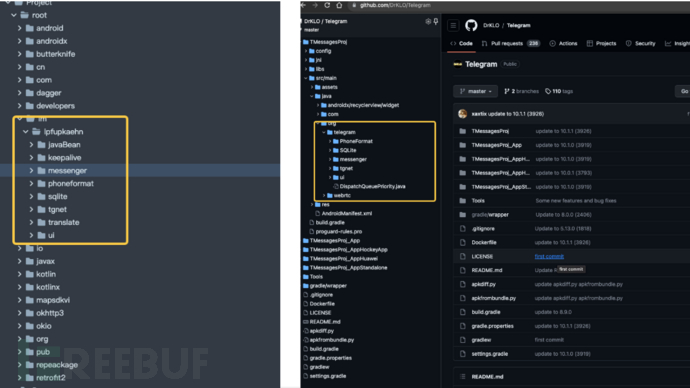

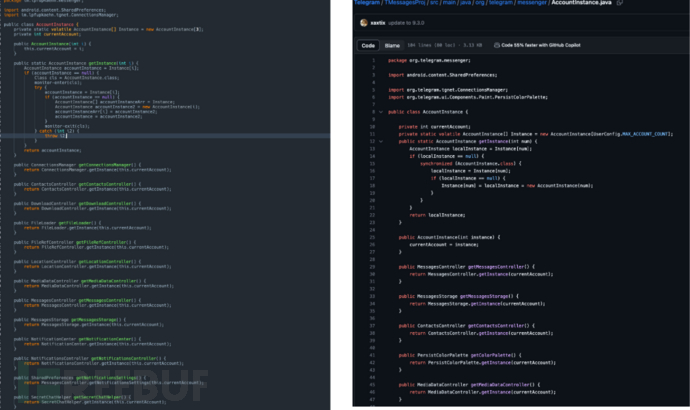

代碼相似度

文件與目錄結構

- tgnet 子目錄:在

im.lpfupkaehn.messenger的相應目錄下,存在一個明確的tgnet子目錄。

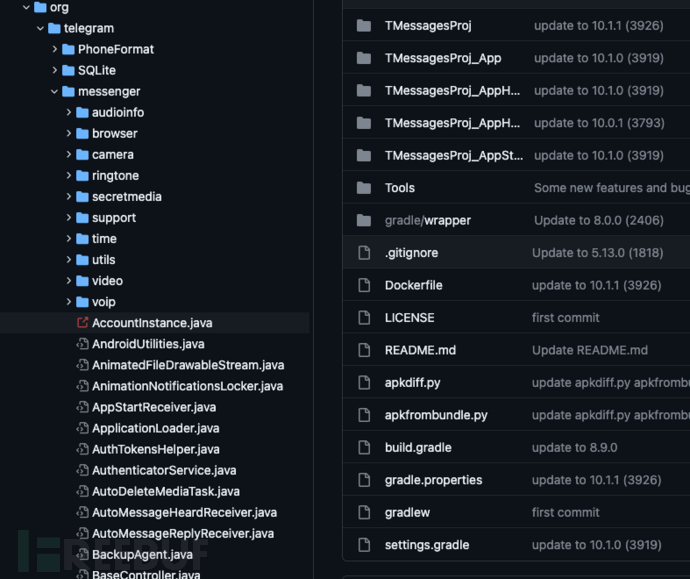

源碼比對

- GitHub 搜索結果:利用該目錄中的代碼進行 GitHub 搜索后,發現這部分代碼與 Telegram Android 源碼高度相似。

代碼相似性比較

im.lpfupkaehn.messenger與org.telegram.messenger

多個類文件,如 AccountInstance等,在排除反編譯因素后,顯示為 100% 相同。

代碼差異分析

主要新增部分

在該樣本中,基于 Telegram Android 源碼,主要有三個顯著的新增部分:

- 依賴庫:

- 位置:主要集中在

com目錄下。 - 功能與調用:這些庫基本上都能通過搜索找到其調用處,主要用于處理一些較小的功能。

- 示例:

com.alibaba.fastjson庫主要用于處理更新用戶信息的協議。

- UI 目錄差異:

- 對比:

im.lpfupkaehn.ui目錄與org.telegram.ui目錄相比,前者多出幾個目錄。 - 推測:這些新增目錄可能是為了滿足定制 UI 的需求而加入的。

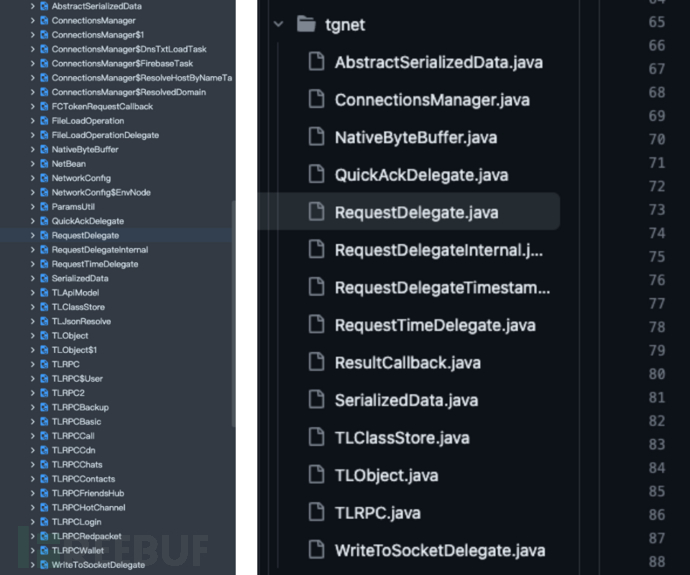

- tgnet 目錄差異:

- 對比:在

im.lpfupkaehn.tgnet和org.telegram.tgnet目錄之間進行比較,發現前者多出幾個文件。 - 推測:這些新增文件可能是用于實現特定的網絡通信或功能。

詳細新增類文件分析

在該家族樣本中,特別值得注意的是新增了以下類文件:

基礎網絡與文件操作類:

FCTokenRequestCallback: 可能與 Token 請求有關。FileLoadOperation: 文件加載操作。FileLoadOperationDelegate: 文件加載操作的代理。NetBean: 網絡配置 Bean。NetworkConfig: 網絡配置。ParamsUtil: 參數工具。

Telegram 后臺通訊擴展(TL 系列):

TLApiModel: API 模型。TLRPCZ: 可能與 RPC 通訊有關。TLRPCBackup: 備份相關。TLRPCBasic: 基礎 RPC 功能。TLRPCCall: 通話功能。TLRPCCdn: CDN 相關。TLRPCChats: 聊天相關。TLRPCContacts: 聯系人相關。TLRPCFriendsHub: 好友中心。TLRPCHotChannel: 熱門頻道。TLRPCLogin: 登錄相關。TLRPCRedpacket: 紅包功能。TLRPCWallet: 錢包功能。

這些新增的類文件主要涉及到網絡操作、文件處理以及與 Telegram 后臺進行通訊的多個方面。這進一步突顯了該家族樣本相較于原始 Telegram 代碼的定制和拓展。

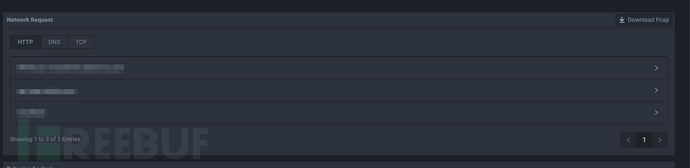

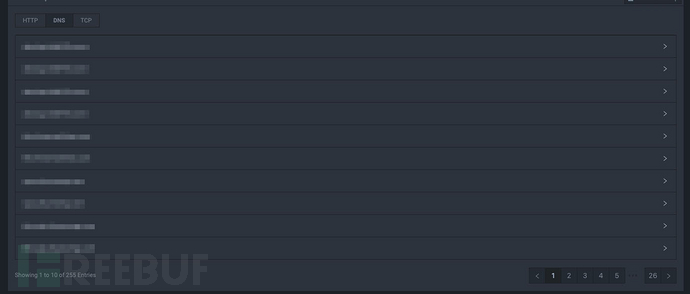

網絡行為分析報告

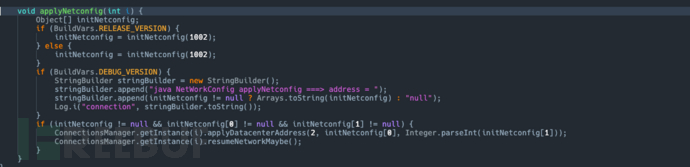

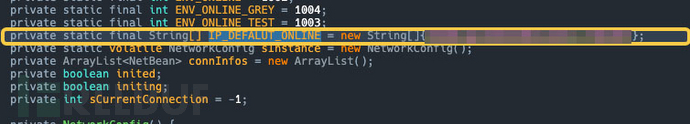

主要焦點:NetworkConfig.java

基于自動化分析的結果,NetworkConfig.java文件代碼中存在明顯的問題,因此本次分析將重點關注該文件。

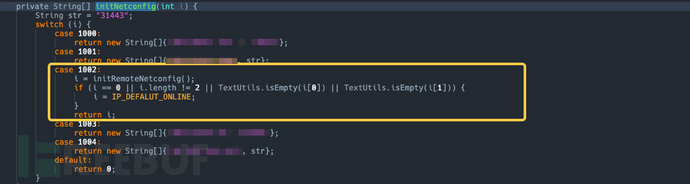

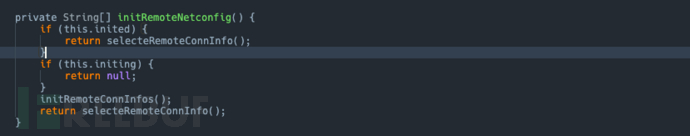

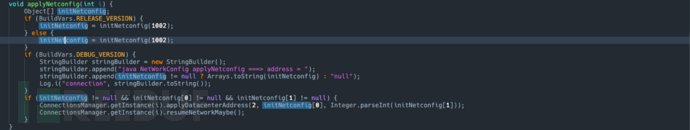

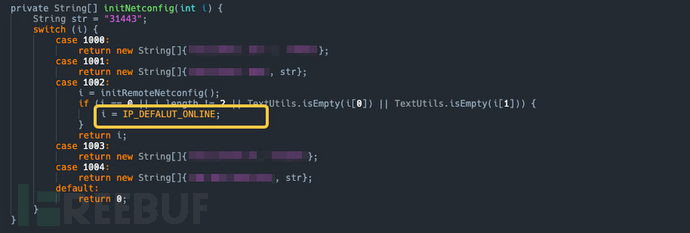

- 網絡配置更新機制

環境區分:代碼中區分了線上環境和內網環境。只有標識為 1002 的是線上環境,需要更新網絡配置。

- 這里有兩個關鍵函數

initRemoteConnInfos和selecteRemoteConnInfo

關鍵函數分析:initRemoteConnInfos: 主要負責從配置接口 https://*************.***-**********.********.***/************.***獲取目標 IP 和端口信息。

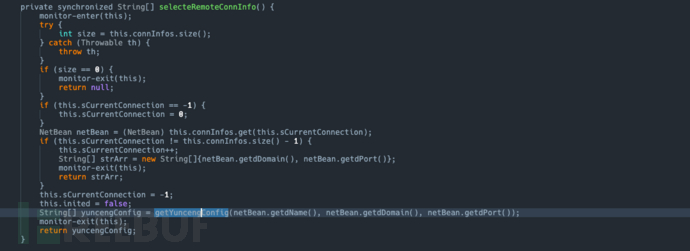

selecteRemoteConnInfo: 使用阿里游戲盾將目標 IP 和端口轉換為代理 IP 和端口,達到隱藏實際 IP 和端口的目的。

阿里游戲盾使用邏輯

- 功能介紹:阿里游戲盾提供了一個免疫 DDoS/CC 攻擊的彈性安全網絡。具體來說,它根據提供的目標 IP 和端口生成一個動態變化的代理 IP 和端口。

- 挑戰與影響:對于網絡行為分析和惡意程序網絡請求攔截來說,阿里游戲盾的彈性安全網絡構成了一個嚴重的挑戰。因為代理 IP 和端口可以不斷變化,這極大地增加了網絡追蹤和攔截的難度。

該樣本利用了復雜的網絡配置和第三方安全服務(阿里游戲盾)來隱藏其實際網絡行為,從而增加分析和追蹤的難度。這些特點進一步證明了該惡意樣本的高度專業性和隱蔽性。

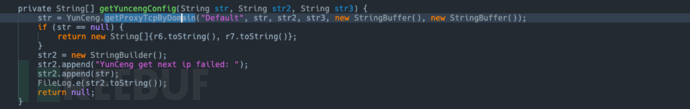

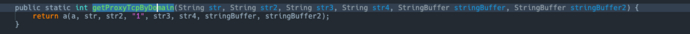

YunCeng.getProxyTcpByDomain的反編譯代碼如下:

根據阿里游戲盾官方網站上較舊版本的文檔,getProxyTcpByDomain函數的前四個參數表現如下:

函數的后兩個參數則用于返回與輸入目標 IP 和端口相對應的代理 IP 和端口。

函數的后兩個參數則用于返回與輸入目標 IP 和端口相對應的代理 IP 和端口。

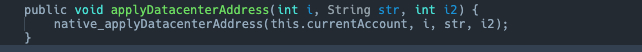

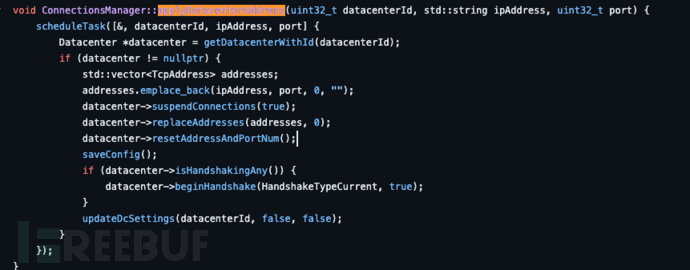

在對上述代碼進行進一步分析后,我們發現返回的代理數據最終被傳遞給了 ConnectsManager。

我們注意到這是一個 native函數。在常規情況下,我們需要逆向分析。so文件以獲取相應的代碼。然而,由于之前我們已經提到這個樣本代碼與 Telegram Android 有很高的相似性,我們決定直接查閱 Telegram Android 的源代碼來進行分析。

在這個步驟中,返回的 IP 地址和端口號被設置給了 ConnectManager 的 datacenter 對象,并隨后重新發起了握手過程以建立新的連接。這一操作實現了樣本與云端網絡通訊的服務器切換。至此,惡意樣本已經成功地通過新的 IP 和端口與遠程服務器建立了新的通信通道。

攔截方法:

經過詳細分析,我們完成了對樣本主要網絡請求逃逸攔截行為的審查。該樣本巧妙地利用了防 DDoS 服務,通過不斷更換請求的 IP 地址和端口,有效地規避了傳統的基于固定 IP 請求攔截的防護手段。

要全面阻斷這一樣本的網絡請求,需要通過靜態和動態分析相結合的方式,找出樣本是如何利用阿里游戲盾服務的,并據此攔截相關網絡通信途徑。具體攔截策略可集中在以下三個方面:

- 攔截樣本通過請求阿里游戲盾來獲取目標 IP 地址和端口的網絡請求。

- 如果第一種攔截策略未能成功執行,那么還需要針對樣本中預設的默認 IP 和端口進行攔截。具體來說,應該攔截所有指向

****.**.********.***的網絡請求。

在灰度測試階段,如果前兩種攔截策略都未能成功,那么應關注樣本中預設的第三個默認 IP 地址,即

在灰度測試階段,如果前兩種攔截策略都未能成功,那么應關注樣本中預設的第三個默認 IP 地址,即 **.***.***.***。所有指向這一 IP 的網絡請求也應被攔截。

這些網絡請求被巧妙地深藏在代碼中,需要綜合應用動態和靜態分析方法才能準確地識別出它們,這無疑給安全對抗工作增加了額外的挑戰和工作量。

家族變種分析

在持續追蹤此類惡意 APP 過程中,我們發現了一種新的變種,其 MD5 哈希值為 61eea96bae6e53b6806d974cf35877df。這個新樣本做出了一個顯著的變化:它不再依賴于阿里游戲盾,而是轉向使用了七牛云的 DoH(DNS over HTTPS)服務。具體的使用方式如下:

在這個新的變種中,攻擊者將 HOST 中的地址配置為七牛云的 DnsManager 的 dnsServer。然后,該 DnsManager 負責進行 DNS 查詢。這種改變不僅表明攻擊者正在逐漸熟悉和利用更高級的網絡服務,而且也增加了分析和攔截其行為的復雜性。

在這種情況下,樣本通過其自己控制的 dnsserver 來動態地更換 IP 地址。這種設置使得攻擊者能夠在后端使用類似于阿里游戲盾的工具,隨機返回不同的代理 IP 地址,從而實現真實 IP 地址的隱藏。如果 DNS 查詢失敗,樣本會回退到預設的 IP 和端口,進一步增加了對抗分析的復雜性。這種多層次的網絡行為策略不僅增加了分析工作的難度,也為有效攔截創建了額外的挑戰。

總結

在對該惡意樣本的全面分析中,我們可以看出樣本在多個層面上展示出復雜和隱蔽的行為特點:

- 代碼結構:該樣本大量借用了 Telegram Android 的源代碼,并進行了多處定制和添加,這增加了分析的復雜性。

- 網絡行為:

- 早期版本主要使用阿里游戲盾進行 IP 和端口的動態更換,以規避網絡攔截。

- 新變種則切換到了使用七牛云的 DoH 服務,進一步提高了其隱蔽性。

- 動態與靜態分析結合:由于樣本使用了多種方式來隱蔽其網絡行為和代碼結構,因此需要同時運用動態和靜態分析來全面了解其行為模式。

- 對抗措施:對該樣本的有效攔截需要細致地分析其使用的所有通訊路徑和依賴庫,并針對這些特定路徑和庫進行攔截。

- 更新和演進:該樣本具有較高的更新頻率和多樣性,需要持續關注其變種和更新。

綜上所述,該惡意樣本展示了高度的復雜性和隱蔽性,需要綜合多種分析手段并持續跟蹤其變化,以便制定有效的防護措施。

IoC

Hash:

0a731ace7a01349d8c103ad5dc7fc230

c0c2c778f447c8e8e007f23fc9884270

f911559ca31a67644839fb3441b4353a

90a214d758e139e7604d2a0ffeea636d

07adcaaba76313bb403e272af0b410fb

cc77e56537f42e9f9929414e0c6ee5fa

3500969225597c6ef74bbcd430db639b

9e2430fbf9fda9d88c64fa21be0397be

cad71847f3d233392858241108379ba9

4c0ef460d9002529e5c4246a01b4bb3b

61ad63ee3527a0386728d7b7fd7327c1

f5e0cb000781595282b08c0c13aa2ccd

aa9b9fa34ecccd73586a75a5c2b472da

1ee643ce7569b8badef4893a06a65529

83769c54646c9b7fb4395e2bd2bbd8ca

340795cd070438dbab4224b39de2bb32

c5381d9b17d4d870f4187bd92fffc4f1

34db2c2aa456d943c0cee500895b6ebb

903a976b8469ffc51f865064c1c99134

e51e972cab85b126aa714367a6b3580d

0e8f47f6fd85f87ec856b8338cb1a58e

5c901f89a693a81a60da1f0314fc8c00

8bf147393b4349e6d30855f5a1994122

0724e81bab5c781229d8a412b078a470

84bad8f49ab890c25ccd33b751d875a1

dbce0d16142d5492ff7c3304ee24c118

cda08dd3ba29229da293efb299a0071b

7870d55613d69067f432bcfced6b9395

e01a68ff450ca8e9e8a148060503aa4d

a248ce6f396c27ebc7f5a660e367eae8

c80a11363e216d7e32e17fa044672369

79bcd908766033491409c62015488049

55e3dfe425fb5372542909a63ed007e5

5bb38f2601937a538d068047dc32937b

a1b5de8df8741deb655c84d3dad536fd

C&C:

47.104.243.76:31537

183.230.11.65:55555

42.193.237.57:30003

175.178.152.90:30003

139.199.224.36:30003

111.230.69.193:30003

36.255.220.245

https://ff119f.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://axvsag103sdvsbd.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://126sand.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://bw36file.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://bw1cloudfile1.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://ff115f.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://bw5file1.oss-cn-hangzhou.aliyuncs.com/andrioddunv.txt

https://80xbdfs.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://bw89file.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://6oiue.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://ma36twegt.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://6fdhgbtreh.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://fdasfewmm26dsafdas.oss-ap-southeast-1.aliyuncs.com/andrioddunv.txt

https://gg81fnew.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://ev10mgmt.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://26qewsdz.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://file100fg.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://jbsa111.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://cxvsdf121gfhe.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://wb25f.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://abhjbw115jks.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://bhjasd183.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://bw39file.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://if90f.oss-accelerate.aliyuncs.com/andrioddunv.txt

https://8.212.47.67/dns-query

https://8.212.102.80/dns-query

https://8.212.1.70/dns-query

https://8.212.101.76/dns-query

https://47.57.138.89/dns-query

https://47.57.2.128/dns-query

Smile.isk5uz.com

Maomi.gz.bw36diannew.com

abab.gz.bibi115s.com

Pulo.gz.bw6nmddk.com

Qiaojiar.gz.bw111uam.com

guo.gz.awwb90.com

ttt.gz.iudjd119.com

Facai.gz.bw26f.com

Sichunge.bj1.mumrsn8i.com

nqo5.hz.sjdnbw81.com

deadf.gz.wknbw25.com

Lvcha.gz.bw183khgftdfgh.com

Wngd.gz.bw121ffu.com

Gsnm.gz.bw115dsvwerfoijsd.com

Xecm.gz.bw6st.com

Huachuanghulian.gz.bw16wcnmader.com

Qingyimianmian.gz.bw39top.com

Zzh.gz.bw126zzhyyds.com

wrty4.gz.az25ru.com

roklw.gz.skmw100.com

Ommm.gz.bw103hgycgi.com

Edko.gz.bw36a.com

Aelo.gz.bw112uuuuuuu.com

Dandan.gz.bw26yidingyaotingzhu.com

原文鏈接:Lian Security

ManageEngine卓豪

ManageEngine卓豪

商密君

商密君

上官雨寶

上官雨寶

嘶吼專業版

嘶吼專業版

一顆小胡椒

一顆小胡椒

ManageEngine卓豪

ManageEngine卓豪

ManageEngine卓豪

ManageEngine卓豪

ManageEngine卓豪

ManageEngine卓豪

一顆小胡椒

一顆小胡椒

007bug

007bug

007bug

007bug