據澳大利亞和美國發布的最新聯合網絡安全咨詢報告,截至2023年10月,Play 勒索軟件背后的黑客影響了大約 300 個實體。

當局表示:“使用Play勒索軟件的黑客采用雙重勒索模式,在竊取數據后加密系統,影響了北美、南美、歐洲和澳大利亞的廣泛業務和關鍵的基礎設施組織。”

Play,又稱為 Balloonfly 和 PlayCrypt,于 2022 年出現,利用 Microsoft Exchange 服務器(CVE-2022-41040 和 CVE-2022-41082)以及 Fortinet 設備(CVE-2018-13379 和 CVE-2020-12812)中的安全漏洞,侵入企業并部署文件加密惡意軟件。

值得注意的是,根據 Corvus 的數據,勒索軟件攻擊越來越多地利用漏洞作為初始感染途徑,而不是使用釣魚郵件。這種方式從 2022 年下半年幾乎為零,到 2023 年上半年增加到近三分之一。

Play 勒索軟件組織使用雙重勒索模式

網絡安全公司Adlumin在上個月發布的一份報告中指出,他們“提供服務”給其他黑客,這個服務形成了“勒索軟件即服務(RaaS)”運營的完整轉變。

該組織策劃的勒索軟件攻擊使用 AdFind 等公共和定制工具,運行 Active Directory 查詢,使用Grixba 列舉網絡信息,通過GMER、IOBit 和 PowerTool 禁用防病毒軟件,以及使用 Grixba 收集有關備份軟件和遠程管理工具在機器上安裝情況的信息。

觀察發現,這些黑客還進行了橫向移動、數據外泄和加密步驟,依賴 Cobalt Strike、SystemBC 和 Mimikatz 進行攻擊后利用。

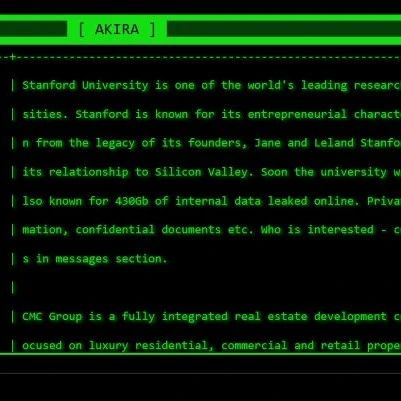

“Play ransomware group 采用雙重勒索模式,在外泄數據后加密系統,” 這些機構表示。“勒索信息中并不包括初始贖金要求或付款說明,而是指示受害者通過電子郵件聯系威脅行為者。”

據 Malwarebytes 匯編的統計數據顯示,Play 僅在 2023 年 11 月就已經攻擊了近 40 個受害者,但明顯少于于其同行 LockBit 和 BlackCat(又稱 ALPHV 和 Noberus)。

此警報發布數天后,美國政府機構發布了有關 Karakurt 組的更新公告。該組以純粹的勒索方式著稱,避開了基于加密的攻擊方式,而是在獲得對網絡的初始訪問權限后,通過購買被盜的登錄憑證、入侵經紀人(又稱初始訪問經紀人)、釣魚和已知的安全漏洞等方式進行攻擊。

政府表示:“Karakurt 的受害者并未報告受損機器或文件的加密情況;相反,Karakurt 的行為者聲稱竊取了數據,并威脅將其拍賣或公開發布,除非他們收到所要求的贖金。”

這些進展出現的同時,有人猜測 BlackCat 勒索軟件可能成為執法行動的目標,因為其暗網泄露門戶網站離線了五天。然而,網絡犯罪集體將這次停機歸咎于硬件故障。

此外,另一個新興的名為 NoEscape 的勒索軟件組織據稱已經了退出這次網絡攻擊,有效地“竊取了贖金支付并關閉了該組織的網絡面板和數據泄漏站點”,促使像 LockBit 這樣的其他團伙招募他們以前的聯盟成員。

勒索軟件的格局在不斷變化

勒索軟件格局不斷演變和轉變,不管是否由于執法部門的外部壓力,這都并不令人意外。這進一步證實了 BianLian、White Rabbit 和 Mario 勒索軟件團伙在針對上市金融服務公司的聯合勒索活動中的合作。

“這些合作式的勒索活動并不常見,但可能因暗網中的初始訪問經紀人(IABs)與多個團體合作而變得更加普遍,” Resecurity 在上周發布的報告中指出。”導致更多合作的另一個因素可能是執法介入,這造成了網絡犯罪分散的局面。這些黑客的被轉移者可能更愿意與競爭對手合作。”

X0_0X

X0_0X

ManageEngine卓豪

ManageEngine卓豪

007bug

007bug

一顆小胡椒

一顆小胡椒

ManageEngine卓豪

ManageEngine卓豪

RacentYY

RacentYY

RacentYY

RacentYY

安全內參

安全內參

E安全

E安全

安全內參

安全內參

安全牛

安全牛

FreeBuf

FreeBuf

007bug

007bug