針對香港iOS用戶進行水坑攻擊的LightSpy惡意軟件,近日被發現嵌入在來自20臺活躍服務器的安卓植入體Core(核心)及其14個相關插件當中,用于攻擊移動用戶。

LightSpy是一種移動高級持續性威脅(mAPT),它使用新穎的復雜技術來攻擊移動用戶。其中,這個惡意軟件已被證實出自黑客組織APT41之手。

最近的報告表明,該惡意軟件一直在使用微信支付系統訪問支付數據、監控私密通信,并執行各種惡意活動。

LightSpy APT攻擊微信用戶

據多起報告顯示,LightSpy惡意軟件是一套功能齊全的模塊化監視工具集,被發現使用各種插件來泄露并竊取私密數據和支付數據。此外,該惡意軟件強烈關注受害者的私密信息。

其功能包括:利用后端基礎設施從微信支付中泄露支付數據,并從微信獲取音頻相關功能,以記錄受害者的VOIP對話內容。

然而,該惡意軟件不能作為一個獨立的應用程序來運行,因為它也是一個插件,該惡意軟件的核心負責執行整條攻擊鏈所需的所有功能。

核心功能包括設備指紋收集、控制服務器連接建立、從服務器檢索命令以及更新自身和額外的攻擊載荷文件(又叫作插件)。

LightSpy的14個插件

該惡意軟件已添加了多個插件,包括soft list(軟列表)、baseinfo(基礎信息)、bill(賬單)、cameramodule(攝像頭模塊)、chatfile(聊天文件)、filemanager(文件管理器)、locationmodule(位置模塊)、locationBaidu(位置百度)、qq、shell、soundrecord(錄音)、telegram、wechat(微信)和wifi。

信息來源:ThreatFabric

正如報告中提到,最重要的插件之一是位置模塊插件,它負責位置跟蹤,可以發送當前位置的快照,也可以設置指定時間間隔的位置跟蹤。這個插件基于兩個位置跟蹤框架:騰訊位置SDK和百度位置SDK。

另一個重要的插件是Soundrecord(錄音)插件,它負責錄制音頻。這個插件還可以立即或在指定的時間間隔開始麥克風錄音。此外,這個插件還可以記錄來電通話內容。

Bill(賬單)插件是另一個重要的插件,它負責從微信支付收集受害者的支付歷史信息,這包括上一筆賬單的ID、賬單類型、交易ID、日期以及已支付處理的標志。

iOS命令和安卓命令之間的關系(來源:ThreatFabric)

基礎設施

LightSpy基礎設施包含幾十個服務器,分布在中國大陸、中國香港、中國臺灣、新加坡和俄羅斯,由于一些服務器返回不同的命令和載荷,可以推測攻擊者為每次活動使用不同的IP地址或域。與此同時,由于一些服務器返回載荷(應該是在2018年編譯的),可以假設攻擊者可以在幾個攻擊活動中重復使用同一套基礎設施。另一個關于長壽命服務器的假設是,安全行業人士常常不會發現/披露這些服務器,因此不需要更改IP地址。

在分析LightSpy基礎設施時,我們發現了兩個值得注意的時刻:

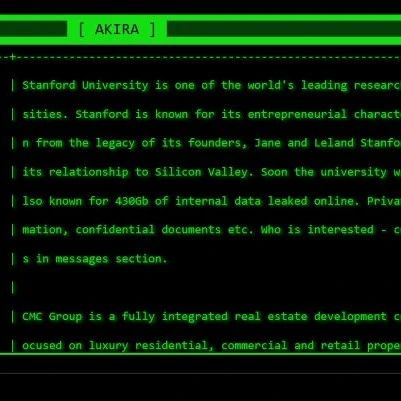

LightSpy與AndroidControl(WyrmSpy)的聯系

我們獲取了硬編碼到核心中的IP地址,與Lookout報告中披露的IP地址是同一個。

圖1

結果是35900端口已關閉,主機沒有響應LightSpy請求。同時,有幾個開放的端口提供https服務。

端口11090對應的https服務器使用過期證書加以保護,SHA256指紋為f0fc2c418e012e034a170964c0d68fee2c0efe424a90b0f4c4cd5e13d1e36824,還有另外兩臺主機使用相同的服務和相同的證書。兩臺主機都打開了端口443,服務于一個名為AndroidControl v1.0.4的管理面板。

圖2

有第三臺主機具有相同的收藏夾圖標(MD5散列542974b44d9c9797bcbc9d9218d9aee5),它托管相同的面板。這個主機上的面板錯誤配置,暴露了應該用于前后端之間通信的后端端點:

圖3

第一個值得關注的點是“控制”端點,這種端點位于Lookout報告的WyrmSpy樣本中。

為了確認這三個主機與WyrmSpy有關,我們做了一個簡單的請求雙“控制”端點,看到了相同的結果:

圖4

在WyrmSpy的代碼中,我們可以看到它等待對含有字段“suc”的請求進行響應:

圖5

因此,這三個主機都是WyrmSpy的活躍C2,或者正如攻擊者所命名的AndroidControl或androidRat。

由于面板在處于調試模式的Django中,它暴露了一些內部信息,比如一個內部文件夾(整個前端和后端文件存儲在服務器中),以及另一個IP地址47.115.7[.]112:

圖6

LightSpy面板

其中一臺C2服務53601端口,該服務含有Admin面板:

圖7

面板在VUEJS中,除了面板結構外,我們在底層沒有發現任何值得注意的痕跡。VUEJS節點的功能仍然不清楚。

圖8

一篇關于LightSpy的完整報告已經由ThreatFabric發布(詳見https://www.threatfabric.com/blogs/lightspy-mapt-mobile-payment-system-attack),提供了有關威脅途徑、源代碼、分析及其他信息的詳細信息。

攻陷指標

控制服務器:

域

spaceskd[.]com

IP

103.27.108[.]207

46.17.43[.]74

文件哈希:

第二階段載荷(smallmload .jar)

SHA256

407abddf78d0b802dd0b8e733aee3eb2a51f7ae116ae9428d554313f12108a4c

bd6ec04d41a5da66d23533e586c939eece483e9b105bd378053e6073df50ba99

ManageEngine卓豪

ManageEngine卓豪

安全內參

安全內參

Coremail郵件安全

Coremail郵件安全

上官雨寶

上官雨寶

RacentYY

RacentYY

威努特工控安全

威努特工控安全

Andrew

Andrew

虹科網絡安全

虹科網絡安全

安全俠

安全俠

安全俠

安全俠

安全俠

安全俠