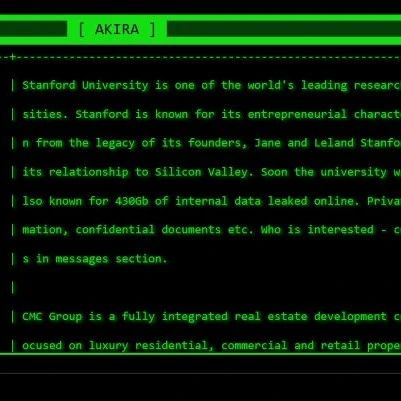

GhostSec報告了FANAP Behnama軟件的成功入侵,他們將其描述為“伊朗政權自己的隱私入侵軟件”。此漏洞導致大約 20GB 的受感染軟件暴露。該組織聲稱,伊朗政府使用該軟件進行公民監視,這代表了該國監視能力的重大進步。

作為證據,該組織分享了該軟件的部分源代碼,展示了其獨特的面部識別功能,增強了其監控效果。在過去的兩個月里,該組織聲稱已經逐個文件仔細分析了大約20GB的壓縮數據。Ghostsec的目標是確保這些信息可以隨時訪問,幫助隱私受到損害的伊朗公民,并堅持全面隱私保護的必要性。

作為其活動的進一步舉措,該組織建立了一個名為“IRAN EXPOSED”的專用Telegram頻道。通過該平臺,他們打算分享有關此次泄露的信息,并已經分享了部分受損軟件數據,并附有有關其發現和結果的解釋,以及他們的行為背后的理由。

除了分享屏幕截圖和提供對軟件功能的全面見解之外,GhostSec還主動開始將Behnama代碼片段上傳到其專用的Telegram頻道。此上傳包括配置文件和API數據等各種組件。該小組目前正在積極參與這一過程,并承諾在上傳程序結束后提供深入的解釋。

GhostSec接著揭示了FANAP軟件公司內部的各種發展。其中包括基于面部識別的視頻監控工具(在Pasargad Bank汽車GPS和跟蹤系統中實施),車牌識別系統(可能對頭巾警報產生影響)以及用于身份證打印的面部識別系統。這種集成匯編了公民生活的復雜方面,不僅可以確定服務的訪問權限,還可以構建用于面部識別的虛擬配置文件。這種評估植根于軟件代碼,證實了軟件功能和部署的無可爭辯的證據。

GhostSec聲稱這些工具被伊朗政府、執法機構和軍事人員積極使用。關于此次違規行為和隨后曝光的動機的官方聲明符合GhostSec在爭取隱私權方面促進平等的目標。此次曝光旨在讓伊朗民眾在對政府監控的認識不斷增強后要求獲得隱私權。

值得注意的是,作為此次披露活動的一部分,GhostSec積極監控了FANAP對違規行為的響應。最初,GhostSec聲稱對 fanap-infra.com網站的關閉負責,這是他們對該公司報復活動的一部分。隨后,該組織透露,與FANAP軟件公司相關的另一個網站只能在伊朗境內訪問,并且該公司的主要GitHub存儲庫已設為私有,可能是由于已經發生的泄露事件。

一顆小胡椒

一顆小胡椒

007bug

007bug

一顆小胡椒

一顆小胡椒

007bug

007bug

安全圈

安全圈

安全圈

安全圈

安全圈

安全圈

安全內參

安全內參

安全圈

安全圈

Andrew

Andrew

虹科網絡安全

虹科網絡安全

安全俠

安全俠