非入侵式攻擊測評介紹-為安全等級認證保駕護航

非入侵式攻擊測評介紹

為安全等級認證保駕護航

近年來,隨著我國網絡安全推進和信息化整體水平的提高,越來越多的形態各異的密碼模塊應用于我們生活之中。密碼模塊安全等級認證是評判密碼模塊可靠性的重要指標。本文結合《GB/T 37092-2018 信息安全技術 密碼模塊安全要求》、《GM/T 0028-2014 密碼模塊安全技術要求》、《GM/T 0083-2020密碼模塊非入侵式攻擊緩解技術指南》等標準對安全等級認證中非入侵式攻擊緩解技術進行簡要解讀。

01、安全等級要求

按照《GB/T 37092-2018 信息安全技術 密碼模塊安全要求》等標準將密碼模塊應滿足的安全要求分為11個域,這些要求涵蓋了密碼模塊的設計、實現、操作以及廢棄相關的各個域,具體包括:密碼模塊規格;模塊接口;角色、服務和鑒別;軟件和固件安全;運行環境;物理安全;非入侵式安全;敏感安全參數管理;自測試;生命周期保障;以及對其它攻擊的緩解。

標準對以上11個域進行了每個等級應達到的要求進行了詳細說明。在測試過程中密碼模塊應當在各個域中獨立進行評級,密碼模塊的整體評級為11個域的最低評級。如有些域不分安全等級,那么這些域獲得與整體評級相當的等級。由此可見各個域對密碼模塊的要求都至關重要。本文只討論不同等級的密碼模塊對非入侵式攻擊緩解技術的要求。《GB/T 37092-2018 信息安全技術 密碼模塊安全要求》中具體要求如下:

- 安全一級和安全二級:對于安全一級和安全二級,文檔應闡明用于保護密碼模塊關鍵安全參數免受附錄F(附錄F來自原標準)中的所有非入侵式攻擊的緩解技術。如有相關措施,文檔應包括可證明每個緩解技術有效性的證據。

- 安全三級:對于安全三級,除了安全一級和安全二級的要求,密碼模塊應實現用于保護密碼模塊關鍵安全參數免受附錄F中的所有非入侵式攻擊的緩解技術,文檔應包括可以證明每個緩解技術有效性的證據,并提供測試方法。

- 安全四級:對于安全四級,除了安全一級、安全二級和安全三級的要求,密碼模塊應接受檢測以滿足附錄F的要求。

02、非入侵攻擊技術

由上文可知對于低安全等級密碼模塊無強制要求非入侵式攻擊緩解技術,但高安全等級密碼模塊應具備抵抗各種非入侵式攻擊的能力。《GM/T 0083-2020密碼模塊非入侵式攻擊緩解技術指南》對非入侵式攻擊有較為詳細的介紹。非入侵式攻擊由信息采集方式可分為三類:

- 計時分析攻擊:主要通過密碼模塊固有接口(包括但不限于)對密碼運算的總體計算時間進行記錄。如密碼執行過程的準確時間與密碼算法或者過程中的特殊數學運算存在相關性,則攻擊者可能通過統計時間信息破譯密碼模塊關鍵信息。

- 能量分析攻擊:一般通過從供電電源端或者電路接地端對密碼模塊的整體能量消耗進行采集。密碼模塊中特殊運算流程會引起能量消耗的變化。攻擊者可能通過分析能量波動破譯密碼模塊關鍵信息。其中,較為簡單通過直接觀察能量波形的攻擊方式稱為簡單能量攻擊(SPA);較為高級的通過統計學方法(均值差、相關系數等)的攻擊方式稱為差分能量攻擊(DPA)。

- 電磁分析攻擊:一般通過電磁探頭對密碼模塊進行較為精確的電磁輻射采集。通常來講密碼模塊運算過程中功耗變化會引起電磁輻射,那么采集電磁輻射信號同樣有可能分析出密碼模塊關鍵信息。與能量分析類似,電磁分析也分為簡單電磁攻擊(SEMA)和差分電磁攻擊(DEMA)。

03、非入侵式攻擊緩解技術

非入侵式攻擊緩解技術是指應對上述攻擊方式的一系列安全防護措施。密碼模塊研發人員可以通過算法添加隨機延時、掩碼、偽操作等一系列混淆技術在軟件層面有效應對非入侵式攻擊,也可以通過低功耗、噪聲混疊、加屏蔽罩等硬件手段干擾攻擊者采集波形,或影響攻擊者采集到波形的信噪比。具體緩解手段本文不再一一贅述,數緣科技正在參與起草CCSA行業標準《安全芯片非入侵式攻擊緩解方法技術指南》,敬請期待。

04、非入侵式攻擊測試

非入侵式攻擊測試是對上述緩解技術實施效果的一種度量,非入侵式攻擊緩解技術是為了保護密碼模塊免受各種非入侵式攻擊侵害。但驗證緩解技術的有效性不可能利用所有攻擊方法逐一嘗試破解關鍵信息,因為密碼和破解方法總是在更新的。因此非入侵式攻擊檢測的重點應是建立一套高效普適的檢測流程來判斷密碼模塊是否存在可被利用的泄露。只關心可用泄露是否存在,而不關心攻擊者具體如何利用該泄露。

《GM/T 0083-2020密碼模塊非入侵式攻擊緩解技術指南》對非入侵式攻擊測試流程進行了規范要求。非入侵式攻擊測試框架應包含計時分析、簡單能量/電磁分析、差分能量/電磁分析。三種測試應逐一完成,三者均通過視為通過測試,任意一項測試不通過視為不通過測試。

《GM/T 0083-2020密碼模塊非入侵式攻擊緩解技術指南》對上述三種測試方法給出了規范要求,簡要概括如下:

- 計時分析:要求測試人員能夠準確采集密碼運算時間。在保證關鍵參數固定的情況下,進行兩組數據的采集。第一組固定輸入文本采集運行時間多次,第二組變化輸入文本采集運行時間多次。計算兩次運算時間的平均值t1、t2,判斷均值差是否小于密碼運算的時鐘周期(對于硬件電路)或指令周期(對于軟件實現)τ。如|t1-t2|<τ則認為密碼模塊安全,通過測試。

- 簡單能量/電磁分析:測試人員通過直接觀察能量或電磁波形,嘗試識別密碼模塊關鍵信息。必要時可借助交叉關聯分析、聚類等方法消除主觀差異。如以上方式均無法恢復出關鍵信息則認為密碼模塊安全,通過測試。

- 差分能量/電磁分析:測試人員在可變輸入文本條件下對密碼模塊的加密過程進行多次采集,并對采集到的能量或電磁波形進行對齊。對對齊后的波形進行統計測試,觀察是否存在明顯泄露。如無明顯泄露則認為密碼模塊安全,通過測試。

05、測評業務

通過上文的簡單解讀,可得到一個結論在高等級安全認證中,廠商對非入侵式攻擊的自測試是必不可少的。那么尋求一個可靠的測試平臺就顯得尤為重要。北京數緣科技有限公司深耕非入侵式攻擊領域多年,對非入侵式攻擊原理、緩解技術、測評技術有深刻的理解。公司核心產品Detector平臺集成了多種符合標準的測試方法。可承接非入侵式攻擊相關測評業務,幫助送檢廠商提供完善全面的自測試報告。

06、關于采集

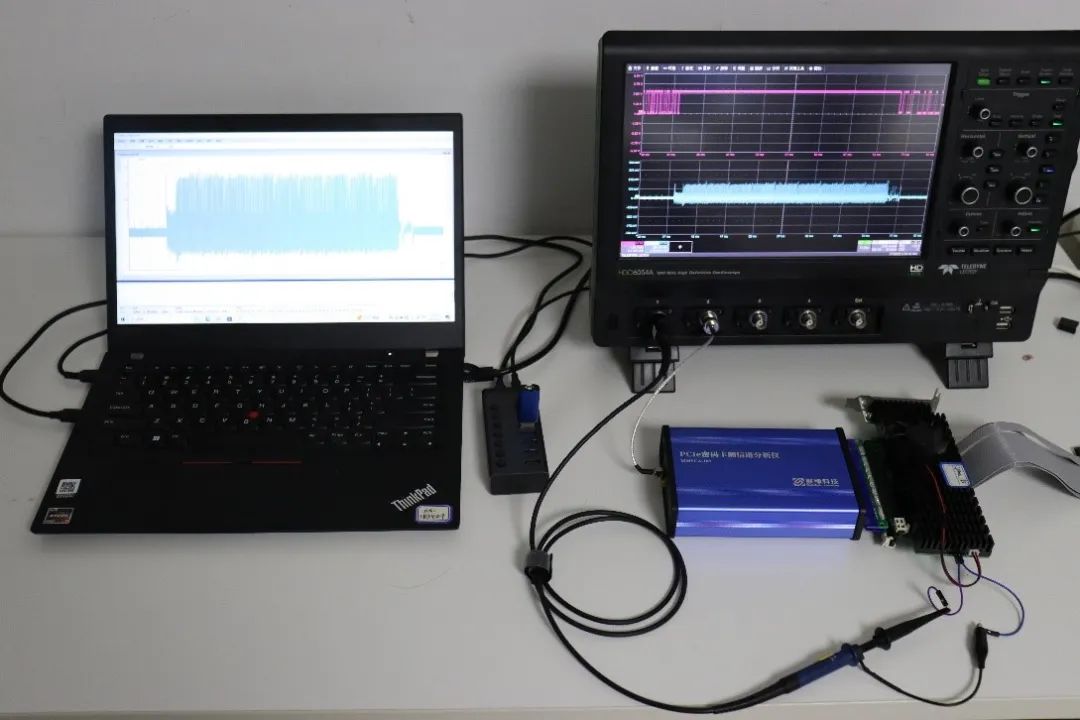

Detector平臺配備多功能側信道分析儀、PCIe側信道分析儀、多種口徑電磁探頭等硬件設備,可適配各種不同形態的密碼產品可精準采集電磁或能量信號。

軟件方面Detector平臺集成了TTL、SPI、I2C、SKF、Socket等接口,可普適的與各種平臺進行數據通信。

多功能側信道分析儀

平臺整體架構

07、關于測試

Detector平臺具有符合標準的計時分析功能,在廠商配合下準確采集到加密時間即可進行規范的計時分析。

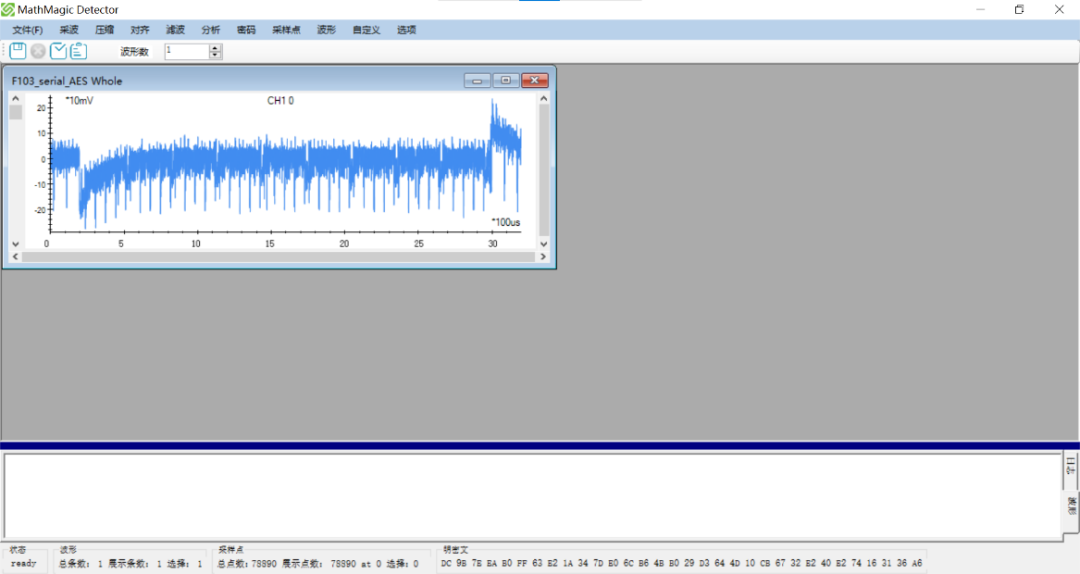

Detector平臺具有美觀便捷的波形顯示控件,可支撐用戶放大、拖動波形觀察細節特征。同時集成了自相關分析、交叉相關分析、聚類等分析方法可輔助測試人員進行簡單能量/電磁分析。

Detector平臺集成了TVLA測試、已知密鑰相關性分析等多種差分分析方法。并提供了多種對齊、濾波工具。可輔助測試人員進行可靠的差分能量/電磁分析。

便捷的波形控件

豐富的分析功能

08、關于報告

依據《GM/T 0028-2014 密碼模塊安全技術要求》等標準要求安全三級以上密碼模塊廠商需說明使用了怎樣的緩解技術,并拿出可證明其有效性的證據。因此北京數緣科技有限公司提供的測試報告包含測試環境實物照片、緩解技術原理說明、檢測方法原理說明、測試數據結果等內容,可全方位滿足檢測單位所需信息。